基于RFID的供应链系统安全性分析

王笑梅,张朝晖WANG Xiao-mei,ZHANG Zhao-hui

(1.上海师范大学 信息与机电工程学院,上海 200234;2.东华大学 旭日工商管理学院,上海 200051)

(1.Shanghai Normal University College of Information,Mechanical and Electrical Engineering,Shanghai 200234,China;2.Donghua University Glorious Sun School of Business and Management,Shanghai 200051,China)

随着市场全球化和竞争的日益加剧,企业利润的实现方式也正发生变化,生产领域成本降低的潜力正逐步消弱,但随着信息技术的不断发展,供应链领域中存在降低成本的大量机会。供应链管理是围绕核心企业对信息流、物流、资金流进行协调和控制,形成一个整体的功能网络结构模式。在供应链系统中,信息共享起着关键作用,信息共享可以弱化供应链上不可避免的信息扭曲现象,改善由于信息不对称导致的供应链失调,从而减弱牛鞭效应对供应链的负面影响。将射频技术和Inetrnet技术结合可以提供一个信息共享和溯源的服务平台。现有的RFID技术多用于相对封闭的企业内部,要在基于RFID的供应链系统中实现信息的共享和溯源,必须将原本安全的信息从相对封闭的供应链面向相对开放的环境,这在安全性上会存在很多风险,如何在不明显增加成本的前提下降低风险,提高系统的安全性,是基于RFID的供应链系统研究的方向之一。

1 RFID和供应链的关系

供应链管理是一个复杂的系统,其中的种种难题几乎都跟供应链系统的复杂性和不确定性特征息息相关,而RFID在提高供应链可视化程度、库存准确性、对需求预测的准确度、供应链中各节点企业的协同性、供应链快速反应能力上都有很大的作用。原因如下[1]:

(1)可以更有效地利用资源。RFID不需要人工去识别标签,读卡器直接从射频标签中读出商品相关数据。一些读卡器可以每秒读取上百个标签的数据,节省大量的劳动力资源。

(2)有效地促成供应链结构的优化。通过跨组织实施RFID技术,上游的供应商和制造商,下游的分销和零售商,都可以跟踪供应链中的产品,降低存货量以减少流动资金的占用,更精确高效地存储产品并增加销售。

(3)真正做到实时供应链管理。RFID在自动采集数据技术当中具有非常大的优势,通过RFID网络提供的信息平台,库存或运输途中的货物都能清晰准确的表现出来,各供应链成员可以了解整个供应链的销售、供应状态。整个供应链的反应速度、准确性提高,从而减少了反向物流。

供应链中包含的不同企业具有不同的运营目标,会出现供应链协调问题,要想解决这个问题就要实现供应链当中的信息共享。基于RFID的供应链系统可以很好地解决信息共享问题。目前最成功的RFID供应链的信息模型是Auto-ID中心提出的EPCglobal网络,该网络通过提高供应链上贸易单元信息的透明度和可视性,提高供应链的运作效率。下面将以此信息模型为样本分析基于RFID的供应链在信息共享中存在的安全隐患。

2 EPC网络体系结构

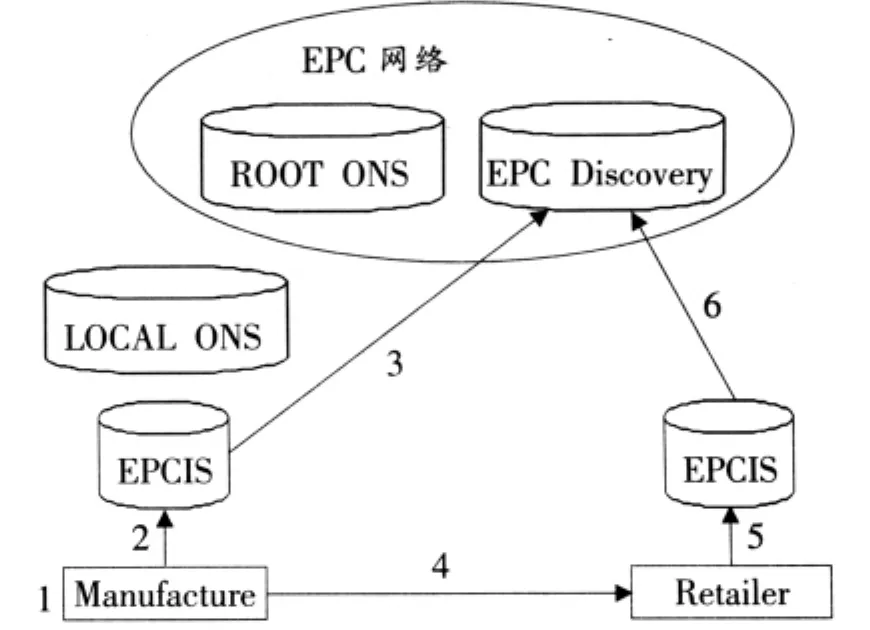

RFID是一种非接触式的自动识别技术,通过射频信号自动识别目标对象并获取相关数据信息。为了降低标签的成本,标签中通常只存储一个识别号,作为查询数据的键值,其它的相关信息存储在网络中的服务器中,这就需要一个RFID信息交换平台来存储和分享商品流通的信息。EPC(Electronic Product Code)网络就是在现有的Internet基础上利用RFID和数据通信技术构建的一个 “物联网”,该网络中的实体对象采用非人工干预的方式,以Internet为平台实现信息的共享和交互。EPC网络的运作方式,如图1所示[3]。

(1)首先制造商将写有EPC码的RFID标签贴在产品上。(2)制造商在EPCIS(Information Service)中记录产品资料 (如制造日期、制造地点等)。(3)EPCIS将EPC资料动态登陆于EPC Discovery Server(DS)上。(4)制造商将商品运送到经销商。(5)经销商将产品收货记录记录于EPCIS中。(6)经销商的EPC IS将EPC资料动态登陆于EPCDS上。

EPC码是在供应链中唯一标识商品的编码,用于识别运动中的物品并通过Internet提供相关物品的信息。EPCIS提供以EPC码为索引值,有此EPC码的产品的基本属性资料和相关动态资料。EPCDS提供以EPC码为索引值,有此EPC码所经过供应链成员所属的IS的URL。EPC网络还提供了一个查询系统满足信息查询的要求,该查询系统包括EPCONS(Object Name Service),提供以EPC码为索引值,有此EPC码的IS的URL,如果需要查询某个商品的信息,首先查询记录Root ONS,根据EPC中的公司代码找出对应的Local ONS地址,根据EPC中商品的代码找出对应的EPCDS,EPCDS告知相关的产品信息。EPC网络允许所有相关的单位 (制造商、供应商、销售商等)动态的检索EPC信息,可以通过整个供应链对货品进行实时跟踪,信息共享。

图1 EPC网络运作方式

3 基于RFID的供应链系统的风险分析

供应链中共享信息的重要性和敏感性决定了在开展RFID技术时必须严肃对待数据的安全性。下面首先对基于RFID供应链系统的安全造成威胁的风险进行分析,以便采用适当对策降低风险。

RFID供应链中信息的共享由以下三个阶段构成: (1)RFID标签的读取和内部网络通信。RFID读写器通过无线射频读取标签中的信息,并提交给中间件以完成进一步的处理。(2)查询服务。根据标签中的代码信息,查询ONS,找出对应商品的EPCIS。(3)信息访问。从对应商品的EPCIS中查询目标商品的信息。

根据这个过程的不同阶段,可以将对整个网络的风险分析分为两个部分来讨论: (1)识别系统的风险,对应的是第一个阶段,指RFID标签和读写器之间利用无线射频传递信息时存在的风险。(2)查询服务存在的风险,对应的是第二、三阶段,指在信息查询时存在风险。

3.1 风险分析方法

信息安全中有 “三大原则”[3]。即隐秘性 (Confidentiality)、完整性 (Integrity)和可用性 (Availability)(CIA),这三个信息安全准则被认为是信息系统安全防护的基础。

隐秘性:是确保信息在存储、使用、传输过程中不会泄漏给非授权用户或实体,是对数据和资源的保护。存储在RFID标签中的信息有些是敏感信息,这类信息包含两类隐私,位置隐私和信息隐私,如果被破坏会导致商业情报被窃取和非法跟踪。

完整性:包括数据完整性和身份完整性。确保信息在存储、使用、传输过程中不会被非授权用户篡改,同时还要防止授权用户对系统及信息进行不恰当的篡改,保持信息的一致性。如果不能保证网络和服务器接收的是完整而正确的信息,则他们提供的服务是危险的。破坏完整性的一种攻击方式是数据欺骗,数据欺骗是攻击者试图证明自己身份的合法性,攻击成功就可以和所欺骗的资源通信,对合法用户的正常资源造成影响和破坏。

可用性:确保授权用户或实体对信息及资源的正常使用不会被异常拒绝,允许其可靠而及时地访问信息及资源。

除了CIA,信息安全还有一些其他原则,包括可追溯性 (Accountability)、不可抵赖性 (Non-repudiation)、真实性 (Authenticity)、可控性 (Controllable)等,这些都是对CIA原则的细化、补充或加强。与CIA三元组相反的有一个DAD概念,即泄漏 (Disclosure)、篡改 (Alteration)和破坏 (Destruction),实际上DAD就是信息安全面临的最普遍的三类风险。下面从这CIA出发来分析威胁RFID网络系统安全性的因素。

3.2 识别系统风险

识别系统部件间的通信信道,如标签和读写器之间是不安全的无线信道,在该系统存在很多涉及安全性的问题,也一直是很多研究的关注点[4-5]。

隐秘性风险:隐秘性风险主要来自欺骗,信息公开和提高权限[5]。欺骗攻击是指攻击者向系统提供与有效信息相似的虚假信息,如在一个RFID系统中利用一个虚假的读写器读取标签,获取标签中的信息。欺骗攻击不仅可以带来隐秘性风险还可以导致完整性风险。信息公开也会给RFID系统带来隐秘性风险,RFID系统中的标签数据可在一定距离中传输,且在读写器和标签中的通信信道是不安全的无线信道,容易被攻击者窃听,根据标签中的识别信息的唯一性,可以实施对携带该标签对象的克隆和跟踪。如利用一个便携式读写器扫描一个合法的带有标签的行李,就能得到标签所存储的信息,通过使用这些信息,可以复制出相同的标签并贴到非法行李中。欧洲央行试图将RFID技术应用到欧元上以防止假币,如果一个小偷携带一个RFID读写器来扫描潜在的对象,就会识别哪些目标带有大量现金[6]。

完整性风险:欺骗和篡改数据可以造成完整性风险。攻击者可以通过删除、添加、修改标签中的数据,或在标签和读写器通信之间篡改信息来实现对系统的破坏。

可用性风险:拒绝服务攻击又称淹没攻击,当数据量超过服务器的处理能力导致信号淹没时,则会发生拒绝攻击。在RFID系统中还可以通过射频阻塞,即用噪声信号淹没射频信号导致系统失效。现在很多标签都有Kill指令,使标签可以被灭活,以保护私有信息的安全性,文献[8]中就介绍了一种攻击方式,可以触发Kill指令,使标签失效。

3.3 查询服务中的风险

ONS解决方案本身会导致安全性上的很多问题。ONS是域名服务器 (DNS)的子集,即利用已存的DNS的处理过程和工具来实现EPC的域名管理,所以DNS上存在的安全性问题同样会影响ONS服务,遗憾的是DNS在设计之初并没有考虑其安全性问题,既没有在DNS内部对其数据提供认证和安全性检查,也没有对DNS服务进行访问控制,存在较多漏洞,在文献[7]中对现有DNS存在的缺陷做了详细的分析。

ONS服务的特点是,对于每个指定的EPC标签,根据EPC编码值进行查询,返回和该EPC编码相关的EPCIS的信息。ONS中不包含任何与EPC相关的数据,只是实际数据的网络服务地址。

对EPCIS服务器的连接虽然使用了安全套接字层 (SSL)/安全传输层 (TLS),但在初始化ONS查询进程服务时是没有认证和加密措施的,部分编码主体是以明文方式在中间件和ONS之间传递[3],而这些编码会导致商业信息的泄漏,带来隐秘性上的风险。在EPC网络中完整性包括返回的ONS信息的正确性和完整性,特别是相关的EPCIS的地址和信息自身。一个攻击者如果控制了中间ONS或DNS服务器,或者成功实现中间人通信攻击,就可以伪造返回的EPCIS表。例如攻击者拦截了来自外部应用到某公司ONS查询,并返回了一个虚假的URLs的应答,攻击者就可能将错误的信息传递给对方,这会导致完整性风险。若攻击者利用名称链或缓存病毒入侵攻击,会导致用户和非法的服务器交换信息,带来极大的威胁。ONS提供的服务是整个RFID网络的关键,而DNS面对拒绝服务 (DoS)攻击是很脆弱的[7],由于ONS对DNS的依赖性,如果不能很好的解决拒绝服务攻击的问题,对RFID网络的可用性会带来很大的风险。

4 解决方案

如果以风险发生的可能性和风险对系统的影响为主要因素来评估风险的威胁程度,则在识别系统中欺骗和非法的信息公开是最危险的。篡改数据在技术上存在较大的困难,首先攻击者要能克服欺骗攻击时的技术问题,同时在修改标签内部数据时又必须克服32位的PIN,如果试图修改标签和读写器间传递的信息,则既要准确的抓住合适的时机,又要克服和其他合法标签发送的信息之间的冲突,所以对该威胁造成的风险可以暂时忽略。

欺骗攻击产生的主要原因缺乏必要的认证体系。RFID标签的计算资源和存储资源都十分有限,缺乏有效的密码机制支持,限制了在标签和读写器之间的安全认证体制。现有的一些解决方案都存在一些问题,Hash-Lock方案无法动态刷新ID,攻击者可以跟踪标签并利用重放进行攻击。随机化的Hash-Lock方案可以解决标签跟踪问题,但不能抵抗重放攻击。Hash链协议也只能实现对标签身份的单向认证,不能抵抗重放攻击[12],从而导致欺骗攻击在技术上是可以实现的,也是最危险的。鉴于标签的物理特性,标签的存储空间和计算能力都是有限的,使用轻量级协议提供安全保障是目前以及未来的研究重点,所谓轻量级算法仅具有很少的一些规则,或者说,这些规则遵守起来很容易。但是目前还没有完善的方案可以提供足够的安全保证,这是我们未来研究的方向。

现在的一些标签也具有了更好的安全加密功能,保证了在读写器读取信息的过程中不会把数据扩散出去。如EPC Gen2标签在芯片中有96字节的存储空间,为了更好的保护存储在标签和相应数据库中的数据,在Unconceal(公开)、Unlock(解锁)和Kill(灭活)指令中都设置了专门的口令,使得标签不能随意被公开、解锁和灭活。

在查询过程中,欺骗、信息公开、篡改数据和拒绝服务带来的风险也都是必须严肃对待的。现有的对策主要有VPN或SSL专用通道、DNS安全性扩展 (DNSSEC)[9]等。VPN或SSL专用通道利用VPN和SSL加密技术建立一个私有的RFID网络,可以降低在隐秘性和完整性上存在的风险,但是无法实现动态的全球化的信息平台共享。DNSSEC是一整套安全规则,用来确保域名系统内部信息的安全,在提供权限认证功能的同时保证信息的完整,同时使用了非对称与对称式的加密模式对资源记录和区域传输模式分别进行了处理。如果DNSSEC能被广泛使用,则基于ONS方案导致的安全性问题就会迎刃而解。

5 结 论

RFID在我国的应用和国际应用几乎是同步进行的,在供应链系统上已有成功的应用,如某集团在棉花物流系统中采用RFID,从棉花收购开始,在棉包里放置RFID,应用于收购、质检、物流、仓储等环节的信息共享。但现在的应用通常集中在某个系统中,相对封闭,自成体系,一旦真正用于供应链中,首先面临安全性风险问题。要想真正发挥RFID在供应链领域中的作用,就必须采取有效措施来降低风险,使系统遭受安全攻击的可能性最小化。本文对基于RFID的供应链系统的安全做了分析,对相应解决方案做了评估。RFID标签和后端系统之间的通信是非接触和无线的,很容易受到窃听;标签本身的计算能力和可编程性,直接受到成本要求的限制;网络的设计特别是ONS固有的缺陷等,都会给RFID网络带来风险。但是一些机制,如轻量型RFID协议,DNSSEC等可以解决这些风险。我们未来工作的目标是设计有效的轻型RFID协议,在不明显增加成本的前提下实现RFID在供应链系统的应用,提供一个安全可靠的物联网。

[1]吕强.RFID重塑集成供应链[EB/OL].(2007-11-21)[2009-07-15].http://www.china-b.com/jyzy/qygl/20090317/934273_1.html.

[2]Roberti,M.5-Cent Breakthrough[EB/OL].(2006-05-01)[2009-09-15].http://www.rfidjournal.com/article/articleview/2295/1/128/.

[3]EPCglobal.The EPCglobal Architecture Framework[EB/OL].(2005-07-10)[2007-09-15].http://www.epcglobalinc.org/standards/.

[4]Günther.O,Spiekermann.S.RFID and the Perception of Control[J].The Consumer's View.Commun.ACM,2005,48(9):73-76.

[5]Thompson,D R,N Chaudhry,C W Thompson.RFID security threat model[C]//Conference on Applied Research in Information Technology.Conway,Arkansas,2006.

[6]Alfaro,J G,Barbeau,M,Kranakis E.Security threats on EPC based RFID systems[C]//5th International Conference on Information Technology:New Generations.Information Security and Privacy track,IEEE Computer Society,2008.

[7]EPCglobal.EPCglobal Standards Overview[EB/OL].(2008-03-15)[2009-09-15].http://www.epcglobalinc.org/standards/.

[8]Y.Oren,A.Shamir.Power analysis of RFID tags[C]//Rump session of Advances in Cryptology,CRYPTO'2006[2009-07-15].http://www.wisdom.weizmann.ac.il/_yossio/rfid/.

[9]Kaminsky,D.Explorations in Namespace:White-hat Hacking across the Domain Name System.Commun[J].ACM,2006,49(6):62-69.

[10]Dingledine R,Mathewson N,Syverson P.The Second Generation Onion Router[Z].13th USENIX Security Symposium In Proceedings of the 13th USENIX Security Symposium,2004:303-320.

[11]Juels,A.RFID security and privacy:a research survey[J].IEEE Journal on Selected Areas in Communications,2006,24(2):381-394.

[12]张帆,孙璇,马建峰,等.供应链环境下通用可组合安全的RFID通讯协议[J].计算机学报,2008(10):1754-1767.