美国网络威慑战略渐弱化趋势研究*

卜 哲,葛悦涛,崔枭飞

(中国信息通信研究院,北京 100191)

0 引 言

当前,百年变局、大国竞争、局部冲突等众多因素交织,国际局势风雷激荡、波谲云诡,大国博弈纵横捭阖,国家间错综复杂的政治、外交、军事等斗争加剧,并投射到人类“第二生存空间”和“第五域作战空间”的网络领域,使得网络空间安全形势持续复杂多变,加之新兴新型网络技术的不断涌现,新域新质网络敌对力量的持续涌出,加剧了网络安全严峻局势。当前,世界主要国家围绕网络空间的主动权、主导权、话语权展开激烈较量,意图争夺制网权,进而辐射至其他领域的控制权。

威慑战略作为系统性战略理论,由美国于冷战初期首先发起,由于当时仅美国独家掌握核武器,为对抗苏联,推出以核威慑战略为主要思想的威慑战略。随着威慑战略的发展,其映射至太空、网络等领域,形成“新三位一体威慑”“一体化威慑”等威慑战略。网络威慑自1994 年由美国布朗大学国际关系学教授詹姆斯·德·代元首次提出以来,经美国不断发展形成多种威慑机制,但鉴于美国常受到网络攻击,其有效性遭到多方多次质疑。2023 年3 月,美国发布的《国家网络空间战略》中不再提及威慑,由此猜测美国可能已弱化网络威慑[1]。本文将通过一些迹象梳理,分析美国弱化网络威慑的可能趋势,以期提供有益参考。

1 美国网络威慑战略问题困境

1.1 美国威慑概念内涵

综合对比《美国国防部军事及相关术语辞典》(美军联合出版物编号JP1-02)各时间版本对于“威慑”的定义,发现“威慑”随时间演变主要包括两种定义。早期定义参考2001 年版(2008 年修订)为:“对手由于感受到可信存在的、无法承受的报复行动威胁,因畏惧后果,产生一种不敢采取行动的心态[2]。”近期定义参考2010 年版(2016 年修订)为:“向对手发出使其无法接受的反制威胁,和/或使对手认为攻击成本远超预期收益,以阻止对手发出攻击[3]。”近期“威慑”定义中除“畏惧反制”的第一种心理因素外,增加了“认为成本过高”的第二种心理因素。“威慑”战略的主要思想是控制对手权衡代价和结果,争取使对手产生以上两种心理,从而使对手认为不敢于、不值得、不应该发起攻击。综上,“威慑”战略符合我国《孙子兵法》中“不战而屈人之兵”的思想[4]。

1.2 美国网络威慑概述

目前,未发现明确的、权威的“网络威慑”定义,本文将上一节的威慑定义应用于开展网络空间分析。2011 年5 月,美国白宫《网络空间国际战略》首次官方正式提出网络威慑,同年,美国国防部《网络空间行动战略》正式将“网络空间”作为美军新作战域,强调网络威慑是网络空间压倒一切的重点。随后2015 年,国防部《国防部网络空间战略》提出,网络安全已取代恐怖主义,成为美国优先关注的安全问题,强调将“网络威慑”作为重要应对手段。美国自推出网络威慑战略的几年间,不断加大网络威慑的重视程度。

1.3 美国网络威慑机制方案及其问题

2009 年,美国兰德智库《网络威慑和网络战》报告阐述,网络威慑主要包括拒止威慑和惩罚威慑两种机制方案[5]。此后,美国相关文件报告多次提到此两项网络威慑机制方案,且主要采取该两项基本方案。随着威慑战略理论和实践的发展,不断繁衍变化,综合梳理出以下6 种网络威慑机制方案。

1.3.1 拒止威慑

拒止威慑是网络威慑最基本的机制方案之一,依赖于网络安全能力,对应美国国防部威慑定义的“认为成本过高”心理因素。拒止威慑通过建设并部署强大的网络防御力量,减小攻击面,提高网络突防难度,延长网络突防时间等措施,降低攻击者成功的概率,从而拒止威慑对手,使对手放弃网络攻击[6]。拒止威慑的核心是控制或扰乱对手的成本效益比计算,迫使对手认为攻击失败的可能性增加,因需要耗费大量攻击时间、耐心、资源等,从而丧失攻击动力和决心。

拒止威慑主要存在以下3 个问题:

一是网络攻击者不合理衡量自身攻击能力和对象防御能力。不同对手会依据自身的能力和潜力估量、组织成熟度、任务需求和要求、网络攻击工具评估、攻击对象的理解程度等多种因素,在空间和时间上以不同方式计算网络攻击成本效益比,从而得出过高或过低的计算值,影响是否发起攻击的判断[7]。

二是网络防御者同样存在问题一的成本效益比计算问题。网络防御者很难量化所采取的每一项网络安全行动的成本效益比,可能存在估计偏差。美国国家安全局、中央安全署威胁作战中心高级技术负责人称:“网络安全建设需要功能和性能的权衡取舍,多数网络防御者自认为已具备最优的安全配置,但事实上可能并非最优,可能会过度信任防御系统[8]。”

三是网络防御建设成本与受攻击概率并非理想的反比关系。理想上,加大网络防御成本可降低网络攻击的数量或概率。兰德智库报告《投资网络安全》提出,任何坚固的信息系统都无法保证不会受到网络攻击,现有数据也未显示出网络安全投资与攻击数量或概率的相关性,所以无法确定网络防御应投资量和投资回报[9]。兰德智库报告《网络空间的危机与升级》提出,网络防御措施确有意义,但需消除其可阻止网络攻击的心理[10]。

《孙子兵法》曰“善守者,敌不知其所攻[4]”,即对手不知从何处发起攻击,也不知如何发起攻击,符合拒止威慑效果的理念。对于低数字经济社会、低网络密度和成熟度的对手国家,拒止威慑有效,但对于网络大国对手,实际作用效果欠佳。

1.3.2 惩罚威慑

惩罚威慑是网络威慑最基本的机制方案之一,对应美国国防部威慑定义的“畏惧反制”心理因素。惩罚威慑宣称将通过军事武装打击、网络攻击等反制手段回应网络攻击者,使得潜在网络攻击者因担心被惩罚,增加高昂成本,从而放弃网络攻击。

惩罚威慑主要存在以下3 个问题:

一是网络攻击归因难。网络攻击具有动态性、隐蔽性、突发性、潜伏性、持续性、匿名性等特征,且攻击者易利用技术手段转嫁第三方,致使取证追踪溯源难度大、周期长,网络攻击者身份、位置及隶属国家关系难以确定。另外,跨疆域调查增加了溯源取证难度。

二是受网络攻击后的惩罚非首要问题。遭受网络攻击后,通常第一时间需要进行原因分析、处理、补救、修复等,而非惩罚。在时间次序上和重要程度上,惩罚措施并不能解决紧迫问题。

三是惩罚措施通常无法对等反制。如对手网络攻击美国核、金融等关键基础设施,致相关业务瘫痪,出于伦理、政治、附带损伤等方面的考虑,美国通常不可能反攻对手同类关键基础设施,需考虑其他惩罚措施。

惩罚威慑符合“复仇雪耻”动作思想,美国有一些“复仇雪耻”的成功案例,但因以上问题,同样存在大量不成功案例,惩罚威慑收效甚微。

1.3.3 非法化威慑

非法化威慑是指美国通过联合国信息安全政府专家组、联合国信息安全开放式工作组等组织建立网络空间国家行为规范、规则、审议等,建立网络战规则国际法《塔林手册1.0》(2013 年)、《塔林手册2.0》(2017 年)等国际法措施,确立普遍的网络空间克制原则,提高不良行为声誉成本。除国际法外,美国还确立了相关国家法、州地方法明示、预防和制裁网络攻击者。

非法化威慑主要存在以下3 个问题:

一是惩罚威慑中提及的网络攻击归因难问题。

二是相关网络法遵照执行率低。虽然许多国家、国际组织一直宣称遵守相关网络法,但只有少数国家对照网络法,公开将少数的网络攻击事件归咎至某国家、团体、组织或个人。美国遭受网络攻击时,同样较少提及网络法。

三是跨疆执法难。在跨疆土执法时,通常通过引渡的方式抓捕犯法人员,但对象所在国没有义务配合引渡。

1.3.4 纠缠威慑

纠缠威慑由哈佛大学学者在《网络空间威慑和劝阻》中提出,基于国际关系理论,国家间通过维系相互依存的良好生态关系,促进相互利益共同提升,以此抑制对手网络攻击行为,避免恶化多因素国际关系、弱化国家综合利益[6]。纠缠威慑侧重于国家间相互建立和承认利益关系链条,推进各自管理利益感知。

纠缠威慑主要存在的问题是亦敌亦友的纠缠关系长期存在。美国建立了“五眼联盟”核心利益圈,以及核心圈外的北约、“九眼联盟”“十四眼联盟”等次核心利益圈,同时还有朝鲜、伊朗、叙利亚等圈外国家,形成圈内外复杂利益关系链和关系网,管理处理国家利益和国家间利益,圈内外国家同样也多角度、多维度地管理处理本国国家利益及与美国间利益。斯诺登“棱镜门”事件表明,即便处于核心圈和次核心圈,即便是存在相互依存关系的盟友,仍然追求己方利益最大化,不惜牺牲他国利益。纠缠威慑建立在利益驱动之下,亦敌亦友的国家间战略竞争关系无法确保纠缠威慑奏效。

1.3.5 声望威慑

声望威慑由马里兰大学学者在《武器与影响》中提出,同样基于国际关系理论。国家声望取决于政治、外交、军事、经济等多种因素,是国家在国际社会中的投影体现[11]。一方面,美国通过形象塑造,与盟友编织共识提升自身声望,意图凭借美国声望促使他国附和美国,以此免于遭受网络攻击;另一方面,他国为维护本国声望,不能对美国进行网络攻击,如攻击美国,将被曝光丑行,继而降低声望值,带来一系列恶劣的国际影响,如美国多次宣称俄罗斯通过恶意网络活动干预美国大选[12]。

声望威慑主要存在以下两个问题:

一是声望衡量标准不统一。声望存在于对公众、社会、组织、国家的认知中,难以准确衡量,且个体和团体的衡量标准不同会导致衡量结果不同。如俄乌冲突伴随的网络战,根据对声望的理解和衡量,全球黑客组织选边站队,形成两大对立阵营和中立阵营。

二是声望不同于威望。美国致力于建立和维护威望,如系列化、体系化的网络演习,使得他国感受到美国的压迫感,迫使他国情愿或不情愿地顺从美国。美国过度重视威望,对于声望的维护程度弱于威望,两者并非正相关关系,高压威望可能导致声望值降低。

1.3.6 跨域威慑

跨域威慑是通过网络威慑以及核陆海空天电等领域实施威慑,综合制衡对手克制网络攻击活动。跨域威慑出现于小布什执政末期,以应对网络、太空等威胁,强调各军兵种跨域协同一体化全频谱战略优势[13]。跨域威慑与近期美军的“多域战”“全域战”“一体化威慑”等概念一脉相承,意图充分发挥多维交织的综合威慑体系模式。

跨域威慑主要存在以下两个问题:

一是易发生冲突升级。跨域威慑无法清晰地释放威慑信号,依据美国“稳定—不稳定悖论”逻辑,强有力的跨域威慑可带来战略层面的稳定,但会导致常规的不稳定,如网络扰动不断,继而发生冲突升级[14]。

二是易发生跨域威慑滥用。2018 年美国《核态势评估报告》提出:“为应对美国关键基础设施遭受包括网络攻击在内的破坏性非核打击,允许美国使用核武器反制。”[15]其显然是核威慑跨域滥用,易引发人道主义灾难,后该报告遭抨击。

1.4 美国网络威慑效果遭质疑

美国持续强化网络威慑战略实施强度和力度,但仍遭网络攻击不断,甚至多次出现州市紧急状态,如2019 年路易斯安那州紧急状态、2021 年科洛尼尔事件的多州紧急状态、2023 年加州奥克兰市紧急状态等。美国学术界、商界、军界、政界等纷纷通过学术建模、模拟推演、理论分析、实例总结等,质疑网络威慑的有效性。以下举例权威智库对网络威慑有效性的质疑。

2020 年12 月,美国国际战略研究中心发布的《2021 年应遗弃5 种网络战略》报告称,美国网络威慑战略已明显失效:一是一些国家充分深入地研究了如何规避美国网络威慑,并采取针对性行动,导致美国在网络空间未威慑住对手;二是威慑的本质目的是希望稳定,而美国对手不希望稳定,追求改变,挑战现状,威慑意图与对手意愿不符,导致网络威慑战略失效[16]。

2022 年7 月,美国兰德智库发布的《具有不完全归因和无法验证信号的网络威慑》报告称,传统威慑理论依赖于诸多假设,但网络领域的假设失效原因在于:一是网络武器工具具有未知性,网络攻击者不知晓美国反制能力;二是网络攻击溯源取证分析具有复杂性,致归因难度大[17]。

2 美国网络威慑弱化迹象

根据上一章节研究,美国网络威慑机制方案存在诸多问题,且其有效性屡遭质疑,本章节通过美国网络威慑相关统计,试图找出一些迹象、规律或趋势。

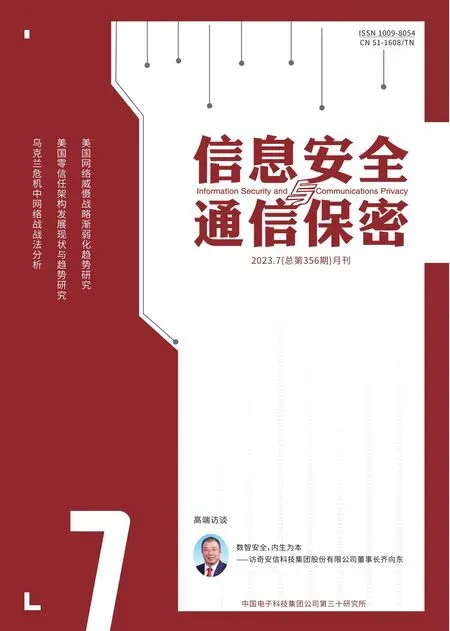

2.1 美国网络领域国家战略统计

检索美国网络领域国家层面战略的“威慑”词频,包括2003 年2 月小布什政府《网络空间安全国家战略》、2011 年5 月奥巴马政府《网络空间国际战略》、2018 年9 月特朗普政府《国家网络战略》、2023 年3 月拜登政府《国家网络安全战略》,词频统计如图1 所示。2011 年奥巴马政府首次正式提出网络威慑,2018 年威慑频次达峰值,2023 年战略中不再出现威慑[1,18-20]。

图1 美国网络领域国家战略“威慑”词频统计

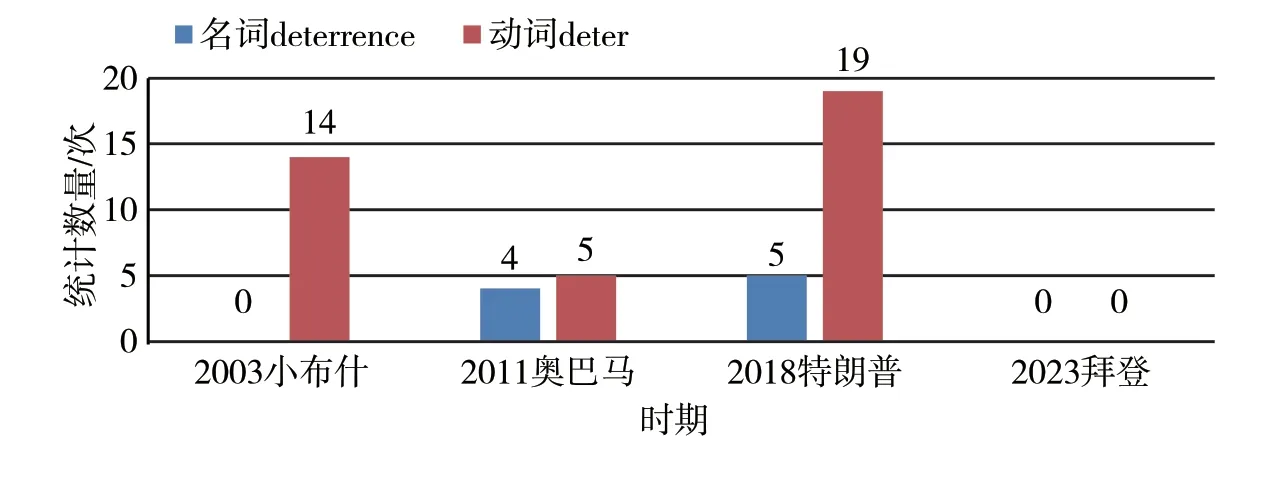

2.2 研究类文章统计

截至2023 年2 月3 日,通过JSTOR 数据库检索“网络威慑”,检索到2022 年以前论文、研究报告、书籍共6 089 项,统计绘图如图2 所示。由图可见两个上升拐点:一是1999 年,科索沃战争期间的网络攻击行为,被称为“第一场网络战”,从此有关网络威慑的研究开始增多;二是2007 年,爱沙尼亚遭到分布式拒绝服务攻击,属史上首次政府和关键基础设施遭受大规模网络攻击,被称为“第一场国家间网络战”,从此有关网络威慑的研究再次爬升增多。2016—2018 年达到峰值,年超600 篇,此后开始出现下降拐点,网络威慑研究热度逐年降低。

图2 JSTOR 检索“网络威慑”文章数统计

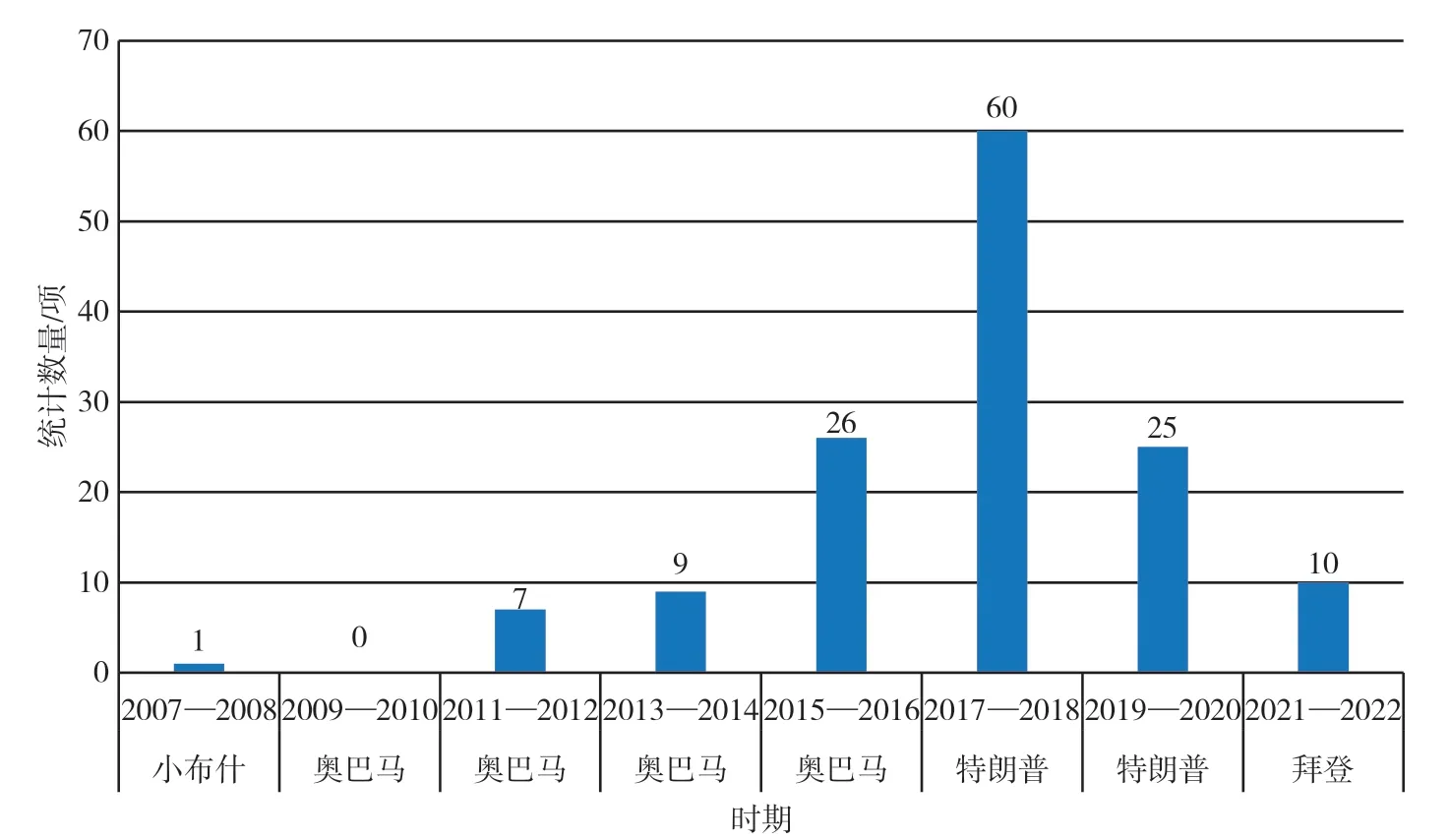

2.3 美国国会报告统计

美国国会是美国最高立法机构,可行使立法权、监督权、人事权、弹劾权等。截至2023 年2 月3 日,在美国国会网站模糊检索“网络威慑”,即“网络”和“威慑”两个英文词可不在一起出现,检索到1997—2022 年共2 728 篇国会报告;精准检索“网络威慑”,即“网络”和“威慑”两个英文词连在一起出现,共检索到137 篇国会报告。国会报告包括立法报告、立法研究委员会报告、国会立法研究委员会议报告、国会立法研究委员出版物、国会记录文件等,两种检索方式统计绘图如图3、图4 所示。其中,模糊检索不具有价值性,因其数据量大,可供对比精准检索参考,可见模糊检索和精准检索得到峰值出现时期相同,均出现在2017—2018 年。分析精准检索结果可见,在奥巴马执政期间,开始进行网络威慑的立法研究,在2017—2018 年特朗普执政期间,美国网络威慑的立法研究量达到峰值,然后出现明显下降趋势,且其《网络威慑与响应法案》持续了5 年研究,直至2023 年2 月该法案仍处于第一步的提案阶段。

图3 美国国会模糊检索“网络威慑”报告数统计

图4 美国国会精准检索“网络威慑”报告数统计

2.4 谷歌趋势搜索热度统计

截至2023 年3 月1 日,利用谷歌趋势检索“网络威慑”的新闻搜索热度,设置所在地美国、时间范围2008—2022 年、类别界定法律和政府,统计热度随时间变化的趋势如图5 所示。热度100 值出现在2018 年9 月,分析可能因同年《国家网络战略》强调跨域惩罚网络威慑,且同年《核态势评估》提出利用核打击反制网络攻击,跨域提升威慑力,致热度飙升。热度超60 值第一次出现在2008 年5 月,因同年美宣布启动“网络曼哈顿计划”,以提升网络威慑能力;热度超60 值第二次出现在2011 年10 月,因同年《网络空间国际战略》正式提出网络威慑,国防部《网络空间行动战略》将网络威慑地位进一步提升。

图5 谷歌趋势检索“网络威慑”新闻搜索热度

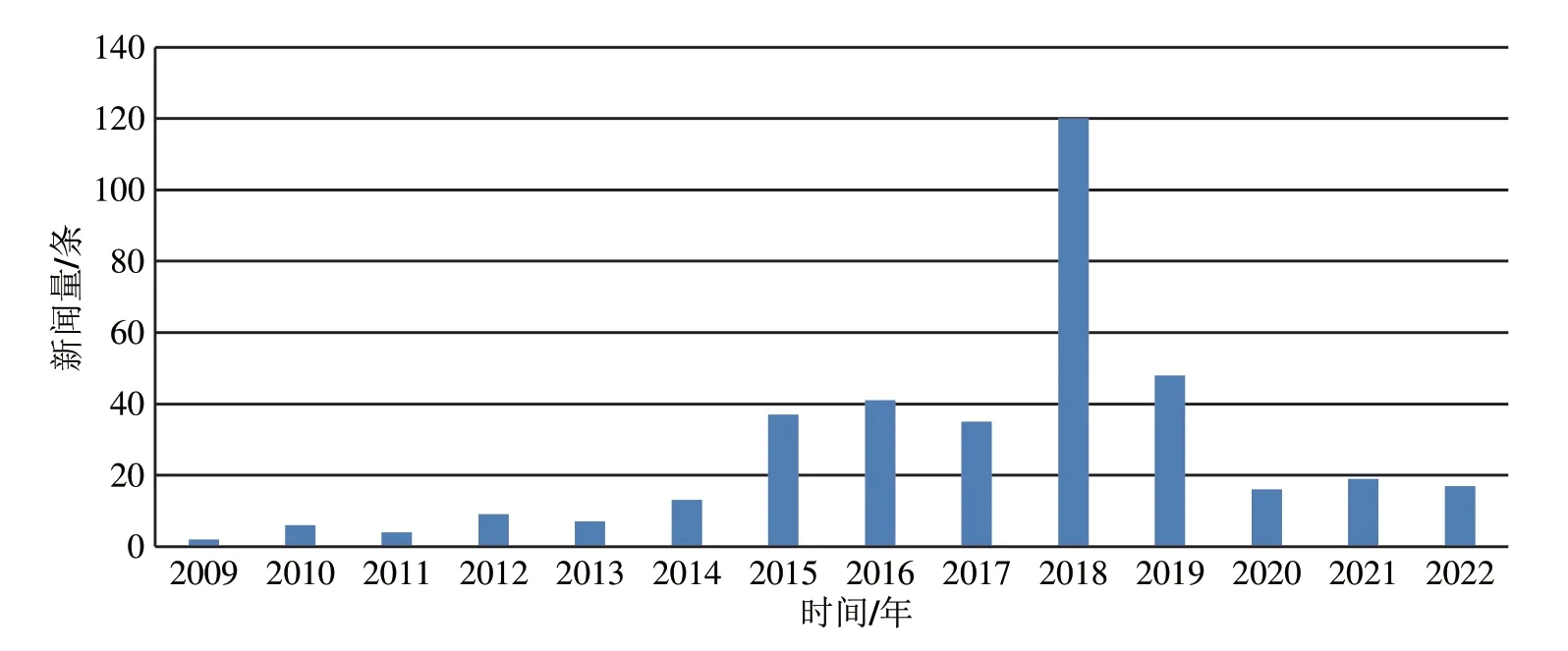

2.5 新闻检索统计

截至2023 年3 月7 日,利用美国斯坦福大学图书馆新闻数据库检索“网络威慑”,统计图如图6 所示,可见新闻量峰值出现在2018 年,明显高于其他年份,第二梯队量出现在2015年、2016年、2017 年、2019 年,其他年份新闻量均在20 以下。

图6 斯坦福大学检索“网络威慑”新闻量统计

根据以上不同维度的统计结果,基本可认为美国网络威慑研究和重视程度峰值出现在2018年左右,近年出现下滑趋势,即基本可认为2019 年以来,美国可能已逐渐弱化网络威慑战略。

3 美国网络威慑战略转向

既然脱胎于核威慑的网络威慑可能已弱化,那么美国可能正在将重点转向其他战略,以维护美国网络空间领导地位。本章初探相关迹象,试图找出网络威胁战略的转向。

3.1 美国网络威慑战略转向背景

2017 年2 月,美国国防部国防科学委员会在《网络威慑工作组最终报告》中提出,网络攻防具有非对称性,对手的网络攻击能力可能远超美国防御能力,如果美国一味防御,不仅不会拒止对手网络攻击,而且会使对手变本加厉,该报告为美国网络威慑战略转向奠定了基础[21]。并且,基于以上网络威慑诸多问题和多方质疑等因素,加速了美国网络威慑战略的转向。

3.2 美国网络威慑战略转向迹象

美国网络司令部作为美军网络攻防对抗总指挥部,于2018 年6 月在其《实现并维持网络空间优势》中提出“持续交锋”“前出防御”战略,其中,“持续交锋”是通过持续与对手进行网络竞争和作战,夺取网络空间主动权,其交锋烈度低于网络战;“前出防御”是通过靠近对手区开展网络防御和网络反击,迫使对手减少网络攻击[22]。2018 年9 月18 日,《国防部网络战略》[23]沿用“网络威慑”,直接采纳“前出防御”,模糊采纳“持续交锋”。2018 年9 月20 日,《国家网络战略》沿用“网络威慑”,未采纳“前出防御”“持续交锋”[20]。2023 年3月,《国家网络安全战略》未沿用“网络威慑”,直接采纳国防部“前出防御”战略,模糊采纳“持续交锋”[1]。表1 给出以上战略直观展现,基本可认为“网络威慑”转向“持续交锋”“前出防御”。

表1 美国网络威慑转向统计

3.3 美国网络威慑战略转向效果

“持续交锋”“前出防御”受到国防部的高度认可,2021 年11 月,美国国防部网站刊文《“持续交锋”战略带来红利》,称“前出防御”“持续交锋”已取得成效[24]。同月,美国网络司令部司令、国家安全局局长中曾根在阿斯彭安全论坛上阐明,以核威慑为代表的传统军事威慑模式不适合网络空间,美国已通过“持续交锋”战略提高对手网络攻击成本,而并非“网络威慑”。“持续交锋”通过“前出狩猎”作战行动,在盟国网络中识别安全漏洞、开展网络攻击和信息运维等任务[25]。截至2022 年8 月,美军已在爱沙尼亚、乌克兰等18 个国家开展了35 次“前出狩猎”行动,涉及50 余个国家网络[26]。

4 结 语

自2019 年以来,美国“不战而屈人之兵”的“网络威慑”战略可能逐渐弱化,转向“微战而屈人之兵”的“持续交锋”“前出防御”战略,由防御转向攻击、由被动转向主动、由静态转向动态、由不战转向微战,但主动交锋可能导致矛盾激化、态势升级、事态扩大,存在一定的风险。自2018 年新战略提出以来,美国遭受网络攻击的数量未见明显减少,新战略效能未见跨越提升。《孙子兵法》称:“上兵伐谋,其次伐交,其次伐兵,其下攻城[4]。”任何战略均不可能自动实现网络空间博弈,唯有优质谋略至上,谋略的综合运用是实现战略的根本。

《孙子兵法》称:“屈人之兵而非战也,拔人之城而非攻也,毁人之国而非久也,必以全争于天下[4]。”网络空间较其他物理域有其独特性,美国“网络威慑”战略虽可能弱化,但其战略本身仍有一定功效,其本质“屈人之兵而非战”仍是上乘谋略。大谋略需要聚焦全物理域、全信息域、全认知域、全社会域,需要具备全局性、预见性、前瞻性、科学性,需要谋要素、谋单元、谋体系。网络空间是一个复杂、开放、多变的空间,不存在永久有效的攻防手段和战略。可以预见,随着人类对网络依赖程度的加深、网络技术的发展、网络安全形势的变化、网络空间博弈的推进,未来主要国家网络空间战略仍会有新变革,催生网络空间新谋略,创建网络空间新秩序,值得跟进研究。