水下无线通信网络安全关键技术

李 聪

(中海石油(中国)有限公司 天津分公司辽东作业公司,天津 300450)

0 引 言

目前,水下无线通信网络(Underwater Wireless Sensor Networks,UWSNs)已经广泛运用在海洋资源开发中,可以抵挡数据传输攻击、物理攻击,因此工作人员需要规划设计成本比较高、安全稳定性比较强的水下无线通信网络,对于加强海洋环境监测管理、海洋资源开发具有促进作用。工作人员应该结合海洋资源开发需要,不断加强UWSNs 的安全管理,强化水下网络安全管理,从而全面提升UWSNs 的管理质量。

1 水下无线传感器网络

UWSNs 主要由地面基站、水面汇聚节点以及水下传感器节点组成,可完成海洋监测、资源勘探等军民应用,是各国开发、利用海洋资源的重要技术。电磁波与光波在水下的衰减较大,因此采用水声通信作为水下远距离通信的主要手段。UWSNs 作为无线传感器网络的分支,面临着信道开放及无人监管的问题。开放的水声传播环境使保密水声通信面临严峻挑战,恶意节点可以对广播信道中的消息进行窃听、拦截、修改以及重放,或者注入虚假消息破坏网络中的数据完整性和正确性[1]。由于水下部署的网络缺乏监管,网络面临着入侵发现困难的问题。相比于无线电通信,水声通信中存在着严重的时空不确定性。节点位置受风浪、洋流等因素的影响剧烈变化,从而导致网络中报文冲突造成丢包的概率增加。水声信道还具有严重的多径、多普勒效应、高传输损耗及高环境噪声,也在一定程度上造成了高误码和高丢包。

2 水下无线传感器网络结构及可能受到的威胁

2.1 水下无线传感器网络结构

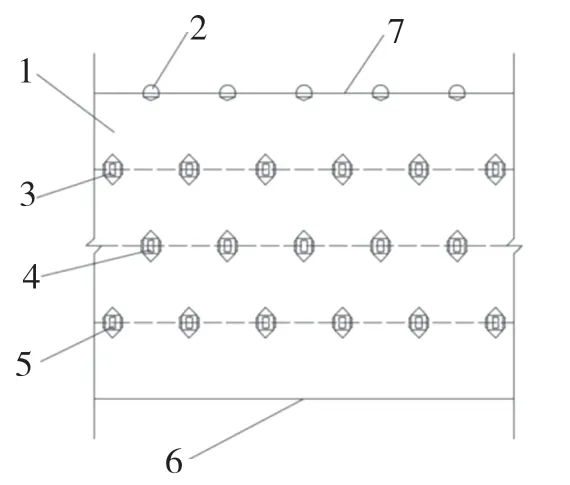

UWSNs 节点间的通信主要有3 种拓扑结构,分别为集中式、分布式和分层式,如图1 所示。其中,集中式网络指每个节点都有一条链路与汇聚节点相连,其优点为结构简单、便于维护、易于实现,缺点为网络覆盖范围小、可靠性低,一旦中心节点出现故障,将导致整个网络瘫痪。此外,部署在中心节点附近的恶意节点可以通过窃听获取网络的所有信息,也可以采取干扰等拒绝服务攻击破坏网络服务,导致整个网络瘫痪。分布式网络中每个节点的身份平等,源节点和目的节点间可经由多条路径进行通信,实现流量平衡,减少网络拥塞,提高整体可靠性。少量恶意节点的存在难以对整个网络安全造成威胁,而且通过安全路由协议可在节点间建立安全的路由来进行数据传输。然而,出于对节点移动性和安全性的考虑,UWSNs的路由信息需要动态维护,过多的维护路由控制信息会增加路由开销和能量消耗[2-4]。分层式网络中,簇头节点的能耗高于成员节点,通常由簇内各节点轮流当选,以平衡节点能耗、延长网络寿命。分层式网络的优点在于扩展性好,网络规模不受限制,可通过增加簇的数量来提高网络容量。簇头节点是一个簇的中心节点,攻击单个簇头节点虽无法致使整个网络瘫痪,但会影响该簇的正常通信。簇头节点的轮换机制可减小此类影响,一定程度上提高了安全性。

图1 UWSNs 的网络结构

2.2 水下无线通信网络可能受到的安全威胁

UWSNs 在进行数据传输时可能会遭受攻击,在出现被动攻击时,攻击者一般会借助窃听设备窃听水下的声音信息,从中获取水下数据。当存在主动攻击时,攻击者会通过修改水下数据、重传数据、注入虚假数据,影响专业人员对于水下数据分析结果的准确性。若是工作人员在使用UWSNs 时遭受物理攻击,UWSNs 不能采集准确的海洋资源信息,则将会使海洋资源开采单位无法制定可行性比较高的海洋资源开采方案,可能会对海洋资源开采工作的正常进行产生不利影响[5]。

3 水下无线通信网络安全关键技术的有效应用

3.1 水下无线通信系统

中国湖泊、海洋资源丰厚,疆土十分辽阔,现如今对水下探究逐渐增多,在很大程度上促进了水下无线网络技术的发展,不管是民用还是军事,均关系着水下无线通信技术的应用。该技术的关键点在于传感器节点定位系统,其应用价值非常高,主要包括光通信和声通信。其中,光通信的优点在于高带宽、高速率。声通信虽然是主流技术,却没有光通信的优势,主要原因在于在水下这样特殊的环境里,电磁波会随着水导电性的增加而逐渐衰减,从而大大限制射频通信在水下的应用,再加上声通信的带宽有限,所以严重干扰了水下通信速率。

在水下,光通信的优势在于高稳定性、高宽带,可以较好地适应水下环境,促使水下通信效果得以增强。因为以往的光通信链路要求收、发端高度对准,所以通信条件相对比较严格,系统发端需要一个准直望远镜、一个光源(发光二极管或激光),收端需要一个单独的接收望远镜。但是依据长远目标可以看出,水下光通信技术必然会逐渐成熟起来,因此本研究使用水下光通信。除此之外,拓扑结构对水下无线传感器而言十分关键,优质的拓扑结构对提升传感器节点信息传输速度、减少能耗、降低节点工作时长具有非常重要的作用。为实现上述目的,提供如图2 所示的技术方案。

图2 水下无线通信系统

图2 中:1 代表水下;2 代表水面锚点器;3 代表第1 层水下锚点器;4 代表第2 层水下锚点器;5代表第3 层水下锚点器;6 代表海床。

3.2 水下无线通信装置

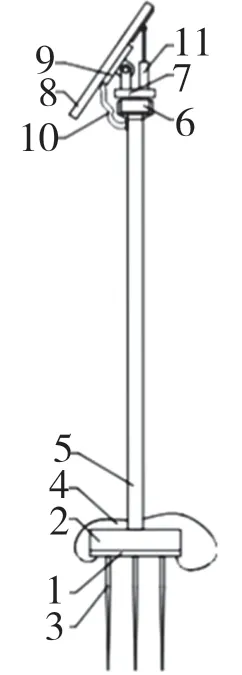

水下通信技术是制约水下探测、水下通信网络系统发展的瓶颈。在海水中,电介质水会影响高频电磁波信息的传输,导致高频电磁波信号不能在数据通信得到有效应用。在水下,因为电介质水会影响到高频电磁波信号,进而使高频电磁波信息号产生涡流损耗、屏蔽效应,衰减情况逐渐加速。现阶段,光的聚焦、反射等问题会使激光通信技术很难应用在水下通信中,可行的技术研发方案是声信号水下通信技术。但是当前的通信装置需定期更换电池,以保障通信装置得到稳定运行。在更换电池时,需对通信装置进行拆卸安装,在水下采取这种作业方式不仅会造成时间、人力资源浪费,还很容易导致装置内部受损或者进水情况发生。为实现上述目的,提供如图3 所示的技术方案。

图3 水下无线通信装置

图3 中:1 代表底座;2 代表通信机构;3 代表若干插钉;4 代表仿生石;5 代表支柱;6 代表电机;7 代支撑板;8 代表太阳能板;9 代表工作腔;10 代表电线;11 代表气缸。

3.3 抗恶意干扰技术及攻击种类

3.3.1 UWSNs 的物理层抗干扰技术

在物理层抗干扰应用中,水声信道的特性使得常规的抗干扰技术,如跳频扩频、直接序列扩频无法直接移用到UWSNs 上进行抗干扰。在无线电通信中,利用博弈论与强化学习等手段可以有效躲避干扰器的干扰。强化学习可以在没有先验知识的情况下,智能体通过不断试错,获取奖励来得到当前最佳动作,并通过整个未来奖励的最大和来获得每个阶段的动作。博弈论已经应用于人工智能领域进行辅助决策,如生成对抗网络。因此,物理层抗干扰技术结合博弈论、强化学习、深度强化学习等方法,使得UWSNs 获得了有效的水声通信抗干扰方法。

3.3.2 UWSNs 的MAC 层干扰攻击种类

媒体访问控制(Media Access Control,MAC)层的干扰攻击种类可以分为干扰攻击、碰撞攻击、力竭攻击、拒绝睡眠攻击以及不公平攻击。其中,干扰攻击指的是干扰器通过重复发送请求发送(Request To Send,RTS)数据包,占据信道的使用权限,使得其他传感器节点没法正常使用信道。该干扰方法利用了MAC 层协议的漏洞,抢占信道使用优先级。碰撞攻击指的是干扰器通过一些手段,如通过相同的频率与正常传感器节点通信,或是在RTS/允许发送(Clear To Send,CTS)的握手机制中,在干扰器节点收到CTS 后立刻发送数据包,让正常传感器节点传输的数据包与干扰器节点发送的数据包产生冲突。力竭攻击是指通过引入一些恶意干扰器节点,使正常传感器节点一直处于繁忙状态,进一步导致加速电池耗尽能量。当节点发送完信息后,会主动进入睡眠模式节能。拒绝睡眠攻击指的是不让节点进入睡眠模式,通过重复握手或是不断处理RTS/CTS 信息来达成,从而消耗传感器节点的能量。

3.3.3 UWSNs 的网络层干扰攻击种类

针对网络层的攻击主要有重放攻击、选择转发攻击、误导攻击、天坑攻击、女巫攻击、虫洞攻击、灰洞/黑洞攻击以及归巢攻击。其中,重放攻击指的是干扰器拦截发送节点与接收节点的数据包,但是经过一段时间后又将此数据包发送给接收节点,导致接收节点对发送节点的位置判断失误。选择转发攻击指的是干扰器伪装成正常的传感器节点,正常收发数据包,但是有选择性地丢弃或转发一些数据包,可以减少对其错误行为的怀疑。误导攻击是指干扰器通过将数据包重新定向到其他路由,导致数据包的路由路径更改,没法抵达接收器节点。黑洞攻击指的是干扰器节点向正常传感器节点广播修改后的路由信息,即到干扰器节点有最低的路由成本,以此来捕获一个区域内所有的数据包。灰洞攻击指的是当成为黑洞节点的干扰器删除了一些关键的数据包信息后,黑洞攻击变成了灰洞攻击,但此攻击会对部署在离干扰器节点较远位置的传感器节点有破坏性,因此有的方法是用丢弃一些必要的数据包来逃避怀疑。

4 结 论

在开发海洋资源、监控海洋水域等方面,水下无线通信网络的建设发挥出了不容小觑的作用。但因为其所处环境复杂、具有一定限制,所以对其安全产生了极大影响。通过对水下无线通信网络安全关键技术进行了深入研究,推动相关领域的发展。