一种基于无证书的多方合同签署协议的安全性分析与改进

杨小东 李梅娟 任宁宁 田 甜 王彩芬

①(西北师范大学计算机科学与工程学院 兰州 730070)

②(深圳技术大学大数据与互联网学院 深圳 518118)

1 引言

随着信息技术的发展,人们追求更加便捷和高效的管理方式,电子合同在这一趋势下出现并得到广泛应用[1]。电子合同因其高效便捷、成本较低和管理简易方便等特点,在规范电子商务行为、维护市场秩序、促进电子商务领域的持续健康发展等方面十分有利[2]。然而,在电子合同给商业交流带来便捷的同时,也存在联网环境下的合同签署问题。通常,利用数字证书和传统公钥签名等技术进行认证与签署会存在证书管理问题[3]。为解决这类问题,无证书签名方案开始被应用在电子合同签署领域[4]。

无证书密码体制[5–8]能够同时解决基于身份的签名存在的密钥托管问题和传统公钥体制固有的证书管理问题。聚合签名[9]能够将多个签名聚合生成一个签名,有效缩短签名的长度,减少数据的通信带宽和签名验证开销。在无证书签名和聚合签名基础上提出的无证书聚合签名,结合了二者的优势,被广泛应用于多用户场景[10,11]。目前,国内外学者已经提出了一系列无证书聚合签名方案[10–15],但这些方案大多都面临内部签名者联合攻击[16,17]的风险。另外,一些方案也不能抵抗类型Ⅰ攻击或类型Ⅱ攻击[12,15]。因此,研究同时抵抗类型Ⅰ攻击、类型Ⅱ攻击和联合攻击的无证书聚合签名方案具有重要的意义和价值。

近年来,越来越多的学者开始研究无证书聚合签名方案的安全性分析与改进,并给出了一些攻击和改进方法,对同类的无证书聚合签名安全性研究有深远意义[16–18]。2019年,曹素珍等人[19]提出了一种适用于多方合同签署的无证书聚合签名方案(简称曹方案),并在随机预言模型下证明了该方案存在不可伪造性。然而,本文通过2类攻击对曹方案进行了安全性分析,证明该方案在替换公钥攻击和内部签名者的联合攻击均有安全缺陷。为了克服曹方案中的安全问题,设计了一个改进的无证书聚合签名方案,其安全性规约为计算性Diffie-Hellman(Computational Diffie-Hellman, CDH)[20]假设。分析表明,改进方案不仅能抵抗类型Ⅰ攻击和类型Ⅱ攻击,还能抵抗签名者内部的联合攻击。

2 预备知识

2.1 双线性对

2.2 困难问题假设

3 曹方案的安全性分析

3.1 曹方案回顾

3.2 对曹方案的安全性分析

通过以下2类具体的攻击可以发现曹素珍等人[19]提出的无证书聚合签名方案是存在安全缺陷的。

3.2.1 替换公钥攻击

3.2.2 联合攻击

由上述分析可知,B1和B2能通过非法的单个签名合作得到一个合法的聚合签名,即曹方案对于签名者内部的联合攻击也是不安全的。

4 改进的无证书聚合签名方案

4.1 方案描述

4.2 正确性分析

故可验证聚合签名的正确性。

4.3 安全性分析

即单个签名σi=(Ri,Si)也是合法的。

由上述分析可知,一个聚合签名是合法的当且仅当所有参与该聚合签名生成的单个签名都是合法的。因此,本文所设计的改进方案能够抵抗联合攻击。 证毕

4.4 性能分析

本小节将通过聚合签名长度、计算开销和安全性进行本文方案的性能分析,并与已有的无证书聚合签名文献[10,14,15,17,19]方案进行比较,其中文献[17]方案是文献[15]方案的改进方案。在聚合签名长度方面,主要是为了检查长度是否固定。计算开销方面考虑了单个签名生成阶段和聚合签名验证阶段的开销,且开销主要考虑了耗时大的2种运算:点乘运算和双线性对运算,这两种运算在Intel Core i5-3470 @ 3.20 GHz的处理器、4 GB内存和Windows 7 操作系统的实验环境下运行时间分别为3.740 ms和11.515 ms[11]。在安全性方面,检查方案是否能够抵抗类型Ⅰ攻击、类型Ⅱ攻击和联合攻击。

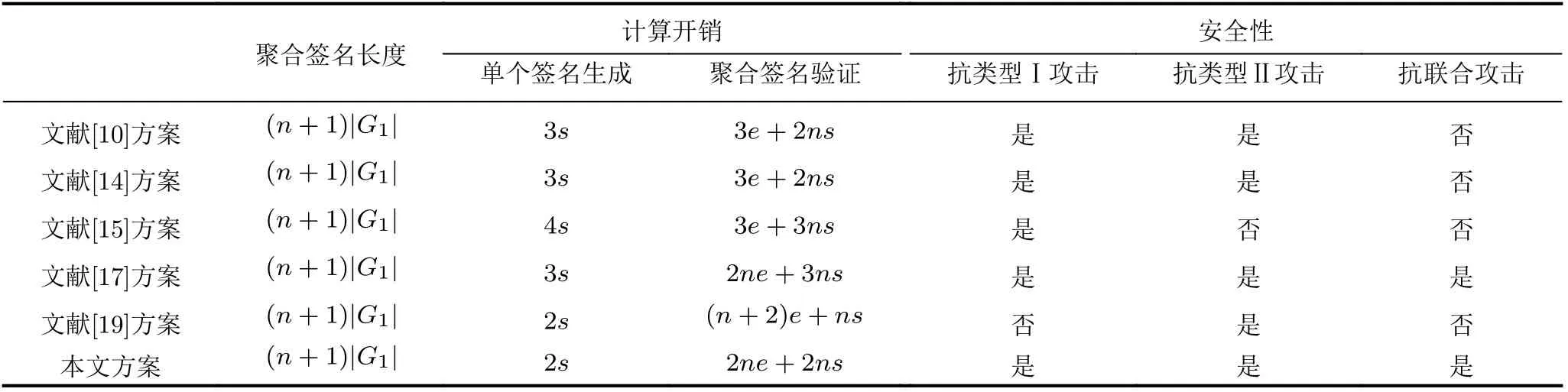

为了便于说明,用符号s和e分别代表1次点乘运算和1次双线性对运算,|G1|代表G1中一个元素的长度,n代表生成聚合签名的参与者个数。表1列出了本文方案与其他几个无证书聚合签名方案的性能比较。图1比较了参与者个数n以20为增量从20增加到100时,本文方案与其他几个方案在聚合签名验证阶段的时间开销。

表1 几个无证书聚合签名方案的性能比较

由表1可知,上述几个方案的聚合签名长度都是不固定的且具有相同值。从计算开销来看,上述这6个方案在单个签名生成阶段所需要的计算开销差异较小,且其开销都不受参与者个数n的影响。然而,结合图1可知它们在聚合签名验证阶段的计算开销与单个签名生成阶段不同,计算开销都会随着参与者个数n的增加而增加。本文方案虽然在聚合签名验证这一阶段所需的计算开销明显高于文献[10,14,15,19]方案,但它能够抵抗联合攻击,这是文献[10,14,15,19]方案所不具备的安全性能。与同样能够抵抗联合攻击的文献[17]方案相比,本文方案聚合签名验证的计算开销更小。文献[17]方案作为文献[15]方案的改进方案,其在聚合签名验证方面的计算开销也是明显高于文献[15]方案的。通过对比,可以发现抗联合攻击这一安全性能的实现是以增加聚合签名验证的开销为代价的。另外签署方具备一定的计算能力,能够接受较大的计算开销。综合考虑,本文所提出的改进方案在多方合同签署环境完全适用。最重要的是,本文的改进方案能够同时解决文献[19]方案中存在的2个安全缺陷。

5 结束语

本文首先对文献[19]的方案进行了安全性分析,通过2类具体的伪造攻击,证明了该方案并不满足不可伪造性。其次针对文献[19]方案所存在的安全问题,设计了一个改进的无证书聚合签名方案。最后在随机预言模型和CDH问题的困难假设下,证明了新方案在类型Ⅰ攻击和类型Ⅱ攻击下存在不可伪造性并且还能够抵抗联合攻击。然而,改进方案存在较多的双线性对运算,计算效率低,使得签名验证开销较大,后期将进一步研究如何设计出更加高效的无证书聚合签名方案。