基于军用互联网的信息安全风险评估标准探索

谢俊彤

(中国电子科技集团公司第七研究所,广东 广州 510310)

0 引言

信息化技术在我国军事领域早已被应用,从应用效果看,信息化技术接入可迅速提升我国军事作战水平和能力,但是由于信息安全的不足,出现许多网络恶意攻击手段,导致军用互联网出现数据泄漏、遗失等问题[1]。当前已有不少学者对军用互联网的信息安全风险进行研究,包括:余骞[2]针对海上军事信息存在风险的模糊性、非线性等特点,将模糊判断准则应用于海上军事信息系统安全评估,模糊判断准则以模糊数学为基础,通过模糊线性变化和最大隶属度来考虑被评价事物的各个因素并实现系统的综合评估,但该方法没有对风险要素的认定,缺乏理论支撑;张权等人[3]针对军事数据自身的特点,构建了数据质量评价指标体系,采用多层次灰色评价法构建综合评价模型对多个部门上报的数据进行评价,该方法没有从信息系统的角度量化威胁因素,仅仅在数据质量层面对信息安全进行单个维度的安全评估;刘艳娜等人[4]针对军队保密工作的现状,构建以保密负荷、保密防范、保密威胁、保密挽救为一级指标的军队保密风险评估指标体系,依据该评估指标体系运用数据包络分析(DEA,Data Envelopment Analysis)方法对军队信息安全保密风险进行综合评估,该方法在对风险要素重要性评估时,过多依赖经验法,导致风险评估的结果与专家经验有关,不具有适用性。除此之外,不少学者基于现有的研究成果制定多项国家标准,包括《电信网和互联网安全风险评估实施指南》[5]、《网络与信息安全风险评估服务能力评估方法》[6]以及《军队信息安全风险评估》[7]。上述标准大多数采用定性的方式来描述,这种定性评估的方法会导致评估结果主观性过强,难以量化安全威胁发生的可能性以及对系统的影响程度。

从上述学者的研究和标准可知,当前军用互联网的安全风险评估方法标准处于起步阶段。因此,本文在借鉴互联网网络系统风险的研究基础上,结合自身的军工企业工作经验,对军用互联网的信息安全风险标准进行探索,并提出一套单个资产信息安全风险评估指标体系,结合单个资产的风险评估模型和评估方法来实现单个资产信息安全风险的评估;在此基础上,引入衡量单个资产风险相对于信息系统各维度评估的相对重要性,计算军用互联网系统在五个维度的风险值;最后借助层次分析法(AHP,Analytic Hierarchy Process)确定军用互联网在五个维度的影响程度,实现军用互联网综合风险的评估。

1 军用互联网信息安全风险评估模型

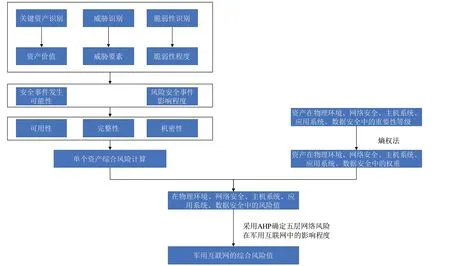

为了实现军用互联网定量的评估,本文参考信息安全评估准则,围绕资产、脆弱性和系统面临的威胁,从上述三方面来分析单个资产面临的威胁要素、威胁概率、脆弱性程度以及资产价值,以此衡量单个资产发生安全事件的发生概率和影响程度,结合安全事件的概率和影响程度来确定单个资产的可用性风险值、完整性风险以及机密性风险,并采用加权平均的方法实现单个资产综合风险的评估。在此基础上,结合熵权法确定军用互联网系统在物理环境、网络安全、主机系统、应用系统、数据安全各维度的影响程度,并计算军用互联网在物理环境、网络安全、主机系统、应用系统、数据安全各维度中的风险值。最后,结合层次分析法衡量整个军用互联网的综合风险值,实现军用互联网信息安全风险评估。军用互联网信息安全风险评估模型如图1 所示:

图1 军用互联网信息安全风险评估模型

1.1 单个资产信息安全风险评估模型

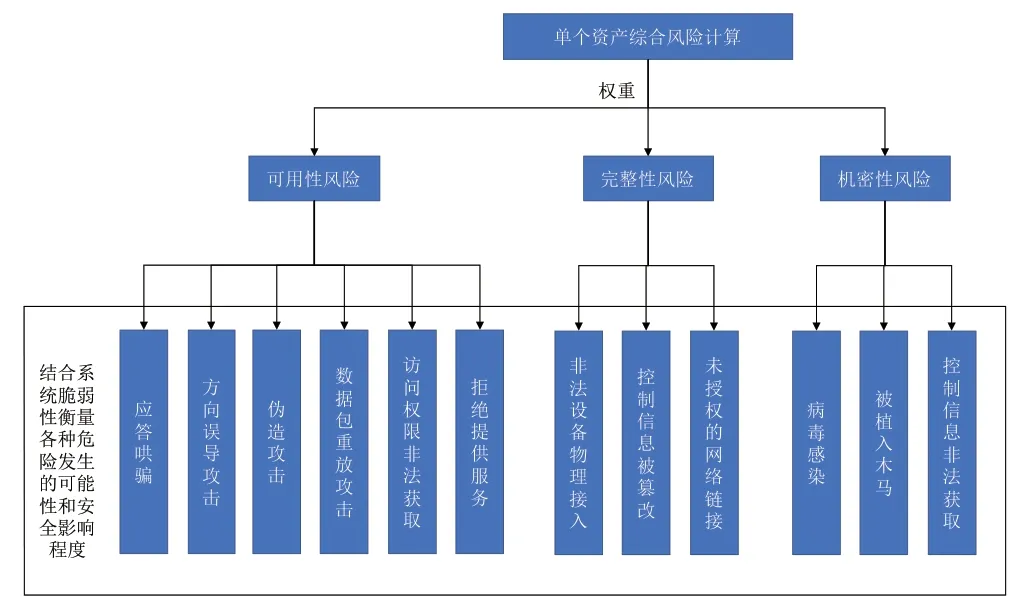

本文以可用性、完整性、机密性三个军用互联网安全要求作为单个资产风险评估的主要目标,逐步分析影响资产安全的风险因素,参照文献[14] 对影响资产威胁要素的标准进行分类,形成以可用性、完整性、机密性为一级指标,以威胁要素为二级指标,以资产脆弱性衡量安全事件发生的概率以及影响程度,构建单个资产信息安全风险评估模型。具体如图2 所示:

图2 单个资产信息安全风险评估模型

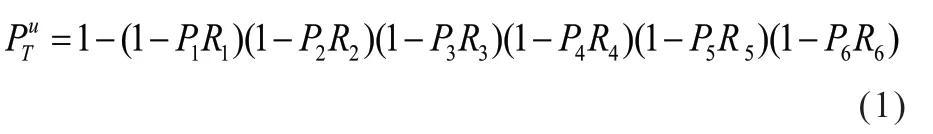

由图2 可知,可用性风险可以表示为:

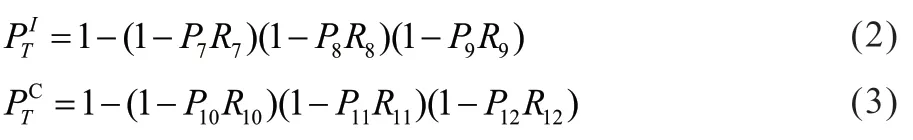

其中,P1、P2、P3、P4、P5、P6分别表示应答哄骗、方向误导攻击、伪造攻击、数据包重放攻击、访问权限非法获取、拒绝提供服务等各类威胁发生的概率;R1、R2、R3、R4、R5、R6分别表示应答哄骗、方向误导攻击、伪造攻击、数据包重放攻击、访问权限非法获取、拒绝提供服务等各类威胁对单个资产可用性的影响程度;表示单个资产的可用性风险。

其中,P7、P8、P9分别表示非法设备物理接入、控制信息被篡改、未授权的网络连接等各类威胁发生的概率;R7、R8、R9分别表示非法设备物理接入、控制信息被篡改、未授权的网络连接等各类威胁对单个资产可用性的影响程度。

运用系统综合思想集成可用性、完整性、机密性风险值,得到第i个资产的风险值为:

⑤2强风化片岩:以黄褐色为主,局部灰褐色,残余鳞片变晶结构,片理状构造,岩石风化强烈,主要矿物成分为泥质矿物、长石等。岩芯呈半土半岩状,局部含中风化岩块。干时较坚硬,遇水易软化崩解。岩体完整程度为极破碎,岩体质量等级为V类。

其中,k1、k2、k3分别表示可用性、完整性、机密性风险值的权重。不同类型的资产在可用性、完整性、机密性的权重有所区别。

1.2 基于信息熵的信息安全风险评估方法

信息熵的信息安全风险评估方法是使用信息熵的算法来计算单个资产风险相对于信息系统各维度评估的相对重要性,避免了传统权值赋值的主观影响。基于信息熵的信息安全风险评估思路是:对物理环境、网络安全、主机系统、应用系统、数据安全等风险评估以单个资产为单位,采用熵权法获取单个资产在对应各维度的权重,由此计算不同维度的风险值。

首先,假设信息熵Hi表示单个资产风险对于物理环境风险等级评估的相对重要性。

其中,pij表示资产i对应的风险等级。

然后,结合熵值得到第i个资产综合对于物理环境安全风险的权重。

其中,wi表示资产i在物理环境中的权重大小。同理,vi表示资产i在网络安全中的权重大小;ui表示资产i在主机系统中的权重大小;qi表示资产i在应用安全中的权重大小;fi表示资产i在数据安全中的权重大小。

在获取所有资产风险值和该资产在对应各维度下的风险等级权重的基础上,将两者相乘,得到物理环境风险值PM、网络安全风险值PN、主机系统风险值PO、应用安全风险值PQ以及数据安全风险值PF分别如下:

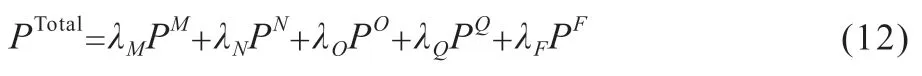

1.3 计算军用互联网的综合风险值

根据军用互联网信息安全风险评估模型,军用互联网的风险普遍由物理环境、网络安全、主机系统、应用系统、数据安全组成,各维度在军用互联网中所占的权重采用AHP 方法确定。本次研究共邀请20 位军事互联网专家对物理环境、网络安全、主机系统、应用系统、数据安全五维度的相对重要程度进行打分,并采用AHP方法衡量各维度在军用互联网的影响程度,由此确定五维度对军用互联网的权重分别为:λM、λN、λO、λQ、λF。军用互联网的综合风险值PTotal为:

2 实验分析

2.1 实验环境

军用互联网安全攻防仿真平台由防火墙硬件设备、现场/远程监控终端、数据采集器、网络性能测试设备、Web服务器、实时数据服务器、历史数据服务器、路由器以及各种网络设施组成。通过本文对军用互联网进行信息安全风险评估模型的构建,并且对影响军用互联网信息安全的关键资产、脆弱性和威胁进行识别,同时邀请军用互联网专家组成专家评估小组,分别对物理环境、网络安全、主机系统、应用系统、数据安全的重要性以及各资产在对应网络层的重要性进行评分,建立如图3 所示的评估模型。

图3 军用互联网安全攻防仿真平台信息安全风险评估模型

(1)以单个资产为评估单位,基于各项攻击行为发生的机率,计算单个资产可用性风险、完整性风险和机密性风险值,并采用加权平均的方法量化单个资产的综合风险;

(2)结合熵值,衡量单个资产风险在物理环境、网络安全、主机系统、应用系统和数据安全等五个维度的影响程度,并计算每一个维度的风险值;

(3)邀请专家对五个维度相对影响程度进行打分,并采用AHP 方法确定五个维度的权重;

(4)结合五个维度的权重和风险值,实现军用互联网综合风险的衡量。

2.2 结果分析

本文通过模拟多次攻击,包括非法设备物理接入、访问权限非法获取、控制信息被篡改、数据包重放攻击、拒绝提供服务、病毒感染等,产生了大量的告警信息,并通过数据采集设备采集实验数据。结合漏洞信息、告警信息、系统脆弱性信息、专家打分信息、历史数据安全事件发生的概率以及影响程度进行量化后,利用军用互联网信息安全风险评估模型对整个网络的风险进行分析。本文进行10组实验,每组实验的运行时间不超过24 小时,连续观测5个时间段单个资产可用性风险、完整性风险和机密性风险发生的概率。随着实验的推进,每组的警报数量逐渐增大,其中最少的警报数量为95 次,最多的警报数量为1 871 次,根据警报的内容确定单个资产发生某种风险的可能性。

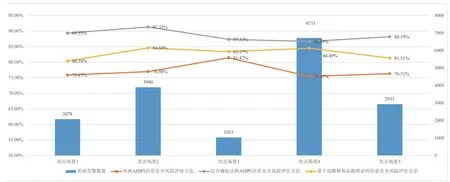

为了验证本文算法的有效性,对传统AHP 信息安全风险评估方法、基于故障树和证据理论的信息安全风险评估方法、本文提出综合熵权法和AHP 的信息安全风险评估方法进行对比,得到一系列风险预测准确率对比结果如图4 所示。

图4 风险预测准确率对比图

图4 中展示了5 个攻击场景分别在传统AHP 信息安全风险评估方法、基于故障树和证据理论的信息安全风险评估方法、本文提出综合熵权法和AHP 的信息安全风险评估方法的结果分析,可知在相同攻击行为条件下,本文提出的综合熵权法和AHP 的信息安全风险评估方法与传统AHP 信息安全风险评估方法相比,平均准确率高11%左右;与基于故障树和证据理论的信息安全风险评估方法相比,平均准确率高5%左右。这是因为传统AHP 方法容易受到告警冗余性、网络拓扑复杂和其他噪音的影响,专家未必能够处理好单个资产在对应网络的影响力。与此同时,基于故障树和证据理论的信息安全风险评估方法过于依赖人工来描述风险在整个网络中的影响概率,其结论的可信性容易受到主观影响。而本文提出的方法综合定性和定量来衡量单个资产对网络的影响力,不仅能够在一定程度上对抗网络告警的随机性和模糊性问题,还能降低结论容易受到主观因素的影响。因此,本文提出的方法可在一定程度降低评估结果的不确定性、受主观影响过大的问题,在军用互联网的信息安全风险评估中具有一定的应用性和扩展性。

3 结束语

本文提出了一种综合熵权法和AHP 的信息安全风险评估方法,该方法解决的难点是如何对安全威胁发生的可能性以及对系统的影响程度进行量化分析。通过采用综合熵权法和AHP 的信息安全风险评估方法,结合军用互联网安全攻防仿真平台对5 种网络攻击行为进行信息安全风险预测。该方法在仿真系统中取得了良好的风险预测准确率,从仿真效果可知,本文提出的模型能够准确识别军用互联网中的各种风险,具有一定的扩展性。随着技术的发展,通过论证本文的内容,能够加快军用互联网信息安全标准的制定。