基于多源告警信息关联的网路安全技防技术

黄 强 鲁学仲 运 凯 李浩升 赵 梅 康婉晴

(国网新疆电力有限公司信息通信公司 乌鲁木齐 830063)(tushi24986341813@163.com)

网络攻击的手段和方法日趋复杂、多样化,网络安全技防技术的发展成为保障其安全性的重要手段[1].现有研究是在网络安全技防技术中通过设计入侵检测平台实现网络安全技防.监测运行中的网络可实时发现各种网络攻击轨迹、攻击意图以及攻击结果,保证网络系统资源的完整性、机密性以及有效性.网络安全技防技术不仅需要检测外网的入侵,还要对内部攻击和用户异常操作进行监测[2].

沈宏吉[3]总结了计算机网络应用安全问题分析与防护措施,为提高计算机网络信息安全水平作出了一定贡献.顾艳婷[4]对计算机信息安全技术以及存在的问题进行了具体分析,并提出了相应的预防措施.但是BO2K等远程控制软件可以实现对远程计算机网络的完全控制.网络新技术的开发,网络容量随之扩大,虽然方便了用户的使用,但网络流量过大极易造成报警量的激增,进而引起网络安全技防出现漏洞,为IDS安全带来很大的困扰.

多源告警信息关联分析方法可以尽可能减少重复告警、降低告警误报率以及告警信息漏报率[5-6].为此本文将网络一系列的攻击活动关联在一起,基于多源告警信息关联分析,还原攻击意图和攻击轨迹,在给定的告警信息数据中查找重复关系,发现网络安全中大量告警信息数据集中项目的关联性,通过挖掘网络数据相关性,实现告警信息下的网络安全技防数据分类、聚合,实现网络安全技防技术研究.

1 网络安全技防技术方法设计

1.1 分析网络安全攻击意图

对告警信息预处理过程中,需要对网络安全技防技术平台中不同的IDS产生原始告警,并将其统一为IDMEF格式[7].基于多源告警信息关联分析的数据预处理,需要规范初级告警信息数据,包括:检查相关告警信息数据错误,以及告警是否含有明确错误信息;标记告警时间、源IP地址、目的IP地址、源端口号、目的端口号以及网络安全告警类型,从而提取有效告警信息,构建网络安全技防被攻击的意图、场景.

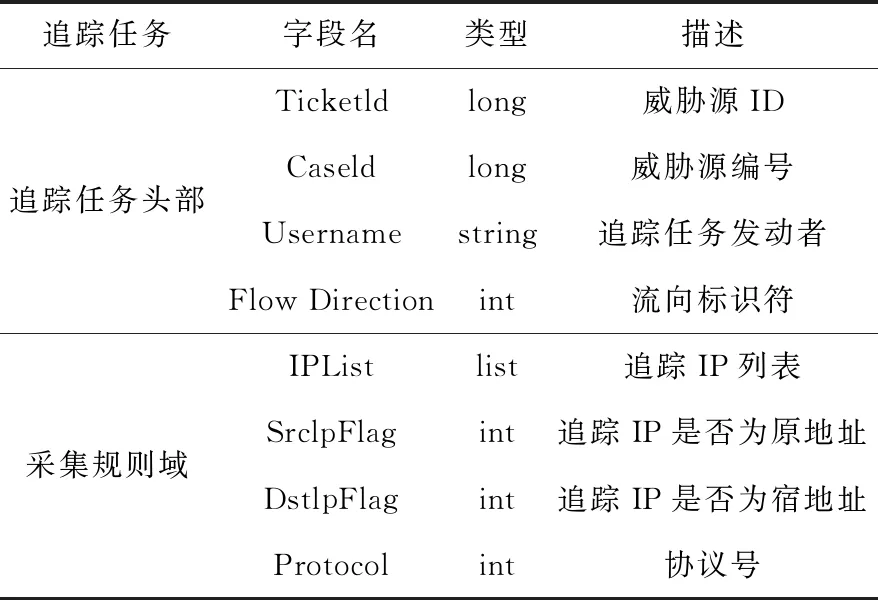

网络安全技防技术管理人员在基于多源告警信息关联分析算法之前,需要明确网络安全攻击意图[8].通过相关攻击数据信息判断网络安全的威胁源性质,chairs系统以IP及其相关特性的形式,自动产生威胁源的特定对象信息并生成追踪任务.通常情况下,chairs发送的追踪任务包括如表1所示的追踪任务头部和追踪任务采集规则域2部分内容.

表1 追踪任务格式描述

不同的网络安全攻击步骤发生次序具有一定规律性.因此基于多源告警信息的关联分析,通过网络安全被入侵方案的规律性明确其攻击意图,进而实现网络安全的技防技术研究.基于多源告警信息关联分析的目的,是通过分析网络安全技防技术平台的告警信息获取攻击者的攻击意图.以多源告警信息中入侵者攻击意图为视角,通过对多源告警信息的关联分析,进一步描述网络安全技防技术的攻击场景.

1.2 设置告警信息关联参数

多源告警信息关联分析算法允许用户在网络安全技防技术数据库中,发现不同对象之间相互关系的技术[9].在多源告警信息关联分析算法中,需要查找所有网络安全中频繁项目集,在数据库中生成最小支持度以及最小置信度重要规则.该算法可以减少已生成网络安全技防规则的数量,避免防护网络安全的规则无效爆炸,提高网络安全技防技术的计算效率.

本文选择ECR-tree等价类规则树结构实现多源告警信息关联算法[10].多源告警信息关联分析树结构,不仅能够存储网络安全技防项目集,还可以采集网络安全技防技术项目集的同类信息.一定程度上,不需要花费额外的时间、精力生成多源告警信息的关联分析规则,有效缩短网络安全技防的挖掘时间,极大提高了决策效率.因此,在多源告警信息关联分析树结构中,每个节点是由多个元素组成,而三元组又组成了各个元素.具体表示为:〈(values){count[x∈X|decision(x)=Ci]∀i∈[i,j]}〉.深度优化网络安全技防策略,以及垂直多源告警信息数据格式,基于此建立多源告警信息关联分析树结构,TID_sets会逐行添加网络安全技防项目集到关联分析树中;进而通过合并、添加全部网络安全技防项目集.MECR-CARM通过采用diffset策略,计算2个网络安全技防项目集差集的支持度.多源告警信息关联分析树的规则:元组是由节点及层指针组成的.具体的表示为〈att,itemset,(obidest1,obidest2,…,obidestk),(o1,o2,…,ok),pos,total〉.

在这些事务中,k为常数,可以为各个元素中的三元组,包括网络安全技防项目集,以及与其相匹配的事务和各类事务个数;att为各个节点的属性;obidest表示在每个分类中网络安全技术防范的匹配事务;o为每个数据分类的obidest数量;pos为arg maxi∈[1,k]{O.oi};total则表示为O.oi的和.以此得到一个完整的规则属性集为〈[PointerstoFathers,PointersChildren,HorizontalPointer]〉.

其中,PointerstoFathers为指针指向父节点;PointersChildren为指针指向子节点;HorizontalPointer为横线指针连接长度相同的频繁项目集.为提高多源告警信息关联分析算法的挖掘效率,每次只能扫描1次网络安全技防的数据集[11].通过使用父节点之间的obidest差集diffsets,不仅能够降低存储数据的成本,还能够缩短计算节点所需的时间.

1.3 设计告警信息关联分析流程

基于多源告警信息关联分析的网络安全技防技术,包括告警信息预处理层冗余归纳整合层以及告警信息管理界面层.在多源告警信息关联分析的底层,主要是通过网络内部技防设备中的防火墙、IDS入侵检测系统、入侵防御系统,以及其他设备采集告警信息[12].多源告警信息关联分析数据的冗余归纳,以及整合是网络安全技防技术的关键,因此将采集的告警信息,过滤并格式化处理网络安全中的告警信息,然后存储到内存中以备一时之需.

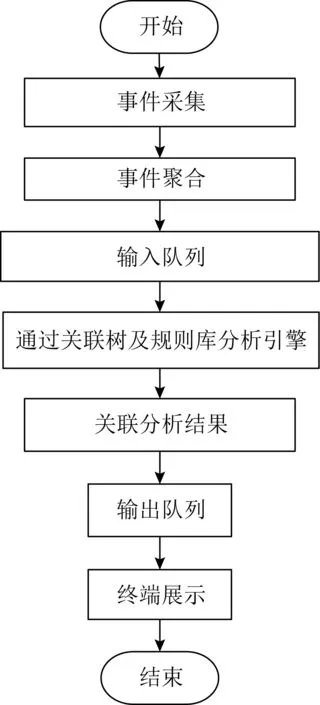

利用C语言,设计基于多源告警信息关联分析的网络安全技防技术层次图,根据多源告警信息关联分析树结构,整体聚合以及关联分析网络安全技防技术中的告警信息.将告警信息输出到告警信息管理界面层,并存储、备份到数据库,进而通过告警信息的上下层传输,还原整个网络安全的时间攻击轨迹,进一步识别其意图[13].基于告警信息预处理模块采集事件信息,将多源告警信息关联分析的网络安全技防技术进行归类处理,网络安全技防技术引擎利用此信息,通过分事件聚合进行告警信息的关联分析,具体分析流程如图1所示:

图1 告警信息关联分析流程图

实现多源告警信息关联分析的网络安全技防技术的研究,是保障网络安全事件应急响应中极为关键的环节[14].网络攻击者通过使用modem连接到网络,这种方式不仅能够绕过网络防火墙,还能够下载网络代码引起安全漏洞.以电子邮件的形式整合告警信息中的有效数据,进而生成警报日志以及协议日志,并将处理得到的告警信息作为通信活动信息的威胁源.

多源告警信息预处理层,通过采集云计算网络安全技防技术管理平台的告警信息,对多源告警信息进行格式化、归并以及筛选等处理.生成多源告警信息关联分析树,并将告警信息与已经生成的关联分析树进行匹配,直至告警信息能够在网络安全技防技术平台中展示,进而通过设定短信,或是以电子邮件的方式传达给相应的网络安全管理人员.

1.4 设计网络安全技防技术平台

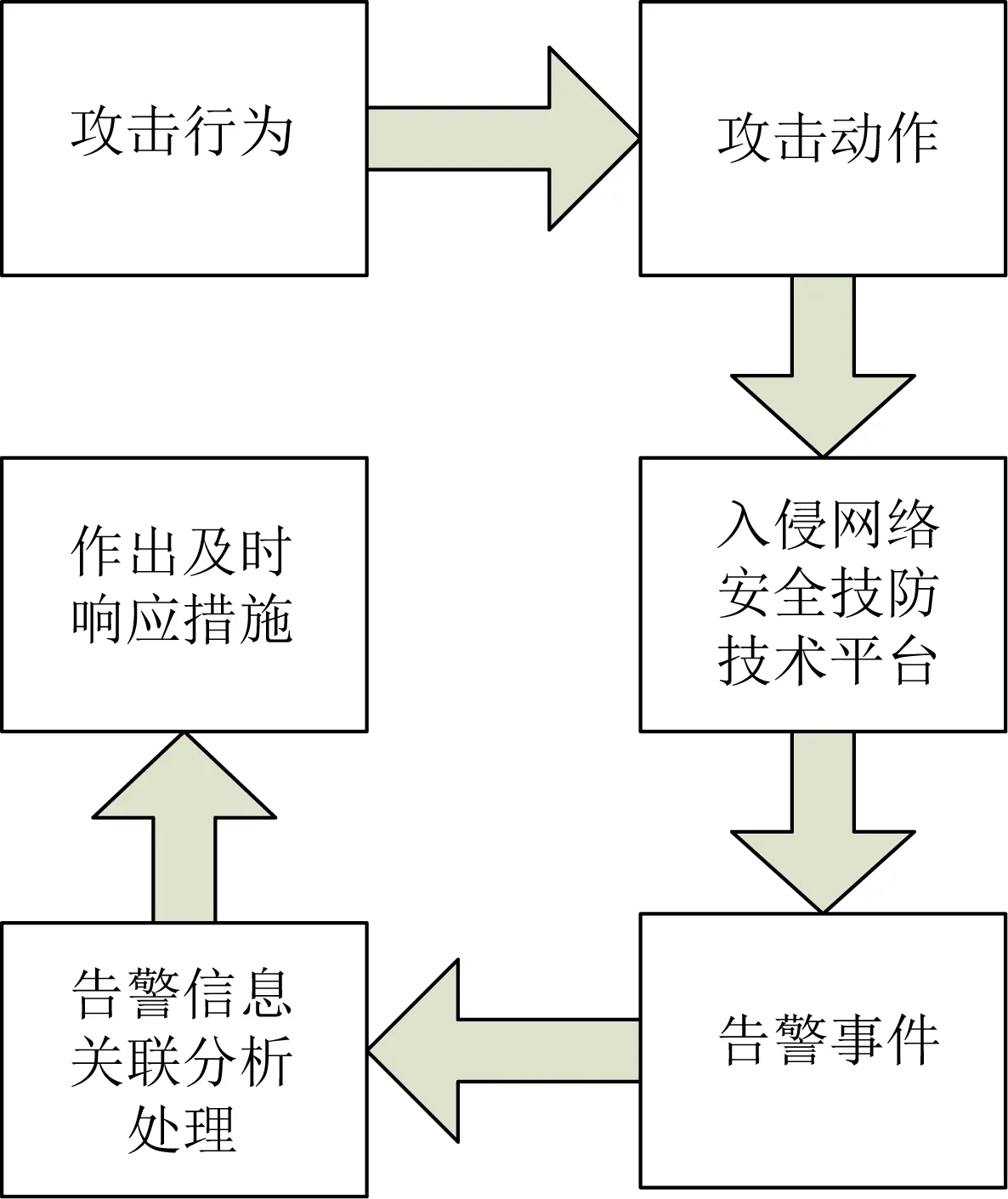

由于攻击网络安全相关的威胁源数据分布在不同的节点,或是同一个节点的不同位置,具有数据结构独立性、单一性的特征,因此基于多源告警信息关联分析的攻击意图,需要进行多维度威胁源数据整合,在告警信息中尽可能多地表达网络安全被攻击的过程信息.为此设计网络安全技防技术平台如图2所示,从中提取更为有价值的告警信息.

图2 网络安全技防技术平台

基于多源告警信息关联分析的网络安全技防技术的研究,能够有效识别网络安全中威胁源的详细信息,同时还能够提供威胁源的相关基础数据信息.与网络安全威胁源相关的数据源包括:IPCIS提供IP、端口等基础信息的IP综合信息平台,以及有效识别采集子模块威胁源的MONSTER信息平台.从时间和空间2个维度,整合网络安全中告警信息的有效威胁源数据[15].

在网络安全技防技术平台中,多源告警信息关联分析匹配线程,是通过读取输入队列中的事件信息,将其源IP、目的IP、源端口,以及目的端口等关键属性值,与等待匹配的节点预期属性值进行比较,具体过程如图3所示.

图3 告警信息管理分析匹配线程

利用XML.文档存储基于多源告警信息关联分析树中的规则描述信息,在XML.文档中,根节点为无效空节点,而根节点的子节点均表示为一个网络安全被攻击场景;在每个被攻击的场景中,每个子节点分别对应一个多源告警信息关联分析树规则,保证网络安全技防平台执行相应措施的及时性.

2 仿真实验

2.1 实验准备

基于多源告警信息关联分析的网络安全技防技术的平台,安装在配置为Inter Celeron 2.4 GHz CPU的服务器上,其中内存为256 MB、硬盘为80 GB、操作系统为Windows 2000 SP4,以及连接到局域网网卡.其中,多源告警信息关联分析的数据服务器负责提供Web服务,服务器的配置与平台安装配置相同.此外,多源告警信息关联分析的数据服务器还安装了SQL Service2000,IIS以及网络安全证书服务.模拟入侵的攻击主机配置,需要利用tcpreplay网络流量播放软件,向所在的网络安全技防技术平台注入网络流量,与此同时,攻击主机利用DARPA 2000数据集对目标网络安全技防技术平台进行模拟DDOS攻击.

基于多源告警信息关联分析的网络安全技防技术的实验平台,前端操作部分使用的是HTML,CSS,以及Js语言,而后台控制部分是通过Python编程实现.为实现基于多源告警信息关联分析的网络安全技防技术的实验平台的有效模拟,需要设计一个网络安全用户平台,不仅可以将收集到的告警信息关联分析导入数据库,还保证了每个告警信息关联分析的数据集结果能够被上传数据的人员看到.

2.2 实验过程

通过对输入的告警信息关联分析结果进行聚合,将告警信息的处理结果存储到网络安全技防技术平台的数据库,并利用可视化的形式将告警信息传输至前端管理人员.为了验证基于多源告警信息关联分析的网络安全技防技术的实验平台有效性,必须接收安全告警信息数据源.通过Snort网络入侵检测平台查找、归并网络安全技防技术平台所需的告警信息安全事件,并提供有效且安全的告警信息数据.为了检测在网络安全技防技术平台中告警信息的减少数量以及减少率,可以通过式(1)计算:

(1)

其中,R为告警信息减少率;N为告警信息关联分析后安全事件的数量;Sum为原始已有的告警信息安全事件总数.

2.3 实验结果

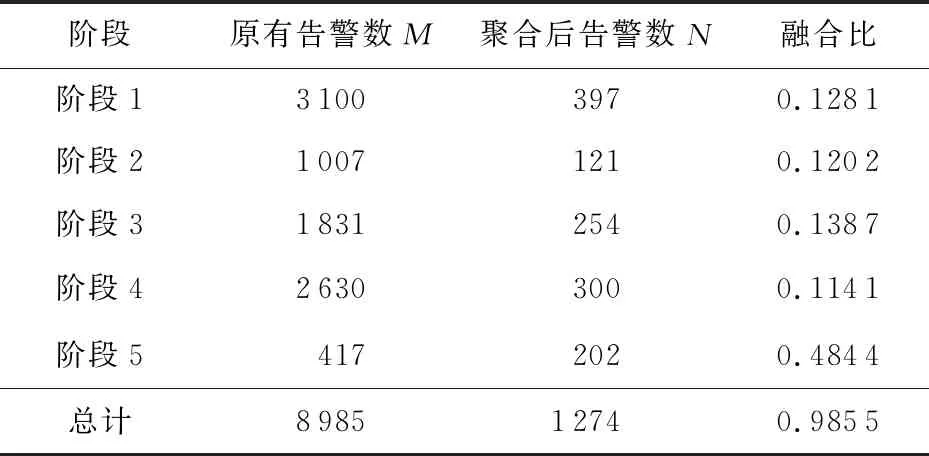

对多源告警信息关联分析的有效聚合进行融合比的计算,得到基于多源告警信息关联分析的实验指标:

(2)

其中,K为多源告警信息关联融合比,M为在某一时间段内原始告警信息的数量,由此得到告警信息关联分析实验结果如表2所示:

表2 告警信息关联分析实验结果

根据表2的结果可以看出,网络安全技防技术平台的告警信息的数量基数较大;经过多源告警信息关联分析的聚合其数量基数明显减少,总融合比高达0.985 5.由此可以证明,以多源告警信息关联分析结果为基础研究的网络安全技防技术具有更好的聚合效果,为进一步测试告警信息处理量以及实现网络技防预警提供了数据参考.

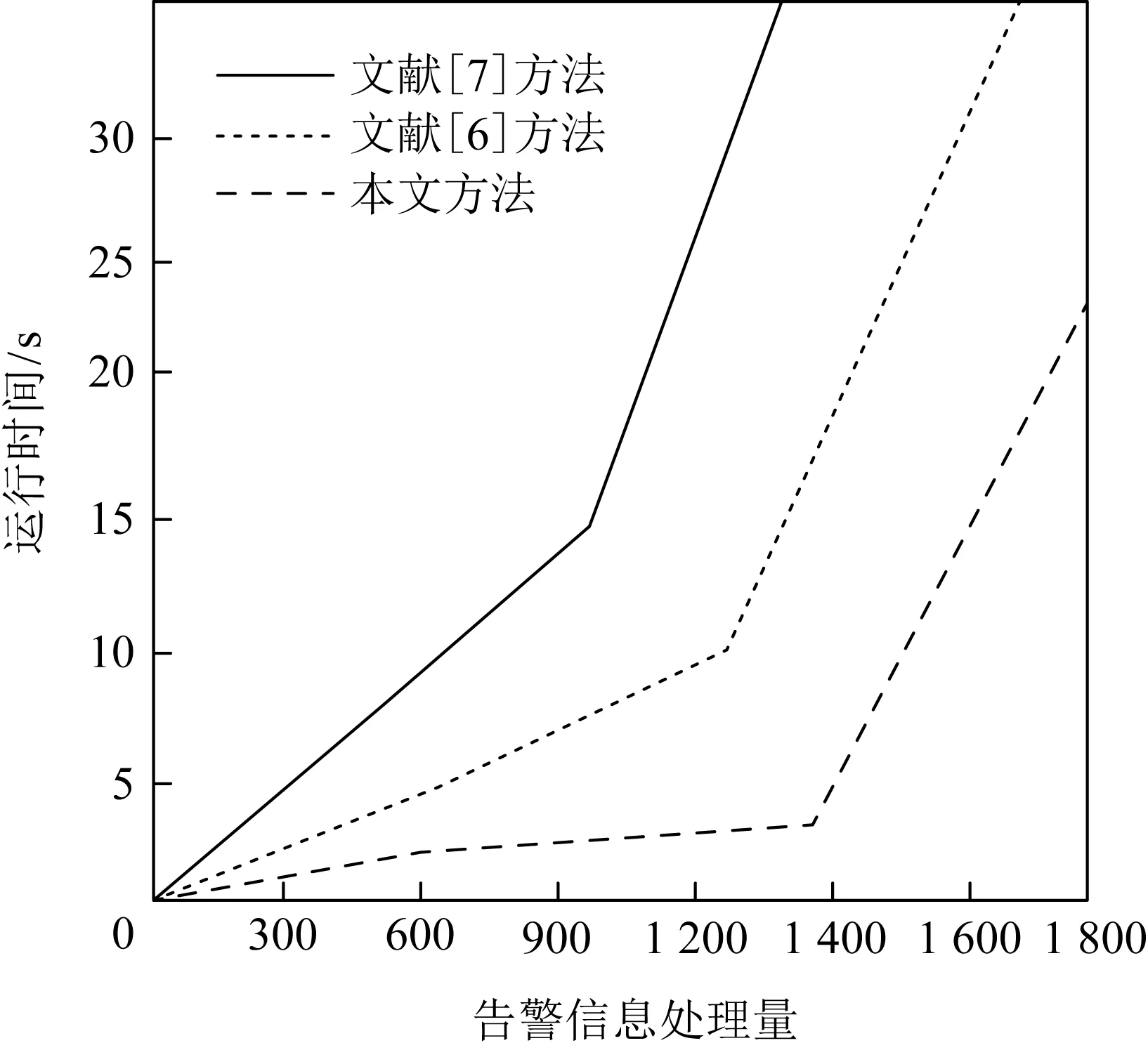

为了验证关联分析法在网络安全技防技术中告警信息挖掘有效性,分别利用文献[6]基于告警语义分析的物联网攻击行为研究方法、文献[7]基于大数据分析的云资源池告警信息关联方案以及本文方法在同一运行时间内,测试告警信息处理量为1 800时的运行时间,得到实验结果如图4所示:

图4 3种方法运行时间对比

由图4的运行时间对比结果可知,文献[6]和文献[7]分别在1 600和1 200时停止运行,对于剩余告警信息未进行处理,相较而言本文方法没有遗漏网络安全技防技术平台中主要的告警信息.从运行时间来看,本文方法的运行时间相较于对比方法更低,在告警信息数量为1 400时运行时间急剧增加,其主要原因是信息量增多,关联分析需要经过较多次运算,导致运行时间过长.但是相对而言,经过关联分析算法的告警信息数量结果,保证了告警信息的及时性,提高了告警信息的报警效率.

3 结束语

根据典型的多源告警信息关联分析算法,并结合网络安全技防技术的管理需求,进而通过不断分析在网络安全中多源告警信息的关联,了解实际需求,提出相应的信息关联分析策略.告警信息的预处理、聚合、关联分析,以及分析结果的反馈评估,能够实现网络安全技防技术大量数据去冗余、聚合以及关联的目的.此外,多源告警信息关联分析是利用时间窗口参数值进行聚合,并根据源端口、目的端口、源IP地址、目的IP地址,以及关联分析规则,判断网络安全攻击类型.