基于SDN技术的校园网易被攻击区域识别

刘江平

【摘 要】 为了提高校园网的安全性,提出基于SDN技术的校园网易被攻击区域识别方法。首先构建校园网的网格区域分布模型,采用特征盲分离技术,实现对校园网入侵信号特征的监测。采用无线节点分布式融合的方法,构建校园网易被攻击区域的网格分块融合结构模型,通过模糊参数辨识和SDN技术,实现对攻击区域的有效识别。仿真结果表明,采用该方法识别结果的准确性较高,且特征辨识度较高,有效提高了校园网的抗攻击能力和安全性。

【关键词】 SDN技术;校园网安全;易被攻击区域;入侵检测;融合分布;特征辨识度

Identification of Attacked Area of Campus Networks

Vulnerable Areas Based on SDN Technology

Liu Jiangping

(Anhui SanLian University, Hefei 230601, China)

【Abstract】 In order to improve the security of campus network, this study proposes a method for identifying the attacked area of vulnerable areas on campus network based on SDN technology. Firstly, the grid area distribution model of the campus network is constructed, and then the feature blind separation technology is used to monitor the intrusion signal characteristics of the campus network. Based on this, the method of wireless node distributed fusion was adopted to construct the structure model of grid block fusion of the attacked area of campus networks vulnerable areas and the effective identification of the attacked area was realized through fuzzy parameter identification and SDN technology. The simulation results show that the accuracy of the identification results is high, and the feature identification is high, which proves that the method can effectively improve the anti-attack ability and security of the campus network.

【Key words】 SDN technology; campus network security; vulnerable areas; intrusion detection; fusion distribution; feature

0 引言

隨着网络信息安全技术的发展,校园网的安全性受到人们的极大关注,需要构建优化的校园网特征辨识模型。结合网络攻击特征检测和入侵信息分析方法,建立校园网易被攻击区域识别模型,可提高网络安全性。目前校园网易被攻击区域识别方法研究受到人们的极大关注[1]。

对攻击区域的有效识别是在对校园网的网络攻击检测的基础上实现的。通过建立校园网特征辨识模型、模糊度特征分析和参量融合的方法,实现对校园网易被攻击区域检测。传统识别方法主要有关联规则融合方法、统计分析方法和自相关特征提取方法等[2-4],建立校园网易被攻击区域特征分析模型,采用分块特征匹配,实现对易被攻击区域的识别。但传统方法的辨识度不高、计算开销较大。

针对上述问题,本文提出基于SDN技术的校园网易被攻击区域识别方法。首先构建校园网网格区域分布模型,获取全网拓扑和流量信息。对校园网易被攻击区域的虚拟特征参数进行特征分解,根据攻击区域特征监测结果,实现攻击区域的标定。采用机器学习方法进行校园网易被攻击区域检测,得到校园网易被攻击区域融合分布,结合SDN技术,实现有效识别。最后进行仿真测试分析,验证本文方法在提高校园网易被攻击区域识别能力方面的性能。

1 校园网的攻击节点分析和易被攻击区域特征提取

1.1 攻击节点分析

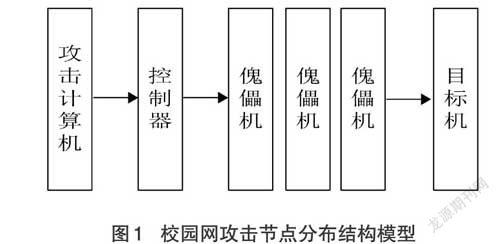

为实现基于SDN技术的高效识别,首先构建校园网的攻击节点分析模型,对校园网的攻击检测和节点部署方案采用三层结构提取,分为攻击机节点、傀儡机节点和目标节点[5],采用模拟网格分块化信息匹配的方法,建立校园网易被攻击区域的节点分布结构模型,提取潜在攻击的信息量,从而实现校园网的攻击区域的划分,得到攻击节点分布结构模型如图1所示。

在图1所示的校园网攻击节点分布结构模型中,结合带宽和时延参数估计,建立校园网攻击的业务参数统计模型,通过分析校园网易被攻击区域的网格分布信息[6],获取全网拓扑和流量信息,得到网络流量参数分布描述如下:

[H12(k+1)=k=1∞H12(k)+u1(k)?ei(k)Δei(k)] (1)

式(1)中,[H12(k)]表示网络拓扑结构分布向量,[u1(k)]表示流量样本函数,[ei(k)]表示时延参数。

业务传输带宽信号为[s(t)][7],校园网易被攻击区域不同业务处理的优先级参数分布:

[P(t,f)=2u1(k)?-∞∞s(t)dtH12(k+1)e-2π-s(t)] (2)

根据主机的信息分布和网络拓扑结构,建立被攻击区域的模糊矩阵,并对攻击信息做指标归一化處理,描述如下:

[vij=maxixij-minixij2-xij2πP(t,f)] (3)

式中,[vij]为[xij]指标的标准化值;[minixij]为第[i]个指标状态信息对特征分布列中的参数取最小值;[maxixij]为最大值。采用多队列调度机制,根据第[i]项指标下第j个检测区域的参数匹配结果,得到被攻击的模糊区域为:

[zij=1∞vijdj+(vij)2i] (4)

计算第[i]项指标的熵值,构建校园网入侵的大数据分布模型,通过模糊度信息匹配和分区块匹配的方法,得到第[i]项指标的熵值[ei]计算公式为:

[ei=3zij×lnzij-log2zij] (5)

式中,当[zij]为0时,[zij×lnzij=0],表示队列拥塞标记阈值。在网络态势感知模块中,得到易被攻击区域分布的相邻时间间隔为[n∈[n1,n2]],然后结合SDN控制器构建时域参数分布模型[8],得出网络的攻击节点分布为:

[hi(t)=Δυs+i=1nei(k)-Xsei?ωi2] (6)

式中,[υs]表示差异度函数,[Xs]表示为一个时间函数,[ωi]表示模糊加权系数[9]。

采用分层设计和模糊信息分析方法,构建校园网入侵的大数据区域信息提取模型,提高校园网的攻击检测能力。

1.2 易被攻击区域特征提取

建立校园网易被攻击区域提取参数分析模型,获取网络的资源信息,采用特征盲分离技术[10],得到大数据检测统计特征量[ahi]。

一般来说,校园网络的信息包括交换机的SDN端口信息,通过端口输出稳态参数调节的方法,得到校园网易被攻击区域的虚拟交换参数[Mi]:

[Mi=i=1nahihi(t)] (7)

对易被攻击区域的虚拟特征参数进行特征分解,将[Mi]作标准化处理,得到标准值[M′i],计算区域特征分布的各指标的权重系数:

[pi,AHP=M′i-Mi?i=1nM′i(Mi+M′i)2] (8)

采用自适应的参数跟踪识别,计算判断匹配矩阵A最大特征值[λmax]:

[λmax≈log2A×pi+pi,AHP-(n-1)e-2πMi] (9)

式中,[A×pi]为判断矩阵A与权重矩阵p的乘积向量的第[i]个分量。根据虚拟主机以及两者之间的链路分析部,得到攻击信息计算的一致性指标:

[CI=λmax(m+1)?λmax!] (10)

式中,[m]表示易被攻击区域各节点分量间隔,计算校园网易被攻击区域的随机分布参数,得到随机一致性指标:

[CR=RI?(1-CI)2] (11)

式中,[RI]为判断矩阵A的辨识参数。对易被攻击区域的各项分布特征进行一致性处理,得到特征提取函数为:

[Ci(t)=CR+CI22+i=1nA×pi] (12)

根据对攻击区域特征监测结果,实现对易被攻击区域的标定。

2 校园网易被攻击区域信息融合与识别

2.1 易被攻击区域信息融合

采用无线节点分布式融合方法,结合极速学习方法完成对攻击的信息融合,然后根据易被攻击区域的模拟线性拟合加权结果[11-12],建立攻击信息的融合序列[{x(t1),…x(tn)}],再采用信号拟合方法,建立校园网易被攻击区域的参数辨识模型,得到辨识参数为:

[Ex(t)=m[Rx-x(s)]1nx(t)dt] (13)

式中,[Rx]表示易被攻击信号拟合区域融合度参数,[x(s)]表示线性加权序列。根据应用层中不同业务流分布,得到近邻易被攻击区域的融合度监测结果,采用关联信息分布式检测,构建易被攻击区域的网格分块融合结构模型,得到校园网攻击的参数融合检测器为:

[Rx(t-s)=Ex(t)(m-1)?x?(s)-x(s)] (14)

式中,[x?(s)]为[x(s)]的不同队列设置不同的权重复共轭。采用时延和时延抖动敏感节点分析模型,建立易被攻击区域融合的加权特征量[13],得到被攻击区域的攻击融合向量:

[T2=t=mnx(t)+3πE(x)x(t)] (15)

式中,[x(t)]表示易被攻击区域融合度检测系数,[E(x)]表示易被攻击区域攻击传播的瞬时速度,计算频率标准差:

[B2=v=mnx(v)+3πE(x)x(v)] (16)

式中,[x(v)]表示易被攻击区域的敏感频率。根据上述分析,建立校园网SDN网络全局控制模型,得到易被攻击区域的方位和幅值检测结果为:

[?(t)=(T2+B2)?sinx(t)x(v)] (17)

得到不同的需求业务流定制下的参数融合模型为:

[Xn(k)=?(t)[X1(k)-X2(k)]NX1(k)-2NX2(k)] (18)

式中,[X1(k)],[X2(k)]分别是[X1(k)],[X2(k)]的相关性特征检测序列,采用机器学习方法进行易被攻击区域检测,得到融合分布表示为:

[tm=t=-∞∞x(t)-Xn(k)2Rx(t-s)vm=v=-∞∞x(v)+Xn(k)2Rx(t-s)] (19)

对组成的校园网入侵序列进行参量自适应重组,实现对攻击信息的融合。

2.2 易被攻击区域识别

在建立网格区域融合模型的基础上,通过模糊参数辨识,采用模糊度收敛性控制的方法和自适应控制方法[14],得到校园网易被攻击区域的SDN参数检测结果,从而得到域SDN检测的传递函数:

[C1m,n=m=1n(tm?vm)-cumsi(t)4] (20)

式中,[cumsi(t)4]表示攻击信源[si]的峰度。每个队列设置一个标记阈值,采用空间域加权方法,得到校园网易被攻击区域的SDN控制参数:

[C4s=i=1LC4sidi?m?nC1m,n] (21)

式中,[C4si]表示区域攻击信息源标记阈值。已知[a(t)≥s(t)],这表示[a(t)]的检测阈值,[s(t)]表示检测统计量,且攻击信息队列长度满足[0≤m,][n≤P-1]。

在虚拟终端上,得到攻击信息检测输出为:

[C1=a(t)-s(t)A?(s=mP-1C4s+s=0nC4s)] (22)

式中,[A]是一个维数为[P×L]的校园网易被攻击区域分布式提取的识别量,表示为:

[WDx(t,f)=f?C1π-x*a(t)2+s(t)] (23)

式中,[f]表示校园网关键业务流辨识参数,[x*]表示攻击度检测系数,得到相应路径上的交换机下发流参数集为:

[M2=WDx(t,f)-1C1+cotx*tanx*] (24)

在高斯白噪声干扰下,分析网络攻击的稀疏项[15],得到物理交换机组成半实物分布式窗函数为:

[Ipri=I0V0π?-∞∞cos(x)sin(x)dx+M2α] (25)

式中,[I0]表示计算机网络易被攻击区域风险系数,[V0]表示异常显示信息提取函数,[x]表示校园网业务运行外界干扰指标,[α]表示交换机连接的路径信息。

通过对计算机网络潜在攻击的滤波输出的计算,得到校园网易被攻击区域识别函数为:

[S(t)=Ipri-tan-1(α-1)+sin(α)-2πcos(x)π2] (26)

通过采用SDN控制技术,确定监测范围,实现对校园网易被攻击区域的识别。

3 仿真实验与结果分析

为了验证基于SDN技术的校园网易被攻击区域识别方法的实际应用性能,设计如下仿真测试并进行结果分析。

仿真实验在MATLAB.7平台上展开,并利用Visual DSP++实现对识别流程的交叉编译。实验环境设计情况如下:校园网数据包传输的平均时延为1.48ms,持续攻击的时间为120s,攻击信息达到主机的带宽为1000Mb。

根据上述环境参数,得到校園网易被攻击区域的传输队列数据包数如图2所示。

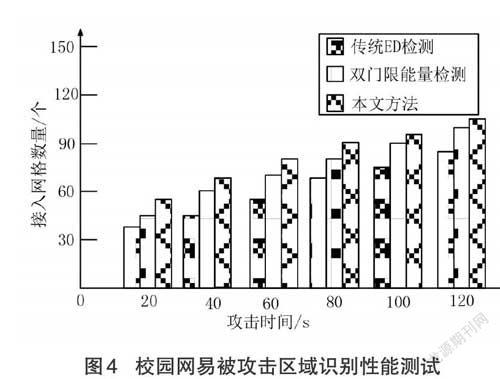

以图2所示的传输队列数据包数为研究对象,将本文方法与双门限能量检测方法和传统ED检测方法进行对比,得到校园网易被攻击区域的网格分类准确率测试如图3所示。

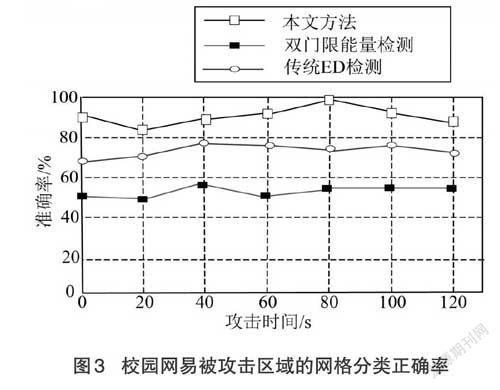

分析图3得知,本文方法进行校园网易被攻击区域的网格分类的准确率较高。通过校园网易被攻击区域中接入网格的数量测试校园网易被攻击区域的识别性能,得到结果如图4所示。

分析图4得知,采用本文方法进行校园网易被攻击区域识别的特征辨识度较高,提高了校园网的抗攻击能力和安全性。

4 结语

本文提出基于SDN技术的校园网易被攻击区域识别方法,根据主机的信息分布和网络拓扑结构,构建校园网入侵的大数据区域信息提取模型,获取网络资源信息,采用特征盲分离技术,提取校园网易被攻击区域的特征信息,结合极速学习方法实现对攻击的信息融合,采用模糊度收敛性控制的方法,实现了对校园网易被攻击区域的有效识别。

[参考文献]

[1] 邹权臣,张涛,吴润浦,等.从自动化到智能化:软件漏洞挖掘技术进展[J].清华大学学报(自然科学版),2018,58(12):1079-1094.

[2] 张晶,陈诚,郑焕科.面向软件漏洞检测的Fuzzing样本优化方法[J].山东大学学报(理学版),2019,54(9):1-8+35.

[3] 汤俊伟,刘家帧,李瑞轩,等.Android应用软件漏洞静态挖掘技术[J].华中科技大学学报(自然科学版),2016,44(S1):20-24.

[4] 蔡军,邹鹏,杨尚飞,等.软件漏洞分析中的脆弱点定位方法[J].国防科技大学学报,2015,37(5):141-148.

[5] 王楚捷,王好贤. M-CORD下无线接入网络资源分配研究[J]. 计算机工程与应用, 2018, 54(22): 92-98.

[6] 宋勇,蔡志平.大数据环境下基于信息论的入侵检测数据归一化方法[J].武汉大学学报(理学版),2018,64(2):121-126.

[7] 于繁华,姚亦飞,逯启荣.教育大数据下基于离群检测的教学预警模型[J].吉林大学学报(信息科学版),2018,36(4):459-464.

[8] 宋人杰,余通,陈宇红,等.基于MapReduce模型的大数据相似重复记录检测算法[J].上海交通大学学报,2018,52(2):214-221.

[9] 李永忠,陈兴亮,于化龙.基于改进DS证据融合与ELM的入侵检测算法[J].计算机应用研究,2016,33(10):3049-3051+3082.

[10] 王伍柒,周立萍.基于证据推理算法的入侵检测系统[J].电脑知识与技术,2017,13(28):32-34.

[11] 张志华,姚迎乐,牛丹彤.光纤网络植入威胁通道信号检测仿真研究[J].计算机仿真,2018,35(10):317-320+339.

[12] 高妮,贺毅岳,高岭.海量数据环境下用于入侵检测的深度学习方法[J].计算机应用研究,2018,35(4):1197-1200.

[13] 黄杰.无线自组网中基于节点特征的容量和时延研究[J].数字通信世界,2020,183(3):97-98.

[14] 范永青,王文庆,江祥奎,等.一类不确定非线性离散系统的模糊自适应控制器设计[J].控制与决策,2019,34(3):542-548.

[15] 石远东,卢雪怡,李霄.一种宽带高斯白噪声的设计与实现[J].舰船电子对抗,2018,41(2):22-26.