网络通信安全时代数据加密技术的应用

尹利霞

(湖南省核工业地质局三O一大队,湖南 长沙 410000 )

0 引 言

随着现代信息技术的发展,大型网络通信时代已经来临,在各个领域得到了广泛应用,由此对通信信息安全提出了更高的要求[1]。目前,网络通信安全已经成为一大热点问题,然而随着计算机运算能力的提升,传统密码学正在面临巨大的挑战,传统加密手段越来越无法满足通信安全方面的要求,如何进一步优化数据加密技术的应用十分关键。本文主要围绕此问题展开详细分析。

1 数据加密技术概念

随着网络通信技术的快速发展,生活、生产各项业务已经离不开网络技术的运用,如野外勘查工作中的数据传输与处理等。如何保障信息传输精确性与安全性具有重要的现实意义,直接关系到国家矿产资源安全问题。目前,此类业务信息在网络通信系统中主要依赖现代密码学提供的加密技术。

现代密码学基本思想为信息传输前以某种约定好的方式对传输信息进行约定,只有合法用户方可处理接收到的信息,并获取原始信息[2]。数据加密技术利用的就是密码学相关技术,经由加密密钥和加密函数对明文信息进行替换或是移位,呈现为无法被直接读取、无任何意义的密文,信息接收方可利用解密密钥和解密函数还原密文,实现信息隐蔽传输,从而保障网络通信安全[3]。目前,根据加密密钥类型,可将数据加密技术分为对称加密技术和非对称加密技术两种。

1.1 对称加密技术

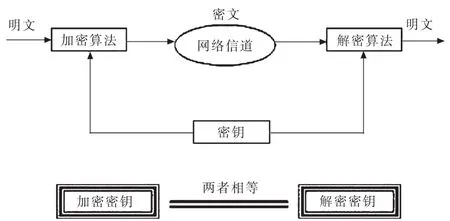

对称加密技术也称为是私钥加密技术,信息发送方和接收方使用的是相同的密钥,加密速度快、算法简单。然而由于通信方向在安全传输密文前需共同确定密钥,只有双方均未泄露密钥的情况下方可保障传输数据的安全性、机密性以及完整性,如图1所示。对称加密是目前主流加密技术,主要算法有DES、AES 以及 IDEA[4]。

图1 对称加密示意图

1.2 非对称加密技术

非对称加密技术也称为是公钥加密技术,信息发送方与接收方使用的是不同的密钥,现有技术与设备均无法由公钥推出私钥。基于非对称加密技术的运用,通信双方无需事前交换密钥即可实现安全通信,数据保密性更好。非对称加密主要算法有RSA、Diffie-Hellman、EIGamal以及椭圆曲线等[5]。

2 经典加密算法分析

下文分别就对称和非对称加密系统中经典加密算法为例展开具体分析,包括DES、AES以及RSA。其中,DES是对称加密算法中最为典型的应用,然而密钥长度较短,基于分布式网络环境中,加密安全性难以满足要求。基于数据加密技术的发展,AES作为一种高级数据加密标准获得认可与推广应用。而RSA则是非对称加密算法中应用最为广泛的一种,在保障网络通信安全方面发挥着重要作用。

2.1 DES算法

此算法最初由IBM公司开发,并由美国与ISO制定数据加密标准。DES加密算法下将明文分为多组,每组长度为64位,进行二进制数据加密操作生成一组64位密文,并将每组密文拼接获得整个密文。密钥长度均为64位,其中8位用于奇偶校验[6]。

DES运算方式主要有置换和移位两种,具体分为3大步骤。一是明文初始置换,使用的是初始置换函数;二是获取关键子密钥;三是适用密码函数完成加密,输出密文。

2.2 AES算法

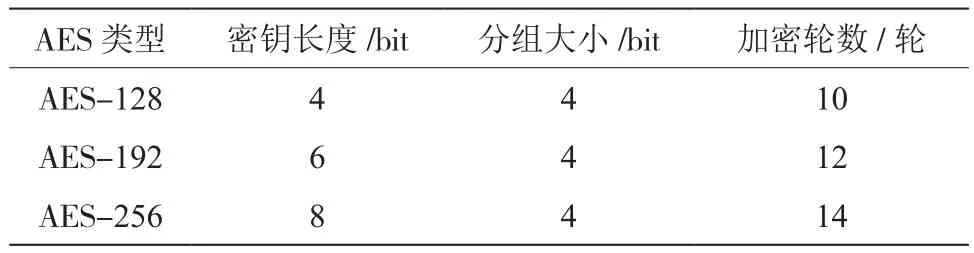

此算法是在Rijndael算法的基础上发展起来的。Rijndael是一种特殊的迭代型分组密码,分组长度和密码长度可根据实际情况进行变化[7]。AES加密算法下,基础单位为字节,对128位比特信息进行分析,信息可分为16个字节,并根据相应操作顺序复制至4×4矩阵中,称之为state(状态)模式[8]。基于状态矩阵可完成AES所有变换,不同AES密钥长度、分组大小与加密轮数如表1所示。

表1 不同AES密钥长度、分组大小与加密轮数

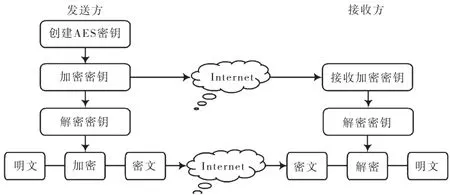

AES算法的基本运用流程如下,一是发送方创建AES私钥,使用口令加密私钥,加密后的私钥经由网络传输至接收方;二是发送方对私钥进行解密,以私钥加密明文获得密文,并传输给接收方;三是发送方接收数据后,使用口令对加密密钥进行解密,获取AES密钥,并对密文进行解密,获得明文。具体实现流程如图2所示。

图2 AES算法实现流程

2.3 RSA算法

此算法的发明者为Ron Rivest、Adi Shamir以及Leonard Adleman,其密码协议运用十分广泛,如SSL等。此算法基于大质数因数分解公钥体系建立,存在两个较大质数,一个作为公钥,一个作为私钥,密钥长度可变,支持40~2 048 bit变化[9]。RSA加密采取的是明文分块方法,明文分块大小控制在密钥长度以内,密钥长度与加密效果正相关,但是密钥过长,则解密速度就越慢。

RSA算法的基本运用流程如下。一是接收方创建RSA密钥,完整密钥包括公钥和私钥,公钥传输至发送方,私钥由接收方保存;二是发送方接收公钥后加密明文,并将密文传输至接收方;三是接收方使用私钥对密文解密,获得明文,实现数据安全传输。

3 数据加密技术的应用

以一种基于优化的AES-GCM认证加密算法为例,基于数据加密技术的实际应用分析,密钥分配与管理效率及安全性均直接影响网络通信安全,同时进一步改进加密算法也是重要的研究方向。本文基于AES算法优化改进加密轮数和密钥流生成机制,提出了AES-GCM认证加密算法,其具有保密性与单向认证性能,即使信息被截取也可保障其他的消息分组不受安全性影响,保证信息安全性与完整性。

3.1 AES-GCM认证加密算法

此算法在2007年由NIST提出,采用AES+CTR分组加密模式+GMAC消息认证码。AES-GCM加密机制共计4个输入,分别为密钥K、计数器初始值IV、明文P以及附加消息A,其中计数器初始值产生流密钥。两个输出分别为密文C和标签tag,其中密文C是流密钥与明文异或的结果。加密流程如图3所示。

图3 AES-GCM认证加密流程

图1中Ek指的是使用密钥K对输入进行加密运算;+指的是异或预算,Mh指的是输入与密钥h在有限域做乘法。

3.2 安全数据传输机制

为保证数据传输安全性,AES-GCM认证加密算法的运用需从密钥生成与安全管理、通信前双向身份认证以及完整加密数据传输等方面出发,保证数据安全。

ECDH密钥协商算法可在不共享秘密的基础上协商出一个密钥,协商出的密钥随着随机数的不同而不同,且密钥与双方生成的随机数和私钥有关,安全性较高[10]。密钥具有更新周期,通信节点自动更新公私钥信息,且随机值会在时间戳更新的同时重新生成,由ECDH算法同步各通信节点的共享密钥。双向认证机制中,身份认证可有效防止密钥窃取所致的不安全问题,双向认证无误后方可开展数据通信。

AES-GCM数据完整性校验中,数据加密分组和密钥长度选择128 bit,在保证安全的基础上精简轮数至7轮,降低算法的计算负担。数据接收时,校验数字签名,解密初始计数器值与附加消息,与密文开展有限域乘法运算获取新tag值,并与接收的tag值进行对比,若是一致则表明消息完整,可解密密文,否则丢弃报文。

3.3 安全数据传输机制性能分析

此安全数据传输机制下,通过双向认证确定合法身份,认证失败则及时关闭连接。通过随机数机制实现二次加密,可抵御重放攻击。密钥协商机制中,公私钥与随机数和时间戳相关,可自动更新,即使泄露也不会影响数据安全性。数据完整性可验证,且每个效消息均有数字签名,保证了消息不可抵赖性。

此安全数据机制下密钥分布式生成,密钥管理效率高,通过运用轻量级AES算法减少加密轮数,在保证安全性的同时提高算法执行速度。

4 结 论

网络通信大规模运用背景下,数据加密需求不断增加,保证传输数据安全性和完整性是数据加密技术发展的必然追求。为有效解决数据加、解密运算速度慢和效率低等问题,需改进优化数据加密算法,并配合身份认证、密钥更新以及管理机制等,在保证数据安全的前提下提高数据处理效率,减轻运算压力,以提高数据加密技术的实际应用价值。