计算机网络安全中数据加密技术的运用研究

李文杰

(无锡职业技术学院,江苏无锡,214121)

1 计算机网络安全及数据加密技术概述

计算机网络安全主要是指网络中数据信息传输和存储的安全性,为了保证计算机网络中数据信息的安全就必须有效防止其受到外界的恶意攻击[1]。实际上,计算机网络安全主要包括两个层面,一是技术层面;二是管理层面。若是能够良好的解决计算机网络技术和管理层面的相关问题,那么计算机网络安全将会得到强有力的保障[2]。

2 计算机网络安全中数据加密模型设计

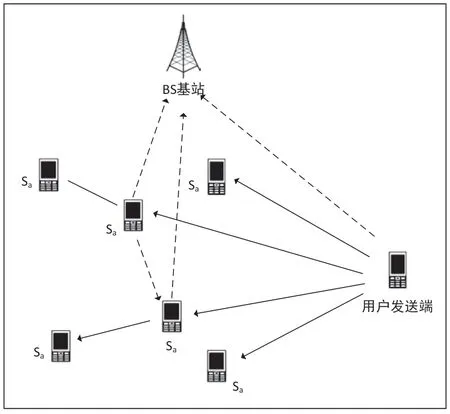

对于计算机网络而言,其数据加密模型包括一个目标节点和(N+1)个传感器节点S a(a=1,…,N+1)协作传输的数据加密网络,如图1 所示。单个节点Si向目标节点广播信息时,其他N 个节点均可以接收广播信息,并在直接传输失败时,可作为中继节点进行协作传输,系统内所有节点工作在半双工状态。所有信道为Nakagami-m 衰落信道,在单个信息包传输持续时间内,所有信道的信道增益不变。

图1 数据加密模型

假设所有用户节点配有同等电量的电池,其电量均为Cmax,传输速率为k。在传输过程中单个节点消耗的能量为:

其中为信息包传输功率,η表示功率放大效率、Ptr和Pac分别是传输和接收电路的能量消耗,L表示信息包的大小。同理可得在信息接收过程中能量消耗为:

整个计算机网络中,将数据加密过程分为两个阶段。在数据直接传输阶段,系统的中断概率表示为:

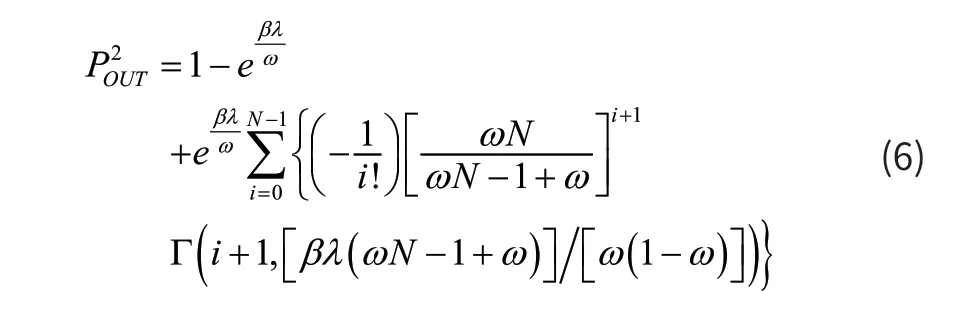

数据协作重传过程中的中断概率为:

上式中的积分项为Gamma 函数,因此:

近年来,相关工作人员对数据加密技术进行了更加深入的研究和分析,使得大部分的数据信息在传输和存储过程中均能得到良好的保护,通过对数据加密技术的不断优化和完善,将其应用到日新月异的计算机网络上,使得计算机网络的整体安全性得到显著提升。

3 影响计算机网络安全的主要因素

■3.1 计算机使用者的安全性低

目前,我国部分计算机使用者对网络中存在的安全问题认识不到位,同时在实际的计算机操作过程中难免存在操作失误的情况,这样将会在一定程度上降低网络数据信息的安全性和稳定性。一般情况下,计算机使用者未能严格的按照要求保存系统网络的登录密码,相关非法人员将会通过违法方式恶意侵占计算机网络中的一些网站并进行非法操作,从而致使计算机网络中的数据信息丢失和泄露。除此之外,计算机使用者直接将一些尚未通过安全系统检测的数据信息输入到计算机网络中,这种不规范的操作行为将会为黑客入侵提供可能,从而在一定程度上增强了计算机网络的风险系数。

■3.2 蓄意攻击的现象

随着计算机网络技术广泛应用于越来越多的领域范围内,计算机网络在实际应用过程中将会面临越来越多的网络安全问题。社会中存在小部分工作者为了博取更多人们的“眼球”,或面临利益诱惑,会恶意在社会中引发网络事故。

对于蓄意的网络攻击现象而言,其主要分为两种情况,一是主动攻击,二是被动攻击。主动攻击是利用不同的数据传输模式来破坏数据的完整性;被动攻击是指在计算机网络正常运行过程中,通过非法操作窃取计算机系统内部存储的相关数据资料。上述的两种基本攻击形式均会对计算机网络内传输的数据信息造成一定的影响,甚至会引发严重后果。蓄意攻击计算机网络系统,损害个人或企业的利益,甚至将窃取的数据信息应用到违法路径上,这将会阻碍社会的稳定和谐发展。

■3.3 计算机网络出现病毒现象

随着计算机网络安全技术的广泛应用,我国计算机领域的数据信息传输和存储能力得到显著增强,使得计算机网络在满足人们实际需要的基础上能够为其提供更加安全便捷的服务。在具体的实际应用过程中,网络病毒是严重威胁计算机网络安全的主要风险之一,由于网络病毒自身具有较强的隐蔽性,很难被发现和彻底清除,其将会大肆破坏计算机网络系统。同时,信息技术的不断创新与发展,使得网络病毒也变得越来越多样化,相关工作人员很难针对计算机网络中存在的病毒进行有效的预防和治理。一旦计算机网络内的数据信息遭受网络病毒的攻击,那么整个计算机网络的安全性和稳定性将会受到一定的威胁,甚至可能出现整个网络瘫痪的情况。因此,针对计算机网络中存在的安全问题需要合理的应用数据加密技术,使得整个网络在实际运行过程中的安全性得到一定的保障。

4 计算机网络通信安全常见的数据加密技术

■4.1 链路加密技术

链路加密技术,也可称为网络节点加密技术,主要是通过网络节点加密的形式将需要传输的数据信息在传输前期进行加密,以保证每个节点接收到的数据信息都能被一一解码,然后通过下一个链路的密钥再次对数据信息进行加密,重复循环至完成整个数据信息的传输流程。在进行数据信息传输的过程中,各个数据信息必须经过不同的通信节点,当对数据信息进行多次加密操作后,能够在一定程度上保证数据信息的安全性和可靠性。一般情况下,链路加密技术主要采用“点-点”的基本加密模式,该模式的关键点在于必须保证数据传输链路两端位置能够同步进行加密操作,然后在通过其它的链接模式来重复加密链路中正在传输的数据信息,从而降低计算机网络的管理可控性,一旦发生加密问题就不容易解决。

■4.2 节点加密技术

对于节点加密技术而言,其在保证计算机网络内部数据信息安全的过程中主要是针对接收的数据信息进行相应的解码操作,根据设定的条件选择最佳的解码密钥,将成功解码后的数据信息放置在安全模块中,然后对其进行相应的加密操作。当应用节点加密技术时,需要时刻注意的一点是应用明文的数据信息传输模式对路由信息进行相应的操作处理,从而在一定程度上能够为中间位置处节点获取数据信息提供便利条件。

当应用节点加密技术来有效的维护计算机网络数据信息传输安全的进程中,其在实际操作过程中存在一定的不足不足,其规定网络中节点在进行加密操作时必须处于相同高度,若存在特殊情况,将会影响整个网络的数据信息加密效果,甚至存在数据信息泄露的风险,因此在计算机网络加密过程中应用节点加密技术必须严格把握相应的规则和设置条件,降低意外情况发生的概率。

■4.3 端到端加密技术

对于端到端加密技术而言,其是在原始的数据信息上进行相应的加密操作,将原始数据信息按照一定的规则进行转换,然后传输转换完成后的加密数据,只有当全部的数据信息完成传输工作后才能对其进行解码操作,从而可以更好的保障数据信息的安全性。关键的一点是,当某个节点的数据信息在传输过程中发生问题时,此时剩余的数据信息仍然可以正常的进行传输工作。在实际应用端到端加密技术时,由于不同的数据信息在通过中间节点传输时,均需要经过端到端加密技术实行目的确定,以确保数据信息传输的准确性。

端到端加密技术无法隐藏数据信息传输的起点和终点,虽然端到端加密技术在实际应用过程中相对较为便捷,同时能够更好的保证数据信息的安全性和可靠性,但是可以也存在一定的不足之处。因此,在合理保护计算机网络数据信息传输的安全性和可靠性的过程中,有必要整合用户传输的不同需求,根据实际设定的需求条件采用适当的数据加密技术形式,从而在一定程度上能够更加科学合理的保证计算机网络的安全稳定运行。

5 结语

基于上述的详细分析,保证计算机网络的安全性对于推动各个领域的健康可持续发展具有重要作用。由于计算机网络在实际应用过程中可能存在病毒入侵、黑客攻击、系统漏洞等安全问题,使得系统内部的数据信息存在丢失或被窃取的风险,甚至可能严重威胁着个人和企业的利益。因此,相关工作人员需要充分认识到数据加密技术的优势条件,掌握数据加密技术的应用核心要点,从而在满足实际需求的基础上充分发挥数据加密技术的优势,提升计算机网络的整体安全性和可靠性。