基于协议自动化代理的信息安全运维控制系统

任 宇,刘西成

(1.成都医学院 现代教育技术中心,成都 610500;2.西南石油大学 电气信息学院,成都 610500)

0 引言

目前计算机与因特网直接相连,信息属性发生了改变,相应的信息安全运维控制系统这不仅仅是一个普通的防御系统,也是一个特殊的防御系统,不断升级的密码泄露让互联网充满了危险[1]。为进一步规范信息安全管理,建立“监督、管理、控制”一整套工作机制,提高信息安全管理水平,有必要整合安全管理平台。尽管我国当前已经构建了运维控制体系,但在实际环境中仍存在安全隐患问题,缺乏对运营管理者的集中管理,信息系统敏感信息、运维时间有限,运维监控与管理不足,安全隐患较多,信息安全运维控制统计与分析过于片面,无法精准获取运维数据[2]。

针对以往使用的傅里叶变换控制和小波理论控制方法,均采用窗口形式展示出函数与信号相乘结果,该结果在时域上以片断形式存在,从而实现对系统的控制。但由于傅里叶变换并非加窗变换,因此在变换结果中可以看到相应的正弦信号峰,因此没有出现频率负的结果,从而导致控制效果不好。用小波控制方法作为转移信号时,虽然时域信息有明显的变化,但很多离散数据中的突变信号由于函数振荡而无法准确捕捉到。为此,提出了基于协议自动化代理的信息安全运维控制系统。

1 系统硬件结构设计

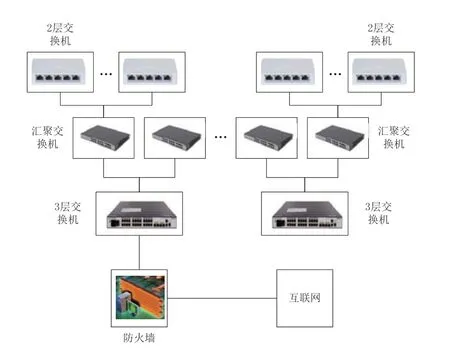

在体系结构上,安全运营服务综合管理平台分为三层:数据采集层、总结层和表示层,如图1所示。

图1 系统硬件结构

由图1可知,数据采集层通过采集设备,将索引信息存储到数据库中;总结层负责处理业务,实现设备监控与运维管理;表示层将总结层产生各种信息汇总成图表、列表,展示给运维控制管理人员,为运维工作提供依据[3]。

1.1 数据采集器

数据采集器包含了条形码扫描设备和PC终端,该终端具备离线操作和实时采集功能[4]。i6300A数据采集器如图2所示。

图2 i6300A 数据采集器

由图2可知,使用i6300A数据采集器,搭配四核1.2GHz处理器,配有1GRAM和8GROM,可实现多任务进程,确保工作顺利进行[5]。本采集器具有高效的扫描引擎,4G全网通使用灵活,配置专业Pogo Pin接口,减少主机损耗,500万像素摄像头,对焦速度大幅度提升[6]。

1.2 交换机

网络交换机是一种网络硬件,它通过消息交换接收数据并将数据转发到目标设备,这是一个扩展的网络设备,提供更多的连接到子网上以连接更多的计算机。

网络交换机结构如图3所示。

图3 网络交换机结构

由图3可知,网络交换机采用1000BASE-T模块化设计方案,接入层支持该模块,使用固定端口和扩展插槽的交换机传输10/100M数据[7];开关的主要功能包括物理寻址、网络拓扑、错误检测、帧序列、流量控制,该交换机还拥有VLAN(虚拟LAN)、链路聚合(链路聚合)甚至防火墙等功能。

1.3 网络设备

1.3.1 中继器

中继器是局域网简单的互连设备,主要用于接收网络信号,并将其发送到其他分支。该设备负责连接不同物理介质,并传送数据包。

1.3.2 网桥

中继器虽然能够连接多媒体设备,但为了扩大连接范围,通过网桥连接不同分支,使用以太网能够在较大范围内发送数据包。

1.3.3 路由器

路由器在信息安全运维控制系统中扮演着多个网络间数据交换介质的角色,通过在独立网络上交换协议能够高效传输信息,并过滤和分离网络流量[8]。

1.3.4 防火墙

防火墙是系统内部一道屏障,该设备安全稳定运行直接关系到网络内部安全,因此,日常例行检查对保证设备稳定运行是具有重要性的。

1.4 运维服务管理控制模块

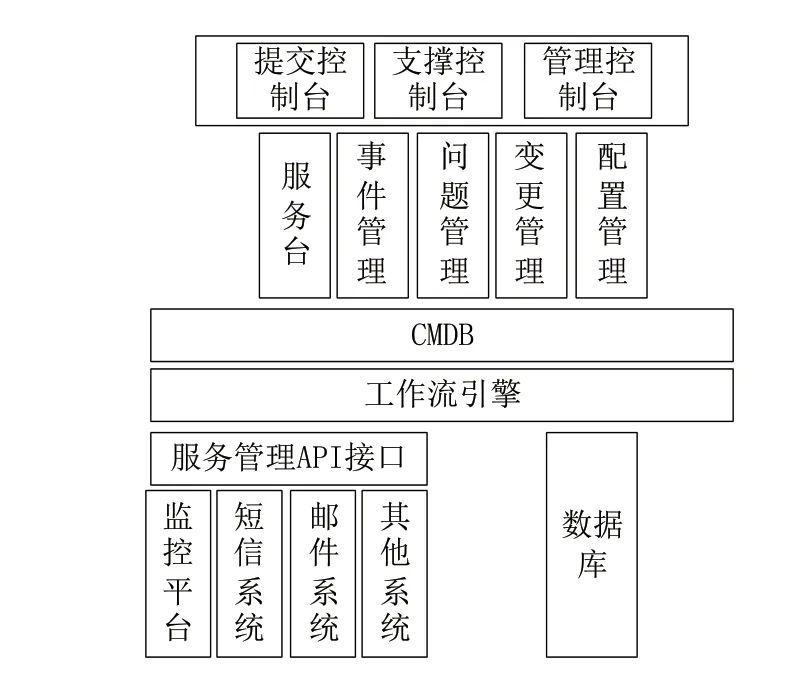

运维服务管理控制模块,如图4所示。

图4 运维服务管理控制模块

由图4可知,该模块中的工作流引擎是运维服务管理核心,通过服务管理、时间管理及问题管理设计运维控制流程。不同等级用户具有不同自定义控制权限,通过该权限接收来自管理平台的数据。

运维服务管理控制模块,主要包括:

1)发现和记录

在一个完整运行周期内,检测、跟踪、监控设备运行状态,方便安全运维控制。

2)处理服务请求

处理的服务请求类型不同。

3)分类和初始支持

提供解决方案,将影响和紧急程度按事件类别和轻重缓急排序。

4)调查与诊断

调查和处理事件、收集诊断数据、进行事件报告、按照服务级别协议的要求管理报告或功能报告。

5)重大事件的应急处理

向高度优先的事件提供必要的协调、报告、沟通和资源,以应对通常情况以外的严重事件。

6)解决和恢复

配合变更管理程序,执行补救措施。

7)结束

在事件解决中,用户在关闭和管理事件记录之前更新事件记录。

2 系统软件部分设计

2.1 基于协议自动化代理信息处理

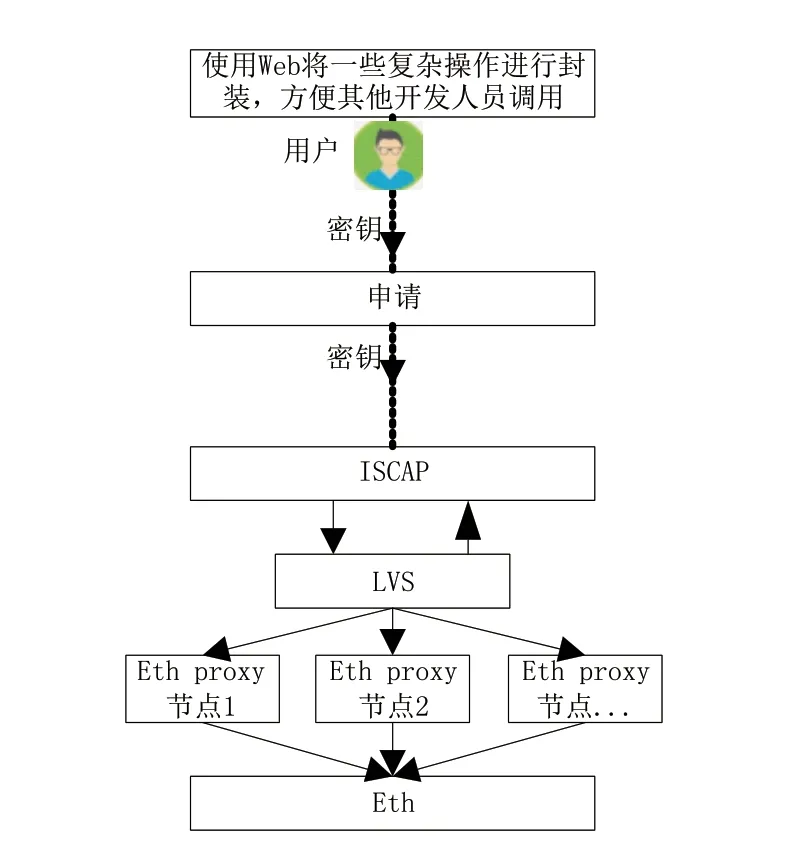

协议自动化代理ISCAP是封装在Web3中的常用库,它为上层应用平台提供API,通过对ETH上的一些操作,以便其他开发人员调用。目录大的数据并不存在ETH链上,而是存在链外,通过ScryDBFactory可以做到这点。针对ScryDBFactory使用的封装模式,简化了契约中许多部分的工作,使各个部分返回到状态,从而简化了操作并改善最终用户体验。

详细流程如图5所示。

图5 协议自动化代理封装流程

由图5可知,ISCAP负责接收应用程序调用,与ETH代理节点进行交互,并向应用程序返回结果。应用程序不直接操作代理节点,也不在乎承载问题。

1)使用者会调用 SCRY,SCRYIOFO,SCRY,DBFactory等客户端工具来连接Basthosts主机,Basthosts代理会根据客户信息从数据库配置表中提取配置信息。

2)验证登录用户是否具有权限,如果有,则需通过后台服务模块填写登录信息;如果没有,则退出该程序。

3)分析后台服务器捕获到的数据及返回屏幕的数据,将该数据转换为命令形式,执行权限控制及数据存储操作。

2.2 运维控制流程设计

运维管控机制实现流程:

步骤一:初始化的安全运营控制系统角色分为系统管理员、系统审核员和运行操作员;

步骤二:系统运维控制人员可根据系统实际运行情况,划分不同等级管理人员,如网络管理员、数据库管理员及信息管理员;

步骤三:运维者可以根据经营需要将经营划分为不同的用户群(如经营系统、IP、端口、协议等等),审计人员的角色和安全最为独立,能够在不受访问控制策略、策略限制的情况下对任何经营事件进行发现、跟踪和比较,并且不改变任何可被视为“透明第三方”的系统;

步骤四:使用向导操作模式,在人机界面中应保证每一步都具备返回与转发数据操作,符合运维管理人员修改习惯;

步骤五:运维者通过流程运行内部控制策略并使其生效后,可以直接访问有限运营资源,执行受控的运营,并对其进行监控。

3 试验

为了验证基于协议自动化代理的信息安全运维控制系统设计合理性,进行实验验证分析。

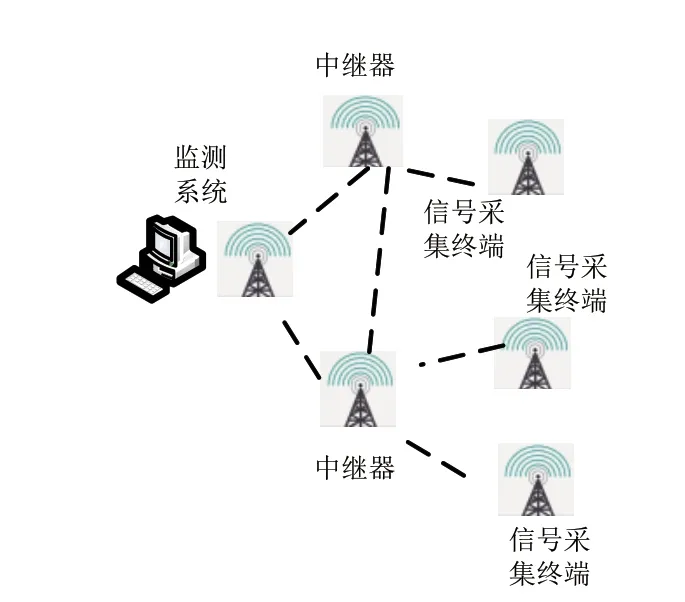

3.1 试验环境部署

采用逻辑网关部署方式,配置一台Windows服务器、数据库及主机,使用Windows2003操作系统,支持远程连接和文件传输。试验环境部署图如图6所示。

图6 试验环境部署图

3.2 试验指标

使用UDP攻击方式,攻击者是以50次/秒速度攻击用户所发送的数据。试验的两个指标分别是漏报率和运维效率:

式(1)、式(2)中,n表示漏报次数;m表示上报总数。h表示上报数据量;t表示运维时间。

3.3 试验结果与分析

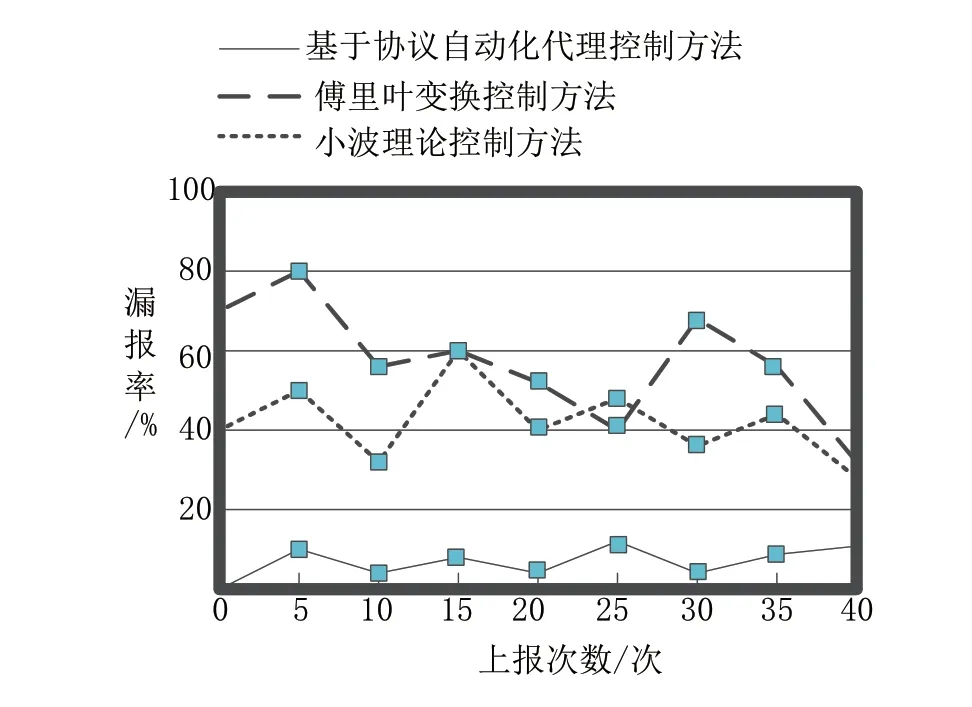

分别使用傅里叶变换控制方法、小波理论控制方法和基于协议自动化代理控制方法对系统受到的攻击进行检测,对比结果如图7、图8所示。

图7 三种方法上报传输漏报率对比分析

由图7、图8可知,使用傅里叶变换控制方法最高漏报率80%,最低漏报率为42%;使用该方法最高运维效率为38%,最低漏报率为9%。使用小波理论控制方法最高漏报率60%,最低漏报率为30%;使用该方法最高运维效率为50%,最低漏报率为30%。使用基于协议自动化代理控制方法最高漏报率12%,最低漏报率为2%;使用该方法最高运维效率为98%,最低漏报率为80%。由此可知,使用基于协议自动化代理控制方法漏报率低,运维效率高。

图8 三种方法运维效率对比分析

4 结语

以协议自动代理为基础的实时监控和事件处理负责网络安全运行的实时监控的信息安全运维控制系统,是实时掌握企业网络攻击威胁和报警状态的重要手段。通过对企业网络中的各种网络设备进行监控,及时发现并报警正在发生和已发生的安全事件和设备报警,确保网络和业务系统安全可靠地运行。

由于研究时间的限制,仍有许多问题值得深入研究和探讨。需要进一步研究的问题如下:

数据库在信息系统的日常运行与维护中,操作也十分频繁,对数据库控制和运营控制之间的关系需要进一步研究和分析,并与业务控制结合起来。