云计算技术在计算机网络应用中的不足与优化对策

赵培植

(兰州资源环境职业技术学院,甘肃兰州 730021)

1 云计算简介

云计算是一种基于互联网云端实现大规模复杂运算服务提供的技术模式,用户通过向云端发起计算需求后,将全部的数据分析处理和计算过程交由云端服务器进行专业化处理。由于云端服务器远超个人电脑的性能配置,因此可以在较短时间内完成复杂运算并将运算结果通过互联网发送回用户端,用户只需接收返回数据既可拿到计算结果,从而避免大量的时间等待和本地运算过程中大量的能源消耗。

而该技术模式之所以被称为“云”计算,是由于在电信网络发展过程中经常在技术说明图片中画一片云彩的方式代表互联网,因此这种形象的比喻手法被沿用至云计算的命名中[1]。

2 云计算的资源分配模式与工作流调度

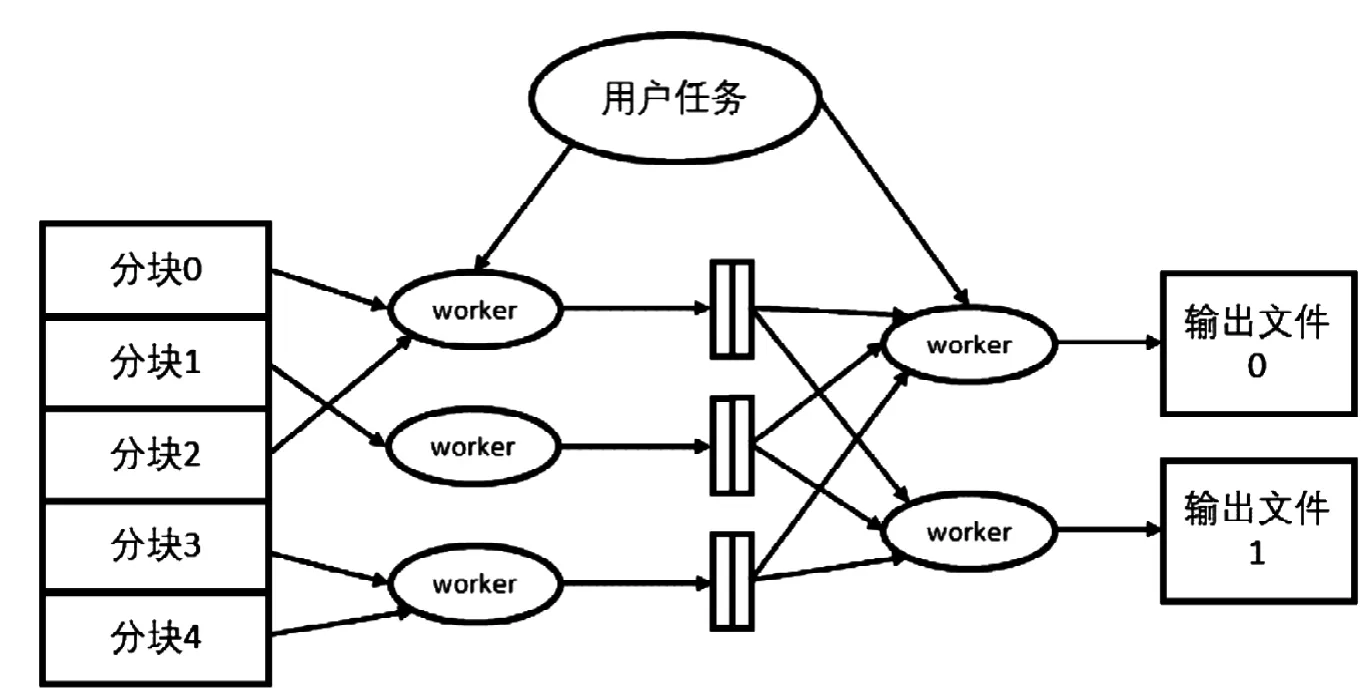

图1 MapReduce工作流程Fig.1 MapReduce workflow

2.1 云计算的资源分配模式

目前的云端运算系统通常使用Map/Reduce模式来分配和调度云端运算资源,并通过这种方式对用户提交的计算任务进行分配处理,本文将Map/Reduce工作流程的示意图放在图1中以方便读者的快速理解。

由于云计算并非只为某个单一用户服务,同时每个用户提交的任务需求又极为复杂,因此需要将这些需求进行切片分解成为多个子任务[2],而MapReduce正是云计算中用于调度和处理海量子任务的有效流程。

2.2 工作流模型

图论中的有向无环图是描述云计算工作流最合适的数学模型,在标准的工作流结构中有两类需要特别关注的节点,它们分别是入口任务和出口任务。其中入口任务指的是没有任何前期节点的节点,而出口任务指的是没有任何后续节点的节点。如果在一个工作流中有不止一个入口任务,则可以通过虚拟构建伪入口任务的方式将所有入口统一起来,这个人为构建的伪入口任务的以权重为0的虚拟边连接至其他真实的入口节点上,权重为0代表该任务不需要传输时间,伪入口任务的计算处理时间也同样为0。当然,对于拥有多个出口任务的工作流也同样可以通过人为构建伪出口任务的方式将所有出口统一起来。因此,包括伪节点在内的所有节点之间的数据传输时间矩阵就可以用公式1的方式表达出来:

其中,DTi,j表示由任务Ti到任务Tj的传递时间。

2.3 估计计算时间

在工作流中,不同虚拟机处理相同节点任务所需的时间也是不同的,当所有子任务被分配到不同的虚拟机上进行处理时,全部任务完成所需要的计算时间矩阵可以以公式2的方式表达出来:

其中,α= |CSM|,ETi,j表示任务Ti在虚拟机VMj上预估需要的计算时间。

3 云计算技术在计算机网络应用状况调查

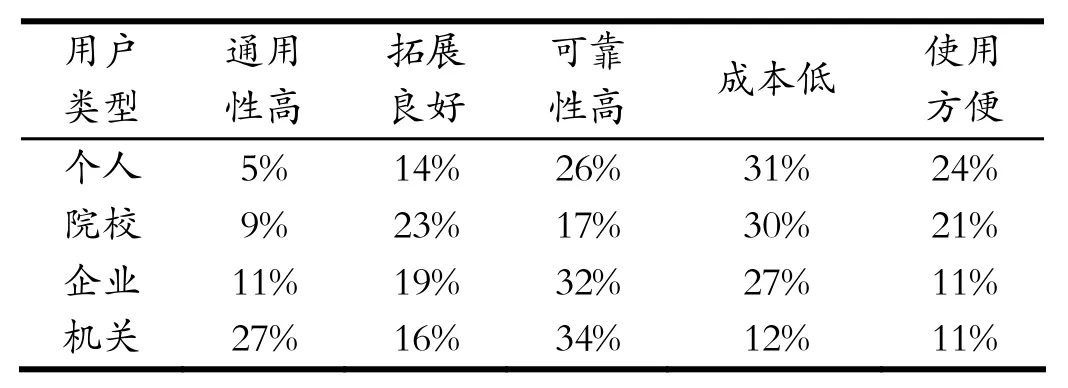

笔者根据当前云计算技术的主要使用场景和受众群体,通过网络调研的方式进行了两项问卷调查,调查目标包括个人用户、企业用户、学校用户等主流用户群体,每项问卷调查通过网络派发问卷的方式回收采集调查结果,直至项目有效回收问卷到达200份后方停止继续发放。

本次网络调查的两个项目相互独立,调研的主题分别为:“您作为用户选择使用云计算的原因”以及“您在实际使用体验中发现云计算有哪些不足”,两项调查问卷的统计结果详见表1和表2,本小节的调研统计数据将作为下一小节分析云计算在计算机网络应用中不足的重要依据。

表1 您作为用户选择使用云计算的原因Tab.1 The reasons why you, as a user, choose to use cloud computing

表2 您在实际使用体验中发现云计算有哪些不足Tab.2 What are the shortcomings of cloud computing in your actual experience?

4 云计算技术在计算机网络应用中的不足

4.1 存在网络访问权限

对于目前所有使用云计算产品和服务的用户来说,在实际使用过程中都需要进行身份验证才能实现对数据的访问。但由于用户所拥有数据全部存储在云计算服务商的数据库中,通过身份验证登录后的用户也无法对属于自己的数据进行管理,这就导致了云计算服务中访问权限限制的问题。这些问题对于用户使用产品和服务造成了诸多不便,尤其是企业的用户对于数据管理的需求很大,因此千篇一律的权限等级无法满足所有用户的需求。

4.2 数据安全性不高

虽然各计算机网络云计算服务商都拥有对应的安全防范措施,但是由于它们各自所采用的安全防范措施的局限性,难免会发生数据安全问题。虽然计算机网络云计算技术在总体上是安全的,但是这并不表示就是绝对安全,在数据安全领域还需要云计算服务商展开更加完善的预防措施。

4.3 数据缺乏完整性

用户在利用计算机网络云计算技术存储数据的过程中,很可能出现同组数据被云计算服务商保存在不同位置的情况,这种情况在用户存储数据量较大尤为明显。数据存储的完整性欠缺对用户日后的使用会造成多种影响,而用户对于这种问题并不具备解决的能力,这样的过程使用户增加了很多额外的操作量,使网络云计算服务的便捷性大打折扣。

4.4 法律保护不完善

由于计算机网络云计算技术在我国发展时期较短,国家还尚未就云计算运营制定专属的法律、法规。由于对应法律不健全,会使云计算技术的运营出现更多的问题,如数据损伤赔偿、云计算服务商开展违规业务、数据版权纠纷等。这种在立法过程中的不健全与不充分,还会使云计算运用在自身权益受到侵害时无法利用法律武器维护自己的权益,也会造成部分服务商开展违法运营的问题。

5 云计算技术在计算机网络应用的优化对策

5.1 优化网络访问权限

网络访问权限问题在调研中是占比最高的问题,因此想要优化云计算在计算机网络应用中的用户体验,首先要做的就是优化网络访问权限。只有首先实现访问权限的优化配置,才能让用户在实际的登录和使用体验中得到最大程度的感知改善,同时优化网络访问权限对于云计算服务安全级别的提升也有很大帮助。

在优化配置网络访问权限的过程中,云计算服务提供商需要对自己的用户进行类别划分,然后为不同类型的用户设计更符合其实际需要的安全级别,通过精准的用户划分可以为不同用户提供优质且精细化的云计算服务,通过恰如其分的权限控制实现“令人觉得满意且合理的”用户体验。

5.2 完善数据加密技术

根据问卷调研结果与调研后的重点用户回访,作者发现用户在使用云计算产品和服务过程中除了对于自身账号权限便利性的关注外,第二项最关注的问题则是数据在网络传输过程中的安全性。因此提供云计算服务的企业在改善云计算技术的过程中,当前阶段的核心方向应该是完善数据加密技术,让用户数据在网络传递过程中无法被第三方攻击者截取或篡改,通过更高一筹的数据加密技术手段来实现用户数据的安全性。

5.3 完善相应法律法规

要想从根本上解决云计算技术在计算机网络应用中的安全问题,除了技术层面的不断改进,已知配套的法律法规也必须尽早完善,只有政府出手制定标准严格的云计算相关服务法律条款,才能让更多不法分子心生畏惧从而建立一套安全和谐的云计算服务生态环境。

政府在制定相关法律法规的过程中,应该广泛采纳云计算服务商和主流用户自身合理合法的正当需求,让云计算的业务开展更加符合市场需要,让相关法律法规的制定可以充分保护用户和云计算服务提供商的合法利益。同时法律法规的制定也需要与技术发展相配套,如果技术出现升级则法律法规也需要及时更新,避免由于技术的变化导致法律出现漏洞并被利用的情况出现。

5.4 加强数据完整性

根据前一小节的分析,目前计算机网络云计算服务提供商的数据完整性依然达不到用户需要的标准。为此,云计算服务提供商在优化相关技术的过程中必须结合数据库软硬件的协同工作能力来提升数据库的工作效率,从而带来数据完整性的强化。一方面,云计算服务提供商需要通过软件优化让数据库运行过程中资源分配更合理,提高效率的同时为用户保留更多的数据内容,另一方面服务商还需要持续投入成本以实现存储硬件扩容,让服务器有能力存储更多的数据来实现服务器中数据类型的多样化和数据的完整性。

6 结语

根据本文对于云计算技术基本原理的描述以及通过对云计算用户网络调查结果的分析可以发现,在当前阶段云计算技术的应用过程中依然存在着诸多问题尚未得到有效解决,为此我们需要通过技术开发和流程改善的方式将云计算技术不断进行完善,使其可以在计算机网络应用中发挥更多作用。虽然现阶段的云计算技术由于其市场应用时间较短,其技术方面和应用方面都存在着很多不尽如人意的地方,但任谁都不能否认云计算技术拥有非常广阔的发展前景,在未来云计算技术也一定会像现如今的4G网络和智能手机一样普及。在不断优化改善云计算技术应用体验的过程中,相关从业人员必须积极主动地获取用户的使用反馈,根据用户的真实使用场景不断优化技术本身和产品设计思路,只有不断根据用户需求改进产品,才能尽早实现云计算技术的大规模普及。