基于高校的网络安全检测与防护

上海立信会计金融学院信息化办公室 高秋燕

随着信息化技术的不断升级创新,高校信息化水平也得以不断发展,但与此同时网络安全威胁也层出不穷,加强高校各信息系统及网络的安全防御,是目前急需解决的问题。本文主要分析研究当前高校如何检测各系统的安全与漏洞风险并进行安全防护工作,为高校信息化建设提供参考。

随着政府事业单位信息化的快速发展,各单位对信息系统的依赖程度日益增高,信息安全的问题也越来越突出。同时,由于利益的驱使,针对政府部门的安全威胁越来越多,尤其是涉及民生与教育相关的单位,受到攻击的次数日渐频繁,相关单位必须加强自身的信息安全保障工作,建立完善的安全机制来抵御外来和内在的信息安全威胁。

1 做好高校网络安全检测

图1 Nmap扫描结果示例图

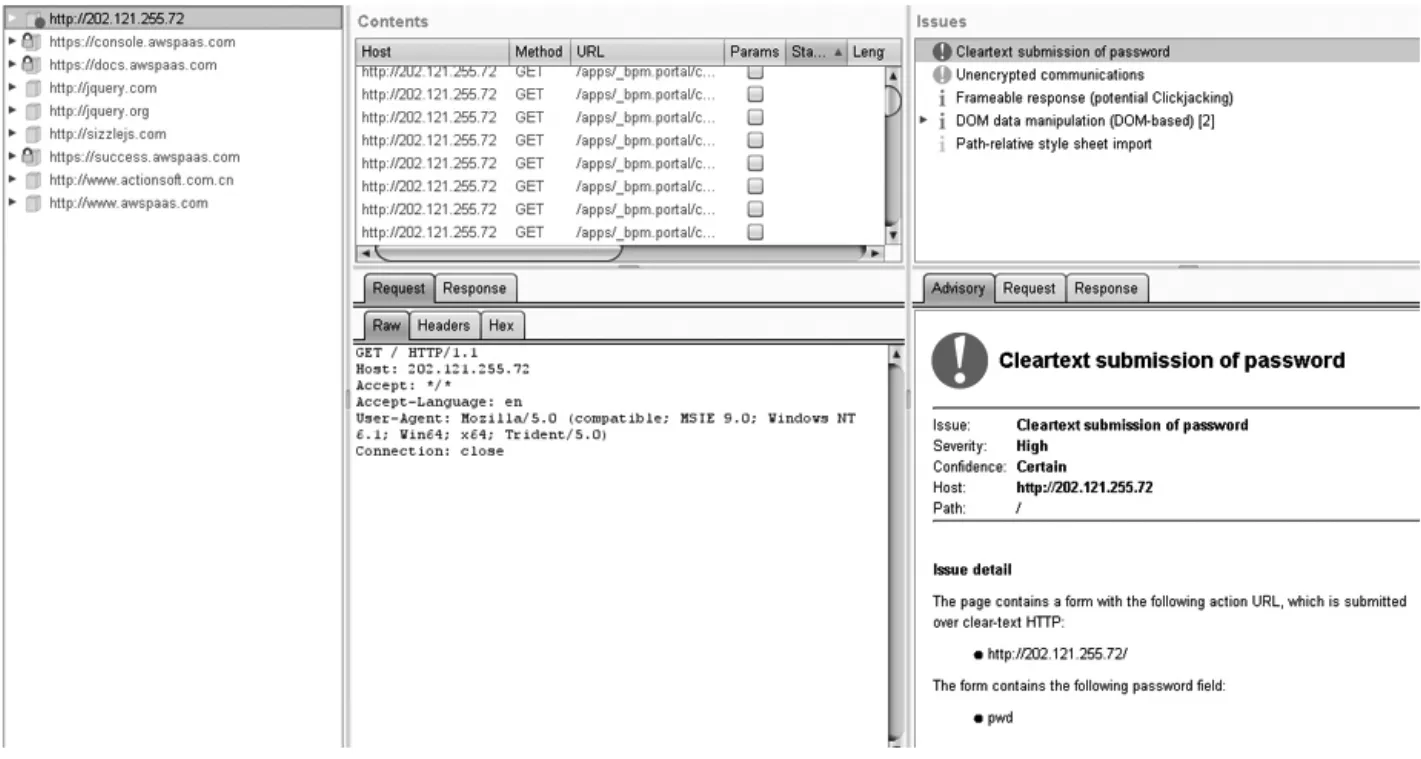

图2 BurpSuit扫描结果示例图

目前,高校面临的网络安全形势严峻,使用有效漏洞扫描工具对高校各信息化系统进行端口与漏洞检测,消除系统潜在威胁,是网络安全防范工作的第一步。当前可以使用的免费漏洞的扫描工具有多种,包括Burp Suit、Security APPscan、Nmap、Nessus、nikto、AWVS等,这里将选出比较好用的几款进行说明。

1.1 使用Nmap进行系统端口检测

Nmap(Network Mapper)是一款开源网络安全扫描工具,支持Linux、Windows等多个系统,是黑客常用的端口扫描工具之一,我们也可以用来检测系统开放的端口,做到预判与预防范。

Nmap的安装较为简单,这里用nmap对门户网站进行全面检测,如图1所示,网站开放了111/443/80/22/6666/1102/873这7个端口,对于不常用端口,可以进行关闭,来防范黑客通过这些端口进行攻击。

1.2 使用Burp Suit检测web应用程序安全漏洞

Burp Suit是web应用程序检测的最佳工具之一,功能强大,并可以检测到当前大部分漏洞。普通版可以直接在BurpSuit官网进行下载,这里主要介绍它的抓取与扫描功能。

Burp Suit的“Spider”蜘蛛功能主要用来抓取web应用程序的链接和内容,是进行扫描的前提。Burp Suit在爬行扫描出网站上所有链接后,再点击“Scanner”自动扫描其漏洞。扫描结果较为全面,但自动扫描也可能会出现误报,不能100%准确。

图2所示为对特定网站的漏洞扫描结果示例,可以发下其存在网站密码明文未加密的高危漏洞。

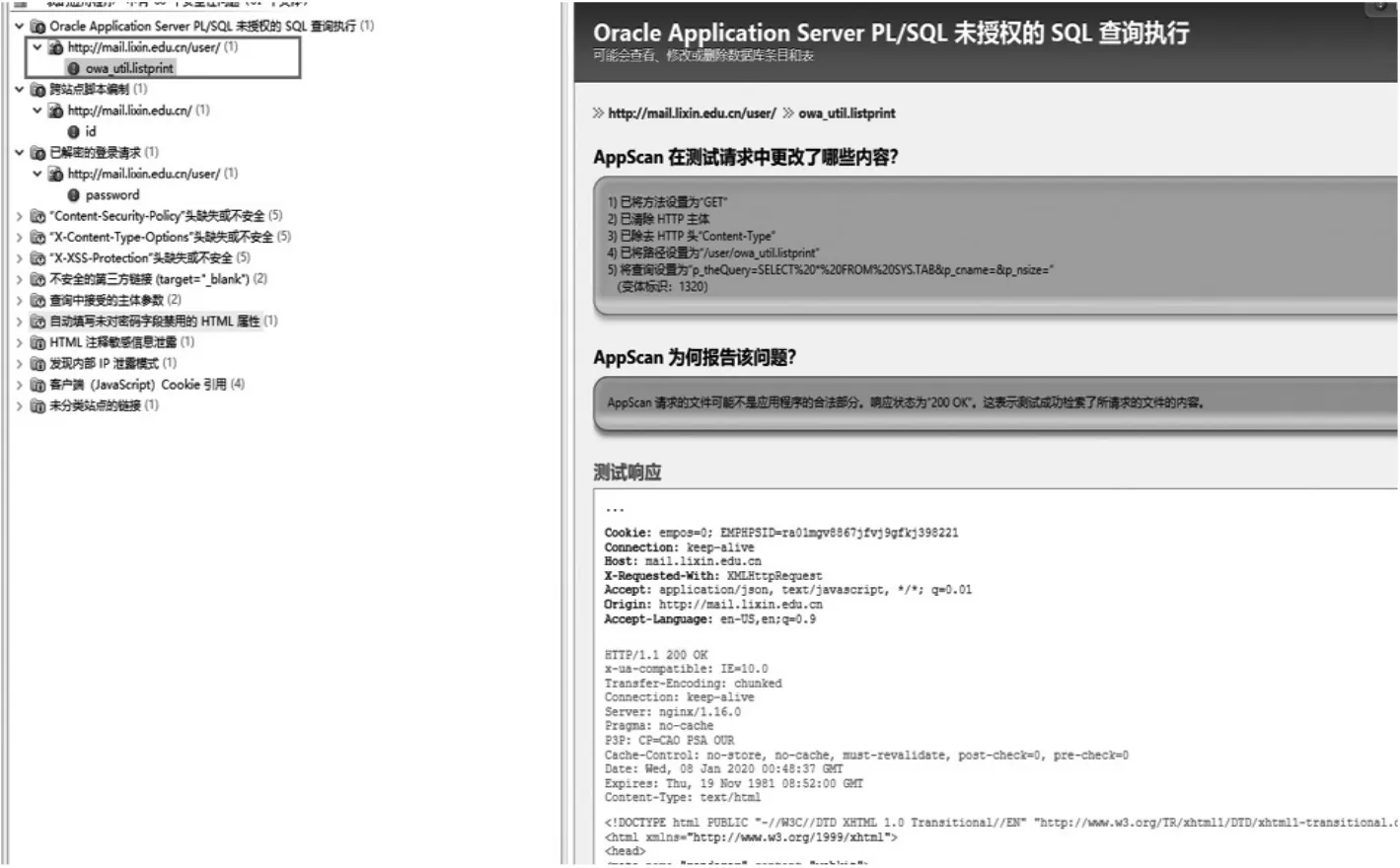

1.3 使用IBM Security APPscan Standard检测Web应用程序和Web服务安全漏洞

APPscan也是应用较为广泛的一款扫描工具,它和BurpSuit一样主要应用于单个web应用程序的检测,且操作简单。相对于BurpSuit,它的中文版更易于学习了解,但由于各个扫描器均不能保障扫描结果的100%准确率,所以建议多用几个不同扫描器进行扫描对比。

图3所示是使用APPscan对特定网站的漏洞扫描结果示例,可以看出,通过扫描可以发现如SQL注入等多个高危漏洞,并可以查看这些高危漏洞的详细解说与程序代码,使漏洞修复更为简单方便。

图3 APPscan扫描结果示例图

图4 AWVS扫描结果示例图

图5 高校网络安全防范体系示例图

1.4 使用AWVS进行web漏洞扫描

AWVS与APPscan功能较为接近,且只适用于windows系统,操作简单,但相比APPscan和Burp Suit,它对于CSRF跨站请求伪造等攻击的敏感性较高,而APPScan与Burp Suit对于SQL漏洞攻击、XSS攻击等漏洞敏感性跟高。AWVS扫描结果如图4所示。

以上四种扫描器使用较为简单且功能齐全,通过对网络、主机、数据库等漏洞扫描,可以最早发现系统的薄弱之处并予以修复,从根本处不给攻击者可乘之机。

2 做好高校网络安全防护

合理使用网络安全设备是高校网络安全防护的基础。根据国家GB/T 22239-2008《信息技术信息系统安全等级保护基本要求》,高校应增强系统的安全防护能力,有效抵御内部和外部威胁,为学校及内部各部门提供安全、稳定的业务服务。

图5所示为高校网络安全防范中可以建设的体系示例,除在外网出口位置部署出口防火墙抵制外部web威胁外,还应注重内网主机、数据库的风险防范。针对安全运维管理、应用层安全防护、数据安全防护等方面,通过部署相关安全防护设备,结合安全管理制度,提高网络安全、主机安全、应用安全以及数据安全。

结语:面对日益严峻的安全形势,高校需要一套有效的网络安全防护模式来抵抗风险,保障信息化的正常运行。本文从漏洞检测与安全防护体系两个方面,为高校网络安全提供了一些参考。