一个基于分权机制的分布式网络安全系统模型研究

(福建广播电视大学莆田分校,福建 莆田 351100)

一、前言

随着互联网技术的飞速普及与发展,它为人们的生活带来了极大便利的同时,也随之产生了许多网络安全问题,因此提高网络安全成为当下研究的热点。面对互联网信息安全问题带来的巨大挑战,传统的网络安全防御技术也难以避免地出现了一些问题,最经典的安全模型Bell Lapadula 模型主要将安全系统抽象为三个主体部分,即安全主体,访问对象以及访问控制对象。但在此基础上也暴露出三个问题:一是当下采用的安全系统主要还是中心化的管理机制,当集中系统被入侵或者遭遇损坏将会造成整个网络的瘫痪。二是在各种类别的分布网络中,访问主体需要根据实际场景分配访问权限,然而系统的庞大而不统一,将会使这种操作变得极其复杂。三是在不同的硬件之间的协调过程中,不能有一个统一的标准,难以达到满足系统高效运行的协同机制。

二、分布式网络安全系统技术分析

1、防火墙技术

防火墙是一个网络安全术语,主要指在网络中建立一道安全防护线,可以从源头防止病毒的入侵以及在网络传输过程中,对数据进行分析和检测。防火墙可以由四个部分组成,包含服务访问设计,过滤工具,应用工具,检查工具等。可以通过网络区域的信任程度将网络进行划分,构建一个良好的网络环境,阻止病毒在计算机内进一步的扩散。

2、入侵检测技术

入侵检测技术是网络安全中用于防止病毒入侵的模型,可以对用户使用的程序进行检测,对于没有授权的数据进行检测并清除。能够对入侵程序有较好的防御效果,可以在异常数据传输时,识别出病毒程序,从而起到监视效果,对潜在的病毒威胁进行阻止。

3、数据加密措施

数据加密是一种预防数据泄露的解决方案,用户可以对数据进行加密,这对数据在互联网中的传递将起到一个保护作用,数据加密技术已经相当的成熟,用户可以放心安全地在网络安全防护中采用数据加密措施,来保证数据的安全性。

三、分权机制网络安全决策模型

基于分权机制的分布式网络安全模型主要分为两个核心的模型,其一是分层机制,其二是决策模型。两种机制的结合能够有效地完成分权机制在分布式网络中的具体应用。

1、分权机制

在网络安全系统中,权限划分始终是重要的控制方式。当权限过度集中时,就有较大的安全问题存在。当黑客对集中系统进行攻击后,将影响整个网络系统的安全性。所以为了解决这种安全问题,提出的解决方案是在传统的分布式机构中,将系统进行分层分权,系统只在当前层级具有一定的权限,而权限不会衍生至子节点或上升至父节点。所以能够有效的将权利分散至各个不同的分层结构中。

分权机制最大的优点在于能够有效地降低一个系统的耦合性,将系统的各个组成部分的权限分离,各司其职,各尽其责。例如,当决策者在进行一部分的权限操作时,只能停留在当前层级,避免了权利的集中,使得非法入侵者,在获取权限的过程中变得极其困难,同样,想要破坏网络的难度也急剧增加。

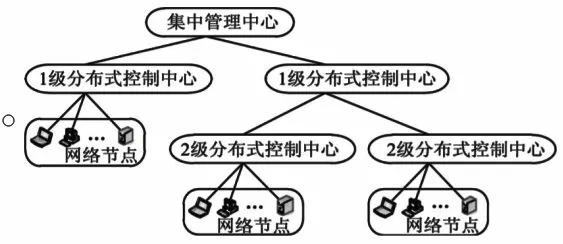

图1 分布式网络安全分层分权模型

集中管理中心:该分布式分层分权机制中的集中管理中心,并非传统的集中管理集中所具备最高的权限的集中系统。而仅是对于网络用户节点的决策控制进行划分,而具体的权限只有当前层级的控制中心才具备,将决策权与控制权进行分离。具备决策权的集中管理中心遭到入侵,也不能对网络系统造成毁灭性的危害,只能影响网络节点层级的分布。而对于网络节点的实际控制权,依然属于各个子网络控制中心。

分布式控制中心:分布式网络控制中心能够对于其下属节点的网络进行管理和控制,而不能跳跃到其他层级进行操作。

网络节点:网络节点中具有详细的安全策略,能够保证计算机主机及时发现安全威胁,并进行安全策略的使用从而进行防御。

2、决策模型

网络决策模型中,主要参考指数可从3 个方面描述:一些基础设备的运行状况、网络设备的健壮性、网络受到攻击入侵的风险性。该模型可形成一套完整的决策流程方案,用于解决网络分层所带来的分权决策问题。

(1)网络安全评估及决策流程

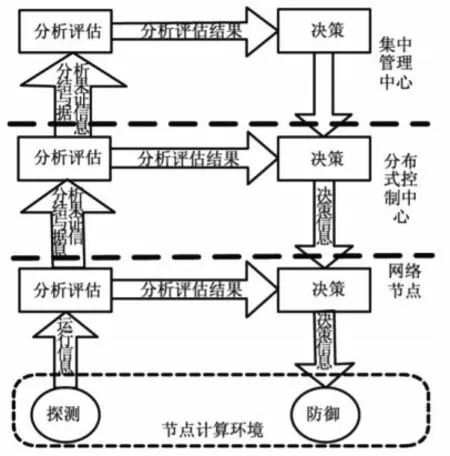

网络安全评估可以通过分析获得,而决策主要是通过对于评估结果的分析,进行后续的安全决策流程。整体来看,网络的安全决策流程可以分为如下图2 所示过程:

图2 决策工作流程

集中管理中心经过分析评估、结果分析、做出决策,然后转移至下级分布式控制中心,进行分析评估、结果分析,最后做出决策,最终在到底层计算机节点处,进行探测和方案的实施,然后将节点的运行信息再次逐层转移至上级网络分层。

(2)策略控制

相比传统的策略控制,采用分布式的策略控制方式,可以划分为三个基本的要素。其中最为常见的一种方式是ACL方式,其具体的控制策略是:首先,用户对某个保护资源采用访问操作。其次,考虑到在分布式的复杂环境下,需要进行优化的几个方面分别是:资源保护不可过于简便,需限定指定范围操作。资源的控制不能单纯通过身份认证机制核实,需要其他相关的信息验证。包括数字证书,授权证书以及加密密钥等。

对比经典模型,一个集中式的安全模型,不能够清晰完整的描述出在分布式系统中各个安全系统之间的协同合作关系。而采用策略方案来解决此类问题,可以通过一组安全策略来限制底层的安全配置。而系统整体上对策略组进行控制,从而实现在分布式系统中的安全模型建立。

策略方式具有的特点,是高层服务与底层配置之间的连接,通过这种连接来实现策略方案的配置。首先,设定先决方案集合为C,其中安全策略集合为R,某一行为的集合为T。同时可以指定协同策略,来配合子安全系统之间的协调工作。所以经过策略方式的组合,能够满足复杂的环境场景需求,最终实现在分布式系统中的灵活使用。就当前研究的热点来看,通过这样的策略控制,在分布式系统中解决协同问题成为可能,并能够具体的实现应用在不同的分布式系统中。

3、决策指数计算

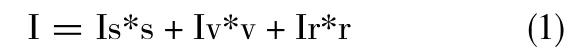

决策过程中,主要参考三项指标来判断数据的状态。通过基础运行指数,系统健壮性指数,以及网络风险性指数进行计算。最终得出评估结果来检测整个网络的运行状况。主要用到的计算公式如下:

公式中Is Iv Ir 分别是三个衡量指标,其中三者之和为总占比100%即:Is+Iv+Ir=1。s 代表系统运行的基础参数,v 代表系统稳定性,r 代表网络被入侵的风险性。

4、安全态势分析

分层网络中,安全态势分析与决策系统之间存在直接关联,通过对网络系统及计算机节点的安全状态和运行信息的采集、分析、并传递至上一层级的方式,最终完成网络节点的探测任务。通过局部网络的威胁来评估网络系统整体的安全性。

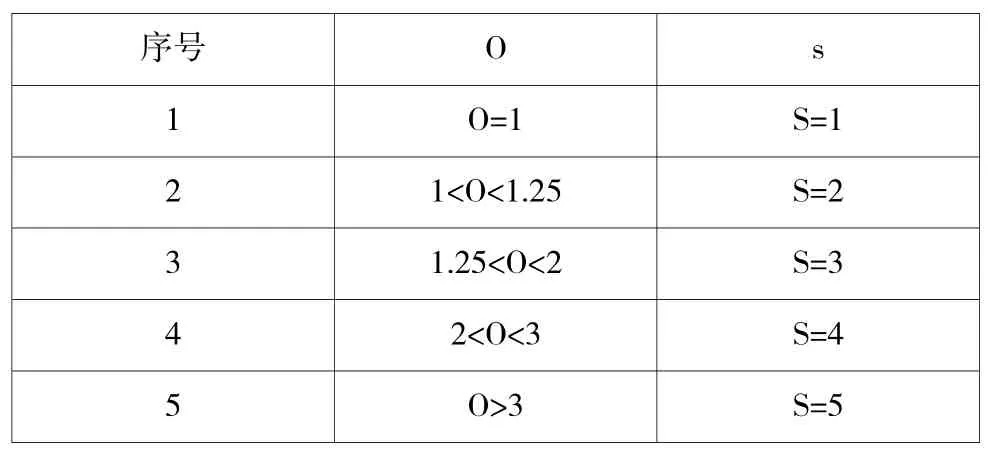

基础参数是网络安全状态的衡量指标,通过确定的阈值来决定,是否斧王当下网络的稳定运行标准。具体内容如表1 所示:

表1 标准过载率量化指标

其中O 代表量化结果,s 代表安全阈值的取值,其对应关系所处范围的比例,即为过载率。

四、模型性能对比

1、分层分权机制下的网络模型与经典模型进行性能比较,会发现上述模型的优点在于其分权和分层决策的机制。可以将入侵者有效地控制在网络的某个局部位置,而其行为都将通过分析报告提交到上一个层级,最终通过决策机制来判断网络数据是否发生了异常。所以当入侵者试图控制整个网络的权限时,将需要付出巨大的代价。而对于所有的步骤都将会受到监控,而其中任何一个环节被检测出是异常网络时,就会被发现并制止。

2、分层机制的出现,能够极大程度上的降低分布式安全系统的耦合性,从而实现整个网络系统的模块化监控,系统级检测。通过局部部分的检测数据控制,最终在整体效果上实现控制约束。当遇到网络中任何一个节点出现了入侵及异常状况,能够逐层反馈信息至上层。最终实现对整体系统健康监控效果。

3、上述采用的分布式分权机制,解决了在分布式网络中必须面对的一致性问题。当网络处于分散的状态下,是很难高效的达到一致性。而采用了分层的机制,可以将每一层的网络单独的当做一个经典模型去实现。而在通过控制方式的分权化来完成整体网络的安全控制。

4、在分布式的计算机网络中,网络安全问题主要是权限分配问题,而分权的机制,可以更加灵活的解决网络的协同性、健壮性。

5、分权机制带来的多重反馈机制,能够在原有基础上进行多次决策交叉验证,保证的数据节点运行信息的准确性,宏观来看确保了网络的安全性,能够很好的预防网络入侵,且具备较高的时效性,能够在极短的时间内启用高水平的防御机制。

网络在实际的使用过程中,人们更加注重的是便捷性,而忽视了网络安全的重要性。在分布式网络,网络安全更加是一个不可忽视的问题。由于其发展时间段,理论体系尚不成熟,在很多模式的实践上都存在不少问题。策略控制与入侵检测仍然是网络安全所必需的面对的两个重要难点,也同样是当下研究的热点所在,本文意在抛砖迎玉,提出一种分权的思路来解决这类问题。