数据挖掘技术在反窃电系统中的运用

高铭泽 李军伟 潘楠* 沈鑫 潘地林

(1.昆明理工大学民航与航空学院 云南省昆明市 650500 2.云南电网有限责任公司计量中心 云南省昆明市 650051)

(3.昆明智渊测控科技有限公司 云南省昆明市 650500)

本文主要研究窃电辨别方法,主要的研究依据在于电数据波动的特征,从中分析窃电异常规律。同时本文在研究的过程中分别构建了基于电量异常分析和线损异常分析的窃电辨识模型。希望能够通过本文的分析来帮助相关研究人员收获参考价值和意义。

1 对窃电行为的相关分析

1.1 窃电原理分析

窃电属于一种违法行为,不法分子为了达到少计或者不计电量的目的,从而采取了一定的犯罪手段。通过对供电的运行状态和运行模式进行分析之后发现,用电频率是三大元素所决定的,分别是电压、电流、功率。而电表的记录则是功率与用电时间的乘积,因此用电时间、功率,都会影响到电表的最终显示。这种功率又受到了电压和电流的影响。窃电人员主要是改变电压、电流、功率三方面因素中的任意一个从而达到窃电的目的,而窃电人员窃电时间越长,那么窃电量越大,这也意味着造成的损失更大。除了改变这三方面元素之外,强行人为破坏电表,改变电表中的内部结构也能够达到一样的目的[1]。

1.2 窃电手法分析

上文对于窃电原理进行了分析,窃电行为主要是根据电压、电流、功率三方面因素而展开,因此一般来说窃电特征主要有:

1.2.1 如果选择改变电流进行窃电

首先,如果断开电流互感器二次侧,或者将二次侧进行分流,那么电流幅值将会从大变小,甚至电流幅值将会变为0[2]。其次则是电流互感器铭牌,如果将原有的大电流比电流互感器铭牌更换为小电流电流互感器铭牌,那么电流互感器互比将会发生改变。最后则是电流互感器如果将二次极性反接,将会导致电流表倒走。

1.2.2 如果选择改变电压进行窃电

首先,断开电压互感器保险或者在二次回路安装开关,就能够随时随地断开电压来进行窃电。其次则是在使用的过程中故意破坏电压线芯线或者压接外层塑料。最后则是反接电压互感器,就能够让电能表出现倒走的情况。

1.2.3 如果选择改变电表内部结构和接线方式进行窃电

如果选择了这种方式进行窃电,主要的特征有:首先机械转动部分受损坏,因此时间常数或者传动部分将不会显示。其次则是窃电人员将会使用永磁铁来导致秒表越走越慢。随后则是可以增加表电流线圈,从而导致电流变小,接下来则是将电表内部的相互顺序进行调换,这能够改变原有的电压与电流之间的相位关系。最后则是混淆用户电流电流线段,主要的目的就在于让别人替自己交电费。

1.3 窃电原因分析

窃电现场出现的原因非常复杂,一方面有供电企业的自身责任,同时也是窃电分子目无法纪。经过分析之后发现,窃电的原因主要有以下几点:首先是不法分子法治观念较为淡薄,窃电之后的巨大利益影响导致窃电分子愿意节约开支,这也是发生窃电事故的主要原因。其次则是电力企业在经营管理的过程中存在问题。很多电力企业的工作态度存在问题,知法犯法,甚至身为电力工作人员却与外界人士一同窃取国家珍贵财产。最后则是当下我国这方面的法律法规不健全,执法力度的不足导致管理水平随之下降[5]。

图1:疑似窃电用户分析功能结构图

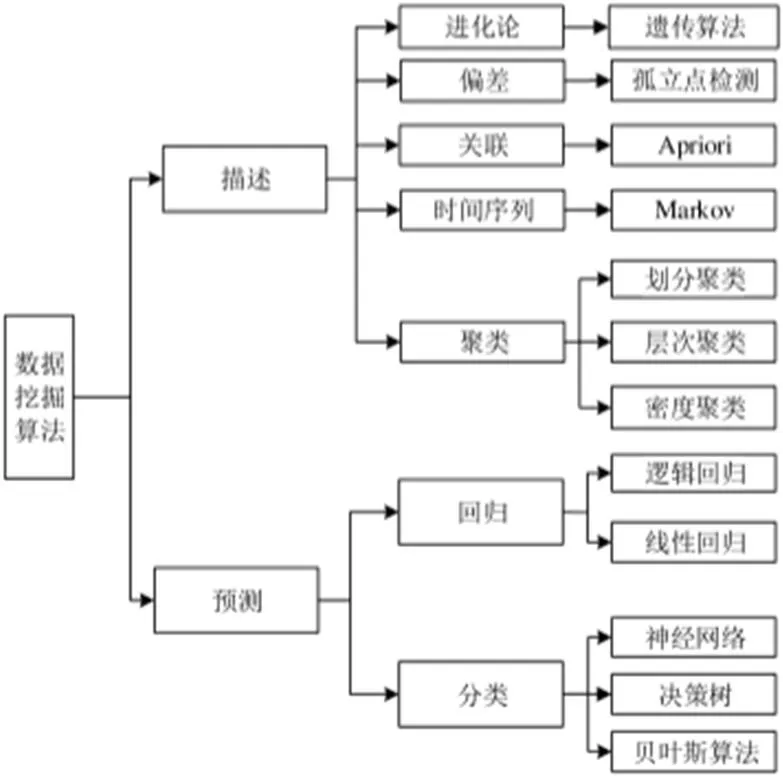

图2:数据挖掘算法分类

2 反窃电系统功能设计

2.1 反窃电技术研究平台

2.1.1 电力营销信息管理功能

电力营销信息管理在实际使用的过程中与反窃电技术之间存在着非常精密的联系,做好了电力营销管理工作,就能够在根本上保证电力运输的稳定性与安全性,除此之外,加强设备安全性和稳定性也是非常重要的步骤。

伴随着互联网+技术的逐渐落实与应用,电力营销信息管理与数据采集、数据分析计算、物联网等等技术之间产生紧密的联系,同时电力营销信息管理也将逐步向智能电网和智慧服务体系进行发展。简单来说,电力营销信息管理当中包括有决策支持层、营销管理层、营销业务层、客户服务层。这些功能在实际使用的过程中需要相互结合,才能够达到更好的电力营销信息管理效果。

反窃电技术在实际研究的过程中,需要数据分析方法和数据挖掘算法来为决策提供模型支持和信息决策。将当下的电力营销信息管理作为技术平台之后可以发现,需要在未来对用电信息进行海量的挖掘与深层次的探索,从而帮助电力企业决策人员拥有更加可靠且更加全面的决策信息。信息挖掘的任务在实际使用的过程中需要依靠数据挖掘方法来完成,而数据挖掘方法的有效性决定了决策信息是否准确[7]。

除此之外,在电力大数据的环境下,电量风电、电费风险等等不确定因素也将随时影响电力营销工作,而一旦出现问题,引发的风险损失往往是不可估量的。因此,想要达到反窃电的目的,就需要做好电力营销的风险管理。

2.1.2 用电信息采集系统功能

在前文分析之后可以得出,电力营销管理与数据采集、物联网之间的结合帮助新时代电网实现了更加智能化的发展,而智能电网环境下的数据采集工作依旧需要用电信息系统的运行来得以实现。用电信息采集系统需要将用户的电量、线损、负荷等等用电信息进行实时记录,通过高效处理、分析、总结之后能够将之传输到系统终端当中。这些数据的意义在于电力企业可以使用这一数据来有效的掌握用户用电情况,从而开展其他电力营销管理服务。以下为用电信息采集系统的功能特点:首先是提升了电力企业的用电管理质量。其次是实现了电力企业的智能抄表,提升了用电信息的预处理效率。再次则是将反窃电技术进行了结合,对于一些异常用电情况能够做到科学、准确、及时的处理,随后则是能够提升电力企业对于电费风险的控制效率,最后则是可以智能且准确的判断用电需求量。

2.2 反窃电系统功能结构和运行流程

在当下发展的过程中,对于用户窃电的判断方法主要是针对于用户的线损进行分析,或者是使用反窃电装置来对用户的用电进行检测。但是在实际使用的过程中发现,当下没有针对于电量和线损的判断方式,同时也没有明确定义用户窃电嫌疑程度的工作方式,这就导致反窃电工作受到了一定的影响[9]。

在未来发展的过程中,针对于窃电判断技术的主要思路就是使用离群点算法、聚类算法等等数据来挖掘电量和台区线损数据之间的差别。经过计算之后,系统可以将用户窃电的可能性进行分成,分为严重、中度、轻度三类。对于重度窃电用户来说,在必要的情况下需要召唤新数据来对窃电疑似度进行二次分析,如果结果依旧显示有较大窃电的可能,那么就需要对用户的行为进行持续分析。

从数据采集到反窃电模型分析,最后再到数据库结论归档,对用户的窃电分析已经构成了非常完整的体系。这一体系在使用的过程中能够更好的帮助反窃电任务需求实现更好的落实和管理,下图为对疑似窃电用户分析功能结构图1。

2.3 反窃电模型设计内容

2.3.1 窃电疑似度辨识模型

窃电疑似度辨识模型的功能主要是对数据异常和对窃电疑似度的计算,一般来说分为两种,首先是对电力波动的用户进行窃电辨识,其次是对线损用户进行窃电辨识。

首先介绍第一种,窃电疑似度辨别模型主要是根据用户电量数据和出现的线损数据进行对比,从而发现电量异常和线损的实际特征,这能够更好的定义用户的窃电嫌疑特征。对于电量在检查的过程中,需要对照用户的几个月用电量水平,如果发现了较大的波动,则需要对其进行重点检查。对于线损来说,如果发现用户所在区域的线损较大,并且异常线损情况较多,就需要对其进行重点检查。在研究的过程中,需要将用户的电量、功率等等信息作为用户的电能消费特征,随后还需要将所在区域的线损进行收纳,从而描述用户的用电行为。基于数据挖掘技术,还需要对用户的用电行为异常进行辨识,从而更好的明确其嫌疑用电程度,在必要的情况下还需要对用户的电流、电压、功率等等数据进行计算分析。

2.3.2 窃电行为分析模型

窃电行为分析模型主要建立在窃电疑似度模型的基础上来发挥出相关作用。窃电行为种类较为繁多,需要使用一种方式来讲大多数的窃电行为进行判断,而实际上这种需求较为困难,不太现实。因此在发展的过程中针对不同的计量方式对窃电行为进行分析,从而建立专业的专家类型库。使用同一种窃电方式的好处在于能够掌握窃电行为中的共同性,因此需要分析并且总结不同窃电方式或者行为会造成怎样的物理现象,会引起怎样的数据变化或者计量一场,这些都是需要对窃电行为进行验证的一方面。

3 反窃电模型研究与设计

在当下,数据挖掘方面的算法非常多,不同的人将会在不同角度和不同性质发现这些算法的本质和存在的问题。除此之外,对于不同的算法也有着不同的研究方法,当然,对于一些特殊的问题,在特殊的情况下也可以使用多种算法的融合,下图为数据挖掘算法的分类图2。

下文将会对不同的数据挖掘算法进行简单的介绍:

3.1 遗传算法

一般来说遗传算法的基本算法主要分为两点。首先是试用遗传、交叉、变异等等生物理论来解答相关问题。其次则是需要根据优胜略汰的生物进化准则来在遗传结果中选择最优解答。

3.2 关联算法

关联算法主要是在大数据集合中寻求发现可能存在的联系,掌握其中的关联关系,而实际使用的关联算法为Apriori 算法。

3.3 神经网络

神经网络在实际使用的过程中需要将训练样本作为输入,使用学习与存储功能来将之信息进行隐藏,这能够为其后的数据分析提供相关的知识。在当下神经网络系统发展的过程中,应用较为广泛的就是BP 神经网络。

3.4 孤立点算法

这一算法也被称为离群点算法。这一算法最多应用在入侵检测、金融欺诈、环境检测、医疗检查等等方面。一般来说较为常见的方法有基于距离的方法,基于统计的方法和基于密度的方法等等。

3.5 聚类

聚类算法主要的研究方向就是针对于无标签样本内部的组织结构进行分析,从而实现类内的最小差异化与于类间差异最大化,这属于一种无监督算法。聚类算法一般情况下比较常用的有两种,分别是划分聚类和层次聚类。

用电数据一般情况下都属于无标签样本,因此在实际检测的过程中无法提前了解样本中的数据特征。对于电量和线损来说,窃电导致的异常数据将会尤其显著,因此使用离群点检测算法能够更好的发现窃电现象。因此,需要综合考量电量和线损特征,从而实现更好的计算。

4 结束语

本文主要对电力营销信息管理和用电信息采集系统进行了分析,同时提出了针对于这两者的反窃电模型的功能以及运行流程。除此之外本文也将反窃电模型分为了窃电疑似度辨识与窃电行为分析两方面。最后本文也对数据挖掘下的各方面算法进行了分析,突出了使用变异系数来描述电量波动,而优化和应用离群算法能够更好的了解电量和线损数据的异常特征。