云存储环境下的网络安全防御系统设计

邹雀平

(92941 部队45 分队,葫芦岛 125000)

1 引言

所谓云存储环境指的是一种网上在线储存的模式,也就是将大量的数据放在由第三方研发的虚拟模拟器上,这些第三方研发公司运营着大型的数据中心,通过专门的技术人员对数据进行存储与托管,向需要的公司或机构提供存储空间,满足数据存储的需求[1]。云存储环境对于网络的安全要求较高,对于数据的存储性能较为安全,在许多网络安全系统中都有很大的应用。为了避免和防止网络数据遭受攻击,网络安全防御系统应运而生。因此,本文对云存储环境下的网络安全防御系统进行了系统的设计,为网络安全提供新的技术,促进我国网络安全防御系统的发展[2]。

2 云存储环境下网络安全防御系统硬件设计

在对云存储环境下网络安全防御系统进行设计时,首先要考虑对网络安全防御系统硬件设施的安装与使用。为了更好的对云存储环境下的网络安全进行分析,需要根据云存储环境的特性建立相应的网络拓扑。所有的虚拟机实例都需要在物理宿主机上进行工作,所有的虚拟机与物理机之间都存在着一定的对应关系,每一台物理宿主机上都可以运行与其相对应的一台或多台虚拟机实例,每一台物理宿主机都需要与n 台虚拟机实例进行对应[3]。在对网络安全防御系统进行设计时,用户需要租用一台物理宿主机来对应相应的虚拟机实例。例如,用户租用一台物理虚拟机与5台虚拟机实例进行对应,其中一台虚拟机用于运行网络负载均衡器,两台虚拟机实例运行HTTP 服务器,剩下两台可以用作数据库平台进行使用。这样基于云存储环境下的网络安全防御系统的硬件就设计完成了。

3 云存储环境下网络安全防御系统软件设计

在硬件设计完成后需要对网络安全防御系统的软件方面进行设计,对于网络安全防御系统的软件设计有四个步骤。首先是对威胁进行检测,在这一步骤进行设计时有两种模式可以使用。轮询模式固定时间间隔t,对关键事件与数据进行收集;事件触发模式,设计多个触发事件,在事件发生时,进行数据的收集。其次是日志上报,这一步骤的设计要注意对数据的过滤与压缩,这一步骤的代码为:

再次是对威胁进行处理,在设计威胁处理这一步骤时,要先对威胁进行分类、汇总,再进行处理,这一步骤的代码为:

最后是对防御规则进行部署,下发防御规则后,将防御规则进行压缩,纳入到自身的规则系统中,设计这一步骤的代码为:

以上就是对云存储环境下网络安全防御系统的软件设计,通过这一系列的代码可以将网络安全防御系统进行建立,从而实现云存储环境下网络安全防御系统的设计,保证网络数据的安全传输与存储。

4 仿真实验

为了保证本文设计的网络安全防御系统的有效性,下面将对该系统设计进行仿真实验,同时为保证实验结果的准确性,将采用传统的防御系统与云存储环境下的网络安全防御系统进行对比,对比两系统的运行结果。

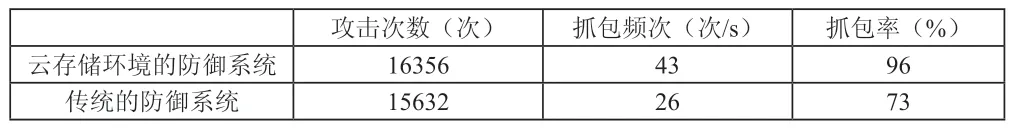

首先使用黑客技术对云平台进行恶意攻击,在进行攻击时,网络安全防御系统开启tcpdump,抓取恶意攻击的HTTP 流量包,两系统的抓包率如下表所示。

表1 两系统的抓包率对比

由上表可以看出,云存储环境下的网络安全防御系统的抓包速度与抓包率较传统的网络安全防御系统有明显的提升。因此,云存储环境下的网络安全防御系统可以大范围推广,对我国网络安全的发展具有促进作用。

5 结束语

本文对云存储环境下网络安全防御系统进行分析与设计,依托云存储环境,对网络防御系统的硬件与软件进行了设计,并通过仿真实验证明了其有效性。为我国网络安全防御系统的发展提供了理论依据,保证了我国的网络安全,从新的角度为网络安全提供保证。