计算机网络安全及防火墙技术创新探究

李珂

(山东融越金融控股有限公司,山东济南,250100)

1 计算机网络安全及防火墙技术简述

1.1 计算机网络安全及防火墙技术概述

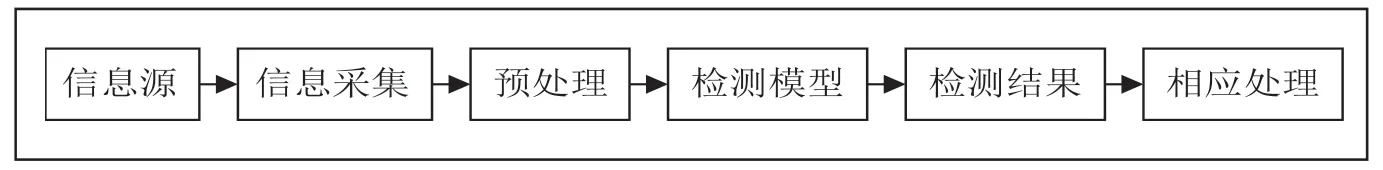

在传输数据信息阶段,通常情况下,计算机网络完全可以对网络管理人员的网络信息进行合理保护,保证用户的上网环境可以更加安全以及可靠。一般而言,影响计算机网络安全的因素主要可以体现在两点,包括:数据窃取以及篡改网络信息,这两方面因素的存在,可以很大程度上干扰网络安全性。同时,由于计算机本身就会出现一些漏洞,再加上病毒的存在,也使得网络经常会遭受到恶意的攻击。并且,在对计算机进行操作的过程中,如果没有对网络进行正确的操作,那么也会在一定程度上影响网络运行的可靠性[1]。因此,在今后的发展过程中,应该尽可能的减少外界对网络安全的影响,从整体的角度对计算机网络安全意识进行提升。当前,防火墙作为一种网络隔离技术,合理的对其进行应用,不仅可以对网络进行保护,还可以提升计算机网络的防御能力,保证用户访问的安全性,如图1 为典型的入侵检测流程。所以,加大对这一技术的应用和创新非常有必要。

1.2 防火墙技术类型分析

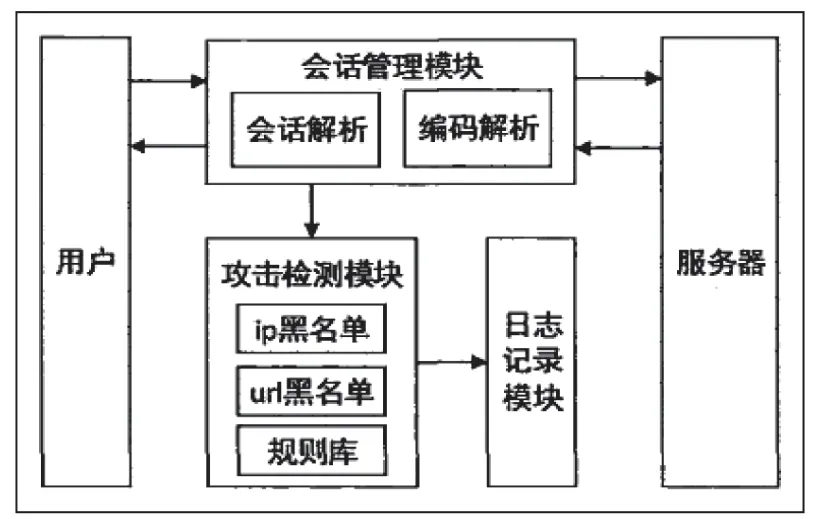

当前,随着信息技术发展的不断提升,其自身水平也得到了很大程度的提高,因此,针对防火墙技术,其应用类型也变得日益增多。其中,CheckPoint Firewall 防火墙。针对CheckPoint Firewall-1 软件防火墙而言,其是软件防火墙领域中应用比较广泛并且声誉较好的一款产品,这一技术的主要功能就是可以在安全区域内支持Entrust 技术的数位证明解决方案,将公用密钥作为主要依据,通过对X.509 的认证机制IKE 进行应用,实现对网络进行安全保护的效果[2]。并且,对于这一技术,还自身还具备访问控制、授权认证、内容安全、安全策略管理以及连接控制等特点。Cyberwall Plus 防火墙。针对Cyberwall Plus 防火墙来说,其主要是由四种系列防火墙产品以及中心管理器共同组成,保证可以从过个角度对计算机网络进行保护,提升其安全性[3]。比如:Web 应用防火墙,其是一种应用层的攻击检测系统,能够实地对应用层的HTTP/HTTPS 请求进行攻击检测,保证可以为Web 应用提供非常大的保护。Web 应用防火墙可以对Web 攻击请求进行检测和拦截,包括:文件上传以及信息泄露等,在请求过程中,如果某项内容符合攻击特征,那么便会对其进行拦截,从而有效阻断攻击者的攻击行为,如图2 为Web 应用防火墙的基本结构。

图1 典型的入侵检测流程

图2 Web 应用防火墙的基本结构

2 现阶段影响计算机网络安全的主要因素分析

通常情况下,在对计算机进行实际应用的过程中,由于受到来自多方面因素的影响和制约,使得计算机安全遭受到了非常严重的威胁。具体可以体现在以下几个方面。

第一,人为因素。针对人为因素来说,其通常可以指网络黑客。在对计算机进行具体应用的过程中,黑客可以充分在自身计算机网络技术的前提下,对网络信息存在的漏洞进行应用,然后入侵到其别人的电脑中,最终使得用户计算机比较重要的信息以及内容出现了丢失的现象[4]。当前,相关人员虽然已经加大了对黑客管理的关注程度,并强化对其的管理。但是,由于受到多方面因素的影响,使得这类问题依旧不能被禁止,进而严重影响了人们的计算机网络信息。

第二,网络因素。在现代社会不断进步以及发展过程中,计算技术网络的主要特点就是虚拟以及开放,因此也使得网络安全面临了非常大的挑战。并且,由于网络具有较强的虚拟性,其可以让人们在对信息进行发布的过程中,无法对信息的真实性以及精准性进行判断,所以也在一定程度上为黑客的入侵提供了便利,严重影响了网络管理的质量和效果,也不能对病毒的扩散进行有效监控,进而导致用户信息遭受了严重的威胁[5]。

第三,计算机因素。在对计算机进行配件安装过程中,来源不明的配件会严重损害计算机,从而对网络安全造成了非常大的威胁。并且,对不合格的硬件进行应用,还会导致软件不能将自身的价值以及优势全面发挥出来,进而影响了计算机的整体应用寿命。

3 计算机网络安全及防火墙技术创新对策分析

3.1 科学的对计算机网络安全及防火墙技术进行应用和创新

一般情况下,在对计算机网络进行具体应用的过程中,用户经常会应用网络完全系统以及防火墙技术来对恶意软件进行防范,有效的规避电脑病毒,以确保可以进一步提升网络的安全性。因此,为了可以更好的为人们营造一个安全网络环境,在计算机技术不断进步的新时期下,应该对现阶段具体发展情况进行研究,合理的对计算机网络安全及防火墙技术进行应用和创新。针对防火墙技术而言,其具备隔离信息的功能,可以将外部网以及内部网进行有效分割[6]。针对内部的文件存档,可以对其进行定期的筛选、管理,外部信息的安全性进行识别,确保可以最大限度的对病毒进行防止。

3.2 不断对网络信息安全防范意识进行提升

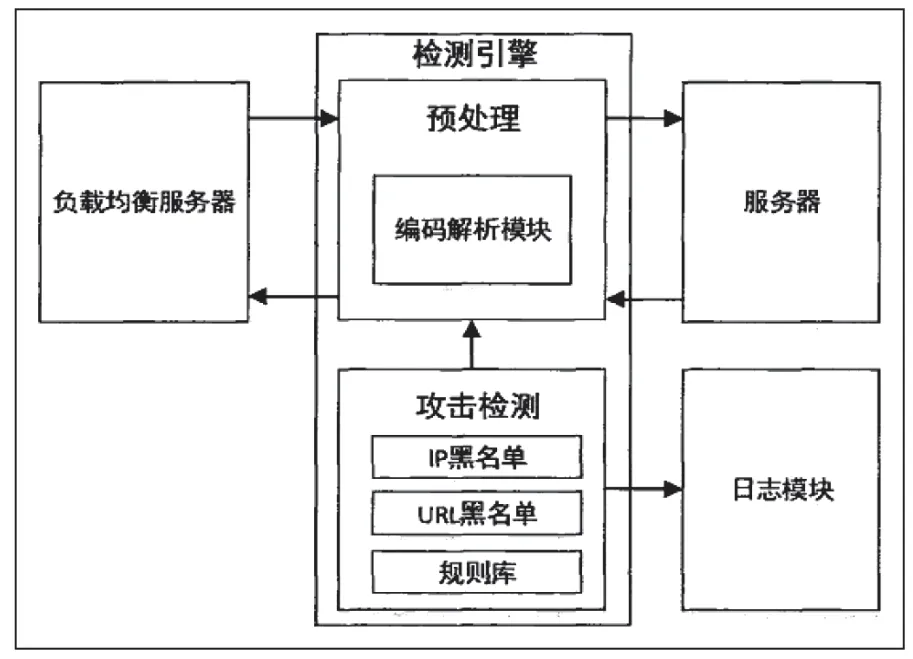

在实际的发展过程中,针对计算机网络信息,如果出现了被非法盗取或者黑客入侵的情况,那么就非常容易造成更为严重的经济损失。因此,针对计算机网络使用人员,一定要不断提升自身的网络安全防范意识[7]。尤其是在一些企业以及单位的发展过程中,应该在对自身发展情况进行明确的前提下,合理的对防范体系进行完善,建立健全的黑客攻击防范系统,保证可以对黑客攻击进行更为有效的阻止。在对恶意攻击进行阻止的过程中,可以应用防火墙技术,合理的对内外网联系进行阻断,如果有必要,也可以对加密技术进行应用,强化对攻击引擎的设计,有效接收用户请求,并对用户请求进行预处理,然后根据规则库进行匹配检测,根据检测结果来选择转发或拒绝转发用户请求,并对攻击请求进行日志记录,以保证可以达到对重要信息进行加密的效果,图3 为攻击检测引擎的整体结构。同时,在对网络数据库管理系统进行具体应用阶段,其安全级别只有C1或者C2级,因此非常容易被攻击,使得其不能对信息进行安全的传输。故而,应该对数据库进行访问权限设置,并对其进行加密管理,确保可以有效杜绝问题出现。此外,应该对加密的数据文件进行检查,并利用杀毒软件对其展开处理,提升其安全性。

图3 攻击检测引擎的整体结构

3.3 强化对防病毒技术进行应用

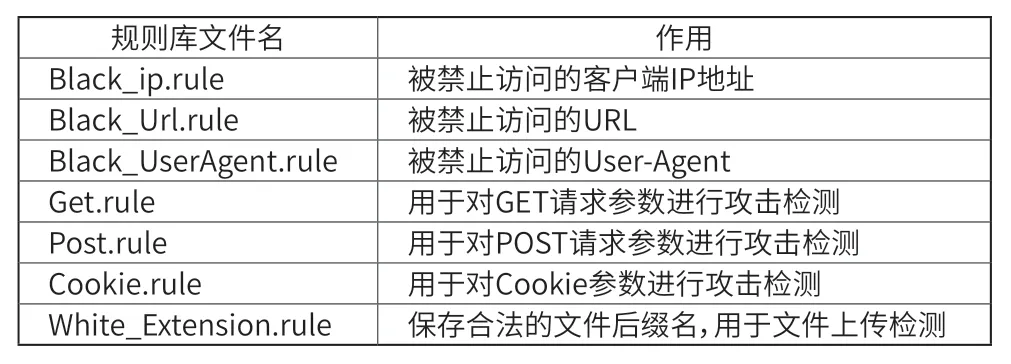

在具体的计算机网络信息安全保护的过程中,除了要对防火墙技术进行不断优化以及改进之外,还应该强化对其的内部管理,保证可以从多个角度降低网络安全问题出现的几率。一般情况下,稳定且有序的内部网络管理,可以有效对计算机网络进行更新和检查,科学的设计攻击检测模块,利用黑名单规则库对用户请求的各项内容进行正则匹配检测,从而发现用户请求中的攻击行为并进行阻断,查找漏洞,及时的进行问题处理,确保可以有效规避病毒的入侵。其中,在攻击模块中,黑名单规则库是用于进行攻击检测的依据,记录着各种攻击中所用到的攻击特征,其以文件的形式进行保存,不同的检测内容对应着不同的文件,规则库文件名及其作用,如表1 为规则库文件及其作用。同时,还应该加大对防病毒技术的应用,包括:网络以及单机防病毒软件等,保证可以有效的将病毒全部杀死,提升用户应用计算机网络的安全性。此外,还应该对网络信息安全防范技术进行不断革新,积极应用现代化先进理念,确保可以更好的满足用户多元化需求。

表1 规则库文件及其作用

4 结束语

在具体的计算机网络安全建设阶段,要想进一步提升网络的安全性、稳定性以及可靠性,就一定要加大对防火墙技术的重视程度,科学的对其进行应用。通常情况下,对防火墙技术进行有效的应用,不仅可以帮助用户安全上网,有效规避各类不完全的因素,还可以对不安全因素进行有效的监控,保证用户可以放心的利用计算机进行工作或者娱乐。所以,在信息技术不断发展的新时期下,为了可以给人们因造一个更加安全的网络环境,还应该强化对防火墙技术的革新,应用相对合理的手段,有效降低计算机网络完全问题出现几率。