云计算技术下的网络安全攻防实验平台设计探究*

林玉梅 吴宗波

(泉州信息工程学院 福建泉州 362000)

自中国在2015年出台《网络安全法》之后,在应对网络安全方面有极大的推进一步。但是当前的攻防平台不仅需要良好的设备,而且在日渐复杂的环境下,网络安全中的实验室建设没有取得良好的效果,难以充分保障网络安全性。基于云计算技术,文章分析和阐述了网络安全建设中网络安全攻防实验平台的构建、实际应用及相关测试情况,以期进一步提升网络安全。

1云计算技术含义以及特点

目前,云计算作为一个拥有良好管理型以及高度扩展性技术,可以针对用户终端中的运用软件而构建良好的系统,然而对其含义概述并没有统一,而结合当前的运营情况,可以有效掌握云计算本质,集中概括如下:存储特性、分布式计算、用户友好性、高扩展性以及良好管理性[1]。在实际运用方面,云计算技术还存在如下的特点:①云计算系统可针对用户不同的机制而实施透明化处理,用户就不用掌握云计算实际运用情况,就可以获得对应的服务需要。②通过冗余方式而有效为云计算提供良好的可靠性,因为云计算系统中不需要专门的硬件支持,所以在软件处理方面就可以结合数据冗余以及分布式存储的方式而有效为数据提供较高的可靠性。③高可用性。此系统可以将集成海量的数据信息存储在一起,这就可以提升计算机的高性能性,从而有效提升云计算服务的满意度,但是云计算系统中存在的自动检测发生失效的情况,则可以自动排除,也不会对云计算系统带来影响。④高层次的编程模型中能够通过用户简单学习进而掌握计算程序[2],进而可以通过“云”系统而完成相关的执行。⑤经济性。在组建完成之后,如果运用在商业中就可以减少小型机所耗费资金,达到节约投入成本的目的。

2攻防实验平台分析设计及实现

2.1实验平台框架的设计

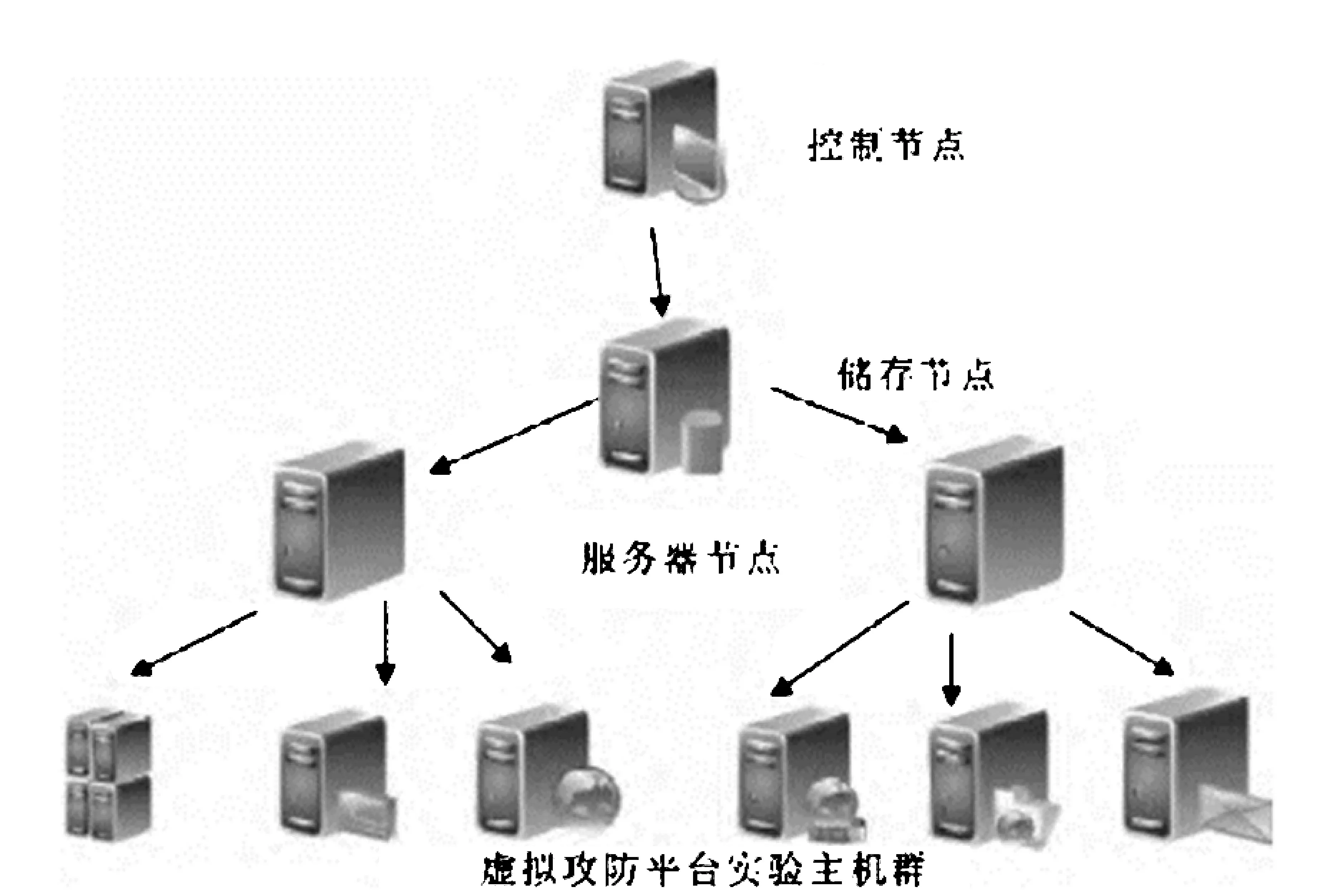

在实际减少实验平台方面,为了能够有效降低成本以及提升部署能力,同时还能够保障计算机网络不会对网络安全带来影响。因此,在构建平台方面就可以参照VMqrevSphere的云平台而构架一个良好的框架,在实际计算过程中可以通过虚拟化的技术以及云计算相结合的方式而提升云计算技术服务网络的效果,同时也可以有效构建对应网络的攻防实验平台,具体可参照图1。在构建完成之后,此虚拟的攻防实验平台主要构成3个不同的部分,分别是计算节点、控制节点以及存储节点。

图1 构建平台的框架

2.1.1分析计算节点 在此平台建设过程中,其基础的控件主要通过支持 技术,然后结合物理机的组成情况而有效为虚拟性的攻防实验提供计算和服务。

2.1.2分析控制节点 这部分属于平台核心,主要负责的是收集计算信息以及各个节点所具有的计算资源,然后通过计算节点中的资源情况而实施调度;同时还可以加强地此网络段实施管理,这就可以有效控制平台中的虚拟机生命周期。此外,存储攻防的实验中,其主机的模板镜就可以对数据文件实施快照或者是备份处理,通过此虚拟攻防的功能就是完成对整个平台的启动、终止以及重启[3]。

2.1.3分析存储节点 构建平台过程中还需要为数据提供对应的存储服务,使得用户可以通过虚拟的攻防实验而完成对数据处理,其中部分节点可以选为实际的运用,这就使得平台能够通过计算节点而做好对应的存储服务工作。

2.2攻防实验平分的主机搭建情况

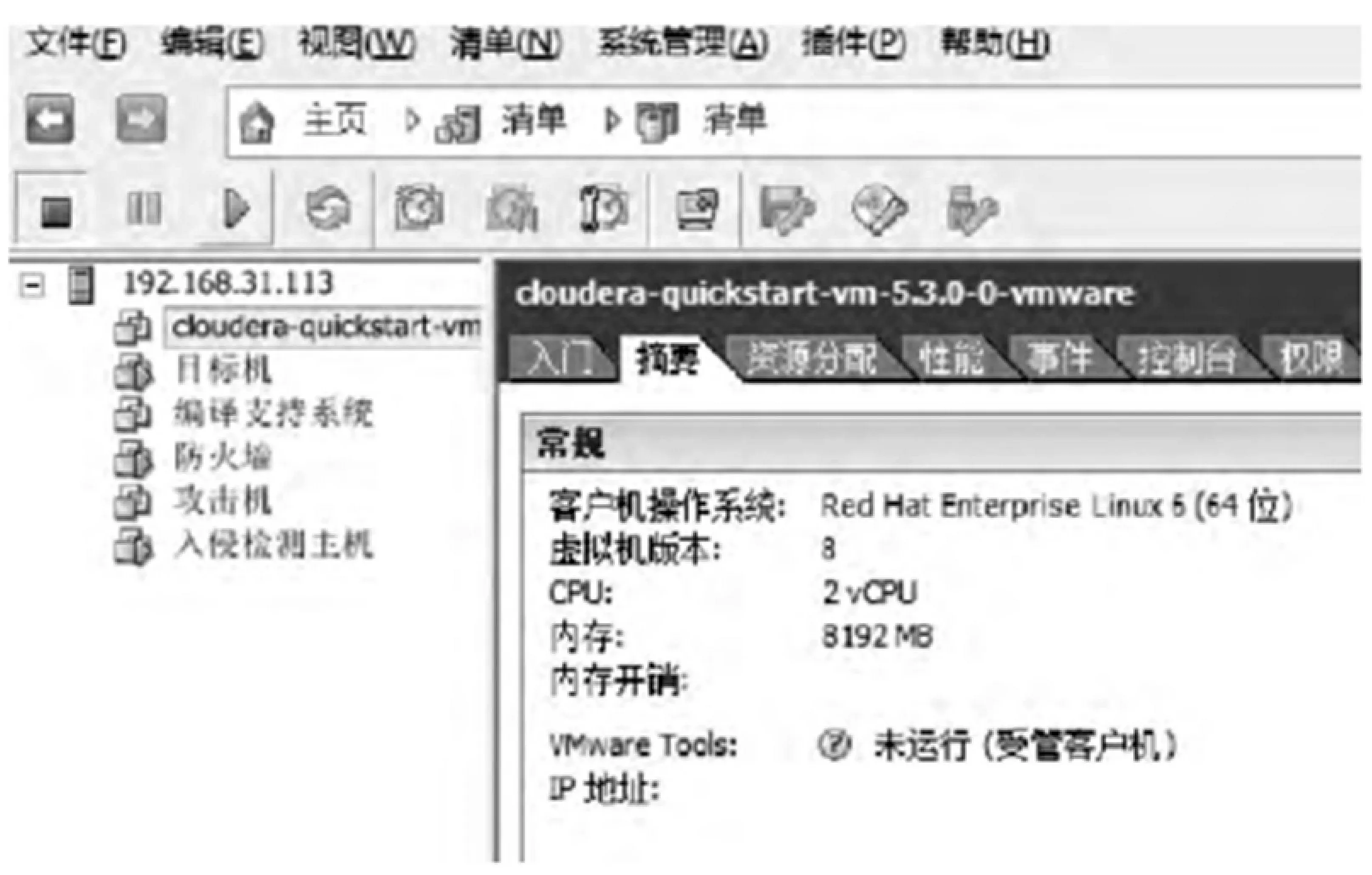

由于各个计算节点之间有需要的主机类型,第一种是攻击型的主机,其主要的作用是针对网络中的攻防实验实施进攻;第二种是防火墙型的主机,其主要通过防火墙而配置对应的实验主机;第三种是目标主机,即通过被攻击目标中的主机实施控制;第四种是入侵检测的主机,采用的是Snort而提供攻击者的入侵检测作用,防止受到不良攻击;第五种是编译系统所支持下的主机,主要通过Python、C/C++以及Java而完成编译以及执行环境,从而可以得到二进制的攻击程序。在完成安装工作之后,此时的攻防主机群就可以在vSphere Client的左侧列表呈现出来,详见图2。

图2攻防主机群

3分析平台应用情况和测试情况

3.1分析DDos中实施攻击的实验情况

DDos中的攻击主要采用的是多台计算机进行联合攻击,从而可以实现一对一或者是一对多的方式对目标发动对应的攻击,这就可以有效降低被攻击者系统资源的消耗,或是对网络带宽的控制情况,进而可以防止网络系统难以承担负担,进而导致其出现瘫痪的情况。此外,参照DDos的攻击特性可以对多台的DDos实施测试,然后通过此平台能够完成创建对应的虚拟系统,主机在接收信息请求之后就可以防止其出现瘫痪的情况。

3.2分析端口实施扫描测试的情况

通过虚拟攻防的方式就可以对实验平台中的主机启动对应的打开终端,同时还需要运行对应的端口进行扫描,即Nmap工具;同时也能够减少虚拟攻防中的实验靶机对端口进行扫描中出现漏洞的情况。

3.3分析网络信息中的嗅探情况

在当前的环境下采用的是网络嗅探方式,主要运用的工具是TSPDUMP,由此掌握大量的网络信息,同时也可以加强对网络管理。除此之外,在实际运用过程中还可以查看对应的流量情况以及功能,这就可以有效解决当前网络在传输方面所出现的质量问题。在完成嗅探测试之后,可以更好地掌握网络安全以及具体的工作原理,同时采用嗅探网络信息就可以完成对应的安装以及运用。

3.4加强对远程控制中的攻击测试

在构建对应的攻防平台中,主要采用的是两台虚拟性的实验主机进行测试,其中一台将其作为对应的攻击机,而另一台则作为靶机。第一,在实施攻击方面,可以在运行方面加强对远程软件的控制,并能够防止其生成对应的木马程序,同时还可以将此程序上传至对应的目标上;第二,如果目标靶机中需要执行木马程序,此时攻击机中的远程控制就可以对攻击软件进行信息系统的处理;第三,针对攻击机中出现靶机的情况,则能够及时掌握其中存在的文件信息,并且可以完成对应文件的上传下载等,同时还可以加强对相关文件的管理以及监视。

3.5对恶意代码进行测试

在执行远程命令过程中需要防止其出现漏洞的情况,此时,用户就可以通过对应的浏览器而完成相关命令的提交以及处理。由于服务器中并未对其中的执行函数实施过滤,这就会导致指定的路径发生变化,例如出现允许攻击者的情况,此时就可以对执行程序或者是$PATH而出现的恶意代码进行监测,有效防止其受到恶意攻击。

3.6分析入侵检测以及实验

在实验过程中,IDS具体的原理以及工作方式就需要结合熟悉的路径进行检测,尤其是处理入侵工具中,如AIDE通过Linux的操作系统就可以完成对应的配置以及安装工作。在AIDE中就可以通过Centos的系统而完成对应监测工作,主要是保障相关文档的完整性。此外,AIDE还可以针对指定的文档数据库进行监视,尤其是处理经常发生变动中的文档,例如邮件以及日志文档等,能够让用户及时掌握对应的目录信息。

3.7分析防火墙配置情况

在防火墙实际的配置方面,iptables中的系统操作情况采用的是Linux所提供的防护墙系统,此系统在实验操作方面就需要提升防护的功能,在配置方面,主要通过防火墙中的SYNF而防止其受到攻击,此防止攻击的系统在实践运用方面也非常广泛。在iptables中所需要配置的防火墙十分复杂,需要执行众多命令,用户实际掌握具有一定的难度,此时在设计方面就需要配置对应的Web页面,即可提升用户掌握实际操作的能力。

4结束语

当前,攻防平台不仅需要良好的设备,而且在日渐复杂的环境下难以充分保障网络安全性。将云计算技术运用在网络攻防平台中,可以有效掌握数据管理以及实验数据情况,二者实施隔离而使得实验数据可以通过云平台而有效传输,这就可以充分保障信息安全。此外,实验数据也难以对外部的网络环境带来任何影响,即采用虚拟化的技术可以构建良好的结构,进而能够生成构不同的操作系统、应用环境以及硬件需求(如内存、网卡数以及CPU)虚拟的环境,在虚拟交换机中就可以完成自动匹配,这就可以为让研究者在真实环境中进行实验,进而找到良好的方式提升网络安全性。