虚拟网络技术在计算机网络安全中的应用

张瑛

摘要:随着网络技术和信息技术的不断发展,计算机网络安全作为信息化建设的重要组成部分,安全性受到广泛地关注。虚拟网络技术的发展使计算机网络安全得到很大的保障,具有可延伸性、成本低及速度快等优势。以基于对等计算(P2P)网络为基础进行VPN网关的设计,实现虚拟网络技术在计算机网络安全中的应用。

关键词:虚拟网络技术;计算机网络安全;虚拟技术;企业信息安全

中图分类号:TP13文献标志码:A文章编号:1008-1739(2018)04-66-3

Application of Virtual Network Technology in Computer Network Security

ZHANG Ying

(Wuzhai Branch, Xinzhou Normal University, Xinzhou Shanxi 036200, China)

0引言

作为信息化时代发展的产物,计算机网络技术对各领域的发展都发挥着重要作用。但随着网络技术的广泛应用,同时也对计算机网络安全提出更高的要求。虚拟网络技术是计算机网络安全的核心内容,其发展给计算机网络安全带来新的机遇和挑战,VPN虚拟技术是虚拟网络技术的核心内容。本文以P2P网络为例,并以VPN的隧道封闭技术为主,对网络进行设计和实现,进而保障公用网络数据传输的安全性。积极探讨虚拟网络技术在计算机网络安全中的应用,不仅可以有效降低网络安全风险发生率,提高网络安全性,同时也对计算机网络技术及信息安全技术等具有重要意义。

1基于P2P的VPN网关系统结构设计

1.1 P2P网络

P2P技术是网络应用较广泛的技术,其组网具有可扩展性、对等性、稳定性、非中心化、健壮性、高性价比及隐私保护等优点。其中非中心化以路由算法和索引服务器为主,实现每个节点的双重作用(既是资料,也是服务提供者),P2P网络实现节点间的直接数据传输,具有很好的数据安全性,不仅可以帮助云计算服务提供商组织P2P网络,也可以有效保障用户的网络服务质量[1]。

1.2 VPN网关系统实现目标

企业用户网络规模比较庞大,具有多个分支机构,处理机密业务较多。为了提高企业网络的安全性和网络流畅性,利用VPN设备实现服务器与终端间的通信,并以加密和逻辑隔离等方式提高网络报文数据的安全性。根据企业实际情况,以硬件VPN在服务器端进行优化部署。

VPN网关有服务器型网关和桌面型网关2种形式,以串接方式分别部署在各级数据中心服务器出口和业务终端。对于高敏感内部系统,可以有效将高敏感业务与普通业务系统进行分离,建立身份认证、访问控制及隧道通信等安全机制,提高企业网络安全性。

1.3 VPN网关系统软件结构设计

P2P VPN网关系统软件功能模块主要由P2P拓扑收集、系统监控、配置管理、VPN安全隧道通信、服务器型攻击防护模块、网络性能优化及数据库等部分共同组成:①安全操作系统作为整体系统的基础,是所有模块運行的主要平台;②P2P拓扑收集模块汇集了所有的VPN安全隧道通信模拟,涉及全网网关拓扑信息、安全隧道使用安全参数等重要数据;③系统监控模块实现对各模块的实时监督,同时提供系统修复、重启等重要功能;④攻击防护模块主要是用于防止系统受到攻击[2]。

2关键技术设计与实现

2.1 VPN安全隧道模块

P2P VPN网关间的数据安全传输通道,即VPN安全隧道模块,由数据封装、隧道加密保护、隧道通信协议及隧道安全参数更新等多个子模块构成:①数据封装子模块实现对原始网络报文以相关协议或加密方法进行重新组织和打包;②隧道加密保护子模块是以不同的、复杂的和安全的加密算法对原始网络报文重新进行加密或解密操作;③隧道通信协议子模块主要是在2个VPN网关间建立隧道,进而完成数据传输,直至隧道拆除。

在P2P VPN网关报文处理时,报文在网关设备的网络接口接收自业务端发送的数据报文,并对其网关访问控制等进行安全策略判断,对高敏感业务数据进行封装,VPN隧道通信程序利用安全虚拟隧道实现虚拟网卡数据加密、打包、封装和发送。发送时将原始二层帧数据进行HASH计算以及加密处理,并对处理的数据封装到VPN相关的报文中,同时,为了保证传输过程的安全性,需对传输数据发送端嵌入安全标签,再根据报文信息分析出相应的目的地址和终端网关,开始实施数据传送。

2.2访问控制模块

访问控制模块利用Netfilter实现,而Netfilter一般工作于Linux系统内核空间,同时也自带轻量级防火墙模块。访问控制模块以Netfilter为基础实现源IP地址、目的IP地位、源端口、目的端口及协议等要素的信息包进行过滤操作[3]。

同时,该模块利用脚本读取配置文件,并根据模块访问策略生成过滤规则,即IPTables,并在Netfilter中完成生效设置。为了避免网络中的各类拒绝服务攻击此访问控制模块,增加了UDP Flood及ICMP Flood等门限值,以此拒绝以上典型的拒绝服务攻击,保证网络设备的可用性和安全性。

2.3配置管理模块

系统配置管理模块主要负责对运行参数、P2P对端网关 IP地址及设备IP地址等相关内容进行维护和设置,其软件模块主要由参数管理、对端地址、升级管理、设备控制、服务状态、设备状态及本地管理方式等功能构成。其中服务状态可以对设备提供实时访问控制、P2P拓扑地址列表及安全隧道等服务的相关运行状态,并根据相应的服务状态设置服务启停操作。本地管理方式主要有系统初始化、设备IP地址设置、文件修复系统及时间设置等,并以串口管理为主要形式,当系统设备出现某种故障时,可以进行相应的维护工作或对系统进行初始化操作。

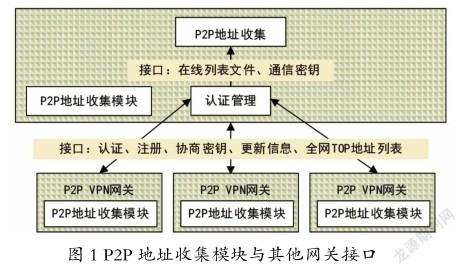

2.4 P2P地址收集模块

P2P地址收集模块应用于操作系统中的用户层,实现对全网在线网关的虚拟网络搭建、动态监控、双向认证和安全参数协调,该模块主要是对网关提供认证、协商安全参数、更新证书、注册服务及维护全网等列表服务,保证网关的拓扑状态,并快速搭建正确、安全的网络隧道,提高网络的稳定性和健壮性。

P2P地址收集模块的虚拟网络搭建方式是P2P VPN网关以指定中心网关或临近节点作为网络地址拓扑的起始点,且网关的全网在线拓扑地址信息只有该节点信息。利用节点信息交换的方式获取中心网关或临近全网拓扑地址信息,同时将获取的在线网关所有节点信息进行合并。对新连接的网关进行测试连接,并重新以速度最快的网关节点作为新的最近节点,利用最近节点实现全网在线网关信息交换,做好连接测试及访问速度测试[4],如图1所示。

P2P地址收集模块组网方式以P2P组网方式为依据,可以有效避免中心服务器设置网关节点带来的系统瓶颈问题,模块内部主要由API证书、Epoll模型和线程池模型3部分构成,如图2所示。

①证书API提供网络访问证书和校验证书等一系列相关证书,也可以利用该模块验证网关证书的有效性;②Epoll模块即程序通信模式,利用套接字访问方式保证程序有效应答网关认证请求;③线程池以建立通信监听套接字,以及Epoll的监听管理实现管理网关的通信请求。例如,当Epoll检测到某网关认证请求时,程序先从线程池中分配一些线程,完成对请求网关套接字的网关证书、校验网关证书、协商通信密钥、更新证书撤销列表、生成线列表文件证明及列表的获取操作,继而对获取的信息进一步解析。

3在计算机网络安全中的应用效果与发展趋势

计算机网络安全对企业发展至关重要,而虚拟网络技术又可以进一步提高计算机网络安全性。因此,虚拟网络技术在企业中的广泛应用已成为必然趋势。虚拟网络技术对保证用户和企业信息资源管理,以及企业与内部员工间的远程,企业与客户间的资源共享具有重要意义。另外,虚拟网络技术提供的反追踪程序,可以对入侵者实施抓捕,避免用户和企业计算机网络受黑客或病毒的侵袭,最终实现应用虚拟网络技术提高计算机网络安全性的目标[5]。

信息化社会的不断发展也给网络技术提供很大的发展空间,而且虚拟网络技术的安全性、可靠性和稳定性等优势对提高计算机网络安全具有重要意义。因此,加大对虚拟网络技术的研究力度,探讨防火墙在虚拟网络技术中的应用,发展复合型虚拟网络工具,研发虚拟网络技术传输协议等已成为虚拟网络技术的主要发展趋势[6]。同时,这些新型技术的研发也可以更大程度地提高计算机网络信息安全性,促进计算机网络在各行业领域中的良好发展,也会对我国经济发展和社会发展提供助力。

4结束语

计算机网络在现代发展中极易受到计算机病毒、木马程序以及非授权访问等攻击,给网络安全带来极大隐患。实践证明,虚拟网络技术中的VPN、IPSecVPN等虚拟技术对提高网络安全性具有重要的意义。因此,积极探讨虚拟网络技术在计算机网络安全方面的应用,不仅可以有效避免计算机网络的非法侵入,实现用户或企业网络数据传输和资源共享的安全性,同时也可以给用户带来良好的网络体验,进一步促进计算机网络安全建设以及信息化社会建设。

参考文献

[1]王小娟,黄协,白家奇.防火墙技术在计算机网络安全中的应用[J].信息与电脑(理论版),2017(15):210-212.

[2]陈忠菊.计算机网络信息安全中虚拟专用网络技术的应用[J].科技创新导报,2017,14(21):158-159.

[3]何赤平.虚拟网络技术在计算机网络安全中的应用探究[J].电脑知识与技术,2017,13(7):28-29.

[4]姚芳,王亞利.虚拟专用网络技术在计算机网络信息安全中的运用[J].电脑迷,2017(5):3.

[5]王志军,张帆.虚拟网络技术在计算机网络信息安全中的应用研究[J].科技创新与应用,2017(3):93.

[6]颜光平.数据加密技术在计算机网络通信安全中的应用[J].科技传播,2017,9(8):38-39.