基于混沌Gyrator变换与压缩感知的光学图像加密算法

(陕西机电职业技术学院,陕西 宝鸡 721001)

0 引言

随着各国之间的交流日益频繁,信息安全已成为当前各国的关注焦点,特别是随着计算机科学技术与互联网技术的快速发展,使得信息被窃取变得越来越容易[1]。而数字图像含有很多用户想要表达的隐秘信息,是当前用户进行交流的常用介质[2]。但是,当图像在开放的互联网中传输时,易被未知攻击干扰,导致图像内容被外泄,带给用户诸多安全隐患[3]。为了防止数字图像信息在互联网中遭遇攻击,保证其真实性,研究人员提出了图像加密技术,根据当前的研究成果可知,图像加密方法主要集中为2类较,一种是基于混沌理论的加密技术[4-6],另外一个是利用光学理论来加密[7-8]。如李春虎等人[4]为了扩大加密算法的密钥空间,设计了基于斜帐篷混沌映射和Arnold变换的图像加密方案,首先根据明文生成密钥,然后利用斜帐篷混沌映射和Arnold变换对图像进行加密,该算法引入混沌映射大大增加了密钥空间,使密文随机性和抗攻击性更强。吕群等人[5]为了解决现有的一些图像加密算法中,存在无法抵御选择明文攻击以及加密程度低、效率低等问题,设计了基于混沌系统和动态S-盒的图像加密算法,依靠图像本身进行二维映射变换来改变像素点的位置,完成图像的置乱,并根据混沌序列对置乱后的图像进行分组,再联合S盒,完成图像的扩散。Ye等人[6]为了增强密文的安全性与抵御攻击能力,通过联合波线置换和块扩散方法,提出了一种新的鲁棒加密方案,根据波浪特性,设计了波线置换技术,并通过二维 Arnold变换,从多个不同的方向来完成像素的置乱,并基于Arnold变换的输出序列,设计一种新的像素扩散函数,实现置乱图像的加密,实验结果验证了其算法的安全性。虽然基于混沌理论的加密算法能够改善密文的安全性,在互联网中抵御一定的攻击能力,但是,不管是低维的混沌映射,还是高维的混沌系统,二者均存在迭代周期性,使得密文的安全性不佳[7]。

为了克服基于混沌理论的加密方案存在的不足,学者们又提出了光学加密方法,如肖宁等人[1]为了消除密文的轮廓显示问题,设计了基于圆谐分量展开与Gyrator变换域相位检索的光学图像加密算法,基于离轴圆谐分量展开机制,将Gyrator变换频谱分割为零阶圆谐分量与非零阶圆谐分量,并利用球面相位因子来调制零阶圆谐分量,输出加密密文,随后,引入迭代相位检索Gyrator变换算法,对非零阶圆谐分量完成编码,输出最终的密文,实验结果验证了其算法的合理性。杨建新等人[7]为了解决当前基于干涉原理的光学图像加密算法因存在轮廓显现导致其安全性不高的问题,设计了双光束叠加与差异模的光学图像加密算法,基于Gyrator变换,将明文变成一个Gyrator频域的复杂函数,随后引入矢量分解方法,将Gyrator频域复杂函数进行差异分解,输出幅度与相位不均等的2个矢量成分,利用2个相位掩码对矢量成分进行调制,将其从频域变为空域,将其相位部分视为私密,而幅度部分视为最终加密密文。Wang等人[8]为了增强密文的安全性,消除对称加密方法的不足,提出了基于改进的幅度-相位恢复机制的非对称光学图像加密技术,通过利用不同的初始条件迭代Logistic映射,输出2个混沌掩码,将二者作为公共密钥,随后,对幅度-相位检索方法进行改进,完成图像的加密,获取一个实值密文,便于存储与管理,测试数据表明了其加密方法的可靠性。

但是,上述光学加密技术均忽略了明文自身的特性,使其低于明文攻击能力不佳,对此,本文基于混沌Gyrator变换与压缩感知的光学图像加密算法。为了增强算法与明文的联系,本文利用明文像素来迭代Logistic映射,利用其输出的混沌序列来生成压缩感知的测量矩阵;同时,为了降低密文的数据容量,引入压缩感知理论,对明文进行数据降维处理,得到一个紧凑的中间密文;最后,根据明文像素迭代logistic映射的数组来计算Gyrator变换的旋转角度,并结合随机相位掩码,利用Gyrator变换方法对中间密文完成光学调制,得到最终密文。租后,测试了所提光学加密技术的安全性。

1 压缩感知[9-10]

随着信息时代的到来,人们对信息需求量越来越大,使得信号采样率、传输和存储实现的压力越来越大[9]。而压缩感知CS(Compressed Sensing)在采样方面有独特的优势,它可以利用比Nyquist采样理论更少的样本来重建信号。为了确保重建成功,信号应该是稀疏的或可压缩的[10],对于一维信号x∈RN,其可以表示为:

(1)

其中:ξ代表N×1维向量的加权系数;φ是一个正交变换矩阵;φi是φ的正交基。

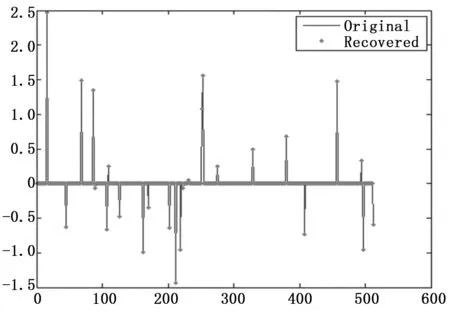

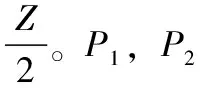

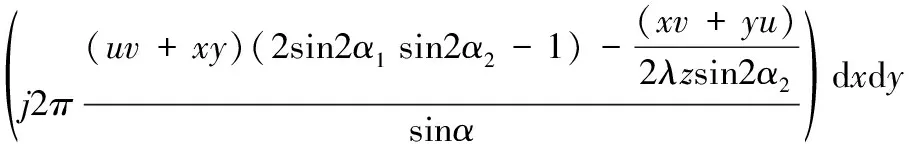

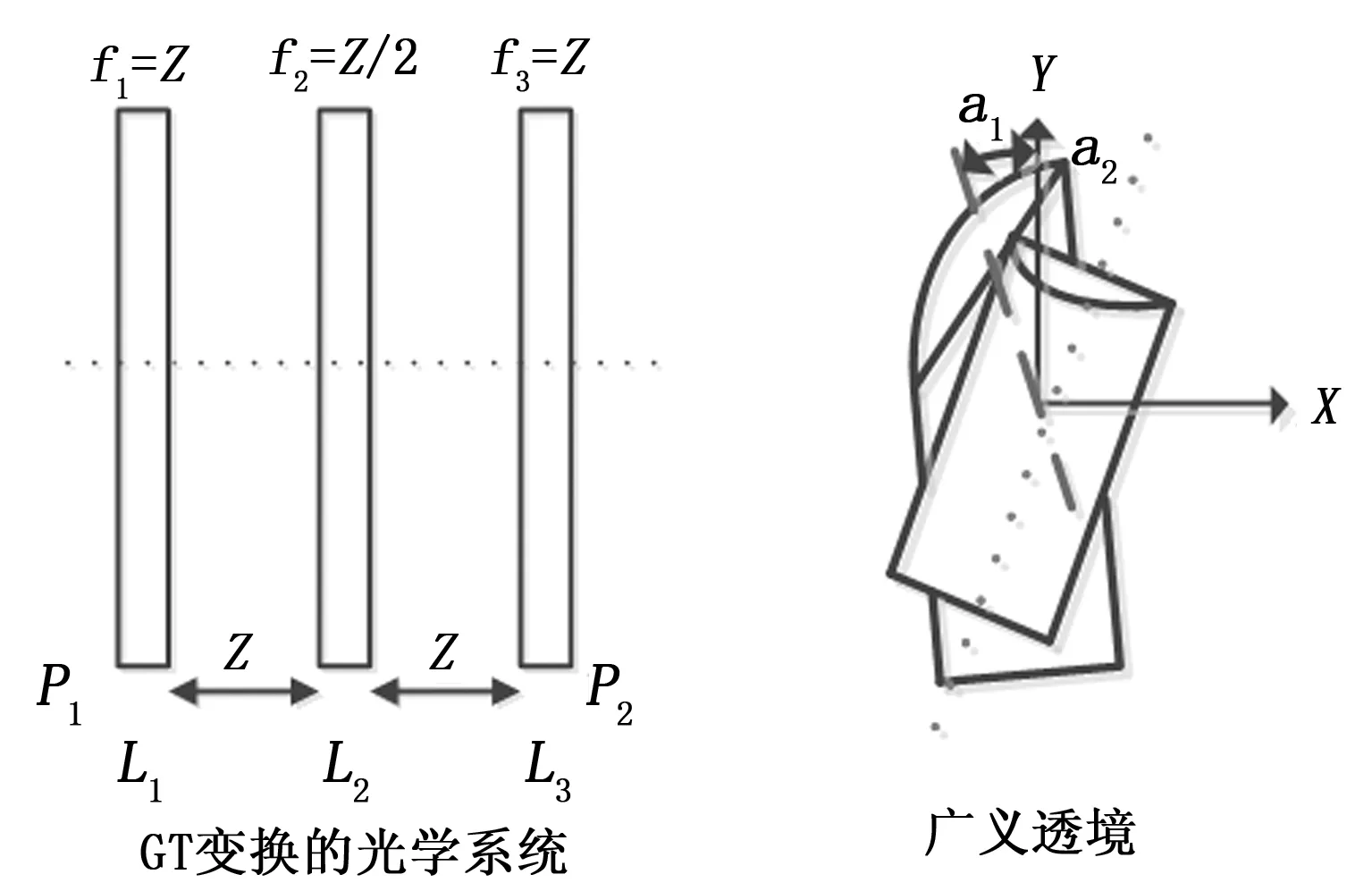

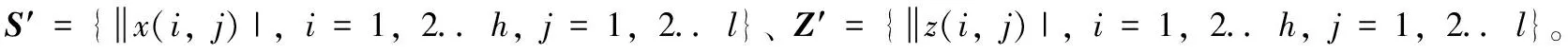

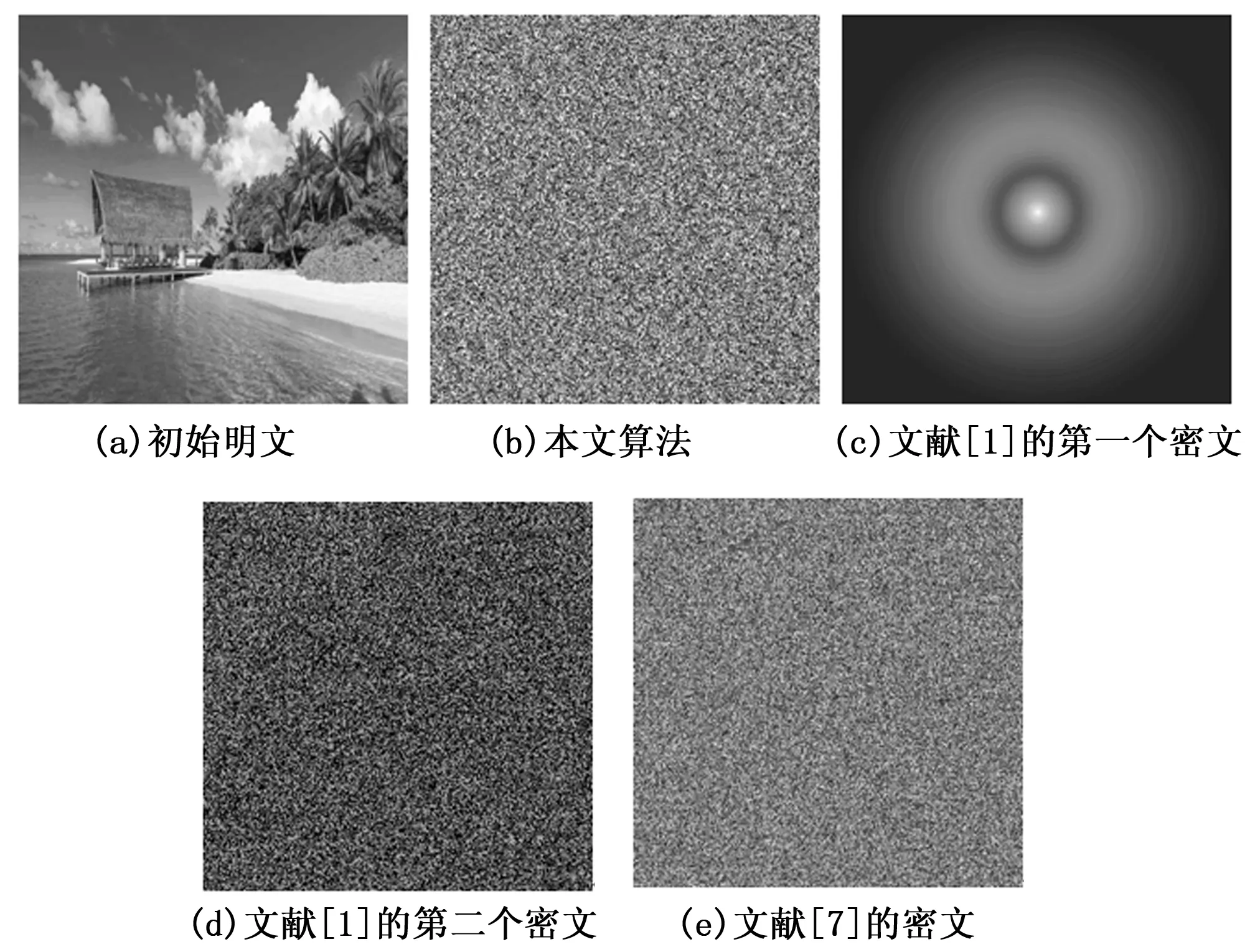

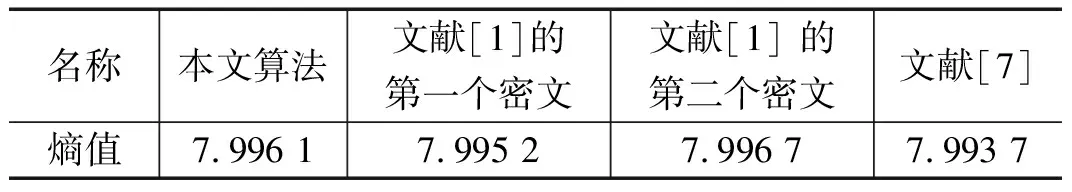

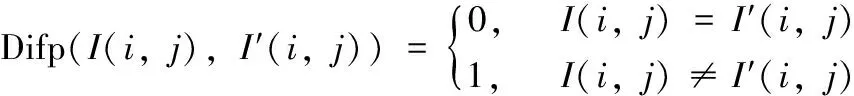

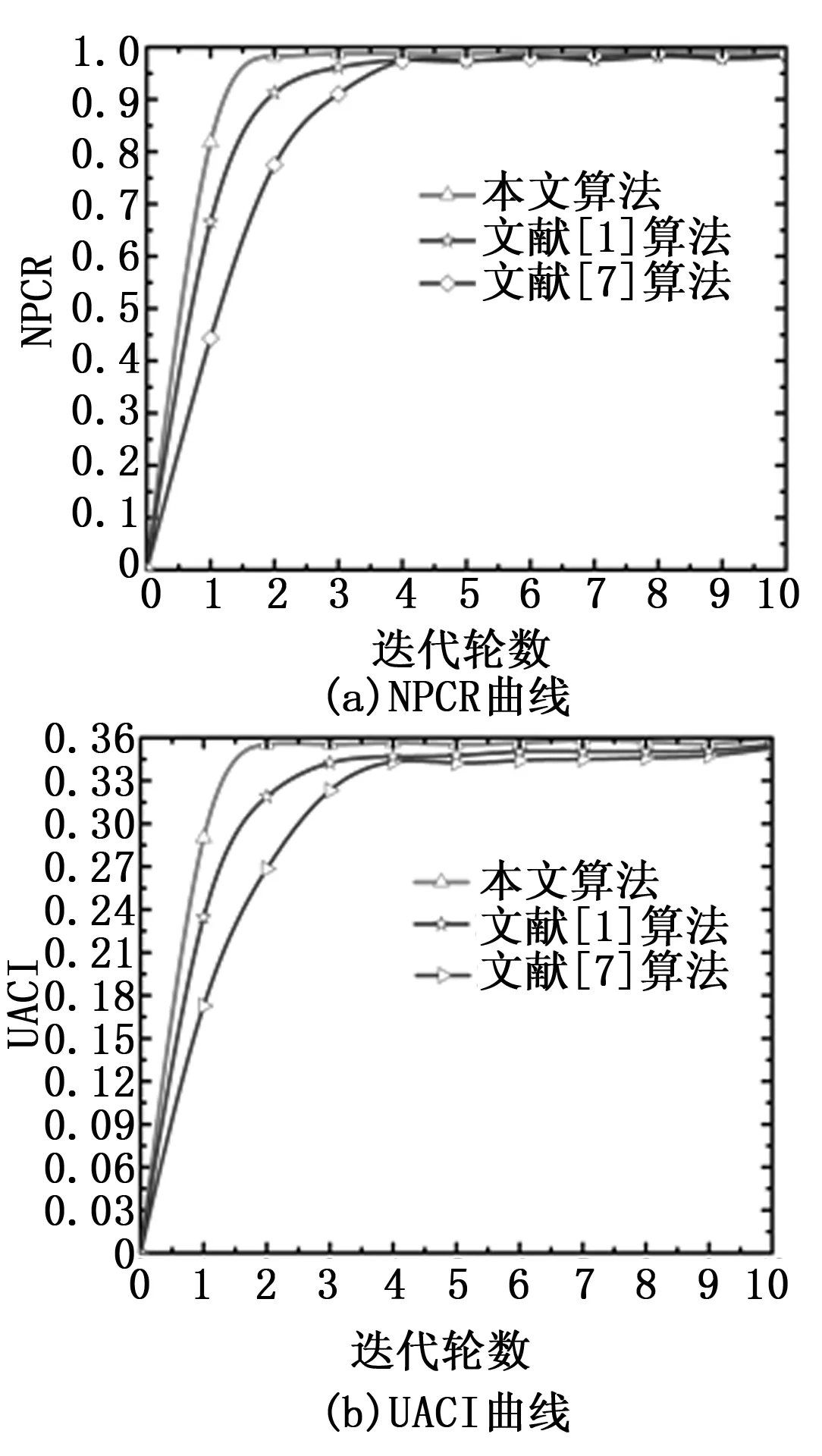

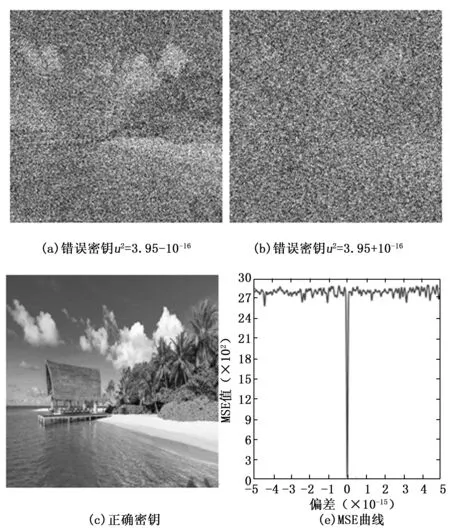

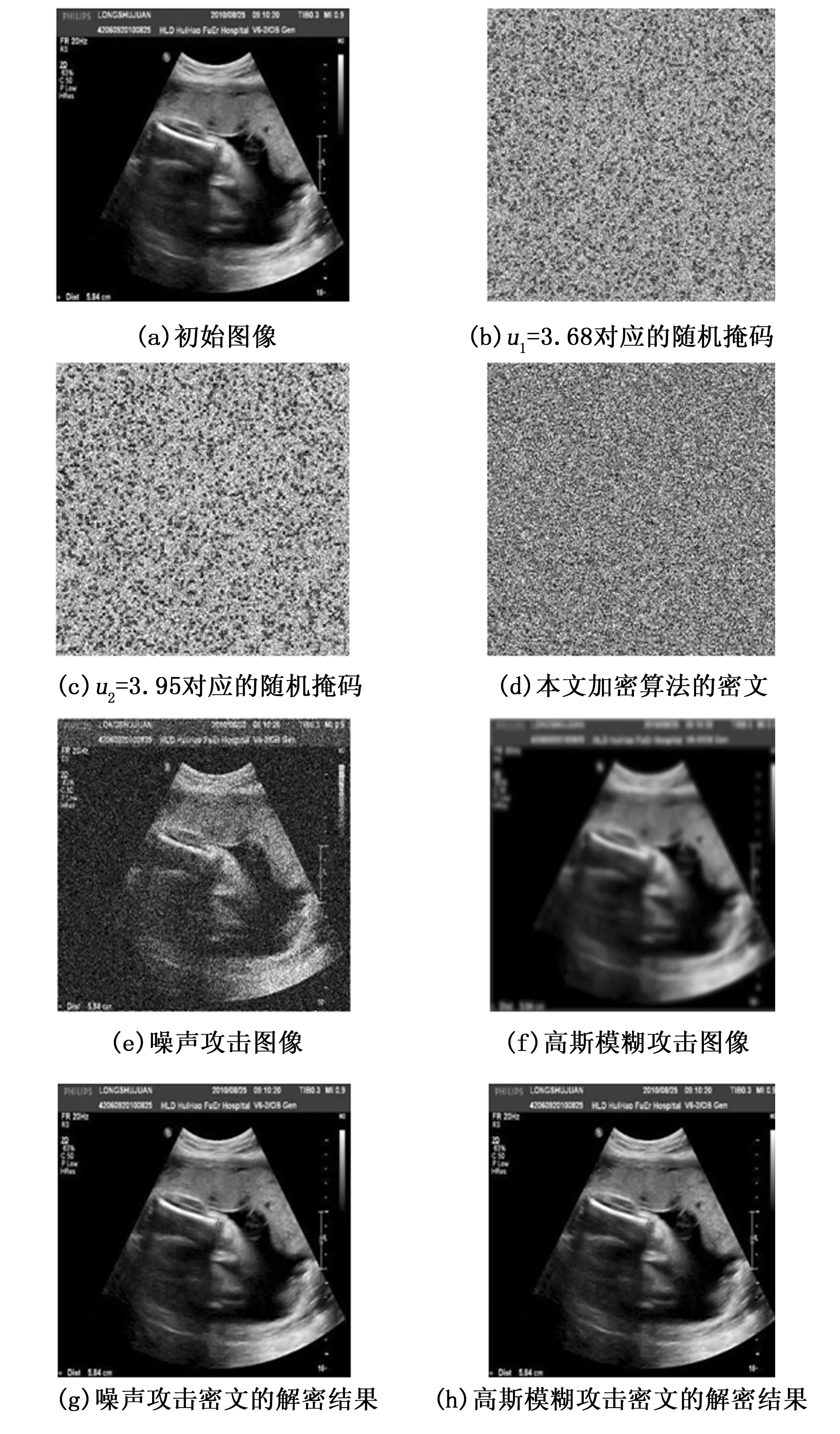

在式(1)中,若ξ只存在K(K< y=φφξ=Θξ (2) 其中:φ是一个M×N维的测量矩阵,它与φ无关。 为了正确恢复ξ,重构矩阵Θ应满足K的严格等距性质: (3) 其中:δK∈[0 1]是等距常量。 最后,通过求解以下非凸优化问题,可以以较高的概率恢复原始信号: (4) 取信号商都512,稀疏度为25%,测量长度为5×5,且频域稀疏为零时,信号的重构效果见图1。依图可知,CS的信号恢复准确度较为理想,与初始信号曲线的拟合度较高。 图1 CS的信号恢复测试 积分变换[1]由于其含有变换参数,可以被视为加密钥,有效扩大密钥空间,在图像加密中得到广泛应用。若变换角度为α,则图像fi(xi,yi)的Gyrator变换为[1]: O(x0,y0)=Gα[fi(xi,yi)](x0,y0)= (5) 式中,gα()是Gyrator变换算子;(x,y)为输入坐标;(u,v)为输出坐标;o(x,y)是复杂场函数。 另外,gα()的逆变换|o0|为: g-α(o(x,y))=g2π-α(o(x,y)) (6) (7) 初始图像经过P1与GT系统后,输出的编码结果在P2中: ∬o(x,y)exp (8) 其中:λ是光波波长。 图2 Gyrator变换的光学系统 所提的基于混沌Gyrator变换与压缩感知的光学图像加密算法主要包括3个过程:(1)利用Logistic映射来形成测量矩阵;(2)基于压缩感知的明文预处理;(3)基于混沌Gyrator变换的图像加密。具体过程如下: 1)令初始明文图像为f(x,y),其尺寸为h×l;随后,引入Logistic映射,对其迭代,以形成随机序列x={x1,x2,...xh×l}: xn+1=μxn(1-xn) (9) 其中:μ∈[0,4]是混沌行为控制参数;xn∈[0,1]、x0分别是输出值与初始值。 为了增强密文的抗明文攻击能力,本文利用明文像素来计算Logistic映射的x0: (10) 其中:T是明文的像素数量。 2)根据x0与μ1,对式(9)完成迭代,形成随机序列x={x1,x2,...xh×l}。并将x={x1,x2,...xh×l}排列为一个矩阵,将其作为测量矩阵φ: (11) 3)根据式(11)的测量矩阵φ,基于“1压缩感知”,对图像f(x,y)进行压缩,获取预处理图像fCS(x,y); (12) (13) 6)根据参数α1,α2,以及混沌掩码RPM1、RPM2,根据图3所示的光电混合装置,对预处理图像fCS(x,y)完成2级Gyrator变换,输出密文C(x′,y′): C(x′,y′)=Gα1{Gα2{fCS(x,y)×RPM1}×RPM2} (14) 图3 所提算法的光电混合结构 为了测试本文加密方法的安全性与抗明文攻击能力,借助Matlab 6.5软件完成实验,同时,将当前较为先进的光学加密方案作为对照组:文献[1]与文献[7],以突出所提技术的优势。进行实验的参数为:光学波长λ=623.8 nm,混沌参数u1=3.68,u2=3.95,焦距z=0.5 m。 将图4(a)视为本次实验的对象,其尺寸为256×256,随后,基于所提技术、文献[1]以及文献[7]对其完成光学加密,结果见图4(b)~4(e)。依据测试结果可知,文献[1]的输出结果与所提算法、文献[7]不同,其输出2个密文,而本文算法与文献[7]均为一个密文;而且三种技术的加密效果都比较好,明文信息得到了很好的隐藏,非法用户难以从中直接获取相关线索。 主观评估难以具体量化三者的优劣,为此,本文引入信息熵值[1]来评估,测试数据见表1。根据表中数据可知,文献[1]的密熵值最高,分别为7.995 2、7.996 7,而本文算法密文熵值略低于文献[1],约为7.996 1,文献[7]的密文熵值最低,约为7.993 7。原因是文献[1]利用了离轴圆谐分量展开机制将Gyrator变换频谱分割为零阶、非零阶圆谐分量,并利用球面相位因子,对零阶圆谐分量进行调制,形成相应的密文,充分破坏了加密系统的线性关系,将两个密文分发给两个不同的用户,使其安全性最高。而本文算法则是利用明文像素来计算Gyrator变换的旋转角度以及相应的相位掩码,对明文进行二级Gyrator变换加密,显著增强了密文与明文的关系,充分消除了加密系统的线性特征,使其具备较高的安全性。而文献[7]则是利用矢量分解方法将Gyrtor频谱分割为两个不同的成分,通过2个相位掩码对矢量成分进行调制,从而完成加密,虽然矢量分解能够破坏系统的线性关系,但是其结果仅保留在一个纯POS掩码中,使其安全性较低。 图4 不同算法的光学加密结果 表1 密文熵值的测试果 选择明文攻击是是当前互联网中较为常见的攻击类型,对密文安全威胁较大,因此,优异的加密技术应可充分抵御选择明文攻击[2]。根据当前的研究成果可知,NPCR、UACI曲线[2]是衡量加密技术的抗选择明文攻击能力的经典指标。由文献[2]可知,NPCR,UACI函数为: (15) (16) (17) 式中,W,H分别是初始图像的高度与宽度;I,I′分别代表两个明文经加密处理后的两个密文,且这两个明文都只存在一个相异灰度值[2]。 以图4(a)为对象,将其 (126, 12)处的像素值212改为21,剩余像素不变,并通过本文算法,文献[1]和文献[7]对篡改前后的明文完成加密,根据式(15)~ 式(16),形成3种方案的NPCR、UACI曲线,结果见图5。按照输出的测试数据可知,本文光学加密算法的的抗明文攻击能力最强,其稳定的密文NPCR、UACI值都是最大的,分别为99.81%, 35.79%,而文献[1]、文献[7]两种技术的抗选择明文攻击能力较弱,对应的NPCR、UACI值均要小于本文算法。主要是因为本文光学加密过程均与明文紧密相连,使其对于不同的初始图像,会得到不同的加密密钥,导致其难以获取正确密钥,无法对密文进行破译,本文方案利用初始图像的像素来迭代Logistic映射,根据去输出的随机序列来压缩初始图像,已经计算二级Gyrator变换的两个旋转角度,当攻击者利用其它图像来攻击时,因着明文的不同,使得攻击者得到的密钥均为错误的。而文献[1]、文献[7]两种技术的加密过程均没有考虑明文自身特性,使其加密密钥对明文不敏感。 图5 三种算法的抗选择明文攻击能力测试 良好的加密算法应满足严格的“雪崩效应”,即使密钥发生极其微小的变化,攻击者也是无法得到正确的解密图像[1]。对此,本文验证了混沌控制参数u2=3.95的敏感性,通过一个偏差Δt=10-16对u2=3.95进行修改,形成两个错误的密钥u2=3.95-10-16和u2=3.95+10-16,剩余的密钥均不变。再借助正确密钥以及两组错误密钥来复原图4(b),输出结果和对应的MSE曲线如图6所示。根据测试数据可知,即使u2=3.95发生了10-16这样极其微小的修改,仍然是不能对密文进行破译。只有当密钥没有偏差时,才能正确破译密文,此时的MSE曲线出现突变,其值接近零。这说明所提光学加密技术具备强烈的密钥敏感性。 图6 所提算法的密钥敏感性测试 医学图像对于医生判断病情至关重要,若图像在网络传输中遭受攻击,则会严重影响图像的质量,对于病情的判断不利。为此,本文以B超图像为例,其尺寸为256×256,见图7(a);根据式(10)可计算初值x0=0.65;设置u1=3.68,u2=3.95,根据算法过程,可得到Gyrator变换的两个旋转角度α1=0.51°,α2=0.63°。依据式(13),得到的两个随机掩码分别见图7(b)和图7(c)。再设置光学变换参数:光学波长λ=623.8 nm,混沌参数u1=3.68,u2=3.95,焦距z=0.5 m。根据式(14),获取相应的密文,见图7(d)。 若图7(a)在网络中遭遇噪声与模糊攻击,见图7(e)和图7(f),严重降低了图像质量,给医生的准确判断病情带来不利影响。但是,若本文算法的密文遇到噪声与模糊攻击后,根据所以算法的密钥,对其复原,结果见图7(g)和图7(h)。由图可知,所提算法充分混淆了医学图像信息,即使其在网络中遇到噪声与模糊攻击,其影响的也只是加密密文而已,只要用户利用正确的密钥对其解密,既可获得清晰完整的图像。 图7 所提算法的实际应用测试 为了提高加密算法对初始明文的敏感性,增强密文的抗选择明文攻击能力,本文设计了混沌Gyrator变换耦合压缩感知的光学图像加密算法。通过明文像素来迭代Logistic映射,利用其输出的混沌序列来生成压缩感知的测量矩阵;并根据测量矩阵,利用压缩感知技术对明文进行预处理,增强算法与明文的关系,有效降低密文的数据容量;最后,利用两个不同的随机序列来计算Gyrator变换的两个旋转角度,结合相位掩码,对预处理结果完成二级光学调制,完成图像的加密。所提算法不仅有效破坏了整个密文的线性特性,而且对明文十分敏感。测试结果验证了所提光学加密技术的安全性。

2 Gyrator变换

3 本文光学图像加密算法

4 实验结果与分析

4.1 光学图像加密效果

4.2 抗选择明文攻击能力测试

4.3 密钥敏感性测试

4.4 加密算法的实际应用

5 结论