网络生态系统的结构建模与演化

王 刚, 胡 鑫,2, 陈彤睿, 陆世伟, 田焕明,3

(1. 空军工程大学信息与导航学院, 陕西 西安 710077; 2. 95507部队, 贵州 贵阳 550000;3. 93303部队, 辽宁 沈阳 110000)

随着网络安全形势日益严峻,构建健康弹性的网络生态成为寻求网络安全的普遍做法。2011年,美国在《实现网络空间的分布式安全》中提出基于自动化集体行动的网络生态理念,颁布《网络空间可信身份认证战略》等系列文件,强调构建“弹性的网络生态系统”。2013年,欧盟在《欧盟网络安全战略》中明确提出网络弹性和安全防御能力目标。2017年,美国在《保卫网络空间的非国家性战略》中强调网络防御性的主导地位,重点是提高网络的弹性和安全性。近年来,我国提出了“一体两翼,双轮驱动”网络强国战略,网络生态系统已成为国家强国战略的一项重要内容。关于网络生态系统,现有研究成果主要集中在基本概念和宏观机理层面。美国国防部首次系统提出该概念,认为网络生态系统包含了企业、政府、个人和网络设备等参与者,是网络中诸要素之间及其与外界环境之间交互作用的有机整体[1];美军指挥控制研究小组(The Command and Control Research Program, CCRP)从行动敏捷性角度,揭示了网络生态系统与业务承载之间的关系,探讨了网络安全的度量和基于成熟度的分级指控机制[2]。在国内,娄策群[3]提出了网络信息生态链的信息流转及生态演化;邬江兴[4]提出了网络安全拟态防御理论,设计了拟态防御的目标、路线和等级划分;沈昌祥等[5]提出了用可信3.0构建主动防御网络安全体系的思想,强调网络计算可测、可追踪,资源配置和数据存储安全可信。在实践层面上,集体防御被视为解决网络安全和生态系统健康弹性的重要手段。美国国防部认为:网络生态系统应以网络整体协同为基础,遂行基于自动化、互操作和身份认证的主动防御[1,6]。与传统网络安全策略相比,网络生态系统强调集体防御和主动防御,通过网络中诸要素间的协同作用,实现网络诸要素和系统的整体态势感知、侦察、监视、攻击和防御,有效预测和防御不确定或蓄意网络攻击,将攻击后果最小化并恢复到可信状态[6]。在专业应用领域中,网络生态系统包括指挥机构、网管中心、计算机终端和漏洞扫描检测设备等多层级、多类型节点要素。在网络行动中,应考虑按照集体防御理念设计网络生态系统的结构、功能和运行机制,抵御不确定或蓄意网络威胁,同步承载网络业务[6]。

网络生态系统是一个亟待深层挖掘的新生事物,从系统运行和维护(运维)的视角来看,应重点关注如下3个问题:

1) 网络生态系统结构和要素间的作用关系。结构和要素间的作用关系承载着系统的基本功能和运维模式。与自然生态系统相对应,网络生态系统结构和要素间的作用关系如何设计。

2) 网络生态系统中“生态”状态的界定。现实网络的安全状态不是简单的安全与不安全的非1即0问题,与对自然生态、生物体健康状态的认知相似,网络生态状态应描述为连续函数或多阶段离散函数,基于这种界定,才能设计网络生态系统的演化规则,主动应对复杂网络的攻击和威胁,动态调整和优化网络生态系统的状态等级。

3) 网络生态系统的演化应建立在科学决策基础上,需要做到各种需求均衡兼顾和过程动态优化。网络生态系统面临安全防御和业务承载的双层需求,对既定网络而言,2种需求之间存在动态博弈关系,现实网络的安全防御能力与业务承载能力在短期内往往是此消彼长的[2,6]。断开网络关键节点的链路,可能会提升网络的整体防御能力,但是同步降低了网络互联互通和业务承载能力。在演化过程中,“生态”网络应能够兼顾二者之间的关系,根据现实环境变化和具体任务需求,做出倾向性选择或平衡决策。

鉴于此,笔者从结构和演化2个方面研究网络生态系统。关于结构的研究,侧重网络生态系统的层级结构及其作用关系,状态分级对应网络“生态”等级的设定。演化包括系统演化和要素演化的过程与规则,其中:系统演化主要针对防御行动中的不确定因素,包括系统演化过程,自适应演化、指令性演化规则;要素演化借鉴了病毒感染和免疫机制,包含要素演化过程和分阶段演化规则。

1 网络生态系统的结构模型

1.1 结构设计的参考依据

首先,网络生态系统建立在网络空间、网络安全集体防御和网络生态等概念基础上,网络生态系统结构应能体现相应的核心理念:1)典型网络空间概念和结构,如美陆军提出的网络空间结构,包括物理层、逻辑层和社会层[1],以及地理、物理网络、逻辑网络、自然人和网络虚拟人5要素;2)网络生态源于网络安全集体防御理念,这种集体防御通过对多类型网络要素侦察、攻击、防御等任务的分工协同,共同抵御随机或蓄意安全威胁/攻击;3)网络生态系统具有与自然生态和病毒免疫系统相似的安全防御能力,能通过集体防御、动态目标防御等方法主动防御多类型复杂网络攻击[4-6]。

其次,网络生态系统依存于特定的计算机/通信基础网络,其结构应具备相应的技术支撑基础:1)在典型的计算机网络结构(如基于OSI参考模型的7层网络结构)中,层内以网络协议为载体实现互联、互通,层间通过以路由或接口为核心的传输设备在传输信道内实现数据信息的互联、互通[7];2)在通信网络结构模型中,针对通信网络之间互联、互通及其应用通信问题,自下而上可划分为网络接口层、网络互联层、传输层和应用层。

最后,网络生态系统具有针对性应用需求背景和功能属性,其结构应具有与之对应的功能和业务支撑能力:1) 典型军事信息网络通常可划分为物理网络层、信息逻辑层和作战应用层,各层级“各司其职”,相互影响、相互关联和相互作用,共同形成对作战的综合保障和体系支撑[8];2)网络化指挥信息系统结构强调网络中心理念,结构下层是通信基础网络,上层是彼此嵌套相互作用的情报、指挥和火力控制等应用网络[9];3)网络安全防御和业务承载是网络生态系统应具备的2项基本功能,在现实网络环境和具体应用中,二者需要在博弈过程中寻找科学决策的平衡点[10-11]。

1.2 网络生态系统的层级结构

主动防御的网络生态系统具有强烈的目标指向和应用背景,结合以上参考依据,应从3个方面开展网络生态系统结构设计[11]:

1) 总体结构设计。借鉴军事信息网络结构,将网络生态系统作用域划分为物理层、逻辑层和应用层;与此相应的网络生态系统结构空间,可参照网络空间结构分层和安全防御、业务承载2项基本功能要求,依次界定为物理实体空间、逻辑功能空间和业务承载空间。

2) 层内要素构成、任务和关系的界定。在对各层级功能任务进行需求分析的基础上,参考网络安全集体防御行动和网络生态系统的免疫机理,对相关问题进行需求分析和界定;应用层的具体设计,主要参照网络化指挥信息系统结构对应用网络的系统进行界定。

3) 层间关联和作用关系的界定。借鉴计算机/通信网络结构,结合网络生态系统的网络安全防御和业务承载需求的博弈联动关系,建立网络空间生态系统各层级间的关联映射和作用关系;借鉴计算机/通信网络结构的层内、层间协议,以及网络互联、通信规范,建立层内、层间的技术连接和关联支撑。

基于以上分析,建立以结构、功能和行动等为核心的网络生态系统分层结构模型[12],如图1所示。其中:物理层是具体物理实体间链路的集合;逻辑层在物理层上,是具有特定功能的网络节点和连边的集合;应用层在逻辑层上,是实施特定业务功能的网络业务、执行业务时间和网络业务功能需求的集合。

1.3 作用关系

在网络安全集体防御行动中,网络生态系统各层级之间呈现动态耦合、非线性和多选择性作用等特点,通过映射实现相互关联、相互影响和共同作用,抵御不确定或蓄意网络威胁,提高网络业务承载能力[10-12]。网络生态系统的层级结构及作用关系如图2所示。

2 网络生态系统成熟度与关键过程域

2.1 网络生态系统成熟度

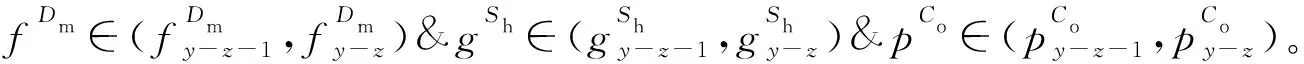

借鉴软件能力成熟度和指挥控制成熟度[2],用成熟度描述网络生态系统的健康状态和演进程度,将“生态”状态划分为初始级、已管理级、协同级、合作级和优化级5个等级[6]。在等级定义中,考虑集体防御和业务承载等因素,以及网络生态诸要素之间的指挥决策关系、相互协同关系和信息流转关系等[12]。其中:指挥决策关系决定集体防御行动的决策权限,属于信息决策问题,用信息决策指标Dm表示;相互协同关系属于网络生态系统诸要素间的协作同步作用问题,用要素协同指标Co表示;信息流转关系属于网络生态系统诸要素间信息共享问题,用信息共享指标Sh表示。网络生态系统的成熟度概念模型如图3所示。

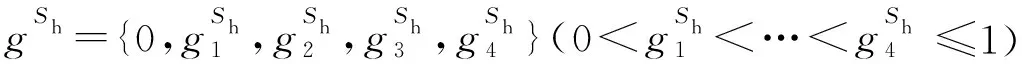

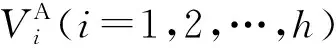

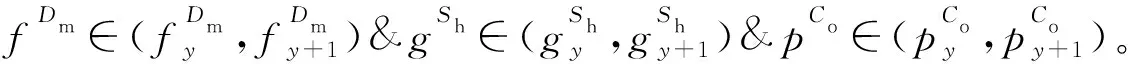

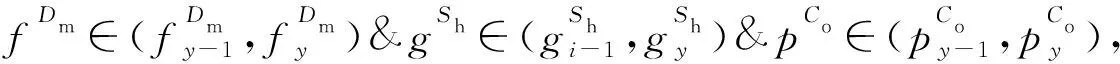

2.1.1 信息决策

信息决策表示网络生态系统诸要素根据不确定网络威胁或网络突发情况,按照特定规则,自行采取网络安全集体防御行动[6,13]。网络生态系统要素的决策权限越广泛,处理/应对不确定网络攻击的集体防御效率就越高,网络生态系统的时效性、精确性和安全性就越强,对应成熟度等级也越高。定义fDm={0,fDm1,fDm2,fDm3,fDm4} (0 2.1.2 要素协同 2.1.3 信息共享 关键过程域是为达到相应成熟度等级所需解决的具体任务/问题,网络生态系统的关键过程域记为Dom。在集体防御行动中,Dom表示承载(抵御)相应网络生态系统成熟度等级的网络行动业务(安全威胁),对应网络生态系统成熟度的fDm、pCo、gSh。简而言之,要实现网络生态系统成熟度等级的动态演化,须满足fDm、pCo、gSh达到相应成熟度等级对应的范围。 令Dom={Dom1,Dom2,Dom3,Dom4,Dom5},其中,Dom1、Dom2、Dom3、Dom4、Dom5分别对应初始级、已管理级、协同级、合作级和优化级的关键过程域,按立方体去顶的模式,各关键过程域可逐一定义和表述如下: Dom5=[(f4Dm,1),(g4Sh,1),(p4Co,1)]; Dom4=[(f3Dm,1),(g3Sh,1),(p3Co,1)]-Dom5; Dom3= [(f2Dm,1),(g2Sh,1),(p2Co,1)]- Dom5-Dom4; Dom2= [(f1Dm,1),(g1Sh,1),(p1Co,1)]- Dom5-Dom4-Dom3; Dom1= [(0,1),(0,1),(0,1)]- Dom5-Dom4-Dom3-Dom2。 网络生态系统的演化依赖于安全防御与业务承载之间的博弈关系。网络生态系统对应的成熟度等级Dom不同,对应的fDm、pCo、gSh值也不同。依据fDm、pCo、gSh的不同,分析网络生态系统演化和要素演化。 网络生态系统的演化主要依据其能否自主动态调控所处成熟度等级,以适应网络安全威胁和网络业务承载等需求。如:假定网络生态系统的成熟度等级为第x级,令δx(x=1,2,…,5)为网络生态系统在第x级时抵御网络安全威胁或承载网络业务的最大调节承载能力,令ε为网络安全威胁和网络业务承载等需求。若ε≤δx,处于第x级的网络生态系统能够自主动态调控网络安全威胁和网络业务承载等需求,定义为系统的自适应演化;若ε>δx时,处于第x级的网络生态系统需要借助外界/人为因素才能有效调控网络安全威胁和网络业务承载等需求,定义为系统的指令性演化。图4给出了网络生态系统的混合演化过程,具体的演化过程需要考虑fDm、pCo、gSh三个因素相应成熟度等级关键过程域范围和关系,分析和设计网络生态系统演化。 由于网络生态系统演化的升阶与降阶原理相似,因此这里仅考虑演化的升阶情况。设网络生态系统的成熟度等级为第y级,相应的关键过程域为Domy(1 指令性演化是根据突发性的网络安全威胁或高强度网络业务承载等需求进行调控,必须依赖于外界/人为调控方可实现。指令性调控不仅能够实现逐级演化,还可实现越级演化。同样,这里仅考虑网络生态系统演化的升阶情况。 特别说明:以上设计中对fDm、gSh、pCo满足安全防御或业务承载需求的“度”,主要依据政策法规、历史经验和其他规则判定。考虑实际情况,记等级y所对应fDm、gSh、pCo可允许的误差范围分别为ΔfyDm∈(-αy,αy),ΔgySh∈(-γy,γy),ΔpyCo∈(-θy,θy),若均在可允许误差范围内,表明决策正确,网络生态系统实现指令性演化;反之,表明决策出现错误,则需重新进行决策评估,直至误差在可允许范围之内为止。 要素演化是网络生态系统演化的基础,是提升系统整体性能、强化集体防御的关键,可视为网络生态系统诸要素之间适应病毒感染并实施免疫的集体防御行动。按照网络病毒传播免疫的“分库”理论,要素演化可划分为安全、感染、隔离、免疫和恢复5个阶段,分别对应初始状态、隔离状态、最大感染/受损状态、免疫状态和恢复状态5类。网络生态系统要素的演化过程如图5所示。 图5中,tb、te分别为演化起始和终止时刻,虚线部分表示采取隔离、免疫等人为调控下的网络生态系统要素演化过程,与其相对应的实线部分则表示自适应调控下的网络生态系统要素演化过程。这里仅考虑人为指令性调控下的网络生态系统要素演化过程,自适应调控下的网络生态系统要素演化过程可参照实施。令网络生态系统要素处于成熟度第y级,关键过程域记为Domy(1 笔者从网络生态系统的核心理念、技术支撑和功能属性入手,建立了网络生态系统基于“物理层-逻辑层-应用层”的分层结构模型,定义了各层级内部及层级与层级之间的作用关系。在此基础上,建立了网络生态系统成熟度模型及其关键过程域,阐述了网络生态系统及其要素的演化过程和规则。在现实环境尤其是复杂战场环境中,网络生态系统的结构和演化是典型的复杂动态博弈过程,下一步将结合环境背景进一步优化网络生态系统的结构模型和演化机制,挖掘网络生态系统中网络安全威胁需求与网络业务承载需求之间的博弈策略。 参考文献: [1] Department of Homeland Security.Enabling distributed security in cyberspace:building a healthy and resilient cyber ecosystem with automated collective action [EB/OL].(2013-02-01) [2016-03-12].http:∥www.dhs.gov/files/publications.gc_1302028618408.shtm. [2] ALBERTS D.敏捷性优势[M].北京:兵器工业出版社,2012:257-296. [3] 娄策群.信息生态系统理论及其应用研究[M].北京:中国社会科学出版社,2014:163-180. [4] 邬江兴.网络空间拟态防御研究[J].信息安全学报,2016,1(4):1-10. [5] 沈昌祥,张大伟,刘吉强,等.可信3.0战略:可信计算的革命性演变[J].中国工程科学,2016,18(6):53-57. [6] 王刚,胡鑫,张含,等.对网络空间生态系统健康性度量的系统认知[J].装甲兵工程学院学报,2017,31(5):60-65. [7] 吴建平,李丹,毕军,等.AND:地址驱动的网络体系结构[J].计算机学报,2016,39(6):1081-1091. [8] 张维明,杨国利,朱承,等.网络信息体系建模、博弈与演化研究[J].指挥与控制学报,2016,2(4):265-271. [9] 蓝羽石,毛少杰,王珩.指挥信息系统结构理论与优化方法[M].北京:国防工业出版社,2015:12-17. [10] 周未,张宏,李千目,等.赛博空间网络体系结构研究与设计[J].南京理工大学学报,2013,37(6):845-849. [11] 胡晓峰,贺筱媛,饶德虎.基于复杂网络的体系作战协同能力分析方法研究[J].复杂系统与复杂性科学,2015,12(2):9-17. [12] 杨迎辉,李建华,王刚,等.基于超网络的作战信息流转建模及特性分析[J].复杂系统与复杂性科学,2016,13(3):8-18. [13] 梁宁宁,兰巨龙,张震.基于业务需求的动态服务承载网络构建算法[J].信息工程大学学报,2016,17(1):21-25.

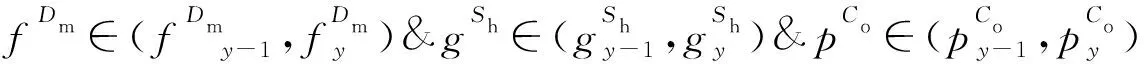

2.2 关键过程域

3 网络生态系统的演化

3.1 自适应演化

3.2 指令性演化

4 网络生态系统要素的演化

5 结论