DES加密算法在通信中的运用

西南石油大学 肖迪尹 付 红

DES加密算法在通信中的运用

西南石油大学 肖迪尹 付 红

信息的安全问题在网络时代显得尤为重要。数据加密算法对数据进行加密保护,防止数据被窃取或篡改。本文对DES加密算法的原理进行了简要介绍,并探讨了DES算法在信息安全领域应用的优化。

加密理论;DES算法;信息安全;DES优化

1 引言

数据加密算法是为确保信息与信息之间进行传输的保密性与安全性而设计的。随着计算机技术迅猛发展,当前社会已进入信息化时代。在人们的日常生活工作中,信息已逐渐成为不可或缺的重要资源,因此信息保密的问题显得至关重要。无论是在军事、金融、政府还是个人通信,都希望能确保信息安全。即使在传输过程中数据被截获或窃取,也能保证信息内容的隐蔽性。

2 加密理论基础

数据加密,就是将信息隐藏。其基本过程是按某种加密算法将作为明文的文件或数据进行处理,得到一段不可读的代码,通常被称为“密文”。只有通过相应的解密密钥进行解密后,才能显示出原来的明文内容。图1表示了这个过程。

图1

加密算法按密钥的不同分为两大类:“对称加密”和“非对称加密”。

2.1 对称加密

对称加密算法也称私钥加密算法,其特点是加密效率高、加密速度快。在对称加密算法中,加密和解密过程使用的是同一密钥,因此其算法的安全性在很大程度上依赖于密钥的保密性。若利用对称加密保证数据安全,那么在数据进行传输前,通信双方必须先商定密钥,并对确定的密钥进行妥善保存。一旦一方密钥泄露,那么整个通信过程就会被破解。数据加密标准(Data Encryption Standard,DES)就是一种典型的对称加密体制。

2.2 非对称加密

在非对称加密算法中,加密和解密过程需要两个不同的密钥。一个用于加密(公开密钥,简称“公钥”),一个用于解密(私有密钥,简称“私钥”)。用公钥加密的数据只能用对应的私钥解密;反之,用私钥加密的数据也只能用对应公钥解密。公钥是对外公布的,可以发送给任意请求方。而私钥只能为一方安全保管,不能外泄。这就解决了在数据传输过程中,对称加密算法密钥传输的安全性问题。但非对称加密算法在加密和解密过程中花费时间长,其速度远低于对称加密算法,只适合对少量数据进行加密。

3 DES算法加密原理

DES是一种分组加密算法,对以64bit为一组的数据加密处理。算法的入口参数有三:Data、Key、Mode。Key为64位的密钥,Data为64位的数据,而Mode则表示是加密过程还是解密过程。因为密钥中每个字节的第8位为奇偶校验位,不参与DES算法运算,故密钥的实际有效位数只有56位。

首先对Key进行处理获得加密所需子密钥Ki。根据密钥置换表,将输入的64位密钥变成56位密钥(去除奇偶校验位),并分为C0、Do两部分,各28位长。对C0、Do分别进行循环左移得到C1、D1,将C1、D1合并进行压缩置换,得到48位子密钥K1。对Ci、Di重复以上操作16次,得到16个48位子密钥。

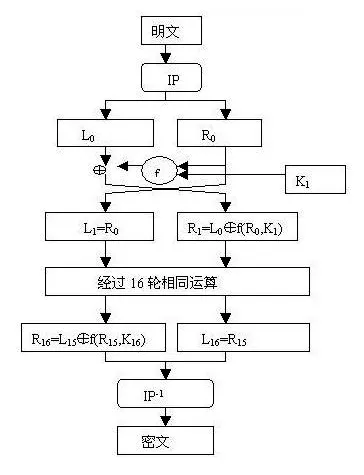

图2 过程图

通过初始置换IP将输入的64位明文Data重新排序后再进行分组,得到各32位长的Lo、Ro两部分。然后开始加密处理,过程如图2所示。

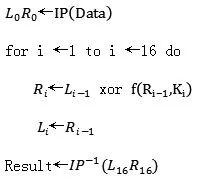

加密过程的算法描述:

4 DES加密算法在通信中的优化

DES加密算法因为加密速度快且算法公开,在卫星通信、视频传输、网关服务器等多个领域都有广泛应用。针对当前网络通信领域中信息安全的需求,对DES加密算法进行一定优化,使其加密速率在百兆以太网等中低端应用具有实际意义。

DES是以多轮密钥变换和多轮密钥+数据的乘积变换(密码函数f)为核心的对称加密算法。将核心部分用硬件实现作为一个运算单元,采用高速流水线方案来提高算法加密效率。因为DES加密算法需要进行16轮密钥变换和乘积变换,所以需要16个运算单元。将这16个运算单元按时序级联的方式构成全流水线的结构。在此结构下,每个数据块在本级运算单元经过处理后,不需要额外等待时间,便能立即进入流水线下级运算单元进行运算。而本级运算单元可接收上一级流水线运算单元的输出并立即处理。理想情况下,每个时钟周期将会有16个数据块串行在流水线上进行处理。全流水线结构与无流水线结构相比,使得数据处理的速度被提升了16倍。若考虑硬件资源有限的问题,可以利用分时复用,重复16次调用一个硬件运算单元,实现DES加密操作。可将本DES设计加入到以太网、WLAN等通信模块的接口来实现信息安全。

5 结束语

一些保密问题涉及到个人账户安全和商业机密,近年来以信息的窃取为主要特征的犯罪活动呈现出逐年上升的趋势,给人们带来了巨大的经济损失。由此掀起的信息战也成为这场信息的保密较量中的必然产物。相信随着信息保密问题的核心密码理论和密码技术进一步更新,也将给人们的信息时代的生活状态提供更可靠的保障。

[1]王昭,段云所,陈钟.数据加密算法的原理与应用[J].网络安全技术与应用,2001(02):58-64.

[2]马广利.计算机数据通信对DES数据加密算法的应用[J].产业与科技论坛,2015,14(5):45-46.

[3]葛淑杰,乔付,任建民.计算机网络通信安全的数据加密算法分析[J].黑龙江科技学院学报,2011,11(2):22-24.

[4]应君,朱俊达,陈抗生.DES加密算法在低成本FPGA上的实现[J].电子器件,2006(03):895-897+901.