通信运营商电子渠道系统平台的安全防护研究

江苏天智互联科技股份有限公司 石光捷

通信运营商电子渠道系统平台的安全防护研究

江苏天智互联科技股份有限公司 石光捷

国家“互联网+”战略推动了移动互联网、云计算、大数据、物联网等产业的高速发展,促进了电子商务、工业互联网和互联网金融健康发展,引导着中国互联网企业拓展国际市场;但于此同时互联网行业的高速发展也导致更多的互联网黑客渗入其中以谋取利益,众多互联网企业在信息安全和网络安全方面均面临了较为棘手的问题。本文基于互联网行业现状,并结合当移动运营商领域,针对性的提出了该领域的移动互联网产品在信息安全方面所面临的问题以及解决措施。

移动互联网;大数据;撞库

0 引言

近年来,电商、网游及互联网金融的飞速发展,催生了“黑色产业链”,由“羊毛党”、“黄牛”、“打码手”组成的专业化组织,通过脚本扫号撞库、业务盗开、模拟器刷单刷券等方式获利。他们内部有着明确分工,严重破坏了正常商业活动,侵占了数以亿计的活动资金,盗取用户信息、损害用户权益。而与此同时,传统的安全防护措施均只侧重于保障网络层、主机层、WEB中间件层等互联网应用基本骨架的安全,只注重保障服务器安全,并没有在信息安全方面加以防范,从而给不法分子盗取利益提供了可乘之机。

1 移动运营商在信息安全领域的困境

“掌上营业厅”是移动运营商在电子渠道方面比较重要的一项移动互联网产品,因其活跃用户众多、承载大部分移动公司的业务、业界知名度高、经常开展优惠的互联网活动等特点,也成了这条黑色产业链的重点攻击对象。例如:“羊毛党”通过修改手机的IMEI号、伪造网络环境等手段非法套取流量;利用编写程序或者脚本向服务器高频次的发送请求,抢占系统资源,导致服务器出现故障;通过利用手上的手机号码,通过穷举或者简单密码的方式,向服务器发起登陆验证(此类方式称为“撞库”),以此方式来获取用户的密码或者其他敏感信息。类似这些攻击手段自2016年起愈加频繁,业务安全防护形势严峻。在传统安全防护措施已无法解决此类问题的同时,与此同时,业内互联网巨头也在移动互联网产品信息安全领域有着较为突出的成绩,均开始打造自己的基于业务和行为的安全防护产品,这类产品因设计初衷均从互联网厂商产品出发,与各大平台自身业务及系统架构具有较强的耦合性。同时也有一些通用的应用安全系统,但无法与运营商的产品和业务紧密结合,对运营商参考意义有限。

综合以上情况,本课题将构建基于生物特征的模拟器识别组件,提升电渠业务风险识别能力;创建设备指纹算法,提升电渠反业务欺诈能力;基于电渠业务风险的多样化可配置动态验证,提升攻击检测能力。

2 结合运营商电子渠道产品特征,针对性的打造安全防护系统

结合电子渠道承载业务特点,立足互联网前沿的业务风控技术,建设电子渠道业务安全态势感知和风险防控体系,覆盖业务攻击事前-事中-事后全生命周期,全面提升电子渠道业务安全,保护公司资产和用户权益。

业务攻击事前加固主要体现在攻击行为识别和设备模拟检测能力,事中需要提升系统对于风险的实时感知以及应对防御能力,事后需要进行关联分析,完善安全防护模型,本课题按照业务攻击“事前-事中-事后”的顺序研究解决方案

2.1 业务攻击事前

(1)构建基于生物特征的模拟器识别组件,提升风险识别能力

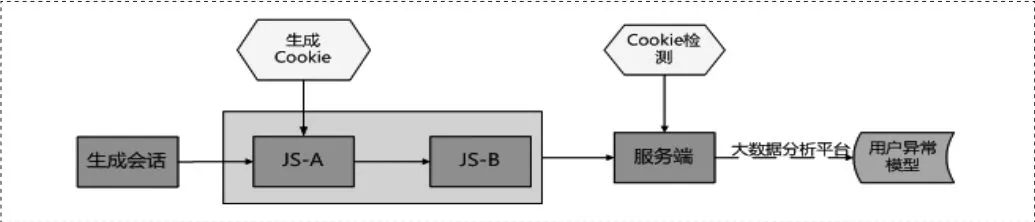

本课题定义了两类组件,一类是基于浏览器基础信息的识别组件,利用UA/cookie/加密令牌等信息识别人机行为。另一类是基于用户操作水印的识别组件,利用前端技术设置页面操作水印点与随机埋点,识别异常用户行为。

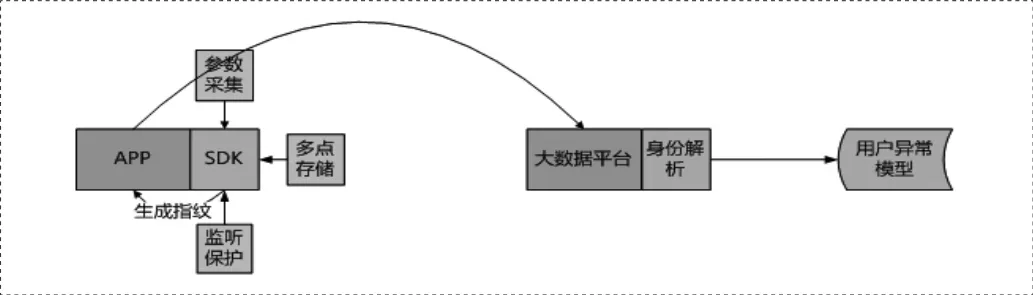

(2)创建设备指纹算法,提升反欺诈能力

打造安全SDK,采用多点存储、多段校验技术,形成用户设备唯一画像,识别设备复用情况。通过系统数据写入、多点存储手段识别设备模拟器、越狱机,对系统业务风险提前感知,有效提升反欺诈能力。

2.2 业务攻击事中

(1)打造安全态势感知系统,实现全量业务异动实时预警

利用大数据存储与计算技术,通过机器学习算法,如:时间序列分析、聚类算法、变点检测、动态阈值、均值漂移算法等人工智能算法,不断进行算法训练,提升算法精准度,实现对业务异常、行为异常、撞库异常感知的全量监控与实时预警。

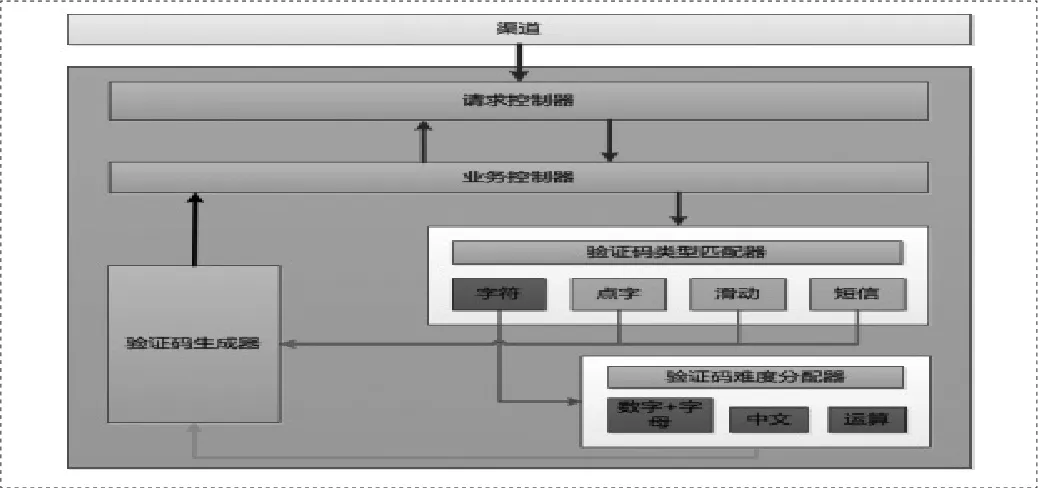

(2)基于风险的多样化可配置动态验证,提升攻击检测能力

打造智能验证码系统,形式上通过数字、字母、中文、中文选字、基于生物特征的滑动验证码、短信验证码等展示,策略上通过难度自动调整、验证码动态配置提升验证码反识别能力。

2.3 业务攻击事后

搭建风险学习引擎,实现异动特征模型库闭环管理:

利用spark MLlib、python数据挖掘算法包等机器学习算法模型,利用聚类算法/GBDT/RNN/ARIMA/Holt winters等算法实现刷卡刷单模型、撞库识别模型、养卡用户模型、用户越权模型、用户身份盗用模型。

3 电子渠道业务安全防护技术实现方案

(1)构建基于生物特征的模拟器识别组件,提升风险识别能力浏览器人机识别:

浏览器人机识别技术主要通过对JS的混淆和JS加密的手段,将正常请求加密再post到后端,后端服务器通过解密识别用户的操作,如果无法正常解密则判定为非法请求,对号码或者来源IP进行过滤,并加上相应的威胁标签存入异常用户模型中。

操作水印:

主要使用在有前后关联的特定的流程下,为了标识一个请求是否正常,通过在此请求的前一个步骤中增加用户的操作痕迹(在此称为操作水印),系统在下一个步骤中判断是否有此水印,如果有,标识用户的请求合理,如果没有则是非正常请求。

以登陆场景为例,用户登陆的时候需要在文本框中输入手机号码或者密码,或者用户需要点击登陆按钮才能实现登陆,在用户执行以上操作的时候系统在当前用户会话的cookie中增加内容,可以是时间戳,当用户登陆的时候系统判断当前会话的cookie中是否存在此时间戳的值,如果不存在,可能此登陆请求是恶意用户使用人为程序进行攻击导致,通过采集此会话的身份属性,可以是号码或者IP,并存入异常用户模型中,达到一定的数量后对用户提供验证登记的操作。

(2)创建设备指纹算法,提升反欺诈能力

App设备指纹是App应用结合SDK在应用程序首次安装的时候通过SDK采集当前环境的参数信息,通过对各项参数进行hash和加密,最终形成的一个字符串,作为登录用户的唯一识别标识。

为保证设备指纹的有效性,指纹生成后会在本地经过多点存储,并通过SDK的存储监听服务进行监听,如发现有存储点的指纹信息被恶意删除后会在其他点进行复制存储。

指纹在用户登陆的时候会在服务器端保存,并在后续的操作中作为用户身份识别的一种标示符。

(3)打造安全验证系统,实现验证等级只能升级

和传统验证码相比,智能验证码不仅提供了多种验证样式,更是能够做到智能升级,即用户一次验证失败的情况下系统会自动提高验证的复杂度,防止黑客通过恶意打码、猜测的方式来破解验证码;同时验证码的检验也会介入安全验证服务系统,通过大数据实时计算的方式识别当前用户行为是否正常;

验证码业务控制器用来处理具体的验证码生成业务;调用验证码类型匹配器返回具体验证码类型的生成器,如果为空则返回失败。如果是字符型并调用验证码难度分配器,而后得到具体的验证码生成器实现类,生成对应验证码。验证码分配器适用于字符型验证码生成器,根据后台配置各种级别允许的错误次数自动递增识别难度。(字母+数字、中文、运算)其第一种为默认值,可以配置指定字符串。

4 电子渠道业务安全防护在运营商行业的影响力

有数据表明,2016年移动运营商在电子渠道的移动互联网产品与“羊毛党”多次开展攻防战,在流量盗刷都业务盗开方面都遭到了不小的损失,同时,2016年在服务器攻击次数方面较前一年增长了36%。业务安全防护系统上线后,各项系统攻击拦截成功率达80%,减少因业务盗开造成的用户损失,保障用户权益,避免“羊毛党”抢占营销资源,有效提升用户参与线上营销活动的成功率,改善用户使用感知。

综上所述,通信运营商电子渠道业务安全防护系统的建设存在较为重要的意义,在解决掉内部系统安全问题的同时,又能提升用户服务品质、提高用户满意度,更加有效推动电子渠道在互联网化时代服务质量的优化。

[1]中国互联网协会、国家互联网应急中心.中国互联网站发展状况及其安全报告(2016)[R].2016年3月18日.

[2]国家互联网应急中心.2016年我国互联网网络安全态势综述[R].2016年4月19日.

[3]陈彬.“互联网+”时代主动安全防御系统构建研究[J].信息安全与技术,2017(1):38-39.

[4]吴翰清.白帽子讲Web安全[M].北京:电子工业出版社,2014,5.

[5]钟晨鸣,徐少培编.Web前端黑客技术揭秘[M].北京:电子工业出版社,2013,1.

石光捷(1968—),男,硕士,现供职于江苏天智互联科技股份有限公司。