浅谈电子邮件的信息安全技术

苏晓刚

浅谈电子邮件的信息安全技术

苏晓刚

公安部第三研究所,上海201204

网络可以满足方方面面的需求,但网络信息安全也受到越来越大的威胁。可以说,信息安全对国家主权完整、社会和谐稳定,以及个人生命财产安全起着举足轻重的作用。前几年的棱镜门事件,也充分证明了信息在现代社会的重要意义。信息化战争这个名词的出现不是耸人听闻。电子邮件的兴起,极大地提高了沟通效率,并且具有正式性,在当今人们工作生活中扮演着越来越重要的角色。电子邮件的安全保密技术也成为了专家学者研究的对象。垃圾邮件、邮箱盗号、钓鱼邮件和带毒邮件等各种形式的攻击方式让人们防不胜防。基于此,从电子邮件的信息安全的角度触犯,阐述了当前电子邮件存在的安全隐患及应对策略。

信息加密;网络安全;电子邮件;机密技术

2016年世界政坛被两个女人长期霸占头条,一个是韩国总统朴槿惠;另一个是败选的美国总统候选人希拉里·克林顿。希拉里的败选原因有多个方面,但是她整个竞选过程中都因为曾利用私人邮件服务器处理公务而被竞争对手诟病。对于美国这种监听监管各国政要私人电话和邮箱的国家来说[1],政府高层的信息安全存在隐患是不被原谅的。因此,希拉里的败选有部分原因就是“邮件门”事件[2]。

1 电子邮件存在的安全隐患

1.1 网络层面

Internet技术的开放性是它最为显著的一个特点,但正是因为这个特点,从安全性的角度来看,反而成了最易受到攻击的弱点。众所周知,Internet依赖于TCP/IP协议,但这种协议自身的安全性本身就不高,因此运行该协议的网络系统必定就存在着欺骗攻击、拒绝服务、数据截取和数据篡改等威胁[3]。

目前,连接Internet的子网大部分都是采用防火墙来确保网络的安全,这是由于以下几点原因:防火墙能强化安全策略;作为访问的唯一点,防火墙能在被保护的网络和外部网络之间进行记录;防火墙限制暴露用户点,能够防止影响一个网段的问题通过整个网络传播;防火墙是一个安全策略的检查站,使可疑的访问被拒绝于门外。但同样的,防火墙也有着很多缺点:防火墙能够阻断攻击,但不能消灭这些攻击源;防火墙不能抵御最新的攻击漏洞;防火墙对待内部自动发动连接的攻击一般没有办法阻止;防火墙本身会出现问题和受到攻击,依然有漏洞;防火墙不能处理病毒。

通常电子邮件采用的传输协议是SMTP协议,这种邮件传输协议比较简单,属于网络应用服务的一种。而从之前的电子邮件来看,它的主要格式是文本,文本格式的数据在传输的过程中容易被截取,原因在于发送电子邮件时要在很多其他的路由器下进行转发,再将信息传送给接收电子邮件的服务器,而在这个过程中电子邮件的信息就很容易被不法分子截获。[4]

1.2 软件层面

信息技术的更新速度越来越快,越来越先进,但是完美的软件还不存在,任何软件在设计和实现之初都会存在着或多或少的缺陷,只是这些缺陷的危害程度不同,提供邮件服务的邮件服务器以及接收邮件的客户端软件,包括支持各类手机操作系统的邮件客户端软件都存在一定程度的缺陷。

1.2.1 邮件软件自身存在安全缺陷

迄今为止,市面上提供的几乎所有的邮件服务器软件、邮件客户端以及Web Mail服务器都存在过安全漏洞。

邮件服务端存在漏洞,入侵者在控制了存在这些漏洞的计算机之后,就可以非常轻松地获取服务器上海量的用户信息以及登陆账号和口令,并通过用户邮箱通信录获取外部联系人的邮件地址等信息。

邮件客户端存在漏洞,入侵者就可以对邮件进行伪装并在该邮件中植入木马病毒,只要没有及时更新对应补丁,用户一旦打开邮件,这些木马就会被自动执行,甚至有些木马会长期潜伏在系统后台窃取用户数据,且不易被察觉。对邮件服务器的攻击在很久之前就曾发生过,历史上第一个通过Internet进行传播的病毒就是利用了电子邮件服务器sendmail早期版本上的一个安全漏洞。

1.2.2 邮件服务器端软件和客户端软件配置问题

邮件服务器端软件和客户端软件也会出现因为配置不当而造成较高安全风险。这个主要是由于大部分系统管理员缺乏安全意识,加上不熟悉如何配置邮件服务器,在搭建邮件服务器的时候,仅仅实现了能够用的标准,并没有更深层次地考虑到安全问题,这就为以后的安全使用埋下了隐患。

1.3 外部攻击

目前针对邮件服务器的攻击主要来源于网络入侵和服务破坏两种[5]。

网络入侵是直接对邮件服务器的攻击,如垃圾邮件。这种情况十分常见,它是指邮件服务器或某用户在相当短的时间内收到大量且没有用的邮件,而且这些邮件通常是从某一虚设的地址发来的,这种狂轰乱炸似的攻击大量地占用了系统可用资源,使邮件服务器暂时无法正常运行或因邮件无法及时处理而造成邮件堵塞,直至邮件服务器瘫痪。

服务破坏是指黑客通过邮件的模式发送木马、病毒或者一段带有攻击特征的特定HTML代码。如利用一段特定规格的HTML代码可以在接收者打开这封邮件时把该机器记录发送给黑客,并且如果利用IE漏洞,甚至能够对文件系统进行更加复杂的操作。计算机病毒是威胁网络安全的最大祸首之一,通过邮件群发的蠕虫成为恶意程序首选的犯罪工具,如:尼姆达、红色代码等均在不到一天的时间内即在全球范围内传播,造成了数十亿美金的损失。

2 电子邮件信息安全应对策略

2.1 信息安全加密技术

2.1.1 利用加密算法加密邮件

一般来说,常见的应用于计算机网络安全保护的信息加密技术包括对称加密技术与非对称加密技术。对称加密算法的原理是数据发送方将明文也就是原始数据和加密密钥一起经过一系列特殊的加密算法处理之后,将其转换成复杂的密文给发送出去[6]。对称加密算法有很多种,其中用的最多、最经典的是DES算法。

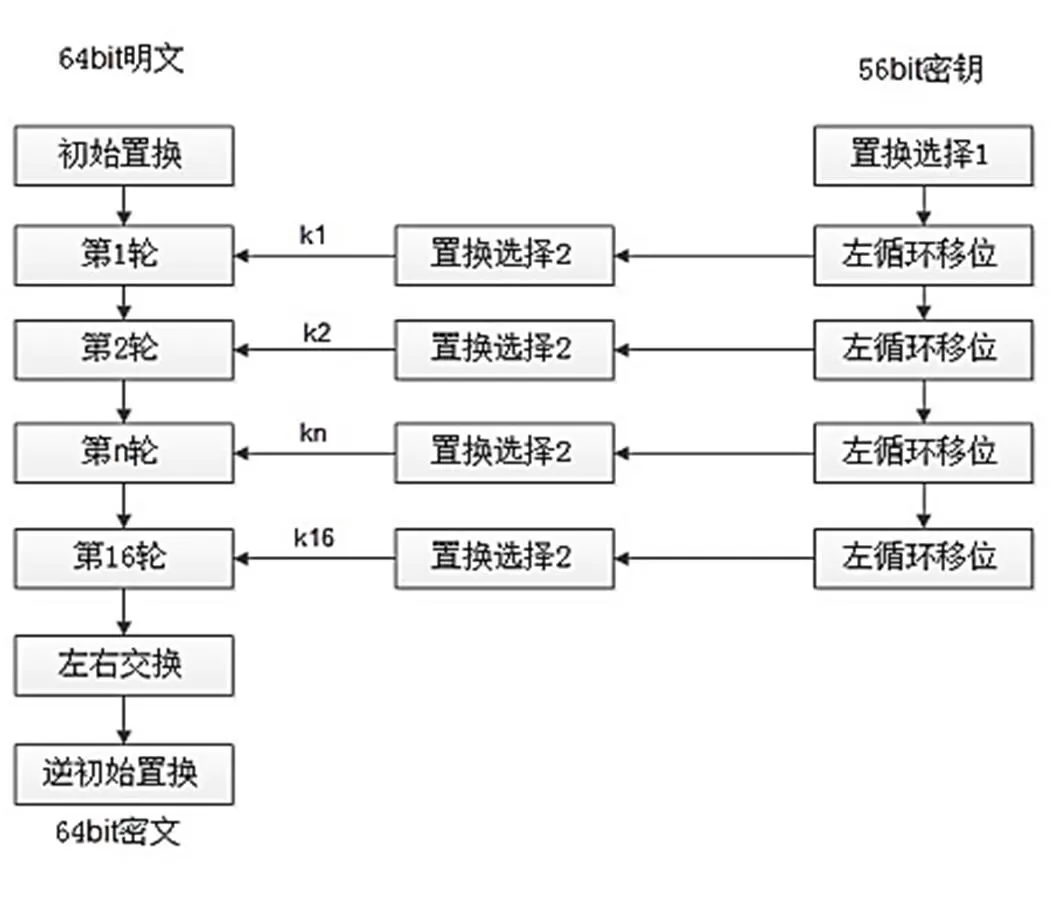

DES算法的机制是一种分组加密,就是把明文分成N个组,然后对每个组进行加密,形成自己的密文,最终把所有的分组密文进行合并,形成最后的密文。详细流程见图1。

图1 DES流程图

非对称加密算法,最有名的是AES算法,随着对称加密技术的发展,DES加密标准算法由于密钥长度较小(56位),已经不适应当今分布式开放网络对数据加密安全的需求,所以在1997年,NIST公开征求新的数据加密规范,这就是AES。最终的筛选结果是比利时Joan Daeman和Vincent Rijmen提交的Rijndael算法被提议为AES的最终算法。该算法将成为美国新的数据加密规范,在各个领域应用。虽然人们对AES的看法还有很多不同意见,但是从总体上来讲,AES作为新一代的数据加密标准汇聚了强安全性、高性能、高效率、易用和灵活等优点。AES设计有三个密钥长度:128、192、256位,理论上说,AES的128密钥比DES的56密钥强1021倍。

图2 AES加解密的流程图

2.1.2 利用PKI/CA认证加密邮件

PKI/CA 的原理是通过发放和维护数字证书来建立一套信任网络,在同一信任网络中的用户通过申请到的数字证书来完成身份认证和安全处理。

以数字证书为核心的PKI/CA 技术可以对网络上传输的信息进行加密和解密、数字签名和签名验证,从而保证:信息除发送方和接收方外不被其他人窃取;信息在传输过程中不被篡改;接收方能够通过数字证书来确认发送方的身份;发送方对于自己的信息不能抵赖。PKI/CA体系是采用非对称密钥体系,通过一个证书签发中心(CA)为每个用户和服务器颁发证书之后,用户和服务器、用户和用户之间通过证书相互验证对方的合法性。这个过程对用户是透明的,与具体应用无关,满足了用户管理和具体应用分离的需求[7]。

PKI/CA认证技术是保障通信网络安全的重要防护手段,PKI/CA作为一种建立在密码技术基础上的信息安全技术和安全体系架构,是目前唯一能够同时解决身份认证、访问控制、信息保密和抗抵赖的安全的关键技术[8]。

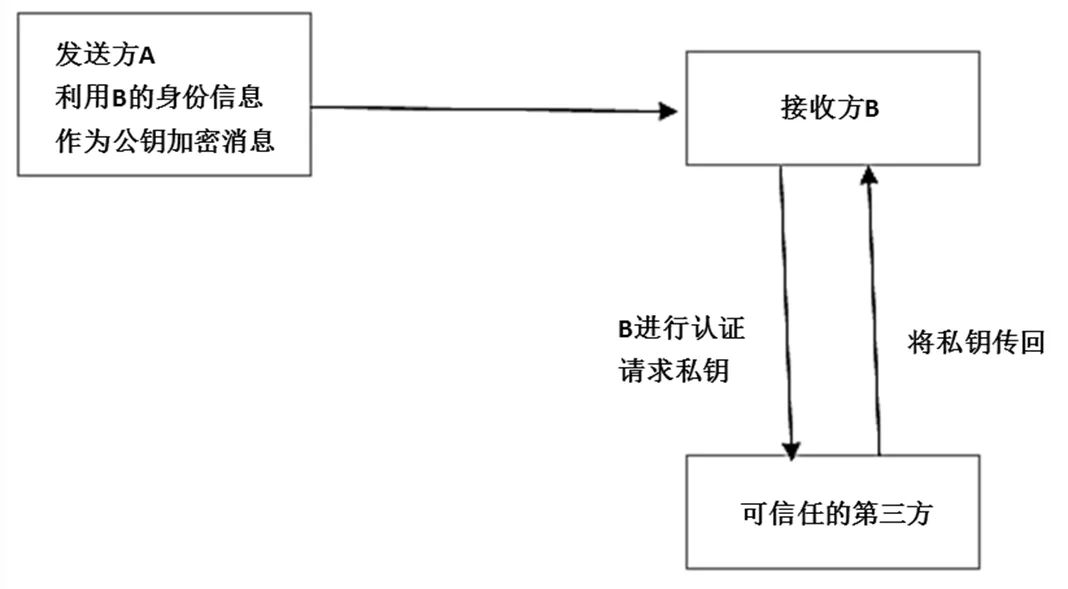

2.1.3 利用基于身份的密码技术进行电子邮件加密

为简化传统公钥密码系统的密钥管理问题,1984年,以色列科学家、著名的RSA体制的发明者之一A.Shamir提出基于身份密码的思想:将用户公开的身份信息(如邮件地址,IP地址,名字……,等等)作为用户公钥,用户私钥由一个称为私钥生成者的可信中心生成。在随后的二十几年中,基于身份密码体制的设计成为密码学界的一个热门的研究领域。但是由于在此机制下,用户的密钥都是由服务器端托管,用户信息的安全性还要依赖于服务器安全及服务提供商的承诺[9]。

图3 基于身份加密技术工作原理

2.2 采用TLS协议

在日常生活中,人们写信给自己的朋友都会在信的外面包一个信封,以免一些重要的隐私内容在传递的过程中被人看到,传输层安全协议(TLS)就类似于这个信封。TLS的前身是SSL,现在TLS一直在完善,已经发展到了TLS1.3(草案)。

采用TLS进行加密可使邮件在传输过程中免遭窥探。TLS是一种新型协议,可用于加密并安全地传输入站和出站邮件。它有助于防止邮件服务器之间的窥探行为,从而使邮件在电子邮件服务之间传输时保持私密性。不过,只有当收发邮件的双方都使用支持TLS的电子邮件服务时,邮件才会被加密。因此,并非所有电子邮件服务都使用TLS,未使用TLS的邮件仍然有可能遭到窥探。

作为确保电子邮件安全的标准协议,TLS正被广泛采用。虽然这并不是一个完美的解决方案,但如果人人都使用它,那么窥探电子邮件内容将要困难得多,其成本也会更高。

2.3 云计算技术的发展

垃圾邮件、病毒邮件比电脑病毒传播更为快速,攻击规模及影响范围更为强大,传统的邮件安全防御机制早已无法应对现今多变的网络环境。云计算的高速运算特性,可以从大量数据当中撷取、分析全球邮件威胁趋势,动态拦截已知与未知的垃圾邮件、病毒邮件及网络钓鱼。

近期,全球互联网行业两大巨头,微软和谷歌也将电子邮件大战转向云战场,谷歌的Gmail邮箱也依托云计算向行业巨头微软的Outlook发起了挑战。这些都毫无疑问的说明着云计算在电子邮件安全领域将起到越来越大的作用。

3 电子邮件安全技术的发展趋势与展望

2016年1月8日,中国信息协会信息安全专业委员会主任委员杜平在“政务互联安全技术发展趋势研讨会”会上表示:“大规模电子化数据传输潮流,会在未来两年成为趋势”。从长远来说,云技术的发展必将在很大程度上改变电子邮件安全技术甚至整个网络信息安全技术的发展,TLS协议将会得到更加广泛的使用,而基于此的HTTPS也正在飞速取代HTTP,内部的加密算法也将越来越先进。

网络信息安全的发展,特别是电子邮件安全技术的发展是一场矛和盾的对决,一方面各种加密技术在加速发展,而另一方面黑客技术也在迎头赶上,网络技术的发展日新月异,使得网络安全将面临更多新的问题和挑战。当前的安全电子邮件系统存在实现成本高、运行效率低、相关安全保证技术缺乏有效整合等问题[10]。 网络自身的安全隐患无法根除,各种加密措施存在漏洞,这就使得黑客进行入侵有机可乘。这就要求我们加快网络安全技术的研究,在矛和盾的对决中取得优势。

[1]沈昌祥,张焕国,冯登国,等.信息安全综述[J].中国科学(E辑:信息科学),2007(2):129-150.

[2]曹萌.浅析希拉里“邮件门”事件[J].新闻研究导刊,2015(12):292-293.

[3]彭珺,高珺.计算机网络信息安全及防护策略研究[J].计算机与数字工程,2011(1):121-124.

[4]陈韵.电子邮件信息安全与防护[J].电脑编程技巧与维护,2015(24):125-126.

[5]王亚君.网络通信的安全隐患——电子邮件的新问题[J].中国科技信息,2005(15):78.

[6]牟晓东.发封加密邮件吧![J].电脑知识与技术(经验技巧),2011(8):21.

[7]朱兴荣.数字校园PKI/CA认证体系的规划和建设[J].电脑知识与技术,2008(19):51-53.

[8]姚洪磊,张彦,周泽岩.基于PKI/CA技术的铁路身份认证体系[J].中南大学学报(自然科学版),2013(S1):356-361.

[9]张瑞丽,杨坤伟,李吉亮.对电子邮件加密技术的分析与研究[J].计算机技术与发展,2014(1):155-157.

[10]徐剑,李晶,张钊,等.基于身份密码体制的安全电子邮件系统[J].计算机工程,2009(9):179-181.

Talking about the Information Security Technology of E-mail

Su Xiaogang

Third Institute of Public Security, Shanghai 201204

With the development of science and technology, our daily life is closely connected with the perfection of network. The network can meet the ever-growing demands in all aspects of our lives.However, the information security problem in the network will be increasingly threatened.The information security is significant parts of the integrity of national sovereignty, the stability and harmony of social, and the life and property of the individual.The US surveillance program PRISM have been proved the importance of information security in modern society, indicating it is not sensational with the appearance of the word “information warfare”. The rise of E-mail greatly improve the efficiency of communication, playing an important role in our daily life.The key technology of E-mail security have been attracted more attentions in the scientific research.The E-mail are vulnerable to spam, hacking, phishing and viruses. Here, we investigate the potential safety problems and find coping strategy of E-mail from the perspective of the information security.

information encryption; network security; E-mail; confidential technology

TP393.08

A

1009-6434(2017)02-0045-04