多种网络类型情况下的网络安全研究

◆孙维洁 刘 涛 杨 阳

(战略支援部队兴城疗养院 辽宁 125105)

多种网络类型情况下的网络安全研究

◆孙维洁 刘 涛 杨 阳

(战略支援部队兴城疗养院 辽宁 125105)

网络技术随着计算机的普及正处在快速发展阶段,网络安全问题成为计算机网络用户共同关注的问题。因此,如何制定合适的网络安全解决方案成为当前网络安全领域最重要的研究课题之一。本文主要对网络安全研究中涉及的主要技术进行分析和探讨。

计算机网络; 网络安全;安全保护技术

0 前言

本文将选取其中一部分网络安全保护技术,包括隐私保护、用户身份认证、安全通信架构、安全重编程,进行具体研究。

1 隐私保护技术

1.1 无线传感网络分布式访问控制的隐私保护

现如今,传感器访问控制的研究主要呈现两种发展趋势:一种是对用户访问传感器节点权限进行设置,主要包括方法有:采用数字签名技术控制资源受限的传感器节点、最小权限法限制用户只能访问某些路径上的数据等。另一种是对访问节点的用户进行隐私保护技术,主要方法有使用盲签名技术的DP2AC访问控制协议。但是在这种协议下,每个匿名用户都有相同的访问权限,而且一次只能访问一个传感器节点,因此还有待进一步完善。

1.2 移动网络漫游认证的隐私保护

漫游认证技术中的隐私保护需要满足几点要求:(1)获取服务器认证信息。(2)外地服务器可获取用户在本地服务器的认证信息。(3)外地服务器具有获取漫游用户是否无效的权限。(4)外地服务器和用户之间建立一个仅有双方知晓的随机会话秘钥。(5)用户信息仅有其本地服务器知晓,对其他任何服务器或个人完全匿名。(6)用户位置和信息的不可追踪。除了用户及其本地服务器之外的任何人都没有获得用户使用过或待使用的协议的权限。目前研究人员提出了许多这方面的认证协议,但是都还没能够完全实现上述六点要求。因此,在漫游认证隐私保护技术方面还需继续进行深入研究。

1.3 移动网络切换认证的有条件隐私保护

一般的移动网络切换认证协议中的三个实体分别是:移动用户(MU)、接入点(APx)和认证授权计费服务器(AAA Server)。为了接入网络,用户需要选择一个认证授权计费服务器进行注册,随后获取进入一个接入点,假设为AP1。当用户需要将接入点AP1转换到新的接入点AP2时,AP2需要切换认证,保证自己不会被非法接入。同时,AP2会和用户之间建立一个会话秘钥以保护用户的数据不受非法获取。

一个有效的切换认证协议需要具备以下几点要求:(1)可认证用户。(2)能建立会话秘钥。(3)较低的通信消耗和计算复杂度。(4)用户匿名且不可追踪用户的位置等信息。(5)允许 AP识别用户是否被注销。(6)在特定条件下,AAA服务器能够向某些部门提供用户的隐私信息。(7)AAA服务器对除被访问的AP之外的所有群体也应是加密的。基于这些原则,当前研究人员提出了一些复杂的加密技术,比如基于变色龙哈希的证书认证服务、基于ID的加密系统等。但这些切换认证技术还远未达到理想的状态,还需进一步研究和扩展。

2 用户身份认证技术

2.1 移动网络用户认证

随着网络的快速发展,多种网络,包括移动通信网络、车载网、无线局域网等,都可以提供无线接入服务,极大地方便了人们的生活。但是,每个接入点能够覆盖的范围是有限度的,因此需要通过一套合理的移动用户身份认证协议来为用户提供一种无缝对接服务。通常来说,用户认证协议中包含的三个实体分别是:移动节点(MN)、接入点(APx)以及认证服务器(AS)。

对于用户认证系统的设计通常需要注意两方面的因素:一是计算效率,因为要维持移动节点的连续性,用户认证系统的计算过程需要快速且高效。另一方面就是注重安全和隐私问题。用户比较注重其身份、位置或者漫游路线等个人隐私问题遭到泄露,然而有很多公司对这些信息非常感兴趣。但是当前移动网络切换协议基本建立在假设所有的AP都是真实可信的,显然这是很危险的事情。综合分析现有的用户认证体系,在移动用户认证方面的工作还有待加强,相关保密措施还需继续研究。

2.2 移动网络基于智能卡的用户认证

基于智能卡的密码认证技术能够有效地防止对密码的随意篡改,而且较为方便地管理这些密码文件,因此成为当前用户认证和建立会话秘钥比较简单且有效的一种方式。一般情况下,为了评判基于智能拉的用户认证方案是否安全,主要假设的条件如下:(1)攻击者能够对用户、本地代理以及外地代理之间的通信信道进行随意的篡改、删除、插入等操作。(2)攻击者可能会提取用户的密码,也有可能获取的是智能卡的密码,但基本不可能同时获得这两个密码。但是就这两者比较而言,获取或者破坏智能卡的密码相对来说更为容易。目前可以主要通过研究基于智能卡的认证技术来提高整个移动网络的防御能力。

2.3 传感网双因素用户认证

传感网由于规模一般比较大,所以其行动通常比较缓慢或者处于静止状态。传感网的节点一般用来感知外界环境并且收集数据,随后外部人员再从这些传感网的内部获取实时监测数据。所以说,传感网的网关节点和外部人员均可以直接从传感器节点中获得数据,因此对于要获得这些数据的外部人员进行认证服务。研究人员针对这些问题提出的用户认证协议主要有两种:基于传感网的链路层协议进行认证和基于传感网的应用层协议进行认证。但是无论哪种策略,当前都没有理想地解决这个问题。

3 智能电网服务通信架构的安全

智能电网通信网络在其早期实施阶段并未真正地考虑到安全以及用户隐私等问题,尽管这些问题现在已经可以感觉到非常的重要。为了保障智能电网安全,研究人员提出许多解决方案,包括:基于公钥系统保护智能电网通信对象的隐私和信息完整性,基于通信对象身份密码的认证系统的加密系统。但是目前的采用密码方法保护隐私的方法并不太合适,因为无论是盲签名还是环签名算法所提供的匿名性都是不可逆转的,然而又希望实现用户责任制,这必然是互相矛盾的。

4 安全重编程

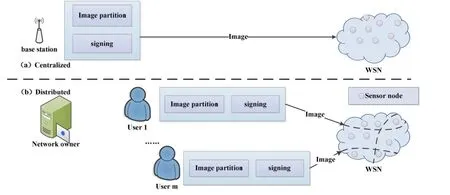

当前的安全重编程协议主要基于两种模式:集中式和分布式,如图1所示。其中集中式主要假设网络中存在基站,并且仅限基站有虫变成节点的权限。通过其签名的镜像时,基站可以实现分发新的代码镜像,而且每个节点只能接受由基站签名的代码镜像。但是,基于集中式方法的协议效率较低,而且难以扩展,在长距离的通信中容易受到攻击。

图1 重编程协议模式

基于分布式的重编程协议的优势就是对授权的多个用户进行支持时,可以给不同的用户分配不同的权限,这一点对于多用户的大规模传感网来说非常重要。相比较而言,分布式更适用于传感网,因为其允许被授权的多用户在不通过基站的情况下直接实现对传感器节点上的代码镜像进行更新。因此,基于分布式的重编程协议应该会成为未来研究的重点。

5 结语

与传统的无线网络相比,当前的网络在安全及隐私保护方面虽然有很大的改进,也提出了许多的解决方案,但是针对每种问题,不同的解决方案都有其自身的优缺点。因此,如何设计一套全面且合适的网络安全协议,仍然是当前网络安全专业领域每个研究人员迫切需要解决的问题。

[1]王世伟.论信息安全、网络安全、网络空间安全[J].中国图书馆学报,2015.

[2]孙厚钊,任训平.网络信息资源的信息安全[J].计算机与网络,2009.

网络安全技术与应用2017年4期