ISCSI协议远程存储轻量级安全移动设备研究

杨烈君,吴玉芹,许先斌

(1.宁德师范学院 计算机系,福建 宁德 352100;2.武汉大学 计算机学院,湖北 武汉 430000)

ISCSI协议远程存储轻量级安全移动设备研究

杨烈君1,吴玉芹1,许先斌2

(1.宁德师范学院 计算机系,福建 宁德 352100;2.武汉大学 计算机学院,湖北 武汉 430000)

由于在移动设备上的ISCSI(互联网小型计算机接口)存储能力有限,ISCSI远程存储访问系统将是一个可能的解决方案来解决这个问题.然而,必须考虑到存储数据运行在存储区域网络中引发的安全问题.设计一新的轻量级基于ISCSI协议的远程存储的安全移动设备.提出了一种基于顶部的解决方案, 一个安全模块,适用于移动设备目前的局限性默认的运行保障机制.有关实验进行的结果揭示了效率改进算法,与IPSec的方法相比,它超过100%的读/写性能改善.

重量轻;安全;虚拟存储;ISCSI;安全;IPSec方法

今天快速增长的、无处不在的数据密集型网络服务和日益复杂的移动设备,移动数据存储的需求增加非常快.互联网SCSI,或者ISCSI,是一个网络协议标准开发的互联网工程任务组,传输控制协议/网际协议网络[1]运输系统数据包.这个迅速崛起的协议能够利用现有的互联网基础设施,促进低成本、长距离、高速度和可靠的远程存储服务.然而,使用开放协议普适环境没有任何安全保护,显然容易受到恶意的安全威胁, 这是因为ISCSI协议可能会通过TCP/IP安全传输发送一个敏感块存储数据,导致整个远程存储系统受到威胁.该协定研究表明,为了防止主动和被动攻击应该实施规范.相反,高成本和巨大的性能退化表明,显然是不适合有限公司资源移动设备[2-3].提出设计新的基于ISCSI协议的轻量级安全远程存储服务移动设备.目前现有的安全、协议等技术已被证明总吞吐量是一个重大障碍.在存储行业,性能是考虑的关键,这样的表现显然是不可接受的.在努力提供强大的基于标准的、可互操作的安全解决方案、安全模块,提出了适合移动设备.鉴于移动设备资源有限,一个基于椭圆曲线的轻量级的变化、安全远程密码学(ec-srp)被选为in-ban发起方-目标方认证保护[4].其中一个最大的优势是用椭圆曲线实现安全远程密码,它带来的潜力用更短的密钥长度提供同等安全的现有的公钥计划.之后,整个网络存储单元将被加密使用会话密钥的认证过程和消息认证码产生的密文.Encrypt-then-mac证明mihir bellare和chanathip namprempre是最安全和有利的选择,是方便的认证加密方案[5].声称是担保对选择明文密文攻击的同时,保证数据的完整性,提出解决方案并进行了实施实验研究其性能.

1 概述

从理论上说,ISCSI是一种运输协议接口,运行在同一水平上的并行接口和光纤通道.主要是为了提供一个互操作性的解决方案协议,利用现有的无所不在的网络基础设施,促进和扩大存储区域网络(SAN).这是通过使用传输控制协议/网际协议运输/ I/0块之间的数据主机在网络服务器和网络存储.主要的优势是使用光纤通道协议,协议是不能继承的距离限制.此外,一些研究人员已经证明这是事实上比网络文件系统使用移动电话设备在无线环境更加有效和产生更高的吞吐量[6-9].所有的这些有趣的特点吸引了数量庞大的手机用户扩展存储功能的移动设备.

ISCSI协议模型用于由它引发客户端和目标端(远程服务器).上互联网协议,它需要经历一些封装和解封接口命令在传输控制协议/网际协议流.当发起者从目标服务器要访问一个文件,接口层将首先生成适当的命令描述符块,然后封装成一个协议数据单元在4层和通过网络传输到目标服务器.同样的,在目标层解封装和重新组合成数据包在目标端传递到小型计算机系统接口层.响应将答复相同的方式请求发送的发起者.这种传统的ISCSI协议没有任何安全保护是可行的,它的运作在一个封闭的环境中没有任何安全性风险.建议身份验证发起者和目标在互联网连接和数据包保护应实施,以促进安全远程通信.这些安全机制相互配合,减轻安全威胁ISCSI协议尽可能最小.挑战握手认证协议或安全远程密码协议.

IPSec可以实现在带内initiator target端点相互认证阶段,而它是用来提供一个安全通道的结束点之间的数据保护保密性和认证.基本上,有2架构的安全,认证头保证数据以及数据的完整性和认证封装安全载荷提供的数据保密性和完整性.此外,互联网的关键交换协议(IKE)可以结合使用它促进强有力的认证和加密协议包.然而,在认证方法不提供数据包的安全保护.它依赖于安全协议提供每包数据的保密性、完整性和认证服务.然而,IPSec对移动设备不能很好的工作,尤其是无所不在的环境下地址是经常改变.这一限制可以作为一个障碍移动设备.此外,它造成了许多额外的开销为IPSec协议并成为瓶颈的整体性能.针对各种限制表现,目标是找到一个实用的解决方案,是更轻和更高性能.

2 设计与实现

使用Ec-srp它可以提供相当于发起方-目标方认证安全但有较短的密钥长度.认证后,该进程将继续与本文的建议安全模块直接嵌入到互联网层.该安全模块包括龙流密码作为加密的加密算法和hmacsha256作为加密验证算法.本文提出的解决办法的地方,它将提供端到端的发起者和目标之间的信任在登录时间和per packet安全防护.安全远程密码是一个密码认证密钥协定,协议允许用户进行身份验证和在交换密钥不受信任的网络.这是抗字典攻击和提供了完善的向前保密.Ec-srp是一种基于椭圆曲线的安全远程密码协议.离散指数将被替换为提高整体性能的协议.安全Ec-srp取决于棘手的椭圆离散对数曲线模拟,这是众所周知的和广泛的研究难以计算的问题.此外,一些研究人员已经证明,椭圆曲线提供更高的性能的同时,使用较短的密钥.会话密钥产生的Ec-srp认证相将担任龙对称密钥加密算法.龙的图案文字流密码是出于estream、ecrypt流密码工程.收到了很大的兴趣研究人员和后来作为一个阶段的候选人.龙的构造由一个大的非线性反馈移位寄存器和一个64位的内存生产64位的每轮密钥.它有一个吞吐量吉比特,只需约4 000字节的内存.另外,由于其快速高效更新性能,这是非常适合移动和无线通讯应用的需要频繁更新.最后但并非不重要,龙是拒绝所有的目前已知的密码分析攻击.

Hmac-sha256是散列函数为基础的消息认证码的算法.sha256是第二代该安全散列算法.它有一个较长的消化比SHA-1和被命名后.因此,它提供128位安全碰撞攻击.目前,没有任何目前已知的哈希攻击风格能降低其复杂度大大低于2 256.作为一个结果,SHA-256适合完美结合工作算法提供了高度安全的消息认证代码.在一个典型的远程通信,可变数目和长度的协议数据单元可以运行在数据段.消息长度的定义中的消息标题说明开始和结束的一个由于互联网信息的事实,并不能提供任何协议机制来确定远程消息边界.提出的解决方案,整个ISCSI头部是加密的.因此,4个额外的字节字段将被添加在前面的加密的远程单元指定长度的原始互联网协议数据单元.上述数字说明了封装性ISCSI协议数据单元的设计.首先,在头和网络存储的数据将被加密使用龙流密码和由此产生的密文是用来产生32字节消息认证码通过hmac-sha256.下一步,该长原单元插入前的加密协议数据单元和32字节是结尾.解封装,它只是扭转封装过程.在加密和解密过程,整个远程单元包括填充排队的缓冲液为纯文本流.在每次迭代中,64位的明文是从缓冲区和执行异或操作的密钥产生流密码产生龙密文.密钥更新后进入下一步迭代过程中的加密.作为填充字节总是加密明文,就没有密钥同步的问题时,在填充是必要的.通过使用这一修改软件,它能够抵抗主动被动安全威胁的伪装身份,报文的插入,删除,修改以及重放最后窃听.为进一步提高安全性,建议更新工作应在每届会议上安装或至少每264位密钥生成.有一些公开的目标,启动实施.一批经过考虑,选择使用unh-ISCSI ,协定参考实施开发和维护的实验室的软件协会.性能评价已经取得了一些代码的变化为支持我们的安全模块.

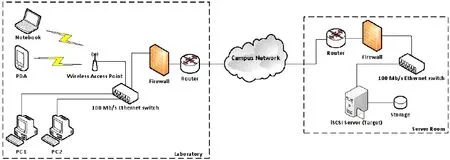

图1 实验环境Fig.1 Testbed Environment

3 性能评价

如图1所示描绘试验环境,服务器的是一个英特尔总理提供配备了1 GB内存,80 GB硬盘.基于unh-ISCSI 1.5.04改变目标实现,坐落在一个服务器机房和直接连接到校园网的100 MB/s以太网交换机通过英特尔公司82 557/8/9以太网网络接口卡.另一方面,将基于Linux的客户端掌上电脑PDA机的运行sl-6000.它有一个高性能英特尔PXA 1024处理器内存为400 MHz,还有一个内置的802.11 b Wi-Fi无线连接.这种掌上电脑openpda(内核版本2.4.18-rm7-pxa3—embedix)修改的启动器实现.定量评价性能的系统和不安全在一个真实的环境,使用便携式,强有力的和完全多线程的文件系统工具所谓的tiobench .tiobench配置为读取或写入多时间变块大小不等512个字节中.

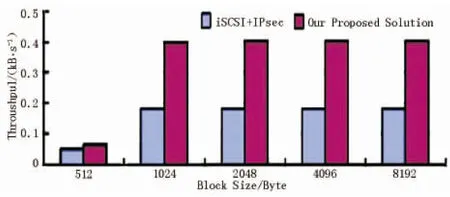

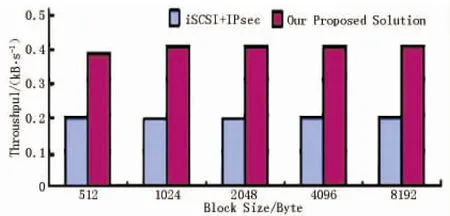

实验中,256 MB文件的大小是4倍以上的总内存的掌上电脑作为尽量减少影响的本地缓存.图2和图3显示平均读写各种方案的吞吐量分别根据图2中,可以看到,性能在实验中表现不佳与安全.它缺乏在本文提出的解决方案,约50%吞吐量减少.而块大小1 024字节,写操作吞吐量急剧下降.这是因为小的块大小可能导致低利用磁盘传输能力,几乎所有的接入需要执行寻道操作导致低吞吐量.从图3可以看到,平均读取性能的建议解决方案实现了大约105%的改进协议在所有的测试块大小.读写性能吞吐量比率之间与安全从图3可以看到,平均读取性能的解决方案在所有的测试块大小实现了大约105%的改进协议.读写性能吞吐量比率之间与安全提出的协定解决方案.其他超过1 024字节,是能够实现的比超过200%.还注意到了它没有履行好块大小的增加.这表明提出的解决方案当中较大的块被使用具有较高的性能.从而,可以得出这样的结论:提出的解决办法将是一个健康的替代方法.

图2 写比较ISCSI的吞吐量与IPSec建议的解决方案(龙和HMAC-SHA256)Fig.2 Write throughput comparison between ISCSI with IPsec (AH and ESP) and our proposed solution (Dragon and HMAC-SHA256)

图3 读比较ISCSI 的吞吐量与IPSec 建议的解决方案(龙和HMAC-SHA256) Fig.3 Read throughput comparison between ISCSI with IPsec (AH and ESP) and our proposed solution (Dragon and HMAC-SHA256)

从表1描述可以得出一个延迟测试的结果.正如表中所示,在这两个延迟读取和写入操作介绍一个低级方案.可以看出,当块尺寸的增加时,IPSec不能很好的执行.这表明,所提出的解决方案在块尺寸增加时正在被使用比IPSec具有更高的性能,因此,可以得出这样的结论:提出的解决方案将是一个比IPSec健康的另一种方法.

4 结论

椭圆曲线安全远程密码是拟用于提供相互认证在带内的发起方-目标方认证.而不是使用中,提出自己的安全模块和植入直接进入互联网层.它由流密码和hmac-sha256到龙对于各种活动和提供每包被动攻击.实验结果表明提出的安全模块,远远超过以它为基础的方法,它比IPSec增加100%读/写性能.在不久的将来,将研究CPU处理器在多个客户环境利用率和性能的方法.

[1] SATRAN J,METH K C,SAPUNTZAKIS M,et al.Internet Small Computer Systems Interface (ISCSI)[J].Request for Comments 3720,2009.

[2] TANG S Y,LU Y P,DAVID H C D.Performance Study of Software-Based ISCSI Security[C]//Proceedings of the First International IEEE Security in Storage Workshop,December 11,2009.

[3] 楚叶峰.基于iSCSI协议IP SAN存储架构的高清网络监控系统的设计方案[J].长春大学学报,2015,25(6):41-44.

[4] WU T.The Secure Remote Password Protocol, Proceedings of the Internet Society Symposium on Network and Distributed System Security[C]//NDSS 98,San Diego,California March,1998:97-111.

[5] BELLARE M,NAMPREMPRE C.Authenticated encryption:Relations among notions and analysis of the generic composition paradigm[C]//Proceedings of the 6th International Conference on the Theory and Application of Cryptology and Information Security:Advances in Cryptology,Lecture Notes In Computer Science,2006:531-545.

[6] HYOTAEK LIM,SAEBOM CHOI.Design and Implementation of ISCSI based Virtual Storage System for Mobile Health Care[C]//HEALTHCOM 2005,Jun,2005:37-42.

[7] 谢长生,傅湘林,韩德志,等.一种基于ISCSI的SAN的研究与发展[J].计算机研究与发展,2003,40(5):746-751.

[8] HACKER T J,ATHEY B D,NOBLE B.The end-to-end performance effects of parallel TCP sockets on a lossy wide-area network[C]//in Proceedings of the 16th IEEE-CS/ACM International Parallel and Distributed Processing Symposium (IPDPS),Apr,2002:434-443.

[9] LAUTER K.The advantages of Elliptic Curve Cryptography for Wireless Security[J].IEEE Wireless Communications,2004,11(1):62-67.

责任编辑:时 凌

A Lightweight Secure ISCSI-based Remote Storage Service for Mobile Devices

YANG Liejun1,WU Yuqin1,XU Xianbin2

(1.Department of Computer,Ningde Normal University,Ningde 352100,China;2.School of Computer,Wuhan University,Wuhan 430000,China)

Due to the limited storage capabilities on mobile devices, ISCSI (Internet Small Computer Interface), a remote storage access system would be one of the possible solutions to resolve this problem. However, when security of the storage data running over the storage area network is taken into consideration, it invariably raises the issue of security. This paper aims to design a new lightweight secure ISCSI-based remote storage for mobile devices. A security module which is suitable for mobile devices was proposed on top of the solution on the current limitations of default ISCSI security mechanism. Relevant experiments are carried out and the results reveal the efficiency of proposed algorithm in which it introduces over 100% Read/Write performance improvement compared with the IPSec approach.

lightweight;security;virtual storage;ISCSI;security;IPSec approach

2016-10-08.

福建省自然科学基金项目(2015J01660);福建省中青年教师教育科研项目(JAT160538);服务宁德项目(2013F30).

杨烈君(1980- ),男,硕士,讲师,主要从事计算机网络与通信的研究.

1008-8423(2016)04-0420-04

10.13501/j.cnki.42-1569/n.2016.12.014

TP303

A