基于手指静脉特征图像的加密研究

陈 暄

(浙江工业职业技术学院,浙江 绍兴 312000)

基于手指静脉特征图像的加密研究

陈 暄

(浙江工业职业技术学院,浙江 绍兴 312000)

移动互联下的信息安全是目前研究的热门,提出从手指静脉图像的加密出发,首先对手指静脉图像的特征进行了提取,通过构建图像平滑器来获得静脉图像的大小,明暗区域的选择和特征图像的加强来获得采集后的静脉特征图像,其次对静脉图像采用基于小波基函数,Arnold映射,二次Logistic映射和Baker变换的混合加密方式对进行加密;在相关系分析和差分攻击分析等方面实验比较,说明算法具有很好的安全性和低耗时性,能够完全适应在移动互联环境中推广。

手指静脉特征图像;加密;移动互联

0 引言

移动互联网相比目前的互联网在信息的获取和传播上会变得更加快捷和方便,越来越受到人们的广泛应用,但由于受到来自网络安全等方面的影响[1],图像加密一直是数据加密研究方向之一[2],其中手指静脉图像加密需要引起重视,因为存在会被劫持并篡改的可能性。国内外学者对此从多个角度对图像加密进行了研究。文献[3-7]提出利用通过Logistic映射或者混沌系统产生一组伪随机序列,最终得到加密图像;文献[8-9]提出基于Chen映射构造X、Y、Z共3个方向上的混沌序列。实验证明该算法用于图像快速加密是可行、有效的;文献[10]提出基于稀疏矩阵的Arnold数字图像加密算法的安全性,利用图像分层及三层加密结构的思想来加以改进,提出了安全性提升算法SMA,实验表明,与已有的Arnold数字图像加密算法进行对比时,该算法具有更高的安全性。

本文的研究分为2个部分,第一个部分首先通过特征获得图像,采用构建图像平滑器,然后针对静脉图像的区域明暗进行特征提取以获得完整的静脉特征图像,第二部分是针对已经获得的图像采用其次对静脉图像采用基于小波基函数,Arnold映射,二次Logistic 映射和Baker变换的混合加密方式对进行加密。仿真实验证明本文的算法具有很好的安全性。

1 静脉图像的获取和处理

1.1 构建图像平滑器

静脉图像的单一结构无法能够在移动互联网中进行传输,因此需要完全构建图像平滑器来存储静脉的有效信息,本文在4个4×4的结构单元基础上,构成1个8×8图像平滑器,如图1所示。

图1 8×8的图像平滑器

通过图像平滑器对静脉图像f进行膨胀运算,分别得到4个子图像fa,fb,fc,fd,然后通过加权重构图像,其中α,β,κ,ρ分别代表每一个子图像中的权值值,且大于等于0之和为1,如公式(1)所示:

(1)

1.2 静脉图像的明暗区域的提取

1)White top-hat变化公式:

(2)

White top-hati表示通过εi对静脉图像f在第i维上进行白变换。White top-hati(i-1)表示在静脉图像f的尺寸在两个相邻的尺寸上的亮区域的细节,公式如(3)所示,提取静脉图像中的明亮区域的信息如公式(4)所示:

White top-hati(i-1)=White top-hati∩

White top-hati-1

(3)

(4)

fW表示在图像在0~k维度上的亮区域特征的白变换的结果。

2)Black top-hat变换公式:

Black top-hati=f×(εi-1)

(5)

White top-hati表示通过εi对静脉图像f在第i维上进行黑变换。White top-hati(i-1)表示在静脉图像f的尺寸在两个相邻的尺寸上的暗区域的细节,公式如(6)所示,提取静脉图像中的暗区域的信息如公式(7)所示:

Black top-hati(i-1)=Black top-hati∩Black top-hati-1

(6)

(7)

式中,fB表示在图像在0~k维度上的亮区域特征的黑变换的结果。

1.3 静脉图像的增强

为了进一步增强获得静脉图像的效果,本文将静脉原始图像f、白区域fW和黑区域fB在[0,1]区间上进行映射,得到如下。

(8)

(9)

利用式(10)得到静脉图像的明暗差值,记为fdiff(x,y)。

(10)

(11)

1.4 小波基函数的选择

针对手指静脉图像的特征,本文选择小波基函数对其进行处理,通过伸缩和平移等运算功能对函数或信号进行多尺度细化分析,非常适合于局部分析。通过小波基函数将静脉图像划分为同等大小的图像,都有一个独立的小波切换块对应相应的图像。小波基函数如下:

(12)

式中,a为伸缩因子, b为平移因子。

2 基于混沌的静脉图像的加密

2.1 Arnold映射

利用混沌系统的初始值来进行迭代对明文的图像进行置换是一种加密手段,本文采用Arnold映射方法是混沌图像加密的重要组成部分,其中映射公式如下:

(13)

式(13)中,a,b为正整数,Arnold映射对二维可逆图像进行了正整数的限制,使得原本静脉图像中相邻的像素点通过变换之后不再相邻。首先将静脉图像中某个点(x,y)处的像素值进行随机处理得到一个新位置,然后通过Arnold映射变换后的点(xn+1,yn+1)来取代(x,y)作为下一次变换移动的输入值,直到迭代结束完成置换了一副图像。其缺点是静脉图像的有限迭代后容易可能出现恢复图像的情况,因此保密性具有一定的差异。

2.2 二维Logistic映射和Baker变换

(14)

当h∈[0.653,0.686]的时候,Logistic处于二维混沌状态。

Baker 映射是数据置乱的方式一种。二维连续的 Baker 变换的表达式如式(15):

(15)

其中:(xn,yn)记录着原始数据的位置,(xn+1,yn+1)记录着置乱后的数据位置。

本文将以上两种数据置换的方式进行结合,设计了混合混沌序列构造器,其中,密钥初值通过二维Logistic进行置换,原始图像通过Bakert置换后与经过处理的密钥通过矩阵进行扩散操作,最后生成加密图像,二者混合加密序列如图2所示。

图2 二者混合加密序列

3 加密算法设计

本文加密算法的设计主要将小波基函数,Arnold映射,二维Logistic 映射和Baker变换这四者结合起来,通过对静脉图像进行分解,置换,扩散等方面进行处理最后得到加密的图像,其流程如图3所示。

图3 本文加密流程

本文首先对原始静脉图像进行分解成矩阵(M/4)×(N/4),然后通过Baker序列和经过Logistic混沌后的密钥生成混沌序列,小波基函数对图像进行小波分解可以获得分解系数矩阵,对分解后的矩阵采用Arnold映射,这样能够有效的在一定程度上可以减少计算量,因此在加密设计上是合理的。

算法步骤如下:

步骤1:设定一个大小为M×N的静脉图像,将其转换为图像的二维矩阵为R,使用Baker对其预处理图像进行n次预处理,生成序列X。

步骤3:通过n次迭代,对步骤1中的置换图像X和步骤2中的Logistic密钥生成序列Y进行复合混沌序列分解。

步骤4:将生成的混合混沌序列进行小波基函数进行变换,生成序列Z。

步骤5:使用Arnold映射对Z产生混沌序列得到Z′,通过与步骤4中的图像序列Z进行置换。

将置换后的静脉图像进行小波逆变换,得到最终加密的图像。

4 仿真实验

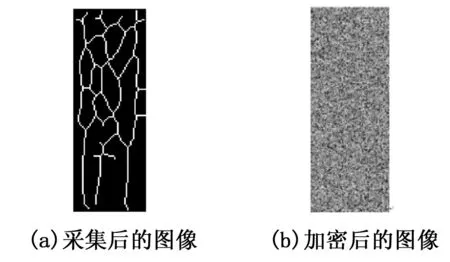

本文设置硬件环境为酷睿双核,内存为4 GDDR3,硬盘容量为240 G,软件仿真环境为Matlabs2010。选取原始的手指静脉图像,然后对其按照第1节描述的静脉特征方法进行提取,如图4所示。本文从相关性分析和统计计分析2个方面分析来进行验证对手指静脉图像加密的效果如图4(a,b)中所示。

图4

4.1 相关性分析

与其他的图像一样,手指静脉图像中也会包含相关的冗余的信息,虽然通过前述的方法提取图像特征,但相邻的像素点之间无法独立的存在一定的相关性,从采集后的静脉图像和密文图像中随机选择100对相邻像素点,按照公式(16)~(19)来计算加密后的图像的水平方向,垂直方向,对角线方向像素相关性,其中Cov表示协方差,(x,y)表示静脉图像中的相邻像素点的灰度值,N为挑选的像素个数。

(16)

(17)

(18)

(19)

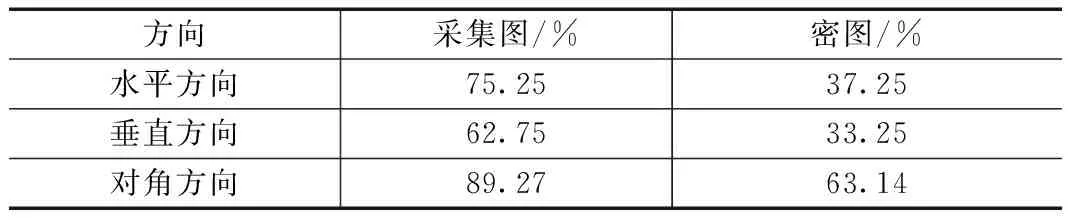

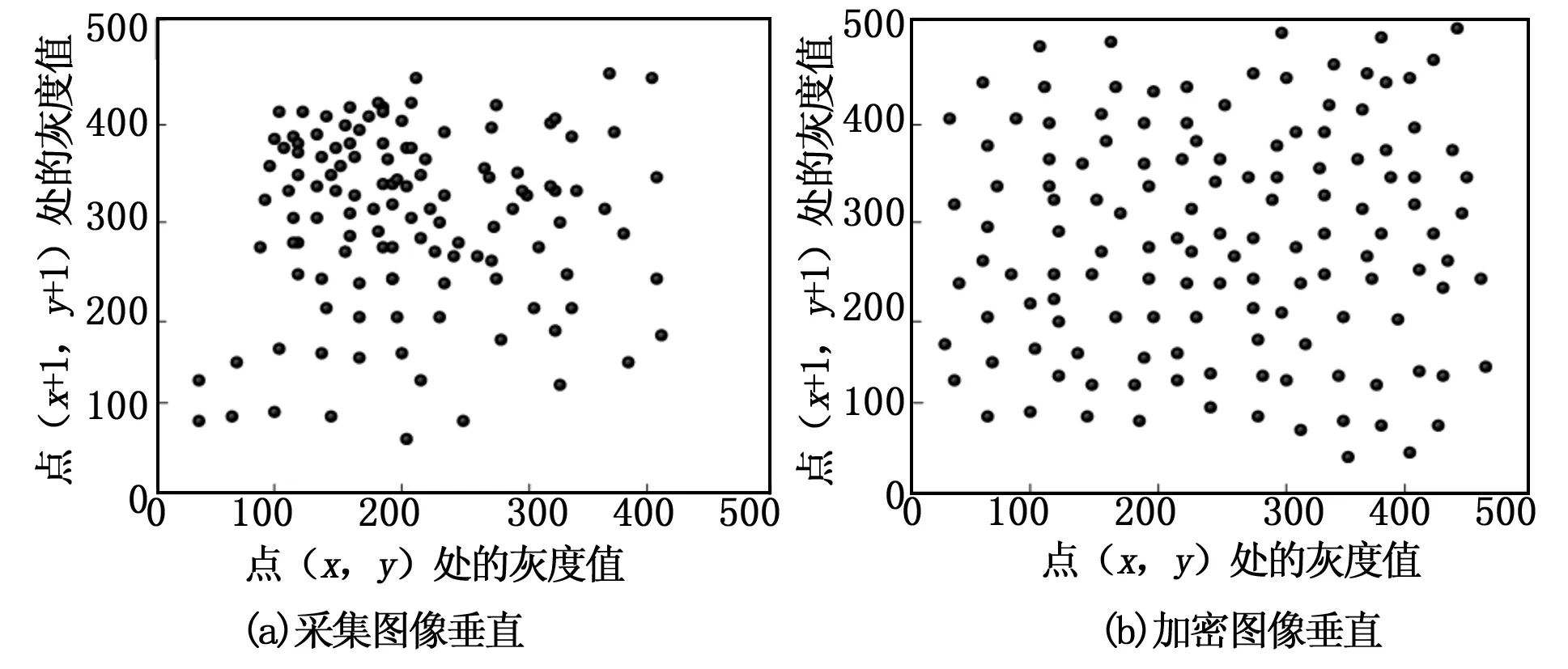

表1分别列出了加密前后两种图计算所得到的相关系数,从中发现两种之间的相关性比较大,说明采集后的手指静脉的图统计特征已经被扩散到了随机的加密图中。表2列出了加密前后的两种图像算法在时间复杂度上的比较,说明本文加密算法后时间复杂度低于未加密算法31.21%。图5~7表示两种图像在3个方向上的比较效果,从结果来看,针对采集后的静脉图像加密效果比较好,适合在移动互联的条件下加密。

表1 采集静脉图与加密图的两相邻像素相关性

表2 采集静脉图与加密图的时间复杂度比较

图5 效果比较图

图6 效果比较图

图7 效果比较图

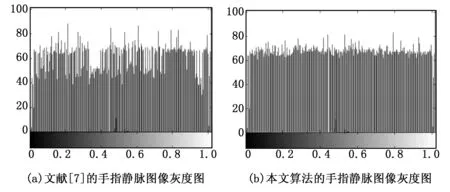

4.2 统计分析

图8显示的文献[9]的效果与本文算法加密的效果比较,从图中效果来看,本文的算法相比与文献[9]的算法加密之后图像具有很好的稳定性,图像灰度值优于文献[9]的图像灰度直方图,这说明通过在二维Logistic的基础上,结合baker加密,具有很好的效果。

图8 效果比较图

5 结束语

本文首先对手指静脉图像的特征进行了提取,其次对静脉图像采用基于小波置换,Arnold映射,二次Logistic 映射和Baker变换的混合加密方式对进行加密。仿真实验证明本文的加密算法相关系分析和差分攻击分析等方面具有很好的安全性和低耗时性,能够完全适应在移动互联网环境中推广。

[1]房秉毅,张云勇,吴 俊,等. 云计算应用模式下移动互联网安全问题浅析[J],电信科学,2013,29(3):41-46.

[2]文昌辞,王 沁,苗晓宁,等.数字图像加密综述[J].计算机科学,2012,39(12):6-8.

[3]何 冰,牛怀岗,肖令禄.一种双重变换的二维图像加密算法[J].光学技术,2015,41(1):52-58.

[4]王 帅,孙 伟,郭一楠.一种多混沌快速图像加密算法的设计与分析[J].计算机应用研究,2015,32(2):512-515.

[5]徐 兵,袁 立.基于改进Logistic混沌映射的数字图像加密算法研究[J].计算机测量与控制,2014,22(7):2157-2159.

[6]丁文珂,张 颖,柴秀丽.基于自适应和多混沌系统的彩色图像压缩加密算法[J].河南大学学报(自然科学版),2015,45(2):223-228.

[7]浩 明.基于多个混沌系统和位运算的图像加密算法[J].实验室研究与探索,2015,34(3):35-39.

[8]彭 平,孙立新,王铁柱.基于Chen混沌映射的位平面图像加密方法[J].数学的实践与认识,2015,45(3):117-122.

[9]李巧君,张亚楠.基于混沌映射的图像快速加密改进算法[J].计算机测量与控制,2014,22(10):3270-3273.

[10]江 帆,吴小天,孙 伟.基于稀疏矩阵的Arnold数字图像加密算法[J].计算机应用研究,2015,35(3):726-731.

Research on Encryption Based on Finger Vein Feature Image

Chen Xuan

(Zhejiang Industry Polytechnic College, Shaoxing 312000,China)

Information security in the mobile Internet is currently a hotspot in researches. Starting from encryption of finger vein image, this paper first extracts characteristics of the finger vein image, and gets the size of vein image through establishing image smoother as well as the collected image of vein features through selecting the darkness area and characteristic features. Then, this paper adopts the function based on wavelet, Android mapping, the quadratic Logistic mapping and Baker transform to encrypt the vein image. Conduct experiment to compare the correlation analysis and differential attack analysis, and the results show that algorithm in this paper is safe and costs less time, so it is suitable to promote it in the mobile Internet.

finger vein feature image; encryption; mobile Internet

2015-11-30;

2016-01-04。

浙江省教育厅科研课题(Y201534058)。

陈 暄(1979-),男,硕士,讲师,主要从事算法设计和云计算方向的研究。

1671-4598(2016)06-0164-04DOI:10.16526/j.cnki.11-4762/tp

TP

A