基于蚁群神经网络的地下水脆弱性评价与分析

孙金烨,刘汝涛,徐 韶(山东科技大学测绘科学与工程学院,山东青岛266590)

基于蚁群神经网络的地下水脆弱性评价与分析

孙金烨,刘汝涛,徐韶(山东科技大学测绘科学与工程学院,山东青岛266590)

为了准确而快速的对地下水脆弱性进行评价与分析,本文将蚁群与BP神经网络算法相结合,建立了一种针对地下水脆弱性评价的蚁群神经网络模型。该模型是将蚁群算法应用到神经网络的优化训练中,以此避免神经网络在训练过程中容易陷入局部极值以及收敛速度慢的不足,再用训练好的神经网络对研究对象进行仿真。以实测的样本数据为例,应用蚁群神经网络模型进行地下水脆弱性评价实验,结果表明:该模型与标准BP神经网络相比,具有较高的评价精度和较快的运算速度,是一种十分有效的评价方法。

地下水脆弱性;评价;蚁群算法;BP神经网络

地下水对于当今这个水资源匮乏的世界来说极为宝贵,其合理得开发与利用对保障人民的生活用水安全和工农业生产的正常发展具有重要的意义。目前局部区域地下水正面临严重的污染危险,地下水脆弱性状况已经成为近年来国内外被关注的焦点问题。地下水脆弱性评价是保护含水层,预防地下水污染的重要手段[1]。目前,由于神经网络技术在处理非线性问题上表现出来的明显优势,目前正成为地下水脆弱性评价的关键技术。针对BP神经网络存在的收敛速度慢,易陷入局部极值等缺点,本文应用蚁群算法对神经网络的权值进行了优化,并充分发挥了两种模型的优点,同时弥补了各自的不足,结合实际的工程算例进行了计算验证,取得了理想的结果。

1蚁群神经网络模型的构建

1.1蚁群算法原理

蚁群算法的本质是一种基于模拟蚂蚁群落行为的随机搜索优化算法。蚁群算法用于优化的机制主要包括:选择机制(路上蚂蚁群落留下的分泌物越多,该路径被选择的几率越大)、更新机制(路径上蚂蚁留下的分泌物会随着蚁群的经过而不断增加,并且同时也会随着时间的推移逐渐挥发)、协调机制 (蚂蚁间的相互通信及协同工作实际上是通过分泌物来进行信号传递的),通过蚁群个体间的信息交流与相互协作来寻找最佳的优化参数,因此,蚁群算法具有很强的发现全局最优解的能力。

1.2蚁群算法训练神经网络的具体步骤

第一步:参数初始化。将权值区间均匀地分成r个子区间,每个子区间边缘上的点就是一个待选权值,假定每一个点在初始阶段都具有相同数量的信息素τ0,信息素的挥发系数为ρ,BP神经网络的学习率设定为η,时间t和循环次数N,在此设为零,设置网络的最大迭代次数为Nmax。

第二步:释放所有蚂蚁。假定蚂蚁数量共有m只,则蚂蚁k进行路径选择的公式为:

记录所有蚂蚁经过点的编号,保存在文件中。当蚂蚁为网络所有的权值做出选择后,则认为蚂蚁完成了一次参数遍历,它所选择并记录下来的所有值构成网络的一组权值参数。

第三步:重复进行第二步,直到蚁群中所有蚂蚁均找到食物源。

第四步:信息素的更新。令t=t+m,NC=NC+1,当所有蚂蚁在每个集合中均选择了元素后,利用各蚂蚁所选元素组成的权值进行神经网络的训练并计算输出值与目标结果的差异,记录当前所选参数中最优解的数目为λ。然后对所有集合中各元素的信息素按下面的调解公式进行调节。

第五步:重复进行第二步到第四步,直到到达最大迭代次数Nmax,转到第六步。

第六步:将蚁群算法找到的神经网络输出误差最小的一组权值作为最终权值参数,即完成训练过程。

第七步:采用高程拟合检验样本对训练好的蚁群神经网络进行仿真,如果验证误差满足要求,则认为神经网络具有很好的泛化能力;否则转到第一步,重新开始。

2算例分析

由于各地水环境是不一样的,因此地下水的脆弱性评价标准也不固定。影响地下水脆弱性的主要因素为土壤层厚度、土壤层形状等14项影响因素指标,具体可参考文献[2]。因此输入层神经元数取为14。隐含层定为1层。一般而言,隐层节点数目是输入层节点数目的2倍,因此,本文将隐层节点数目定为28。

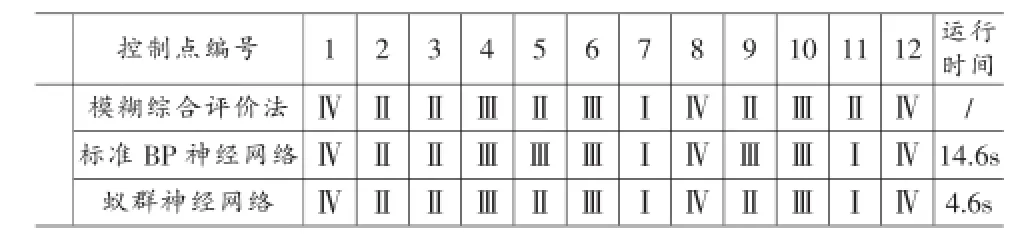

算法用Matlab语言实现。通过实验分析,选择蚂蚁数目m=35;权值区间为 [-2,2];最大迭代次数Nmax=300;λ=2;η= 0.001。经过网络训练后得到一组权值的最优解,以实地采集的12组数据作为网络的仿真输入值,利用训练好的网络进行仿真,输出结果如表1所示。可以看出蚁群神经网络在保证评价精度的同时,网络运行时间也大幅缩减。

表1地下水脆弱性评价结果比较

3结论

BP神经网络以其具有的自学习、非线性及可靠性等特点,避免了传统的层次分析法在构建判断矩阵时存在主观性的缺点,为地下水脆弱性评价提供了新的解决思路。利用蚁群算法优化后的BP神经网络具有收敛速度快、拟合精度高等优点,克服了标准BP神经网络收敛速度慢、容易陷入局部极小值的缺点。同时本文采用的实验数据仅有12个,基于标准BP神经网络算法得到的相对误差较大,但优化后的BP神经网络精度有明显提高,避免了由于样本数量少造成的拟合精度低等缺点。

[1]贺新春,邵东国.几种评价地下水环境脆弱性方法之比较[J].长江科学院院报,2005,26(3):17~21.

[2]李 梅,孟凡玲.基于改进BP神经网络的地下水环境脆弱性评价[J].河海大学学报,2007,35(3):245~248.

[3]王家林,吴正国,杨宣访.基于蚁群神经网络的线性直流电源故障诊断[J].仪器仪表学报,2009(3):512~516.

TV213.4

A

2095-2066(2016)20-0082-02

2016-6-29

孙金烨(1995-),女,本科,主要研究地下水脆弱性,微波遥感应用等。