Android恶意软件特性与进化分析研究

管飞诗 徐夫田

摘要:Android的流行使其成为众多的恶意软件攻击的目标,Android恶意软件以惊人的速度增长。为更好的了解Android病毒特点及其进化演变方向,本文对近4年的35个Android恶意家族,350个恶意样例进行定性定量分析。结合目前国内外学者对Android恶意软件研究进展,从Android平台下的恶意软件的表现(包括侵入手机前后的各种表现),以及Android恶意软件隐蔽性、重新打包、更新攻击各个方面进行描述,对这350个恶意样例的特性得出一定的结论,并对Android恶意软件进化的趋势做出了理性的预测。从Android病毒编程语言多样化、查杀加壳化以及传播“瓶颈”方面做出预测。得出今后Android恶意软件趋向编程语言多样化、“加壳”技术高深化、传播途径跨平台化等结论。希望本文得出的有关结论和预测对于Android安全相关研究人员提供一定的参考意义。

关键词:Android 恶意软件 恶意家族 Android安全 定量分析

中图分类号:TP39 文献标识码:A 文章编号:1007-9416(2016)05-0000-00

1 引言

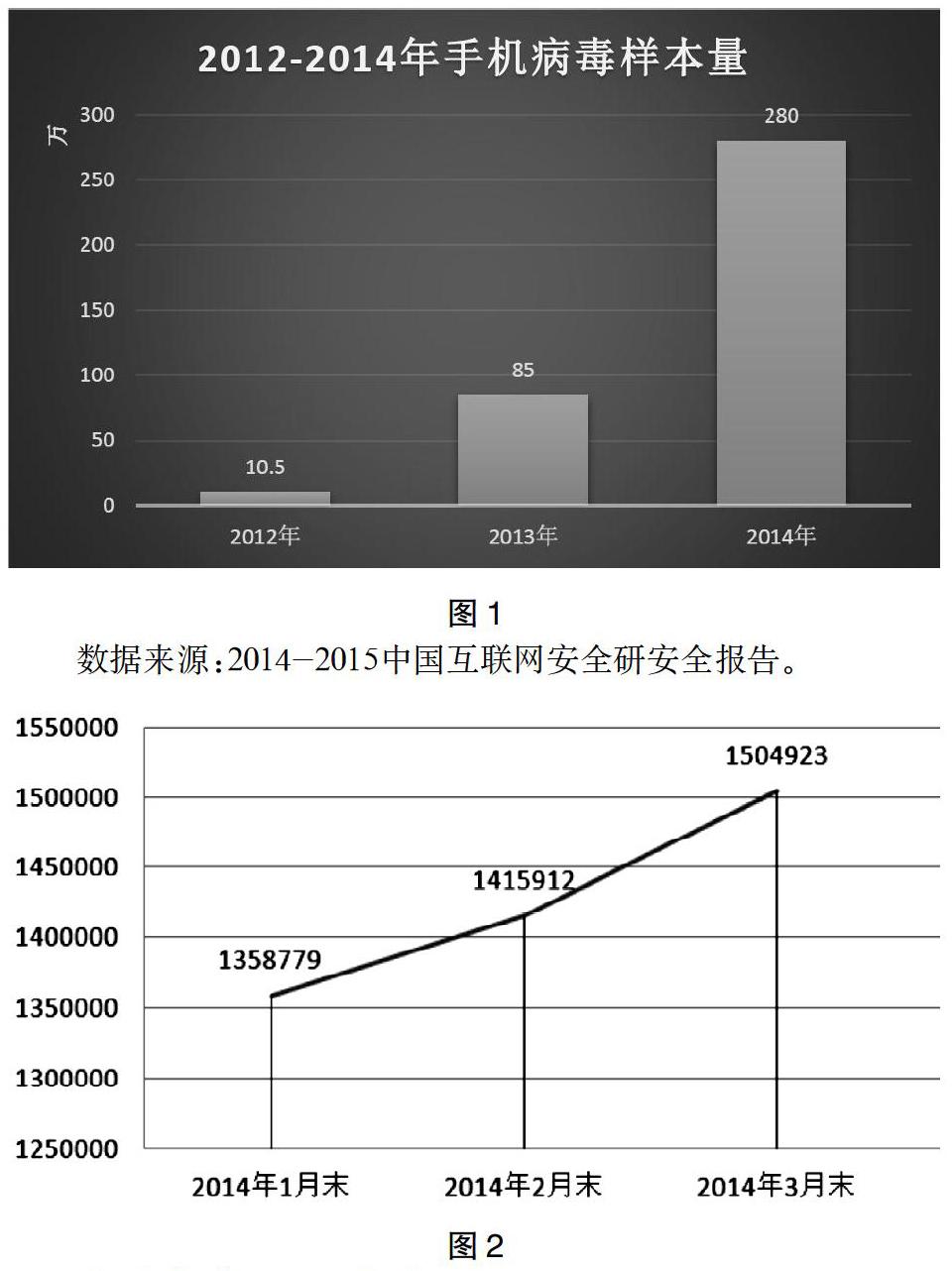

智能手机近几年的飞速增长,不仅日常生活越来越依赖其提供方便快捷的功能,甚至已经渗透到了政府、医疗、军事等重要行业。2007年11月,Google发布了安卓系统,2011年第一季度,安卓在全球份额超过了塞班系统,跃居全球第一。2012年11月,安卓在全球智能手机操作系统市场占有率为76%,在中国市场占有率有90%,正因为如此。安卓成为许多恶意软件的攻击目标,而中国受灾程度较为严重。2014年全球中Android病毒的手机共2.8亿部,平均每天80万Android手机中毒。中国以近1.2亿部手机中毒高居全球榜首。在2014年Google Android安全报告中特别指出中国Android手机的受害程度。

2014年Android用户量达到20亿。Android系统在智能手机系统的市场占有率达到84%。来自中国大陆地区百度移动安全实验室、腾讯移动安全实验室、猎豹移动安全实验室、360移动安全实验室的数据报告,Android恶意软件每年增长速度超过100%,甚至更高。其严重性可见明显。智能手机恶意软件已经成为人们不得不关注的一个问题,手机恶意软件对人们的生活造成极大的影响,甚至能引起社会另一些问题。

鉴于Android巨大的市场发展潜力及其面临的严重安全问题。本文随机抽取了近4年的35个Android恶意家族、350个恶意样例。对其进行定性定量分析。分析出恶意软件特性,并对恶意软件进化进行了理性的预测。为Android安全研究人员提供一定的参考价值。

本文其他部分的组织如下,第一部分数据采集---恶意软件时间表。第二部分,Android平台下的恶意软件行为。第三部分,恶意软件特性分析。第四部分,恶意软件进化预测。第五部分对本文进行了总结。

2恶意软件时间表

在表1中,我们展示了35个Android恶意软件家族,并附带其发现时间。这些书籍来自中国大陆地区手机病毒防御公司。它们分别以安全公告、威胁报告或以blog形式公示出来。我们精心的收集在一起,数据采集中既有随机性也也有针对性,体现了数据的可信性。数据采集时间跨度达4年之久。从2011年6月开始,截止到2015年3月。每个恶意家族并相应收集了10个恶意软件样例。这些样例既有来自官方也有来自Android 应用市场。(样例为随机抽取)

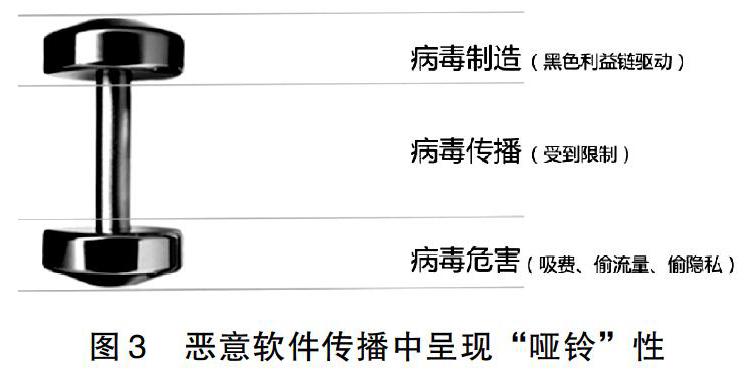

为更好的展示恶意软件增长速度,我们用下面几张图表展示近几年Android恶意软件增长的速度及规模。

3 Android平台下的恶意软件的行为表现

Android恶意软件与pc恶意软件既有相同之处也有不同之处。在该部分我们讨论下Android平台下的恶意软件的行为表现。

3.1恶意软件的侵入前的行为表现方式

目前,Android恶意软件主要有两种侵入手平台的方式,这两种方式分别如下:

(1) 特洛伊 app:网络黑客,首先将手机APP从APP市场上下载下来,然后重新对APP进行第二次修改。在修改时,将恶意代码嵌入到APP中,对其封装完毕后上传到APP下载网点。

(2)恶意APP:网络黑客将恶意软件伪装成比较流行的手机APP,然后将其上传到手机APP市场。

3.2 恶意软件侵入手机后的表现形式

(1)病毒:手机病毒是一种缺乏自我复制能力但具有破坏力的恶意程序。

(2)蠕虫:能控制系统漏洞的恶意代码或者利用网络自动复制到另外一系统的恶意程序。

(3)特洛伊木马:未经授权访问或者未经必须的操作远程访问系统内部资源。

(4)间谍或广告软件:在未经用户授权的情况下,收集用户信息或者破坏用户系统。

(5)钓鱼应用程序:伪装成合法的站点,该站点包含手机钓鱼程序可以盗取用户的数据凭证。这种程序直到安装或者被感染后才被发现。

(6)感染后的症状:一些莫名其妙的行为、机器性能下降,例如冰冻应用程序、重启失败、网络裂解困难等。耗费电池或者处理能源,攻击浏览器。在未授权的情况下乱发短信、拨打电话,甚至使手机成为“砖机”。

综上所述。Android恶意软件对手机平台的攻击方式和变现形式大体就这样。当然新型的Android恶意软件在不断产生在进化。目前智能手机用户的数据被侵入的恶意软件收集或者盗取,不管是商业还是个人之智能手机用户都可能难免于恶意软件的侵入。这些恶意软件对手机造成的影响可分为监控、侦测、追踪和警告。有的学着也概括为MDTN(monitoring、detecting、tracking、notification)。由于篇幅问题,我们对这四种行为不再过多的描述。

4 Android恶意软件特性特点分析

在该部分中,我们进行对第一部分35个恶意家族350个恶意样例分析。并从不同的角度分析,分析恶意软件的特性特点。

4.1 隐蔽性

隐蔽性是Android恶意软件的一重要的特性。通过对350个样例手动分析,结合国内外学者对Android恶意软件分析研究,我们从Android恶意软件重新打包、更新攻击、强迫下载等方面介绍Android恶意软件的隐蔽性。

4.1.1重新打包

重新打包是Android恶意软件的一个重要的特点,也是最主要的搭载技术。恶意软件制作者通过此项技术将恶意软件搭载进流行的应用程序中。通常,恶意软件制作者将当前市场上最流行的APP下载到本地,对其进行反编译,搭载他们制作的恶意程序,进行完整封装。重新打包完整后,再次上传到官方或者Android APP 市场。用户在不知情的情况下下载重新打包的恶意APP,下载到手机后,进行安装,从而感染病毒。

在所采集的350个样例中,诸多重新打包的恶意软件,包括付费的APP、著名的游戏APP、功能强大的工具APP,也包含色情相关的APP。比如编号10的anserverbot恶意软件样例重新打包成一款收费APP在mxmotor.camelgames.com的官方Android APP市场可以获取到。据有关文献统计重新打包的恶意软件达到80%以上。[3]

4.1.2更新攻击

更新攻击相比重新打包技术更为高深,它高深之处在于它加大了被发现的难度。特别是,它可能还重新打包在流行的APP中,但是与封装整个有效负载相比,它只是包含了更新了部分组件部分。在运行时,将读取或下载该恶意的负载组件。这样,静态的手机扫描APP有可能捕捉不到恶意负载。从而造成恶意软件的纵意恶行。在我们的数据采集中,编号1basebridge就是上述的恶意的家族,后来的DroidKongFu更新版层出不穷,都属于该描述的家族。

4.1.3强迫下载

第三种技术是传统的攻击手段------强迫下载。它不直接攻击手机浏览器的漏洞。但本质上是诱惑用户下载“趣味”或者“功能丰富”的APP。有一款叫zitmo恶意软件(不在本文数据采集中),就是这样的恶意软件。该款软件诱惑用户下载后,盗取用户手机中与银行数据有关的信息,对用户直接造成经济损失。

Android恶意软件的隐蔽性造成众多的手机被感染,重新打包、更新攻击、强迫下载是Android恶意软件最主要的攻击方式,也是最隐蔽的体现之处。Android恶意软件在不断的更新不断进化,其隐蔽性将会越来越深。

4.2经济目的性

经济目的性是Android恶意软件的又一特性。Android恶意软件不同于电脑恶意软件。Android恶意软件的经济目的性很强。电脑恶意软件大部分是导致系统瘫痪,Android恶意软件的目的就是获取经济利益。恶意扣费、资费消耗、手机支付、获取银行卡信息等各种方式进行金钱的获取。来自百度移动安全、腾讯移动安全实验室、金山移动安全实验室、猎豹移动安全实验室的数据,直接或间接的盗取费用类型的Android恶意软件达到60%以上,这些数据不包括其他形式造成的经济损失。保守估计,该类恶意软件已经高于70%,甚至更高。 4.3传播中呈现“哑铃”性

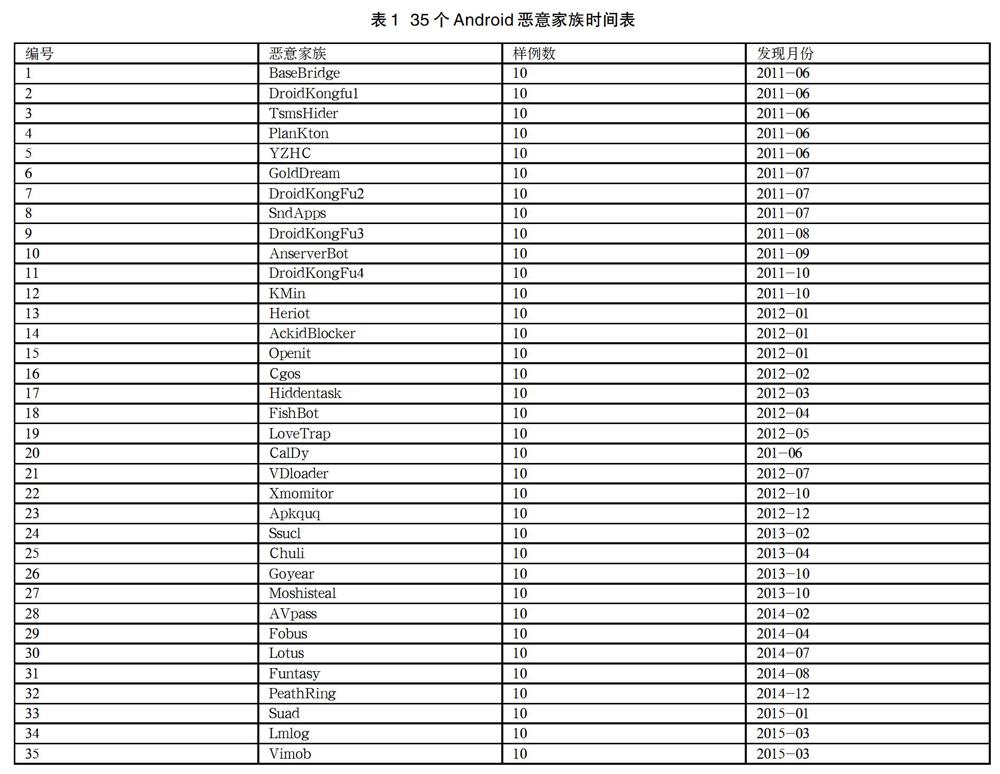

在图片1中我们可以看出。恶意软件制造和恶意软件危害都很严重,是“哑铃”的两个大头。而恶意软件传播由于受到社会工程学的束缚,很大程度上受到了限制。

恶意软件制造者在经济利益驱动下,疯狂制造手机病毒。而且Android手机恶意软件制造技术门槛低,这就进一步加剧了病毒制造的泛滥。

然而,病毒在传播上,由于目前主要的恶意传播手段都需要社会工程学的参与,伪装成流行应用,诱骗诱导用户下载恶意软件,不能像pc病毒那样自动感染其他软件和自动传播。所以手机恶意软件在传播上受到了限制。这也是目前手机还没有大规模爆发像“梅丽莎”那样病毒的重要原因。

4.4其他特性

Android恶意软件除了上述几大特性外,还有几个其他的特性。盗取用户隐私信息也是Android恶意软件的一重大的特性,利用用户的隐私,制造很多的家庭问题、社会问题,造成家庭破裂、造成局部社会不安定等一些严重问题。另外呈现月份性、地域性也是Android恶意软件的一些特性。在众多的移动安全报告中指出,6月份Android恶意软件出现较为严重,在地域性方便表现在中国大陆地区的广州、北京地区受害程度较为严重。

5 Android恶意软件进化预测

事物不断往新的方向发展。Android恶意软件也不例外。尽管安全工作者在努力的排除这些恶意软件,但恶意软件不停的发展,也不停的进化。我们在分析这350个样例的时候,也进行了理性的预测。

5.1 编程语言多样化

Android应用支持多种开发语言,除了常规的Java与C/++。恶意软件已经不局限于常规的Java与C/++了。从2014年的恶意软件中发现使用易语言和C#开发的恶意应用。而且Android应用支持易语言、VB、C#、HTML5等众多开发语言。这对恶意软件查杀势必带来重大的难度。编程语言的多样化将成为Android恶意软件发展趋势。

5.2 恶意软件加壳技术多样化

第2部分描述的Android恶意软件的隐蔽性的特点外,加壳技术也是增强其隐蔽性的一项技术。近年来,更多的恶意软件采用加壳技术躲避安全软件的查杀。2013年到2014年仅一年的时间,加壳软件数量就增长了约18倍,较为著名的加壳方案dexprotect和opkprotect,很可能成为恶意代码开发的加壳方案。

5.3 传播将突破“瓶颈”

我们在第三部分提到,Android恶意软件传播中呈现“哑铃式”。因为社会工程学参与,其传播途径受到限制。百度移动安全实验室已经截获了一种跨界手机病毒。这样的病毒,可以从远程服务器下载病毒代码,当手机链接到PC机时感染PC,如果成功感染PC,那么病毒完全可以利用PC端病毒技术,自动传播并感染其他PC,最终实现自动感染其他手机。由于我们的手机与电脑连接次数较多,恶意软件制造者在利益的驱使下,会向这方向发展。

6结语

移动设备的普及影响到了人们的方方面面,Android的占有率越来越高。Android系统的开放性也给其不安全性带来某种程度上的隐患,恶意软件制造者在经济利益驱使下不停的制造病毒。目前,信息安全面临着网络安全和移动安全。二者有相同之处也有不同之处。移动安全将成为下一代安全的研究的重点。目前的移动安全只是处于初期阶段,没有很好的方案。但是从Android恶意软件增长速度和危害程度方面看,移动安全以及不能在迟缓。最后,希望本文的一些观点能给Android安全领域相关人员一点参考价值。也希望本文能激发Android安全研究的热潮。

参考文献

[1]吴泽智,陈性元,杨智 等.安卓隐私安全研究进展.计算机应用研究,2014.08 Vol.31 No.8 2241--2247.

[2] 彭国军,李晶雯,孙润康 等.Android 恶意软件检测研究与进展[J].武汉大学学报:理学版,2015.02 vol.61 No.1021-033.

[3] 边摇悦,戴摇航,慕德俊.Android 恶意软件特征研究[J].计算机技术与发展,2014.11 Vol.24 No11 178-181.