更高效的选择密文安全基于身份的双接收者加密方案

陈文 张凯 钱海峰

摘要:双接收者加密(Dual Receiver Encryption,DRE)是一种特殊的公钥加密(Public Key Encryption,PKE)体制,它允许两个独立的接收者分别解密同一密文得到相应的正确明文信息。双接收者加密非常适用于敏感信息需要被监督方或者第三方解密的应用场景。基于传统公钥加密方案构造的双接收者加密方案需要额外的开销来进行公钥证书的发放和管理;而基于身份的双接收者加密(Identity-Based Dual Receiver Encryption,ID-DRE)可以避免公钥证书的问题。第一个基于身份的双接收者加密方案是通过一个高效的基于身份的加密方案(Identity-Based Encryption,IBE)构造而得。本文首先利用从IBE构造可抵抗选择密文攻击(chosen-Ciphertext Attack,CCA)的PKE的通用技术对上述方案进行扩展,得到了不可区分选择身份和选择密文攻击安全(Indistinguishability Against Adaptively ChosenIdentity and Chosen-Ciphertext Attack,IND-ID—CCAl的加密方案。并通過基于双线性判定Diffie-Hellman(Bilinear Decision Diffie-Hellman,BDDH)假设(BDDH假设),对此方案的安全性进行了证明。最后,将此加密方案扩展成一个非交互式公开可认证的双接收者加密方案,该方案是目前已知的第一个非交互式公开可认证的基于身份的双接收者加密方案。

关键词:双接收者加密;基于身份的加密;选择密文攻击;非交互式公开可认证

0.引言

2004年,Diament等人首次提出了双接收者加密(DRE)的概念,它是一种特殊的公钥加密体制。在这种加密体制中,消息由独立的两方公钥加密生成密文,而密文可由两方各自的私钥解密得到明文。同时,他们通过特定的椭圆曲线群上的双线性对构造了第一个双接收者加密方案,将基于Diffie-Hellman的三方密钥协议应用到了双接收加密方案的公钥构造上。2014年,Chow等人重新定义了双接收者加密体制,在定义了完整性的基础上,构造了具有完全不可延展性(completely non-malleable)和明文可意识性(Plaintext-awareness)等性质的一系列加密方案。

双接收者加密体制适用于众多应用场景中。例如,在数据加密传输中,涉及政治或者医疗的敏感信息通常需要被可信的第三方备份并且监管查看,即第三方具备和消息的接收方一样的解密该消息的能力。在普通的公钥加密体制中,为实现此项功能,消息的发送方在消息发送前一般需要和消息的接收方以及第三方进行通信,而双接收者加密体制通过使用两方公钥共同加密消息避免了额外的开销。再例如,在数据外包存储中,如果存在两个数据拥有者,也可以采用双接收者加密体制对数据加密后再将数据外包存储:当其中一个数据拥有者需要对数据进行存取操作时,无需跟另一个数据拥有者通信;需要对数据进行更新操作时,可以使用自己的私钥进行签名。这样数据的存取、更新就会更加快捷,当一方拥有多个数据时,也无需对不同的解密密钥进行管理。另外,当客户端和文件存储服务器进行交互时,通过双接收者加密构造的计算难题也可使服务器可抵抗资源耗尽攻击。双接收者加密体制也可以用来构造可否认认证机制和密钥托管机制协议。

基于身份的加密是一种新型的公钥加密体制,在这种加密体制中简单的识别符(例如邮件地址等)可用于作为方案的公钥。与传统的公钥加密体制相比较,基于身份的加密机制大大减小了加密过程的复杂度,不需要公钥证书,避免了证书管理上的困难。

具有非交互式公开可认证性质的公钥加密方案允许在消息接收者和第三方无额外交互的情况下,第三方可验证消息是否为确定明文的密文或者该消息为无效的密文。具有非交互式公开可验证性质的公钥加密方案通常应用在协议的设计中,例如将具有非交互式公开可认证性质的公钥加密方案应用在多方计算协议中。另外,也可以通过具有非交互式公开可认证性质的公钥加密方案构造安全的消息传输方案。

尽管双接收者加密体制在实际中有着广阔的应用前景,但是目前的双接收者加密方案均是构造在传统的公钥加密方案体制下,因此它们和传统的公钥加密方案一样,都存在证书管理的问题。文献中提出的基于身份的双接收者(ID-DRE)加密机制有效地解决了公钥证书带来的额外开销,使得双接收者加密方案更具实用性,但该文献中提出的具有不可区分选择身份和选择密文攻击安全(IND-ID-CCA)的双接收者加密方案的效率较低。

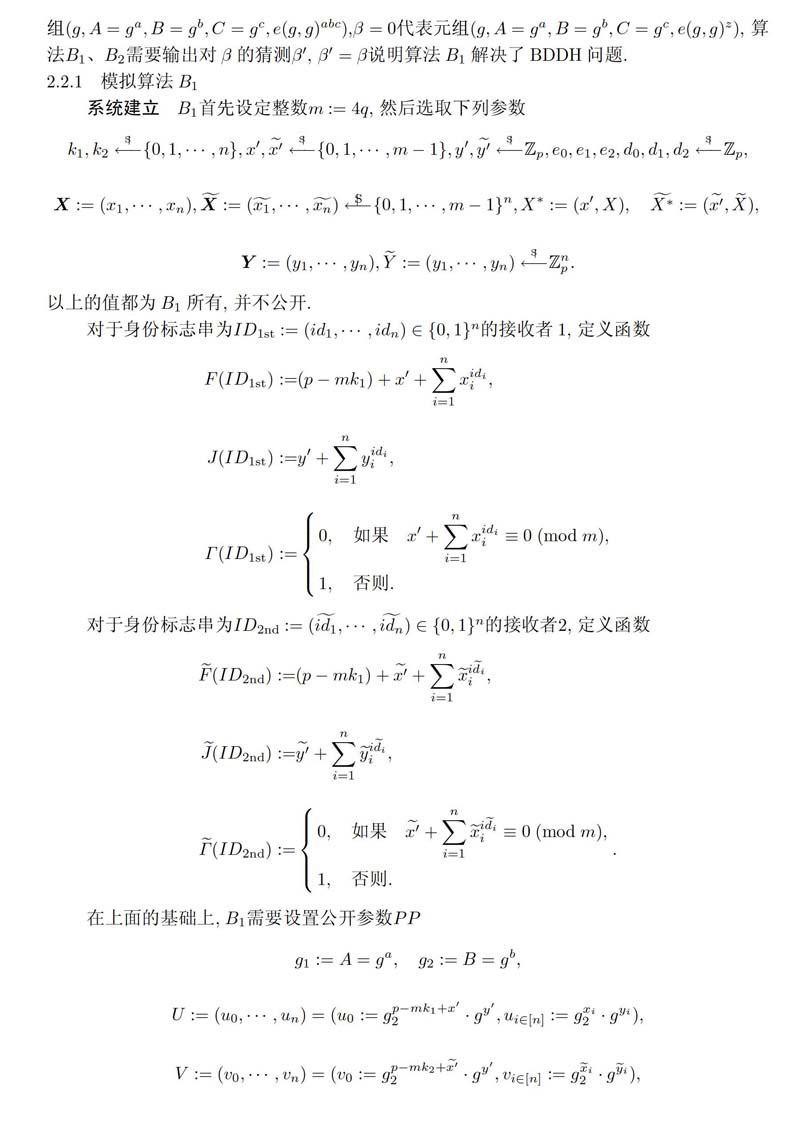

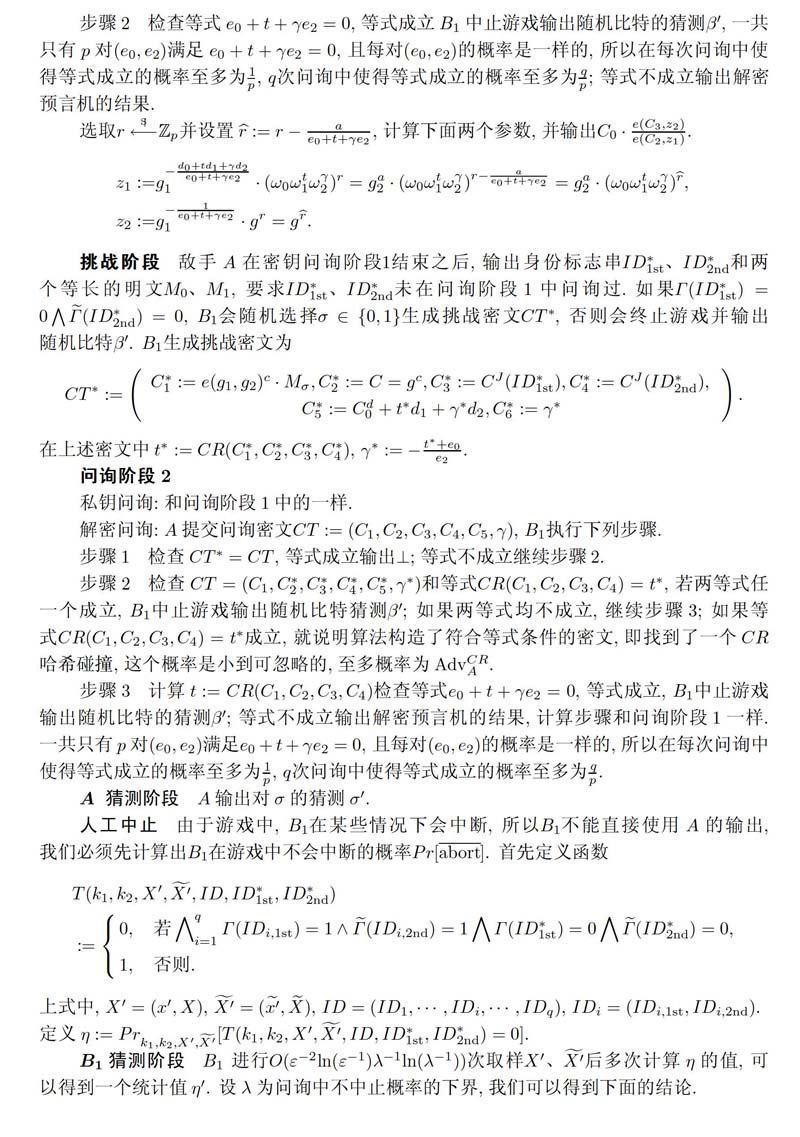

在文献中,Zhang等人基于WatersIBE的方案构造了第一个标准安全模型下的ID-DRE。本文结合Lai等人提出的技巧构造了一个新的具有不可区分选择身份和选择密文攻击安全(IND-ID-CCA)的双接收者加密方案,给出了该方案基于标准的BDDH假设的安全性证明,且安全性规约损耗仅为0(g-2n-1),q为挑战者进行问询的次数,n为接收者身份标识串的长度。在此基础上,本文将非交互式公开可认证的概念,第一次应用到基于身份的双接收者加密方案中。