防范全新的“受戒礼”

倚楼

据统计现在仍然有大约30%的网络通信,是由RC4算法进行加密保护的。不过RC4算法自身的安全性不高,最近就有黑客通过RC4算法中的安全漏洞,对SSL链接中的加密信息成功进行了窃取。这个攻击方式被命名为“受戒礼”。面对这一全新的攻击方式,我们该如何防范呢?

IE浏览器的防范

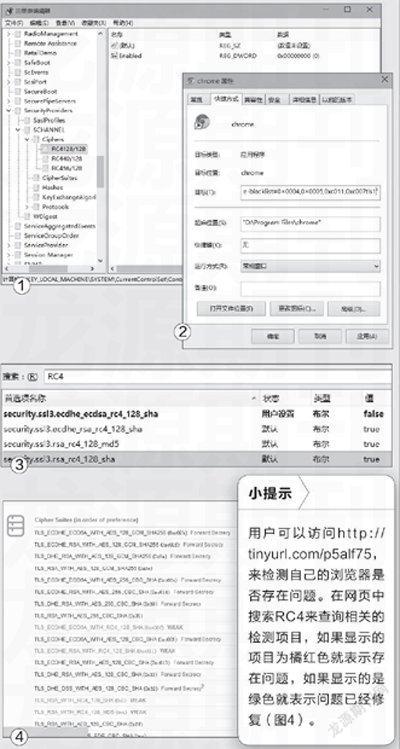

既然问题出在RC4算法上,除了网络运营商要禁用这种算法外,用户也需要禁止浏览器使用RC4算法来加密传输数据。虽然我们要解决的是IE的问题,但是修改需要到注册表中操作。打开注册表编辑器后,依次展开到HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Security Providers\SCHANNEL\Ciphers,接着通过右键菜单新建三个不同的项目,名称分别为RC4128/128、RC440/128和RC456/ 128。任意选择其中的一项,在右侧窗口中新建一个名为“Enabled”的DWORD(32位)键值即可。接着再在其他的两个项目中,新建同样的“Enabled”的DWORD (32位)键值(图1)。最后重启操作系统,IE浏览器就可以防范类似攻击了。

谷歌浏览器的防范

如果使用的是谷歌浏览器,那么修改注册表是无效的,需要通过浏览器的特定的参数来防范。

首先在桌面上找到谷歌浏览器图标,右击,选择“属性”,在弹出的属性窗口中找到“目标”项目,在软件默认的信息后面加上“–cipher-suite-blacklist=0×0004,0×0005,0xc011,0xc007tls1”参数。比如我系统中的谷歌浏览器快捷方式,被我修改成了“D:\Program Files\chrome\chrome.exe –cipher-suite-blacklist=0×0004,0×0005,0xc011,0xc007tls1”,修改完成后点击“确定”即可(图2)。重新启动谷歌浏览器后,软件就会强制使用加密程度更高的SSL版本,从而避免使用通过RC4算法进行传输加密的老版本了。

火狐浏览器的防范

火狐浏览器也有不少用户,如何来防范呢?首先在浏览器地址栏中输入命令“about:config”,按下回车键就会弹出提示窗口,直接点击“I’ll be careful,I promise”按钮,进入火狐浏览器的设置界面。在设置界面的搜索框中搜索“RC4”,很快就可以找到四个相关的参数。

双击任意一个设置参数后的“value”值,就可以使得默认值被修改为“false”(图3)。同样方法将其他几个设置参数也改成“false”即可。设置完毕点击“确定”,重新启动浏览器,这样火狐浏览器在进行数据加密传输的时候,就可以禁止使用RC4这种问题比较大的算法来进行操作了。