数字图像水印技术综述

聂烜 黄登山 郭达伟 曹蓓

摘要:介绍了数字图像水印技术的起源和在多种领域中的应用,分析了作为一个优秀的数字图像水印技术应该具有的保真性、鲁棒性、可靠地检测机制、安全性、嵌入容量等属性。并且详细介绍了数字图像水印的几种经典算法和常见的攻击手段,最后对未来的研究方向以及当前数字图像水印技术存在的问题做出了总结与展望。

关键词:图像水印技术;水印算法;攻击手段

中图分类号:TP391 文献标识码:A 文章编号:1009-3044(2015)03-0189-04

Overview of Digital Image Watermarking Technology

NIE Xuan, HUANG Deng-shan,GUO Da-wei,CAO Bei

(School of Software and Microelectronics,Northwestern Polytechnical University, Xi'an 710072, China)

Abstract: In this paper,we introduce the orign and application of digital image watermarking technology in various field. Analysing the attributes of splendid digital image watermarking technology,such as fidelity,robustness,reliable detection mechanism,security,embedding effectiveness.We particularly introduce some classical algorithms and usual attack ways about digital image watermarking technology.In the end,we draw a conclusion and presented the future research aspects and existing problems in digital image watermarking technology.

Key words: image watermarking technology; watermarking algorithms; attack ways

在计算机技术飞速发展的今天,各式各样的多媒体和数字作品的出现已经悄悄地改变了我们的某些生活方式。电子商务、电子广告、电子邮件、电子新闻、网上图书馆、数字音频、数字视频等各种多媒体数字作品在为商家和所有者创造财富的同时,也由于其本身传播的低成本与便捷性为人们的获取和交流提供了很大的便利。但是,多媒体数字作品的全透明性和易操作性,也为其安全性带来了隐患,伪造,篡改、盗版变得非常容易,这些暴露了网络信息的版权保护的重要性和迫切性。与此同时,当前学校,政府,医院等众多机构的电子数据都有重要的特殊意义,一旦被恶意复制、篡改必将引起信息的错乱,带来严重的社会后果,更甚者可能会危害国家安全等问题。多媒体数字作品的这些负面效应,即网络信息版权保护已成为信息产业健康发展的一大障碍,我们目前面临的一个很大的问题是:如何更好的保护数字产品的版权和信息安全。

为了使信息安全和版权保护问题得到解决,人们最初想到的是信息加密。但由于传统技术上的的加密的不完善和不成熟,使得网络信息的版权保护问题没有得到很好的解决,直到数字图像水印的出现,才为解决数字产品的版权保护、证明数字作品的真实可靠性以及追踪非法的盗版行为等问题提供了技术的支持和有效的保证。

在国内,从1999年北京电子技术应川研究所举行的全国信息隐藏学术研讨会至今已经举办了十二届,该会议不仅为致力于信息隐藏研究的专家学者提供了广泛的交流机会,也大大推动了我国信息隐藏技术的发展。已经有不少研究机构和大学正在从事信息隐藏与数字水印方面的研究。其研究方向主要集中在鲁捧水印上,即能够经得起常规信号处理和各种恶意攻击。近些年来,人们在数字图像水印问题的研究上已取得了显著的理论和技术成果,提出了大量的水印算法和水印攻击手段,这些研究从理论和技术上保证了数字图像水印技术更好的发展[1-4]。

1 数字图像水印的主要属性及应用

1.1 数字图像水印的主要属性

数字水印技术是信息隐藏的一个部分,数字图像水印技术是版权保护的一种工具,因此它不仅有信息隐藏技术的一般特点,还有其自身特有的特点和属性特征[5]。

1.1.1 不可感知性(Fidelity)

水印的不可感知性是指原始作品与嵌入水印之后的作品在视觉效果上的相似度。对于一个优秀的水印方案而言,添加了水印之后的图像不能有视觉质量上的下降,与原始图像相对比,应该很难发现两者的区别。为了定量地确定不可感知性,把嵌入的水印信号看成加载到载体图像上的噪声,使用峰值信噪比(Peak Signal-to-Noise Ratio,PSNR)来评估嵌入水印后图像质量上的改变状况。[6]

[PSNR=10lgmaxI2i,jE]

[E=1M×Ni=1Mj=1N(I(i,j)-I*(i,j))2]

式中,[M×N]是图像的大小,[I(i,j)]与[I*(i,j)]为嵌入水印前后的图像的灰度值,E为[I(i,j)]与[I*(i,j)]的均方差误差,PSNR的单位是分贝(dB)。

1.1.2 鲁棒性(Robustness)

水印的鲁棒性是指数字图像作品在经过了常规信号处理操作和一些水印攻击后仍能检测出水印的能力。也就是说,含有水印的数字图像作品在经过许多操作之后,仍能保证其中水印的有效性。而常规的信号处理操作包括打印与复印、滤波、旋转、噪声、压缩、几何变形等等。这些常规处理可能是无意的,也可能是故意的,所以嵌入数字作品中的水印必须要能够在这样的处理与攻击之下仍能存在,并且被很好的检测出来。但是,鲁棒性也不是在所有的水印作品中都被要求的,相反,脆弱性水印(比如真伪鉴别)中鲁棒性是被强力避免的。[7]

1.1.3 检测的可靠性(the reliability of detection)

对于数字图像水印技术而言,水印检测是其中至关重要的一步操作。即使水印已经正确嵌入其中,但只有正确且完整的检测出水印的存在信息才能保证整个水印过程的结束。水印检测就好像是守卫检查进入城堡通行卡的最后一道保障,如果守卫不可靠,他则不会遵循只有正确的门卡才能进入的原则,这样就会导致前面的所有工作功亏一篑。同理,如果检测机制没有足够的置信度,就可能出现水印的漏报或者误报现象,水印检测的可靠性就会被破坏。

1.1.4 安全性(Security)

水印的安全性是指水印能够抵抗各种恶意攻击的能力[8]。安全性要求任何未被授权方都不允许随意伪造或者修改他人的水印信息,只有被授权方才可以正确的解码出被嵌入的水印信息并对其进行各种操作。

1.1.5 嵌入容量(Capacity)

水印的嵌入容量是指载体在不发生形变的前提下可嵌入的水印信息量。水印容量取决于载体图像的统计特性,失真程度,以及水印嵌入和提取算法是否能充分利用载体图像。对于不同的应用场合,对嵌入容量的要求也有不同。[6]

对于音频而言,是指单位时间的传输过程内嵌入的比特数;对于视频而言,既可指单位时间内的水印嵌入量,也可指每一帧的嵌入量;对于图像而言,则指在此幅图像中的总的嵌入水印比特数。[9]

1.2 数字图像水印的应用

1)知识产权保护。随着社会的日渐进步,数字作品的版权保护问题已经受到越来越更多人的关注。多媒体数据的数字化为多媒体信息的存取提供了很大的便利,但也使得作品侵权现象更加普遍,严重危害了原创作者的利益。数字图像水印技术的产生为保护原创作者的利益提供了极大地可能性。数字水印通过水印技术将版权信息嵌入其中,既避免了非作者随意宣称数字作品的版权问题,又公正公平地解决了数字作品的知识产权保护问题。

2)证件防伪。对于每一个公民而言,可能拥有各种各样的证件来证明自身身份或能力,比如:身份证、护照、驾驶证、军官证、各种学历证书、资格证书、银行卡等等,而这些假的证件不仅可以造成公民财产的损失、个人信息的泄露,还破坏了社会的公平公正,严重的可能危害社会安全。通过数字图像水印技术避免该证件的仿制和复制,保障了公民的利益与社会稳定。

3)真伪鉴别。在部分情况下,不仅要求数字作品不容易被篡改,而且要求对是否发生篡改作出判断以及对篡改的部位和可能遭受的篡改操作作出估计和判断。真伪鉴别也叫内容认证。这类水印一般采用脆弱水印的原理,大多被用在检验电子票据和电子印章中,用来检验它们的真实性和完整性。以电子印章为例,电子印章系统的设计,不仅体现了现代计算机技术对传统公文和印章的影响;同时,中国传统文化对计算机技术的渗透也清晰可见。在设计电子印章系统的过程中,不仅要考虑电子公文本身的安全性,还要照顾用户使用印章的传统习惯。电子印章系统采用公章图像的安全脆弱水印技术,保障了电子文档的真实性、完整性、不可否认性和电子印章的权威性。[8]

4)用于盗版跟踪的数字指纹。在数字作品中,我们不仅希望可以避免对数字作品的非法拷贝和随意篡改,也希望能够知道是哪个用户提供的非法复制品。数字指纹技术版权标记技术的一种,出品人通过使用数字指纹技术将不同用户的IG或序列号作为不同的指纹嵌入作品的合法拷贝汇总,当发现未经授权的拷贝是,可以通过追踪此拷贝中的指纹来确定来源[10]。

2 经典的数字图像水印算法

2.1 空域算法

空域算法是直接在信号空间上叠加水印信息,也就是在图像的空域中嵌入水印的一种技术。最有代表性的算法是在1994年的ICIP1994会议上Van Schyndel在发表的“A digital watermark”论文中提到的最低有效位LSB图像水印算法。[6]

在文献[11]中,作者提出一种空域数字图像水印算法:为了在提高信息隐藏量的同时,尽可能地提高水印的鲁棒性,该水印嵌入算法的主要步骤是通过密钥在原始图像中选择水印嵌入的位置,并将其保存到一个一维数组array1中,根据二值水印的值与数组array1中对应的值的奇偶性,修改该二值水印的值,最后将一维数组array1在密钥控制下还原到原来的位置,即将水印嵌入到载体图像中。水印提取的主要步骤是:先用密钥选择待检测图像中的相应位置,将其保存到一维数组中,按照之前水印嵌入算法倒推可知,若此数组中的元素值为偶数,则提取的水印为0,否则为1。最后比较原始水印与得到的水印之间的相关性,从而判断水印是否存在。

相关性的衡量和判断可以采用下列计算公式:[11]

[NC=ijWi,j×Wi,jijWi,j2] (1)

其中W表示尺寸为的原始水印图像,表示提取出的水印图像。通过比较NC的值与0.5之间的关系,可以判断水印是否存在;其值越接近1,则表明水印的提取效果越好[11]。这种方法对常见的图像攻击,尤其是几何攻击具有很强的鲁棒性。

2.2 DCT域图像水印算法

离散余弦变换(Discrete Cosine Transform,简称DCT)。DCT变换域水印算法具有强稳健性、高透明性、易于和图像压缩标准结合等优点。Cox等人提出了最早的DCT域水印算法,其采用的方法是将整个图像划分为8*8的块,然后对每一块进行DCT,即离散余弦变换。[12]

DCT域图像水印算法的具体步骤为:

(1)用密钥生成满足正态分布的N个随机数,组成随机序列W:

[W={W1,W2,W3,...,Wn}] (2)

(2)然后对[P×Q]的载体图像做整体的二维DCT变换,并按照Zig-Zag扫描重新排列为一维向量M;

(3)按照一定的方法或者规则,选取N个DCT系数按照公式3进行修改以嵌入水印:

[X'i=Xi1+αWi] (3)

其中,[Xi]是选择的N个DCT系数中的一个,[X'i]是嵌入水印后的DCT系数,[Wi]是随机序列中的第i个水印分量,α是个常量,表示水印嵌入的强度。

(4)进行二维DCT逆变换,得到嵌入水印后的图像。

图1 对DCT的数字图像水印进行攻击后的检测

通过实验表明,离散余弦变换的鲁棒性比较强,可经受JPEG压缩、滤波和几何变换如剪切、平移等操作;离散余弦变换也具有更强的安全性和不可见性。

2.3 DFT域图像水印算法

离散傅里叶变换(Discrete Fourier Transform,简称DFT),是变换域变换的一种。主要被应用在数字信号处理技术中,随着它的广泛发展,也渐渐被应用在图像水印领域。

在数字图像处理中图像信号是二维的,若有一副[M1×M2]大小的图像,[fx,y]表示其中的元素,则二维离散傅里叶变换可表示为F(u,v)[13],如式(4)所示:

[Fu,v=x=1M1y=1M2fx,yexp-2iπuxM1+vyM2] (4)

[u=1,2,...,M1;v=1,2,..,M2,i=-1]

二维离散傅里叶逆变换如式(5)所示:

[fx,y=1M1M2u=1M1v=1M2Fu,vexp2iπuxM1+vyM2] (5)

[x=1,2,...,M1;y=1,2,...,M2,i=-1]

离散傅里叶变换是复数变换,其具有可分离性、平移特性、旋转特性、缩放特性和共轭对称性的性质,其中的可分离性可以使二维变换用两次一维变换实现,旋转、缩放和平移特性则是在傅里叶变换域涉及抵抗几何攻击数字水印算法的依据。离散傅里叶变换的弱抗压缩、与国际压缩标准的不兼容、变换计算复杂和效率低等特点,使得DFT水印算法有了局限性,从而不能广泛的发展。[13-14]

2.4 DWT域图像水印算法

离散小波变换(Discrete Wavelet Transform,简称DWT),主要是利用基本函数平移和伸缩等运算构成的一组函数来表示或逼近信号函数。

图像是二维的,要对图像进行二维变换时要将小波分解推广到二维,最常用的方法是考虑二维尺度函数可分离的情况,也就是[15]

[ξ(x,y)=ξ(x)ξ(y)] (6)

其中,[ξ(x),ξ(y)]为一维尺度函数,其对应的小波函数为[γ(x),γ(y)],[ξ(x,y)]为二维尺度函数。

以下三个二维基本小波可以确定一个二维小波变换:

[γLH(x,y)=ξ(x)γ(y)γHL(x,y)=γ(x)ξ(y)γHH(x,y)=γ(x)γ(y)] (7)

一幅图像在经过多次离散小波变换之后,就可以被分解成如图2所示的多层结构。

图2 基于小波变换的原始图像的多层多分辨率小波分解

在图2所示的结构中,用[Ω=(LH,HL,HH)]表示小波函数的三个方向。对每一个图像而言,它的多尺度的时频分解都是由多次的小波变换构成的。在每一次小波变换时,左上角的图像都被分解为4个[14]大小的图像,其中[LLn]块是最低频段滤波后的低尺度逼近;水平方向低通滤波和垂直方向高通滤波的细节信息被保存在[LHn]中,而水平方向高通滤波和垂直方向低通滤波的细节信息则被保存在[HLn]中;水平和垂直方向都经过高通滤波后的细节信息则被保存在[HHn]块中,同样的处理过程可以反复在中分辨率和高分辨率层中进行。[15]

由于离散小波变换算法良好的空间-频率分解特性更加符合HVS的特点,并且它与新一代图像压缩标准JPEG2000标准是相互兼容的,所以离散小波变换是一个很有前景的算法。[15]

3 数字图像的水印攻击手段

水印技术的发展自然而然地伴随着水印攻击的出现,水印攻击就是通过分析其漏洞,想办法删除、隐藏、修改图像中的水印,或者对图像内容进行攻击,使水印内容不被检测到,从而使水印失效。只有能够抵抗水印攻击的水印算法才是一个好的水印算法。水印攻击包含解释攻击、几何攻击、压缩攻击和串谋攻击。

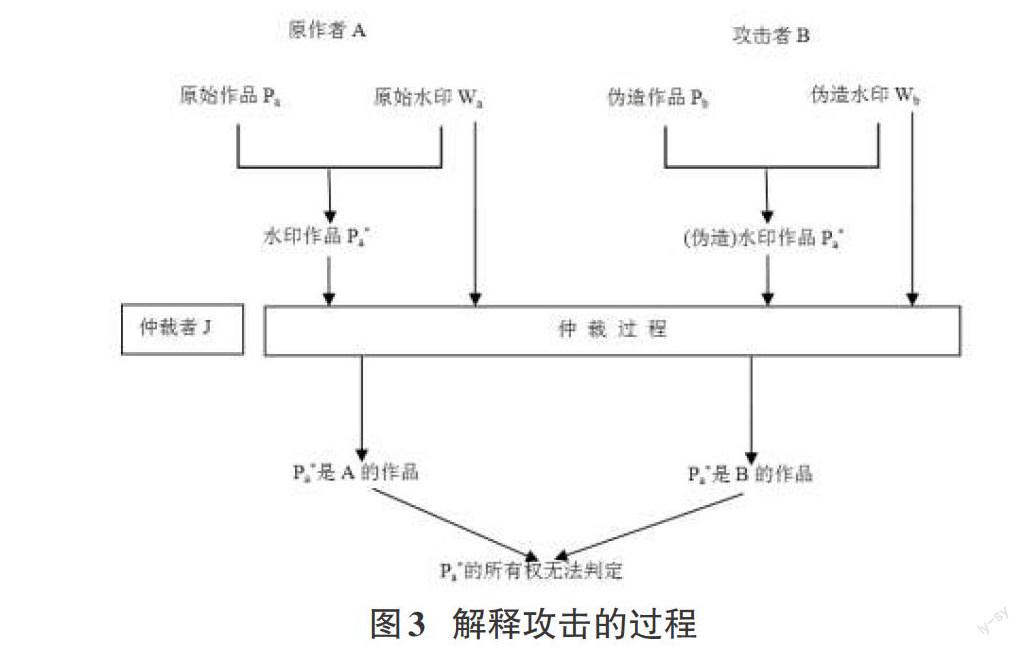

3.1 IBM攻击

水印的IBM攻击也可以称为解释攻击,攻击方法主要是通过伪造假的原始图像或含水印图像来混淆原始图像,它既不试图擦除水印,也不试图使水印检测无效[16]。

最简单的解释攻击的过程如图3所示:[11]

图3 解释攻击的过程

3.2 几何攻击

几何攻击的攻击方法是通过处理操作(比如:缩放、剪切、旋转、扭曲、平移、裁剪、投影等等)使含有水印的图像作品在空间或时间上发生一些变化。几何攻击只能使图像上存在的水印信息不被水印检测机器检测出来,但是却不能将水印信息完全去除。[7]

3.3 压缩攻击

在压缩攻击中有JPEG压缩和JPEG2000压缩。JPEG压缩是一种有损压缩,主要采用离散余弦变换(DCT变换);而JPEG2000压缩是在JPEF压缩的基础上对其做了很多的改进,和JPEG压缩相比,JPEG2000压缩有更好的编码效果。并且,JPEG2000压缩支持提供更多高级功能,比如JPEG2000压缩既支持无损压缩也支持有损压缩。JPEG2000压缩采用的是离散小波变换(DWT变换)。[7]

3.4 串谋攻击

串谋攻击主要是指利用一个数字作品经过不同水印之后的多个副本,生成一个近似的图像,从而使得水印检测系统无法在该图像中检测出水印的存在。而通过研究发现,采用服从正态分布的水印,可有效地抵御这种攻击。

4 结束语

伴随着计算机技术的日益发展和成熟,多媒体技术被人们越来越广泛的使用。数字图像在网络交互中占有着越来越来的比重。随之而来的信息安全和版权保护问题则受到了越来越多的关注,人们越来越重视在多媒体作品上的版权和安全问题。在数字图像水印的研究中虽然取得了不少有价值的成果,但是还存在许多问题有待在以后的研究中深入探讨:

1)如何用最简洁最快捷的方法判断一个数字图像水印作品中含有水印,以及如何恢复消去的水印这方面还需要更多的研究与探索。

2) 当前对水印攻击已有较多的研究,但是,对几何攻击由于自身的特色,仍然存在着巨大的挑战与困难。

3) 结合保真性与鲁棒性的最优水印算法。水印的保真性和鲁棒性是一对互相矛盾的特点,但却是数字图像水印至关重要的属性。研究既兼顾保真性,又保证鲁棒性的水印算法,是提高数字图像水印效率的一个最重要方法。

4) 数字水印技术在水印的嵌入、水印的检测、水印的自适应性以及水印的稳健性等等方面都需要一个标准的尺度。

参考文献:

[1] 王炳锡, 彭天强. 信息隐藏技术[M]. 北京: 国防工业出版社, 2007.

[2] 杨义先, 钮心忻. 数字水印理论与技术[M]. 北京: 高等教育出版社, 2006.

[3] Tian Yuan, Cheng Yimin,Wang Yixiao. A novel method of data hiding[J].Chinese Journal of Electronics,2004,32(9): 1444-1447.

[4] Liu Y,Zhao J Y. A robust image watermarking method based on adaptive feature points detection[C]. Proc Of IEEE ICASSP, 2006, 1: 49-52.

[5] 邹玉蓉. 数字图像水印技术及应用研究[D]. 同济大学, 2007: 4-5.

[6] 冯柳平. 数字版权保护技术及其应用[M]. 北京: 电子工业出版社, 2013.

[7] 刘冠兰. 鲁棒数字图像水印方法研究[D]. 济南: 山东师范大学, 2012: 15-16, 20-21, 42-44.

[8] 李新, 孙玉芳. 基于PKI的电子印章系统[J]. 计算机科学, 2004, 31(2): 93-95.

[9] 赵文娴. 数字图像水印算法研究及DSP实现[D]. 长沙: 湖南师范大学, 2012: 8-9.

[10] 隆坤. 基于数字图像的信息隐藏技术[D]. 天津: 天津工业大学, 2006.

[11] 陈灏. 空域数字图像水印算法研究与实现[J]. 现代电子技术, 2007, 10(249): 149-150.

[12] Ingemar J, Cox. Secure Spread Spectrum Watermarking for Multimedia[R]. Technical Report 95-10, NEC Research Institute, Princeton, NJ, 1995.

[13] 孟娜. 数字图像水印算法研究与实现[D]. 西安: 西北大学, 2009: 10-11.

[14] 张立和, 周继军, 陈伟, 等. 透视信息隐藏[M]. 北京: 国防工业出版社, 2007.

[15] 程兴国. 基于静止图像的数字水印技术研究[D]. 成都: 电子科技大学, 2005: 53-56.

[16] 于鸿越. 基于小波变换的数字图像水印技术研究[D]. 哈尔滨: 哈尔滨工程大学, 2009: 19-20.