一种短信防伪系统的设计与实现

张羽 张春生

摘 要:随着商品经济的飞速发展,假冒伪劣商品越来越猖獗,不仅使消费者的经济受到损失,而且还严重威胁着消费者的健康与安全。在充分调研的基础上,开发了一个短信防伪系统,系统采用GSM短信猫自主实现防伪查询,不依赖其他网络资源,成本低。采用临时生成防伪码和附加码技术,使防伪码具有随机性、隐蔽性和安全性,有效地防止商品假冒,尤其是可以防止串货,保护企业的效益,维护企业的形象,具有一定的推广价值和经济效益。

关键词:短信息;防伪系统;GSM modem;防伪查询

引言

随着我国国民经济的发展,经营过程中的一些弊端也逐渐显露出来,由于造假有利可图,使不少造假者铤而走险,各种假冒伪劣产品层出不穷,不仅损害了消费者利益,而且还严重威胁着消费者的健康与安全,令消费者对假货深恶痛绝。

传统防伪技术主要有以下两种,即视觉防伪技术和电子识别防伪技术,随着这种技术的广泛应用,视觉防伪技术和电子识别防伪技术一些不足之处逐渐显露出来,目前基本被淘汰。

短消息数字防伪主要技术特点:不可伪造性;鉴别的简易性;成本低廉;单体防伪性;防伪码的一次性;功能的延伸性;短消息数字防伪技术在提供防伪的同时还具有其他防伪技术无法达到的功能;应用的广泛性[11,12,14-18]。

目前流行的短信防伪系统主要有三种[4-9]。

(1)由短信防伪服务运行商服务。(2)应用通信服务商短信网关实现短信防伪。(3)自主开发的短信防伪控制系统。

三种方式各具有优缺点,在充分调研的基础上,文章开发了一个短信防伪系统,系统采用GSM短信猫自主实现防伪查询,不依赖其他网络资源,成本低。采用临时生成防伪码和附加码技术,使防伪码具有随机性、隐蔽性和安全性。系统安全可靠,控制灵活,可实现商品信息管理,商品批次管理,防伪码生成与打印,自动查询和人工查询相结合,有效地防止商品假冒,尤其是可以防止串货,保护企业的效益,维护企业的形象,具有一定的推广价值和经济效益。

1 使用的主要技术

文章开发的短信防伪系统应用了GSM无线短信Modem,由上海邦明科技公司提供,产品附二次开发接口,通过二次开发接口函数实现与短信猫的通信[10]。

打开模块(OpenComm);关闭模块(CloseComm);强制关闭模块(ForceCloseComm)发送短信息(SendMsg);接收新的短信息(GetNewMsg);取得发送队列中未发短消息的数目(GetUnSendCount);读取发送队列中下一条要发送的短信息(GetNextSendMsg);读取发送失败的短信息(GetFailedMsg);读取模块的短信中心号码(GetSCA);设置模块的短信中心号码(SetSCA);读取模块的系列号(GetSerialNo )。

在短消息收发方面,采用多线程技术,保证收发的畅通。

2 系统设计

根据当前企业要求,选择典型企业,兼顾不同的企业类型,在充分调研的基础上,详细分析了防伪查询过程的各种可能性,针对不同的查询情况,给出解决方案。

2.1 数据库设计

根据用户需求,系统设计14个数据表[1-2]。

bq用于标签的预览和打印;dx_cx用于记录客户的短信查询信息;dx_fs用于记录给顾客回复的短信息情况;dx_js用于记录接收的顾客短信息;dx_sb用于记录发送失败的短信息情况;dz用于记录行政区域信息;df用于设置不同查询结果应回复的短信内容;hp用于记录货品的基本信息;hy_no用于记录当前的货源号码,用于自动生成货源号;hy用于记录货源的基本信息,也就是发货信息;kh用于记录客户的基本信息;qt用于记录防伪码各段长度信息和读新短信和失败短信时间间隔信息;qy用于记录手机号码对应的行政区域;user用于记录用户名和密码。

2.2 系统分析

短信防伪系统以顾客为中心,顾客以规定格式向企业发送短信,防伪系统接收到短信后,首先取得防伪码和手机号码。(见图1)

根据取得的防伪码,查询货源信息,判断该货品的可能性。

(1)串货,这种情况就是该批货品已经被企业认定为串货。

(2)假货,假货分为两种情况。

码正常:这种情况对应的是码的格式正常,但不存在此码,可直接认定为假货。

码错误:造成这种情况有两种可能性,一种是假商品的编码,另一种是用户输入错误,可直接认定为假货。

(3)多次查询,一種商品多次被顾客查询,也分两种情况。

多人多次查询,该种情况很复杂,可能是一个商品多人查询,也可能是多个商品使用同一个防伪码,属于假货,如何恢复,由企业设置。同人多次查询,可根据上次查询结果返回查询信息,具体由企业设置。

(4)首查正品,第一次查询为正品,通过货品批次和手机区域比较,分两种情况。

区域相同:返回正品信息。

区域不同:可判定为疑似串货,由企业进一步鉴定,若该批货物很多为疑似串货,由企业认定是否为串货。

顾客查询形成回复信息后,一方面要记录查询结果,另一方面要给顾客发送短信,通知顾客。

2.3 系统总体架构

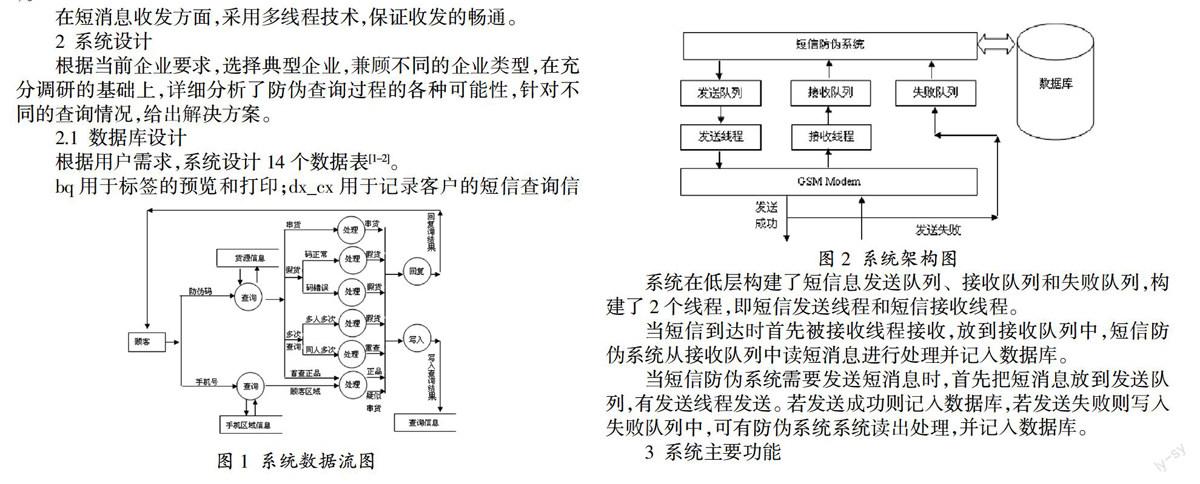

系统采用Access数据库存储数据信息,用Visual Basic开发应用系统[3],短息收发通过GSM短信Modem实现,具体架构如图2所示。

图2 系统架构图

系统在低层构建了短信息发送队列、接收队列和失败队列,构建了2个线程,即短信发送线程和短信接收线程。

当短信到达时首先被接收线程接收,放到接收队列中,短信防伪系统从接收队列中读短消息进行处理并记入数据库。

当短信防伪系统需要发送短消息时,首先把短消息放到发送队列,有发送线程发送。若发送成功则记入数据库,若发送失败则写入失败队列中,可有防伪系统系统读出处理,并记入数据库。

3 系统主要功能

防伪监控:自动监控,人工监控。

货品管理:批次管理,货品管理。

客户管理:客户信息,客户销售。

防伪查询:防伪查询,查询统计,串货查询,假货查询,防伪码查询,疑似串货查询。

基本信息:地址维护,操作员管理,手机区域维护,回复信息维护,防伪码设置。

防伪标签:实现防伪标签的预览和打印。

4 系统实现的关键技术

4.1 货源码生成

图3 货源码生成流程

采用不重复编码方式,货源码总长度为12位,其中为YYYY为当前日期的4位年,MM为2位月,DD为2位日,最后是4位为顺序码,每天产生的货源码通过顺序码递增(见图3)。

4.2 自动监控

自动监控可自动等待用户发来的短信,进行短信分析,确定用户查询结果,写入相应的查询状态,并把查询结果发给用户(见图4)。

图4 自动监控程序

4.3 信息查询

通过多条件组合的方式实现用户查询结果的综合查询,图5为查询条件的形成过程。

图5 防伪查询流程

4.4 防伪码设计

防伪码是短信防伪系统的关键,要求它既能包含足够的信息量,还要具有一定的随机性、唯一性,同时也能够进行码信息的验证[13]。

本系统的防伪码设置见表1。

货源码用于识别货品批次,确定货品发送的客户。顺序码代表该批货物的顺序编号。附加码由“货源码”和“顺序码”计算得到,使防伪码具有一定的随机性,特别是通过3个码位的调整,随机性增强。同时,附加码还可以对防伪码进行验证,系统中不直接存储防伪码,具有一定的安全保密作用。

防伪码(fwm)=hym+sxm+fjm

附加码(fjm)=f(hym+sxm)

其中,f(x)为加密函数,系统设置为:f()=(顺序码数字和)mod 100。

5 系统测试

(1)本地正常码测试,手机区域与货源区域相同,看是否能正确读出货源的状态信息。(2)异地正常码测试,手机区域与货源区域不相符,看是否能正确读出货源的信息,能否在疑似串货中查出。(3)本地错误码测试,看是否能判断出假货,是否能正确回复。(4)异地错误码测试,看是否能判断出假货,是否能正确回复。(5)同人多次查询,看是否能按企业设置情况给出同人多次查询的回复信息。(6)异人多次查询,看是否能按企业设置情况给出异人多次查询的回复信息。(7)拥塞测试,5人连续向系统发送100条短息,看系统是否拥塞,是否完整正确地读出短信。(8)完成其他辅助功能的测试工作。

图6 自动监控程序

图7 人工监控程序

通过以上实验室测试,结果表明,系统能够按设计功能去工作,基本实现了用户需求,经1个月的测试,表明系统运行稳定。

6 结束语

根据系统设计要求,实现了企业对货品和货品批次的管理,合理构建了具有一定随机性和隐蔽性的防伪码系统,并能够实现对防伪码标签的设计、预览和打印。

能够通过用户发送短信,实现“假货”、“串货”、“疑似假货”、“同人多次重复”、“异人多次重复”等基本查询功能,能够进行货源与顾客区域的判断,为企业对“串货”的判断提供了依据。

系统功能比较齐全,运行稳定,能够满足一般中小型企业的需求。

系统由一台微机和一个短信猫作为基本硬件平台,造价低,由于不依赖其他网络资源,使系统具有一定的安全性和自由性。

基于上述测试结果,系统便于在社会各企业推广,具有一定的社会价值和经济效益。

参考文献

[1]王珊,萨师渲.数据库系统概论(第四版)[M].北京:人民教育出版社,2006.

[2]王樵民.Access 2007数据库开发全书[M].北京:清华大学出版社,2008.

[3]苏宝莉.Visual Basic 程序设计案例教程[M].北京:中国电力出版社,2007.

[4]蔡骅,刘威,卢祖飞.数字防伪短信平台设计[J].计算机应用,2006,26(12):342-344.

[5]冷永杰.基于短信的商品防伪系统的设计与实现[D].北京工业大学:软件工程,2007.

[6]黄伟凡.手机短信防伪系统的设计与实现[D].云南大学:软件工程,2006.

[7]刘威.数字防伪短信平台的研究与设计[D].南京理工大学:控制理论与控制工程,2006.

[8]罗宏宇.商品防伪追溯查询系统的设计与实现[D].北京邮电大学,2006.

[9]张德林.排列码在防伪中的应用[D].河北工业大学:计算机应用技术,2008.

[10]邦明科技.GSM短信MODEM软件[EB/OL].http://www.bmtek.com/.

[11]吴正平,何慧灵,崔文超.短信防伪查询系统的设计和开发[J].三峡大学学报(自然科学版),2007,29(6):546-548.

[12]王向华,刘秀功,谢涛.一种新型的数码防伪系统[J].计算机工程,2006,32(3):171-195.

[13]陈静.基于中间件技术的数码防伪系统[J].计算机工程,2008,34(17):284-285.

[14]李永東,许柏桐.一种新型数码防伪技术的研究[J].广东轻工业职业技术学院学报,2005,4(3):19-21.

[15]黄伟凡,曾伟.短信防伪系统的开发[J].华东交通大学学报,2008,

25(1):89-92.

[16]Guohai Situ,Jingjuan Zhang.A lensless optieal seeurity system based on computer Generated phase only masks.Opt Comm,2004,232(1-6):115-122.

[17]Guohai Situ and Jingjuan Zhang.Multiple-image eneryption by wavelength multiplexing.opt Lett,2005,30(11):1306-1308.

[18]Yan Zhanga,Cheng-Han Zhengb,Naohiro Tanno.optieal eneryption base doniterative Fraetional Fourier.Opt Comm,2002,202:277-285.

作者简介:张羽(1994-),男,内蒙古通辽人,主要研究方向:物流工程与管理。

张春生(1965-),男,河北乐亭人,教授,硕士,主要研究方向为数据库技术、数据挖掘,软件理论。