医院电子病历安全保障体系构建

姚力,李哲

第四军医大学西京医院 信息科,陕西西安 710032

医院电子病历安全保障体系构建

姚力,李哲

第四军医大学西京医院 信息科,陕西西安 710032

医疗领域的特殊性对于网络信息安全提出了更高要求。本文针对医院电子病历系统患者的隐私安全问题,提出了电子病历系统认证与授权模型的构建方案,以从根本上提高医院信息安全的有效性。

医疗信息安全;电子病历;电子病历系统认证

随着医院信息化建设的推进,以及现代信息技术的飞速发展,医院患者的电子病历作为信息时代的产物,其发展和安全日益受到人们的关注。医院患者电子病历系统的应用可以切实提高医疗工作的整体效率,为医院内部之间的信息交换与共享提供了便利条件。电子病历记录了医院患者从就诊到出院的全部医疗信息,也是医生合理确定治疗方案的重要依据,同时,电子病历中包含的数据信息属于患者个人隐私。从医院信息化建设的长远发展来看,电子病历将会成为具有法律效应的重要数据信息。因此,医院电子病历系统需要一套完善的安全保障体制,防止在系统运行过程中由于人为因素或意外事故造成涉密信息丢失、篡改等事件,这些非法的操作都会对系统稳定运行带来一定影响。为此,本文提出一种采用公开密钥基础设施(PKI)技术的医院电子病历系统安全保障体制[1]。

1 电子病历系统安全认证与授权模型的总体设计

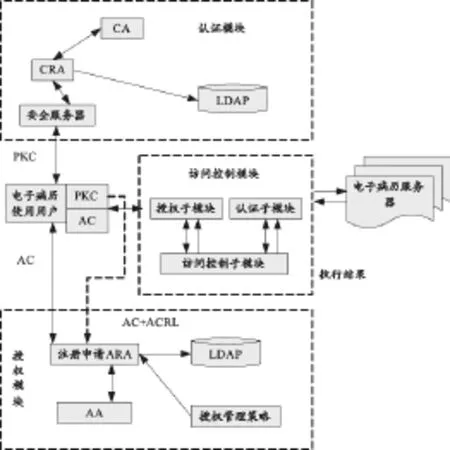

基于PKI技术和公钥基础设施(PMI)系统的医院电子病历系统是一个安全认证体系结构完善的应用系统,其认证与授权模型包括认证模块、授权模块和用户访问控制模块。其中,认证模块负责实现用户身份认证、数字签名技术、数据信息加密等功能;授权模块负责实现用户数字证书申请、证书审核和证书颁发等功能;用户访问控制模块负责实现用户数字证书和属性证书的权限控制[2]。

PKI在遵循国际标准的前提下,主要以公钥技术为基础,利用公钥加密技术为电子商务的运营发展提供安全可靠的技术平台支持和标准方案规范。对于数字签名技术来说,其技术的核心同样是创建证书认证中心(Certificate Authority,CA)。CA认证中心负责对公钥加密过程中所需的密钥、证书进行生成和管理,其内容包括证书持有人的身份信息、基本信息等,这些都是PKI应用中的关键组成部分。目前,国际信息安全领域对于PKI的重要性日益重视,PKI已经成为公认的互联网信息安全保障措施。基于PKI架构基础,本文进一步提出了PMI系统的构建,即采用CA数字证书技术,向医院电子病历系统提供用户身份认证服务。同时,PMI系统能够为医院电子病历系统提供与实际应用处理模式对应的用户授权访问控制机制,减少应用系统的开发设计、维护管理工作,从根本上保障医院电子病历系统用户身份验证与访问控制的有效性。电子病历系统认证与授权模型总体结构,见图1。

图1 医院电子病历系统认证与授权模型总体结构示意图

当有用户需要对电子病历系统资源发起访问之前,必须向认证与授权模型中的用户注册中心服务器提出身份证书申请,由用户注册中心服务器经过审批之后确定是否向该用户发放相应的数字证书,并且将用户提出的申请转给CA认证中心,当CA认证中心完成数字证书签发之后,再将其存储到证书发布服务器(LDAP)(轻量级目录访问协议)服务器中,以电子邮件或其他通信方式将结果转给用户证书的URL,用户接到通知后,到相应的URL中获取数字证书,最后将数字证书存储到客户端的应用程序中[3]。

当用通过向客户终端向系统信息资源服务器发出请求时,如果用户访问的信息资源需要特殊的访问权限,服务器则会向用户发出索要数字证书和身份证明的要求,同时对用户提供的数字证书进行检查和验证,按照预先设定的访问控制策略对用户是否具有资源访问的权限进行检验,如果通过合法验证,用户则可以对该资源发起访问[4]。

2 电子病历系统安全认证与授权模型的详细设计

2.1 认证模块的设计

2.1.1 认证中心

CA认证服务器负责数字证书的签发,也是证书认证机构的核心部分。CA认证中心自身产生公钥和密钥,进一步生成数字证书,并将其传递给安全服务器,同时负责数字证书的撤销工作。CA认证中心还负责为安全服务器、注册服务器和系统操作员生成数字证书。生成的数字证书和私钥都需要传递给安全服务器。而且,CA认证中心还能为系统提供部分其他服务,包括数字证书作废处理、密钥备份和密钥恢复等。CA认证中心必须具备良好的安全保证机制,实现用户权限管理、日志审计、密钥管理等功能。CA服务器负责存储数字证书发行的脚本文件,因此是整个系统中最为重要的部分。由此,必须将CA服务器与其他服务器相互隔离,并采取人工干预的方式来保证CA认证中心的安全[5]。

2.1.2 注册中心

注册中心(Registration Authority,RA)服务器主要是为登记中心提供操作服务,在CA认证中心体系结构中起着中间纽带的作用,RA注册中心不但承担了向安全服务器转发数字证书申请的服务,同时,RA注册中心负责向LDAP服务器转发数字证书及其撤销的信息[6]。

RA注册中心接受用户注册信息和数字证书申请需求,并且向与之对应的证书服务器颁发数字证书。首先,用户通过RA中心服务器注册个人基本信息,通过后才可以申请CA数字证书。而且,在用户数字证书申请过程中,是由RA注册中心服务器将用户信息传送到CA数字证书服务器中,并由其向用户颁发CA数字证书。

2.1.3 LDAP

LDAP[7]可以实现目录浏览功能,并且将RA注册中心服务器传来数字证书存储到服务器中。当用户访问LDAP证书发布服务器时可以实现数字证书的查询和下载功能,以及数字证书的撤销功能。

2.1.4 安全服务器

安全服务器主要是面向用户提供数字证书的申请、证书浏览、证书撤销和证书列表下载的安全服务。安全服务器采用的通信方式大多是SSL协议。首先,用户通过安全服务器获得CA认证中心颁发的数字证书,此时,用户提出申请、浏览公钥等信息。服务器之间的通信全部实现加密传输,只有通过安全服务器中的私钥才能获得解密信息,由此,能够有效保证外界非法入侵者不会窃取到明文信息,真正提高了数字证书申请和传输的安全性[8]。

2.2 授权模块的设计

2.2.1 属性权威

属性权威(Attribute Authority,AA)主要负责接收管理员提出的请求,并按照请求执行相关操作。为用户和资源方提供数字证书签发、注销、发布等服务。同时,AA属性权威还负责管理数字证书的生命周期活动[9]。

2.2.2 注册申请机构

注册申请机构(Attribute registration authority,ARA)主要负责接收和审核用户注册的基本信息,并且将生成的用户标识名称和用户密码传送到用户身份信息数据库中。ARA注册申请机构主要是对用户信息的真伪进行验证,保证用户身份与其所属证书信息的一致性。

为了保证认证体系的安全性,用户需要向ARA注册申请机构提供身份信息,并且提供证明用户身份信息的公钥数字证书。用户可以在线输入用户基本信息,将用户基本信息存储于用户数据库中,再利用PKI证书对用户身份的真伪进行验证,最后,按照医院设定的用户授权策略允许用户进入到与之对应的角色数据库中,并对该角色授予访问权限。

2.2.3 授权策略管理

授权策略管理包括用户授权管理、策略定义管理等,系统管理员按照医院预先制定的授权策略完成用户授权分配,授权策略包括用户角色定义策略、用户权限定义策略、用户授权管理策略等。

2.3 访问控制模块的设计

2.3.1 访问控制子模块

根据用户提出的操作请求来调用认证与授权子模块,用以确定用户是否拥有相关权限可以对目标资源进行访问。

2.3.2 身份认证子模块

身份认证子模块主要是对用户身份进行合法验证,确定用户公钥数字证书是否有效,对用户属性证书中的必选扩展项是否含有不支持的选型进行检查,同时,按照认证模块中的标准和规定,对用户属性证书的属性字段进行检查。

2.3.3 用户授权子模块

用户授权子模块主要是对用户所属角色的数字证书分配情况进行检索,角色分配属性数字证书的持有人字段应该直接指向公钥证书,对用户角色分配属性数字证书签名的正确与否进行验证;对用户角色分配的属性证书是否存在于有效期内进行验证;对用户属性证书的属性权威AA的公钥数字证书的有效性进行验证,用户属性证书的属性权威AA必须是授信的用户。同时,该模块还可以对属性证书的LDAP进行访问,检索与用户角色相对应的属性证书,并对其有效性进行验证。

3 电子病历数字签名应用实现

3.1 设备部署说明

系统部署1台身份认证服务器、1台签名验签服务器,连接密码机,提供身份认证识别(证书鉴别)、数据加密解密、数字签名及验签等安全功能,以保证系统数据机密性、完整性,防抵赖。

部署1台时间戳服务器,提供精确的、可信赖的,且不可抵赖的时间戳服务。另外时间戳服务器还提供网络校时功能,可作为全网校时服务器使用。

部属1台服务器密码机(下称密码机)。密码机是通过国家密码主管部门鉴定并批准使用的国内自主开发的主机加密设备。服务器密码机是PKI通用网络安全服务平台的高端核心设备,位于PKI安全体系的硬件加密层,具有模块化设计、安全存储密钥等特性,为应用系统提供数据加密/解密、数字签名/验证、密钥管理及身份认证等功能。

针对系统的安全需求,方便系统集成,开发了系统安全中间件[10]。中间件是以PKI为基础,遵循国际、国内安全标准,面向信息安全应用,提供数字证书安全服务,符合卫生部技术规范接口。中间件向上为应用系统提供开发接口,向下提供统一的密码算法接口以及各种设备驱动接口。中间件屏蔽了安全技术的复杂性,使开发人员无须具备专业的安全知识背景就能够构造高安全性的应用。

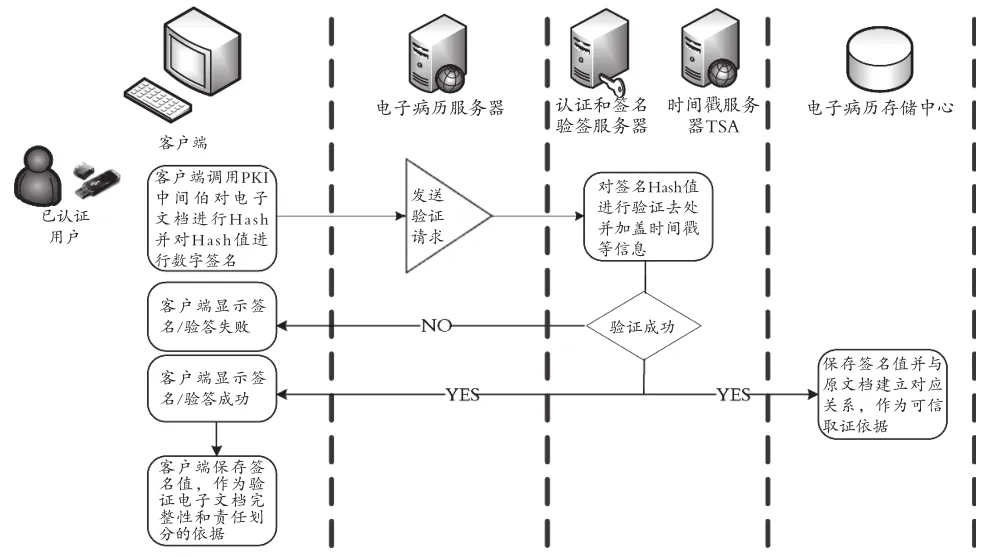

3.2 电子病历的电子签名验证流程

为了保证电子病历核心数据的完整性,防止被篡改,加入电子签名验证[10]。客户端的数字签名由电子病历系统通过PKI安全中间件调用用户的USB_KEY数字证书完成,其实现流程:① 医生插入USB_KEY数字证书进入电子病历系统,验证身份;② 医生填写病程记录,并提交;③ 客户端程序调用USB_KEY数字证书,对医生诊断记录数据进行数字签名并提交诊断记录签名原文和签名值;④ 签名验签服务器获取签名原文和签名值,验证签名值是否正确;⑤ 若验证成功则保存医生诊断记录数据和相应签名值,进行后续业务处理,若验证失败提示数字签名失败。电子病历电子签名验证流程,见图2。

图2 电子病历电子签名验证流程示意图

3.3 签名信息的存储

在电子病历系统中增加统一的表,用来记录系统模块签名产生的签名值,需要解决签名记录与签名值的映射关系,保证可追溯性。表信息包含检查编号、系统流水号、签名原文、签名值等信息。

同时为了保证医院的利益,避免在医疗纠纷时,将签名信息在认证机构服务器内另外保存1份,存储内容包含检查编号、系统流水号、签名值等信息。

4 结语

本文根据医院电子病历系统面临的实际信息安全问题,利用PKI技术、LDAP技术等提出了医院电子病历系统认证与授权模型的构建方案,安全模型的设计严格遵守国家信息安全标准,采用了用户访问控制、用户授权管理等安全保障机制,提高医院电子病历系统的权威性、准确性和公平性。

[1] 徐航龙,马冠颖,戴明浪.我院电子信息存储系统配置实施分析[J].中国医疗设备,2014,29(6):47-49.

[2] 陈金雄.电子病历建设与发展[J].中国数字医学,2011,6(5):53-55.

[3] 刘海一.医院电子病历应用水平的评价方法探讨[J].中国数字医学,2011,(11):40-42.

[4] 唐雄,张巨发,徐传新.依托电子病历的病区护理质控管理系统的开发及应用[J].医疗卫生装备,2012,(7):52-53.

[5] 方堃靖,等.中医电子病历系统接口的设计与实现[J].中国医疗设备,2014,29(8):46-48.

[6] 高敏,叶晰,蒋静,等.电子病历信息安全共享关键技术[J].计算机系统应用,2012,(12):12-16.

[7] 周耀林,黄灵波.电子病历档案安全管理探析[J].档案与建设, 2013,(3):20-22,32.

[8] 王琳.电子病历的安全管理策略分析[J].当代医学,2013,(7): 17-18.

[9] 施荣华,王伟,董健.基于身份密码体制的电子病历系统安全方案[J].计算机应用研究,2013,(7):2140-2143.

[10] 李波.服务器虚拟化技术在医院信息系统中的应用[J].医疗装备,2010,(12):15-16.

Construction of an EHR Security System in the Hospital

YAO Li, LI Zhe

Department of Information, Xijing Hospital of the Fourth Military Medical University, Xi’an Shaanxi 710032, China

The particularity of the medical field raised higher requirements pf network information security. In view of the patients’ privacy security issues of the EHR (Electronic Health Record) system in the hospital, this paper proposed a solution to construct an EHR system authentication and authorization model so as to improve the safety of hospital information fundamentally.

medical information security; electronic health records; electronic health record authentication

TP393.08

A

10.3969/j.issn.1674-1633.2015.06.024

1674-1633(2015)06-0092-03

2014-11-11

2015-01-05

国家863课题(2012AA02A613)。

本文作者:姚力,工程师,主要从事网络维护及安全方面工作。

李哲,副教授,西京医院信息科主任。

通讯作者邮箱:xjyykyb@fmmu.edu.cn