一种移动Ad Hoc网络路由和数据安全方案设计

孔 飞,吴学文,宋亚男

(1.河海大学 计算机与信息学院,江苏 南京211100 2.南京邮电大学 计算机、软件学院,江苏 南京 210003)

移动Ad Hoc网络是一种无中心、自组织、多跳、对等式的无线移动通信网络,可实现快速灵活的布网,随时随地的通信,广泛应用于军事、交通、救灾、物联网等领域[1]。然而,安全问题一直是移动Ad Hoc网络面临的巨大难题,由于Ad Hoc网络无中心、自组织、多跳的特点,同时无线信道的开放性,使恶意节点有了可乘之机,其中路由安全和数据安全问题尤为突显。

在移动Ad Hoc网络中,网络由节点自组织,节点既是主机又是路由器,节点间需要相互协作建立多跳路由实现数据通信[2]。因此,路由安全依赖于各节点都能够合理正常工作,一旦出现恶意节点,其很容易利用路由机制的缺陷进行看似“合法”的操作,伪造、篡改路由信息,制造虚假路由,使得源节点无法获得到目的节点的正确路由,这就是Ad hoc网络的路由安全问题。如篡恶意节点改路由请求报文RREQ和路由应答报文RREP攻击、黑洞(Blackhole)攻击[3]等。数据安全问题,即恶意节点窃听、伪造、篡改、重放通信中的数据。在移动Ad Hoc网络中,主要体现为两类情况,一类是恶意节点处于路由链路中,源节点发往目的节点的数据都要经过它转发,它便可以随意进行一系列的数据安全攻击,如虫洞(Wormhole)攻击[4]。另一类是恶意节点处于路由链路之外,其利用无线信道的开放性进行数据安全攻击,如窃听重要的数据信息造成信息泄露。

Ad Hoc网络路由和数据安全攻击往往非常隐蔽,难以觉察且难以防范。针对路由安全,有不少研究观点,对于RREQ、RREP攻击,有学者提出对报文进行加密和数字签名,但是RREQ、RREP的传播数量大,算法的复杂度、开销大。对于黑洞攻击,有学者提出了路由测试认证机制[5],即源节点发送测试消息到目的节点进行路由认证,但忽略了恶意节点可能会伪造测试应答消息来欺骗源节点,难以保证路由认证的有效性。对于数据安全,惯用方法是进行复杂度小、加解密快速的对称数据加密,但对称加密需要一条绝对安全的信道将密钥发送给解密方,这在Ad Hoc网络中很难保证,一旦密钥泄露,加密便失去了作用。

针对上述Ad Hoc网络路由安全和数据安全问题,本文深入分析了路由和数据安全各自的特征,设计了一种简易、安全、的解决方案。巧妙地将非对称加密和对称加密技术应用于路由和数据安全保护中,同时使用GloMoSim进行实验仿真,对本方案的有效性进行验证。

1 Ad Hoc网络路由和数据安全分析

Ad Hoc网络路由安全攻击的目的是恶意节点制造虚假路由信息,使源节点无法得到到目的节点的正确路由。因此,在新路由建立后,只需要对该路由进行端到端的测试认证即可,源节点发送路由测试消息到目的节点,目的节点回复相应的应答确认消息,源节点根据能否收到应答消息及其正确性便可判断该路由的有效性。为了防止恶意节点窃取并伪造应答确认消息来欺骗源节点,因此路由测试认证中消息的可靠传输是关键。对于Ad Hoc网络数据安全攻击的防范,即保护通信中数据的安全性和完整性。相对于路由安全认证,路由安全认证只需源节点和目的节点之间的一次双向数据传输,数据量少,而数据安全防范中通信数据传输频繁,且数据量大。

2 非对称和对称加密技术

对称加密是较为成熟的加密技术,数据的加解密只使用一个密钥,发收信双方都使用这个密钥进行加解密,这就要求加密方事先将密钥传送给对方。对称加密的安全性依赖于密钥的保密性。因此,密钥的保密性至关重要。对称加密的优点是算法计算量小,加解密速度快,缺点是密钥的安全性低,适用于数据量大、实时性要求高的场合,代表性的算法有DES、3DES、Blowfish、RC5 等。 非对称加密,又名“公开密钥加密算法”,需要两个密钥“公钥”和“私钥”。 公钥对外公开,私钥自己保留,两者互为一对。如果用公钥加密,只有对应的私钥才能解密,反之亦然。非对称加密的优点是安全性高,无需像对称加密那样传输对方密钥。缺点是算法复杂度高,加解密速度慢,适用于数据量小、实时性要求不高的场合,代表性的算法有 RSA、Elgamal、Rabin、D-II、ECC 等。

3 路由和数据安全方案设计

Ad Hoc网络资源和能源受限,因此,对于数据传输频率低且数据量少的路由安全认证,采用算法复杂度高、安全性强的非对称加密技术来保障路由测试认证消息的可靠传输。对于数据传输频高且数据量大的数据安全防护,采用算法复杂度小,加解密速度快的对称加密技术来保障通信数据的安全,以节省网络开销。并且在路由认证测试消息中封装用于对称加密的密钥进行非对称加密后一起发送给目的节点,以较小的代价同时实现了路由测试消息和对称加密密钥的安全传递,克服了对称加密密钥安全性的缺陷,增强了对称加密的安全性,利用非对称加密的长处弥补了非对称加密的不足,增强了数据安全性。

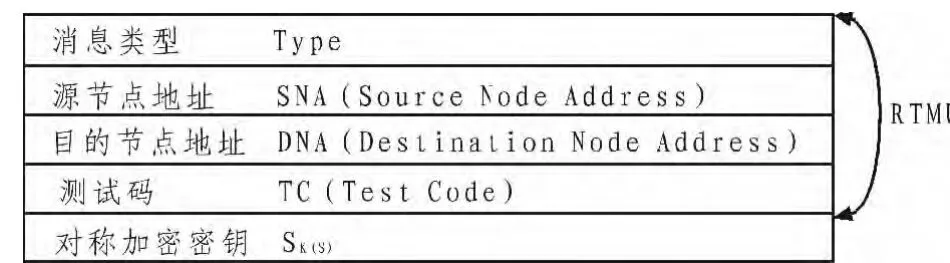

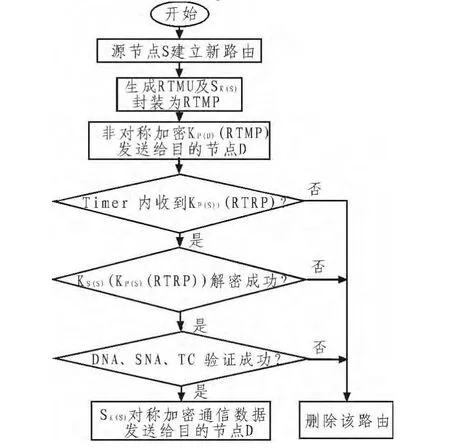

在Ad Hoc网络初始化阶段,各节点产生各自用于非对称加密的公钥 Kp(i)和私钥KS(i),(其中 i=0……N,i为节点 i的编号,N为网络节点总数),公钥Kp(i)对其他所有节点公开,私钥自己保留。当源节点S(S∈[0,N])通过路由发现建立好到目的节点D(D∈[0,N])的路由时,首先对该路由进行安全测试认证。源节点首先产生测试消息单元RTMU(Route Test Message Unit)及接下来数据通信中需要的对称加密密钥Sk(S),并将两者封装为路由测试消息分组RTMP(Route Test Message Package),具体数据格式如图1所示。

图1 路由测试消息分组Fig.1 Route testmessae package RTMP

其中,SNA、DNA用于目的节点确认该测试消息的来源和是否发送给自己。Type用于表征消息类型为RTRP。测试码TC由源节点S随机产生,用于路由认证,目的节点只需将TC原封不动地加入到应答消息中回送给源节点即可,由源节点验证其前后的一致性。Sk(S)用于之后数据通信的对称加解密。

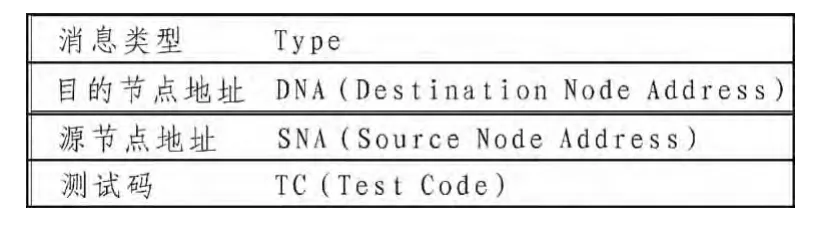

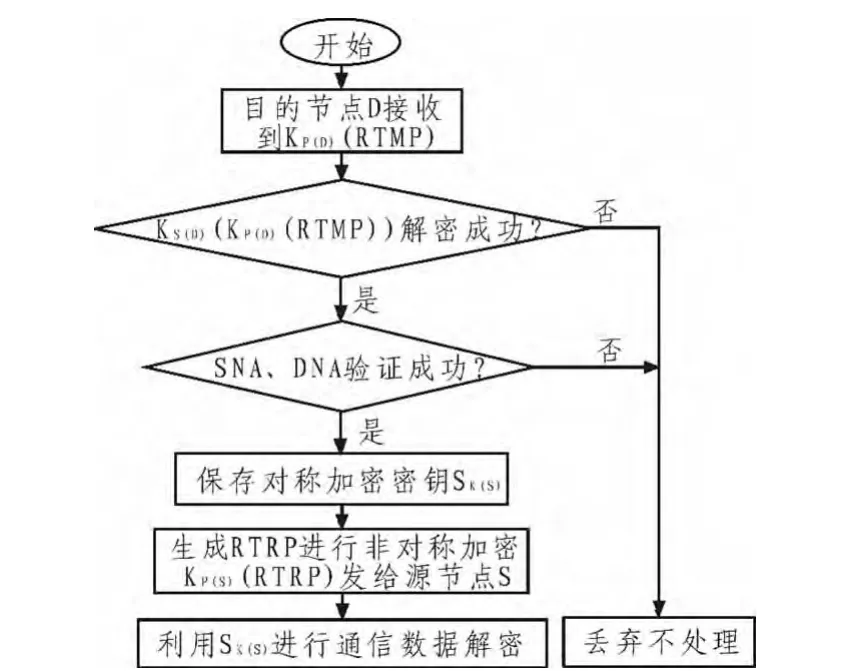

RTMP封装好后,源节点S利用目的节点D的公钥KP(D)对RTMP进行非对称加密变成KP(D)(RTMP),然后经由待验证的路由发送给目的节点D,同时启动定时器Timer来等待目的节点的应答。目的节点D接受到KP(D)(RTMP)后,用自己的私钥KS(D)进行解密KS(D)(KP(D)(RTMP))得到RTMP。若解密失败,说明该路由可能存在风险,直接丢弃,不做处理。解密成功后,在对RTMP中Type、SNA、DNA各项参数验证无误后,目的节点D首先保存接下来用于数据通信的对称加密密钥Sk(S),然后产生路由测试应答分组RTRP(Route Test Reply Package),并用源节点S的公钥KP(S)对RTRP进行非对称加密KP(S)(RTRP),回送给源节点S,测试应答分组的数据格式图2所示。

图2 路由测试应答分组Fig.2 Route test reply package RTRP

其中DNA、SNA用于源节点S确认该测试消息的来源和是否发送给自己。Type用于表征消息类型为RTRP。测试码TC,用于路由认证,其值应与RTMP中TC值一致,由源节点进行比较验证。

源节点S若在定时器Timer超时后仍未收到KP(S)(RTRP),则认为该路由无效,删除该路由。若在定时器Timer设定时间内接收到KP(S)(RTRP),用自己的私钥 KS(S)进行解密KS(S)(KP(S)(RTRP)得到RTRP。若解密失败,说明该路由可能存在风险,同样删除该路由。解密成功后,在对RTRP中Type、SNA、DNA各项参数验证无误后,进行TC测试码一致性认证,若RTRP和RTMP中TC值相同,则路由认证成功,否则认证失败,删除该路由。由于采用非对称加密,除了目的节点,其他任何节点都无法获取RTMP里的内容及TC的值,较好地解决了恶意节点伪造RTRP欺骗源节点的问题,因此本路由认证方案具备较高安全性。路由认证成功后,源节点S便可利用之前发送给目的节点D的对称加密密钥Sk(S)进行通信数据的对称加密,和目的节点D进行安全的数据通信。同样,因为密钥Sk(S)封装在RTMP中并采用非对称加密保护,除了目的节点,其他任何节点都无法获取密钥Sk(S),所以数据安全得到了较好的保障。

本方案的算法设计流程图3、图4如下,分别由源节点S和目的节点D的两部分组成。

图3 源节点方案设计流程图Fig.3 Flow chart the solution design of source node S

4 实验仿真及分析

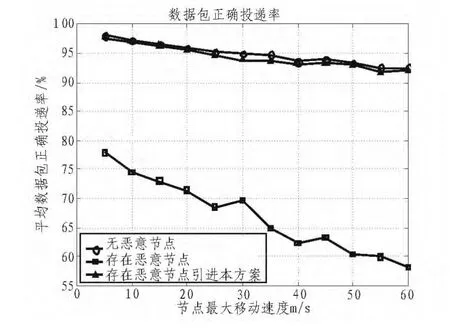

为验证本方案的有效性,本文以经典的Ad Hoc网络AODV协议为基础,引入本方案。对于路由安全认证,采用RSA非对称加密算法;对于数据安全防护,采用DES对称加密算法。使用GloMoSim2.03(GlobalMobile Information System Simulator)网络仿真平台来验证本方案的安全有效性[6]。仿真场景选取50个节点随机分布在1 500m 1 000m的二维矩形区域内,其中存在一定数量的恶意节点。节点的传输半径为250 m,节点移动模型采用Random Waypoint模型,节点的最大移动速度分别为[5:5:60]m/s。网络以TCP/IP协议栈体系结构为基础实现,MAC层采用802.11协议,网络层采用IP协议,路由协议采用AODV协议,传输层采用 UDP协议,应用层选取10条CRB数据业务流,每秒发送5个数据包,数据包大小为512字节,仿真时间为600 s,仿真结果如图5所示。

图4 目的节点方案设计流程图Fig.4 Flow chart the solution design of destination node D

图5 实验仿真结果Fig.5 Experiment and simulation result

图5是在3种场景下网络数据包正确投递率仿真结果。可以看出,在存在恶意节点的情况下引进本方案后,网络数据包正确投递率明显提高,接近于无恶意节点时的数据包正确投递率。这源自两方面原因,一是在数据通信之前,本方案针对路由安全,采用了基于非对称加密的路由测试认证策略,保障了节点能够获取正确安全的路由,从源头上保证了数据通信链路的可靠。其次,针对数据安全,采用了基于对称加密的数据加密策略,并且在路由测试认证中巧用非对称加密进一步加强了数据对称加密的安全性。双重机制保护,很大程度上解决了恶意节点攻击带来的路由和数据安全隐患,网络数据包正确投递率得到有效的保障。

5 结论

文中将非对称加密和对称加密技术运用于路由和数据安全防范中,两种加密技术各取其长,节省了Ad Hoc网络的开销。并且利用非对称加密技术增强了对称加密的安全性,进一步增强了数据安全。本方案简易可行,可广泛应用于Ad Hoc网络中,实验结果表明在Ad Hoc网络路由和数据安全方面具备较高的安全性。

[1]余海芸,张秋余.Ad Hoc网络安全问题及对策研究[J].信息技术,2012(7):179-181.YU Hai-yun,ZHANG Qiu-yu.Ad Hoc network security problems and countermeasures[J].Information Technology,2012(7):179-181.

[2]易平,蒋嶷川,张世永,等.移动ad hoc网络安全综述[J].电子学报,2005,33(5):893-899.YIPing,JIANG Yi-chuan,ZHANG Shi-yong,etc.A Survey of Security for Mobile Ad Hoc Networks[J].Acta Electronica Sinica,2005,33(5):893-899.

[3]沈明玉,刘俊龙.移动Ad hoc网络中黑洞问题的研究[J].合肥工业大学学报:自然科学版,2011,34(1):87-90.SHEN Ming-yu,LIU Jun-long.Research on black hole problem in mobile ad hoc networks[J].Journal of Hefei University of Technology:Natural Science,2011,34(1):87-90.

[4]季晓君,田畅,张毓森.Ad hoc网络路由安全[J].解放军理工大学学报(自然科学版),2006,7(4):341-345.JI Xiao-jun,TIAN Chang,ZHANG Yu-sen.Routing Security of ad hoc network[J].Journal of PLA University of Science and Technology:Natural Science Edition,2006,7(4):341-345.

[5]胡海燕,吴蒙.AODV路由协议安全性改进与GloMoSim仿真[J].南京邮电学院学报,2005,25(3):59-63.HU Hai-yan,WU Meng.Security enancement of AODV and GloMoSim simulation[J].Journal of Nanjing University of Posts and Telecommunications,2005,25(3):59-63.

[6]高振国.GloMoSim网络仿真 [M].北京:人民邮电出版社,2003.