面向“信息安全基础”课程的蠕虫查杀实战案例*

谢朝海,刘立超,蔡学军

(1.深圳职业技术学院,广东 深圳 518055;2.深圳市网安计算机安全检测技术有限公司,广东 深圳 518028)

信息安全技术是一个新兴的多学科交叉学科技术,具有实践性、复合性、特殊性等特点.这些技术特点决定了信息安全技术课程学生除了需要掌握扎实的理论基础,还必须具备较强的工程实践能力.案例教学是培养学生专业技术应用能力和职业技能的主要手段,是高职教育最重要的特色之一,它是凸显高职与社会企业岗位相融通的重要环节,也是由知识转向技能的重要手段.因此,信息安全课程教学案例体系的建设在很大程度上决定着高职高专信息安全技术人才的培养质量.在国际上,信息安全技术专业的教育普遍重视案例教学的作用,强调充分利用高质量的实训案例环境与企业资源来训练学生的岗位职业能力.例如,美国很早就在其“国家信息安全教育培训计划”要求加强学生实践技能培养,并在“国家信息系统安全专业人才培训标准”明确提出实践层面的知识,强调通过项目案例来加强学生保护信息系统安全的职业能力[1].

“信息安全基础”课程教学内容主要是信息安全领域的公共基础知识和一般性应用知识,涉及密码学、防火墙、病毒防治与信息安全工程等方面知识.其中,计算机网络信息系统中的病毒防治是所有企事业单位都面临的重要信息安全问题,病毒防治知识应用面广,但由于其理解起来较为困难和枯燥,直接讲授难以激发学生的学习热情,难以达到熟练应用的教学目标,需要采取案例教学.另一方面,由于病毒的传播性强,其样本的抓取、保护和合理使用都比较困难,因此,在信息安全课程建设中不易构造好的病毒知识实战教学案例.

飞客蠕虫是近两年感染率最高的蠕虫病毒.国家互联网应急中心公布,2012年7月,境内感染网络病毒的终端数约为340万个,其中,境内感染飞客蠕虫的主机IP约为260万个[2].使用这种当前流行的又极具代表性的蠕虫作为“信息安全基础”课程的病毒防治知识实战教学案例,可以让学生在充分领会信息安全基础知识的同时,激励学生学习兴趣,锻炼综合解决实际问题的能力,符合应用型人才培养目标的要求.

1 飞客蠕虫病毒基础

1.1 飞客蠕虫病毒

飞客蠕虫最早发现于 2008年 11月,它以Windows操作系统为攻击目标.现存在 A、B、B++、C、E五个主要变种,这些变种的功能和隐蔽性比原始程序得到了很大提升[3].

飞客蠕虫自出现以来,已经在全球范围内得到了大范围传播,形成了巨大的僵尸网络[4,5].飞客蠕虫与其他传统蠕虫在传播模式上有着显著的区别:传统蠕虫的传播和泛滥会占用大量网络和主机系统资源,对网络造成瞬间巨大的损害,同时,瞬间的爆发迫使各种查杀工具的出现进而大部分感染主机在较短的时间内得到修复,但是飞客蠕虫从发现至今,一直处于潜伏期,并没有重大恶意攻击行为的发生,因此其查杀难度更大,传播周期更长[6].

1.2 蠕虫病毒原理分析

飞客蠕虫病毒主要是借助闪存、利用微软的MS08-067漏洞以及通过加挂自带的字典猜解存在弱口令主机使用IPC$通道进行传播的[7].当飞客病毒进入系统后,首先破坏系统中的默认属性设置,接着会自动扫描局域网内其他计算机是否存在MS08-067漏洞或者弱口令,一旦发现有存在问题的计算机系统,就会通过漏洞攻击或者通过IPC$通道,进行远程感染[8].如果受感染的计算机插入优盘,飞客蠕虫就会向优盘写入病毒体,创建Autorun.inf,当其他计算机插入此优盘,即可通过“自动运行”的功能受到感染.

飞客蠕虫的病毒主体仅仅是一个 DLL动态链接库文件,不同于传统的一些蠕虫病毒.传统病毒主体往往是一个可执行的exe文件.这些蠕虫病毒可能是自身就带有病毒功能,也可能是运行后释放出带有病毒功能的 DLL或者 sys文件.飞客蠕虫只有一个DLL文件,这种蠕虫主体文件本身无法直接执行,但是可以用rundll32.exe加载或者作为模块加载在其他进程中运行.同时,与以往病毒相比,飞客蠕虫可以通过P2P协议自我更新,这也就意味着通过它,控制者可以随时为其升级,实现各种功能.飞客蠕虫在系统中运行起来之后,首先会检查Workstation、Server和Computer browser这3个服务,如果有其中一个服务未启动,则病毒功能终止.如果这3个服务都启动的话,则蠕虫启动相应的病毒功能,枚举局域网内的IP地址,并对每个存活的主机尝试进行MS 08-067漏洞利用攻击,一旦攻击成功就会将自身拷贝到被攻陷的系统中并在其内存中运行.图1是飞客蠕虫变种A的程序主要流程图.

图1 飞客蠕虫变种A的程序主要流程图

2 飞客蠕虫查杀实战案例

为了达到实战案例教学的目的,本文设计一个涉及飞客蠕虫病毒诊断、中毒文件检测和病毒清除、对病毒样本进行验证等病毒查杀完整过程的教学案例.

2.1 实战案例网络环境

实战案例网络环境如图2所示.IH是一台已经被飞客蠕虫感染的主机.飞客蠕虫病毒样本可以通过http://www.offensive computing.net网站获得.WPH是一台弱保护主机,存在 MS 08-067漏洞,配置了弱口令和网络共享,是飞客蠕虫传播攻击的目标.在网络拓扑图中设置该主机目的是待飞客蠕虫对其进行感染后,可以供学生进行病毒查杀实训练习使用.SPH是一台强保护主机,安装了最新安全补丁,配置了强口令,安装有最新版本的杀毒软件.

图2 实战案例网络拓扑示意图

2.2 中毒现象演示

首先,在受害主机IH上通过ping命令和浏览百度等网站,证明网络是畅通的,可以正常上网.然后,再试图访问微软公司的恶意软件删除工具网站,结果发现不能访问,如图3所示.这是显著的飞客蠕虫中毒现象,即不能访问许多系统升级和病毒软件升级网站.

图3 访问微软网站结果

2.3 中毒诊断

如何进一步诊断一台计算机是否中了飞客蠕虫病毒呢?其实计算机中毒跟人生病一样,总会有一些明显的症状表现出来的.感染飞客蠕虫后的计算机会禁止系统访问各种杀毒厂商的网站和相关安全信息内容.根据这个特性我们可以检查一台计算机是否中了飞客蠕虫病毒.

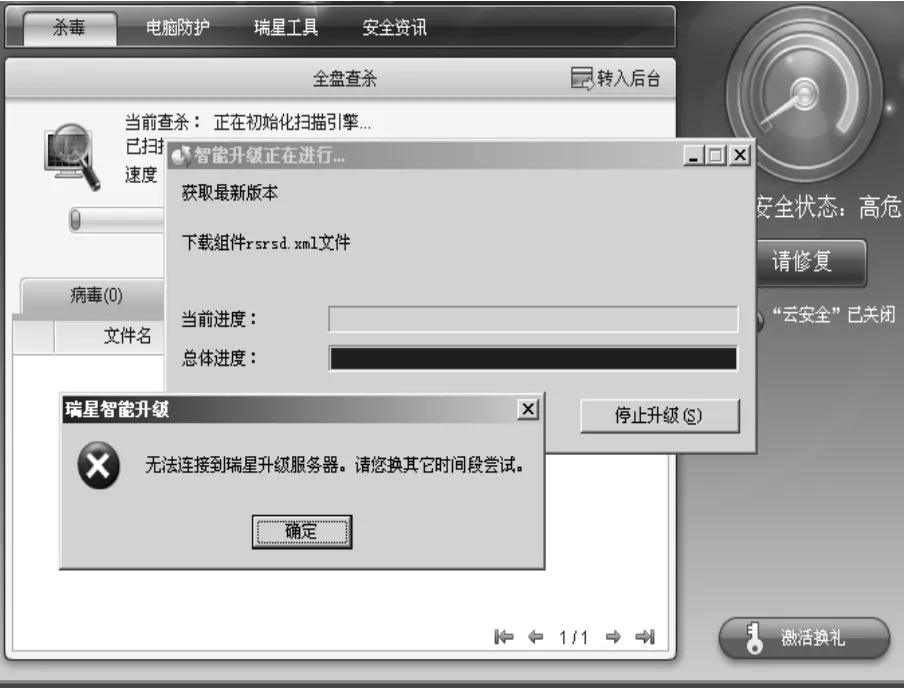

诊断步骤一:受害主机杀毒软件不能启动监控功能和正常升级.在受害主机 IH上试图启动杀毒软件的安全防护功能,结果发现不能启动,如图4所示.试图进行杀毒软件的升级,发现不能进行正常升级,如图5所示.

图4 杀毒软件保护功能启动结果

图5 杀毒软件升级结果

图6 访问测试网站结果

诊断步骤二:上网诊断.针对飞客蠕虫,互联网上有专门的诊断网站.可以通过该网站进行飞客蠕虫感染情况的初步诊断.在受害主机 IH上输入:http://www.confickerworkinggroup.org/infection_test/cfeyechart.html网址,打开网页.若能看到6个图标,说明就没感染飞客病毒,若第一排图标左右2个图标不显示,说明该机器中了飞客病毒A或B变种,若第一排图标3个不显示那就中了飞客病毒C变种等等.受害主机IH不能正常显示第一排图标左右2个图标,如图6所示,说明该机器可能中了飞客病毒A或B变种.

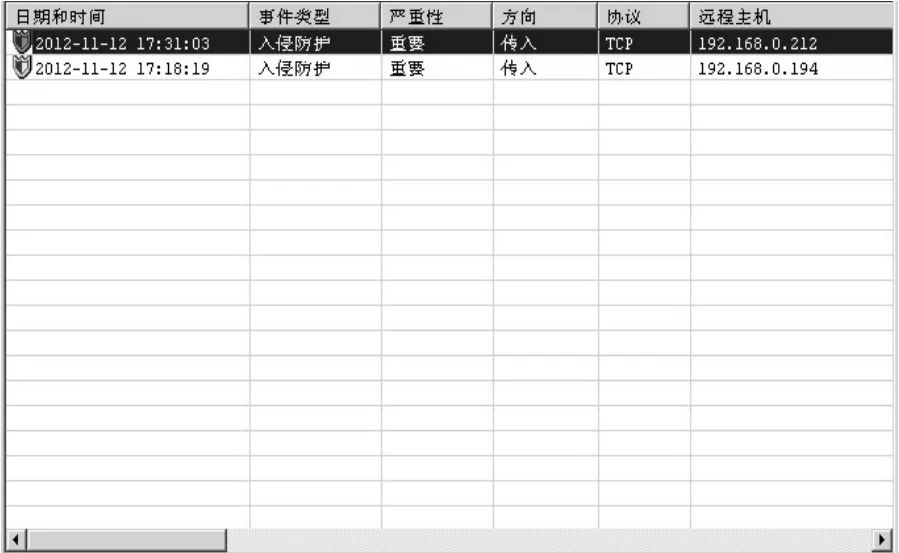

诊断步骤三:通过局域网上的其他主机诊断.飞客蠕虫的传播性极强,如果局域网内有一台机器因访问含病毒网站,或含木马邮件等方式感染了飞客蠕虫,那么它很快就会试图感染局域网内其他有漏洞的主机.通过强保护主机SPH可以确认网络上有无飞客蠕虫在局域网内进行尝试传播的情况,结果如图7所示,SPH主机上的杀毒软件在短短的 10多分钟时间内发现局域网内有主机试图向其进行病毒传播.图7中的IP地址192.168.0.194就是主机IH的 IP地址,IP地址192.168.0.212就是弱保护主机WPH的IP地址.可见,弱保护主机 WPH此时也已经被飞客蠕虫病毒感染了,这也说明飞客蠕虫病毒具有极强的感染性.

通过上面三步诊断,可以初步确定主机 IH应该是感染了飞客蠕虫病毒.

图7 主机SPH上的杀毒软件报告结果

2.4 病毒检测与清除

确定主机 IH是被蠕虫病毒感染后,接下来的任务就是要找出具体感染病毒的文件,准确地报出病毒名称,并对其进行查杀清除等工作.

检测与清除步骤一:使用Windows恶意软件删除工具检测.通过主机 SPH从互联网上下载Microsoft的 Windows恶意软件删除工具Windows-KB890830-V4.13.exe,在主机 IH上进行病毒检测.结果发现该工具没能检测到该机器上的飞客蠕虫病毒,结果见图8所示,此次查毒尝试失败.

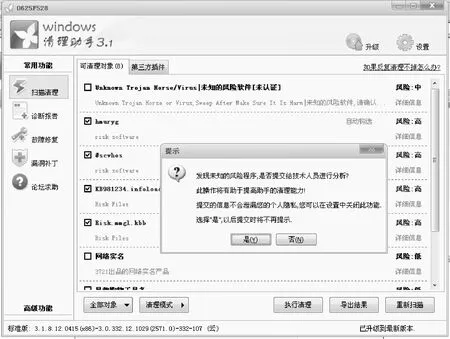

检测与清除步骤二:使用Windows清理助手进行检测.通过主机 SPH从互联网上下载Windows清理助手arswp3_x86.zip,在主机IH上进行病毒检测.结果发现该工具检测到8个可清理对象,结果见图9,并导出这8个可清理对象的文件备份到“病毒检测结果文件.zip”以待验证.

检测与清除步骤三:使用Windows清理助手进行病毒清除.在检测结果界面图9上选中全部对象,然后点击‘执行清理’按钮就可以进行病毒清除.

图8 清除病毒失败

2.5 样本验证

打开备份出来的“病毒检测结果文件.zip”文件,可以找到一个DLL文件,如图10所示.为了验证该文件是否为飞客蠕虫病毒,可以采取病毒查杀工具、上网提交验证等多种方式进行.

样本验证步骤一:使用病毒查杀工具进行验证.把“病毒检测结果文件.zip”文件拷贝到主机SPH上,解压后,启动病毒查杀工具对备份出来的文件进行检查,结果如图11所示.图11中的w32.Downadup.B是诺顿杀毒软件给飞客蠕虫病毒变种B起的名称.

图9 木马清理软件检查结果

图10 飞客蠕虫病毒文件

图11 诺顿杀毒软件检查结果

图12 VirSCAN网站检测结果

样本验证步骤二:提交 VirSCAN网站验证.VirSCAN网站是一个非盈利性的免费为广大网友服务的网站,它通过多种不同厂家提供的最新版本的病毒检测引擎来对上传的可疑文件进行在线扫描,并立刻将检测结果显示出来.将“病毒检测结果文件.zip”文件解压出来的DLL文件重命名后,提交到VirSCAN网站进行检测,结果如图12所示.从图12可以看到,多数检测引擎认为提交的文件是飞客蠕虫病毒.

通过上面 2步验证后,可以确认主机 IH上的文件 xgzlgvjq.dll就是飞客蠕虫病毒文件.从图7也可以看到,飞客蠕虫病毒已经感染主机WPH,学生可以使用该主机进行实训练习,掌握整个杀毒过程,锻炼综合解决实际问题的能力.

[1] 融燕,侯思奇.中美信息安全教育与培训比较研究[J].北京电子科技学院学报,2009,17(1):27-31.

[2] 国家互联网应急中心.CNCERT互联网安全威胁报告[EB/OL].http://www.cert.org.cn/, 2012-07(19).

[3] 王宜阳,刘家豪.Conficker蠕虫的分析与防范[J].信息网络安全,2010(10):74-75.

[4] 江健,诸葛建伟,段海新,等.僵尸网络机理与防御技术[J].软件学报,2012,23(1):82-96.

[5] Rhiannon Weaver. A probabilistic population study of the Conficker-C botnet[C]// Proceedings of the 11th Passive and Active Measurement Conference(PAM 2010), 2010,6032:181-190.

[6] 李润恒,王明华,贾焰.Conficker蠕虫传播模型[J].数学的实践与认识,2010(12):89-97.

[7] Phillip Porras, Hassen Sa di, Vinod Yegneswaran. A Foray into Conficker's Logic and Rendezvous Points[C]//USENIX Workshop on Large-Scale Exploits and Emergent Threats(LEET), 2009.

[8] Lee L Chuan, Chan L Yee, Ismail M, Jumari K.Automating Uncompressing and Static Analysis of Conficker Worm[C]// Proc IEEE 9th Malaysia Int Communications (MICC) Conf, 2009:193-198.