信息安全风险评估技术在电力系统的研究与应用

王旭 陈涛 张建业 李峰

新疆电力科学研究院 新疆 830000

0 引言

信息系统在支撑国网公司“三集五大”建设发挥重要的支撑作用,信息安全除了关系信息系统自身外还关系到公司的安全生产,是安全生产的重要组成部分。信息安全风险评估(以下简称“评估”)是对公司一体化企业级信息系统的潜在威胁、薄弱环节、防护措施等进行分析评估,以识别信息安全风险,发现信息网络、信息系统的脆弱性和薄弱环节,提出有针对性的信息安全整改工作建议,提高信息系统整体防护水平。

信息安全风险评估是依据国家有关的政策法规及信息技术标准,对信息系统及由其处理、传输和存储的信息的保密性、完整性和可用性等安全属性进行科学、公正的综合评估的活动过程。它要评估信息系统的脆弱性、信息系统面临的威胁以及脆弱性被威胁源利用后所产生的实际负面影响,并根据安全事件发生的可能性和负面影响的程度来识别信息系统的安全风险。

从另一角度,持续的风险评估工作可以成为检查信息系统本身乃至信息系统拥有单位的绩效的有力手段,风险评估的结果能够供相关主管单位参考,并使主管单位通过行政手段对信息系统的立项、投资、运行产生影响,促进信息系统拥有单位加强信息安全建设。

1 新疆电力公司信息安全风险评估方法

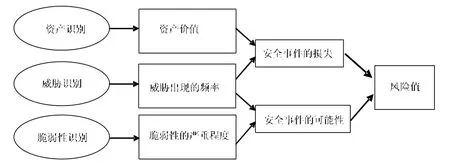

风险评估中要涉及资产、威胁、脆弱性三个基本要素。每个要素有各自的属性,资产的属性是资产价值;威胁的属性可以是威胁主体、影响对象、出现频率、动机等;脆弱性的属性是资产弱点的严重程度。风险分析的主要内容为(图1)。

图1 风险分析过程

1.1 资产评估与赋值

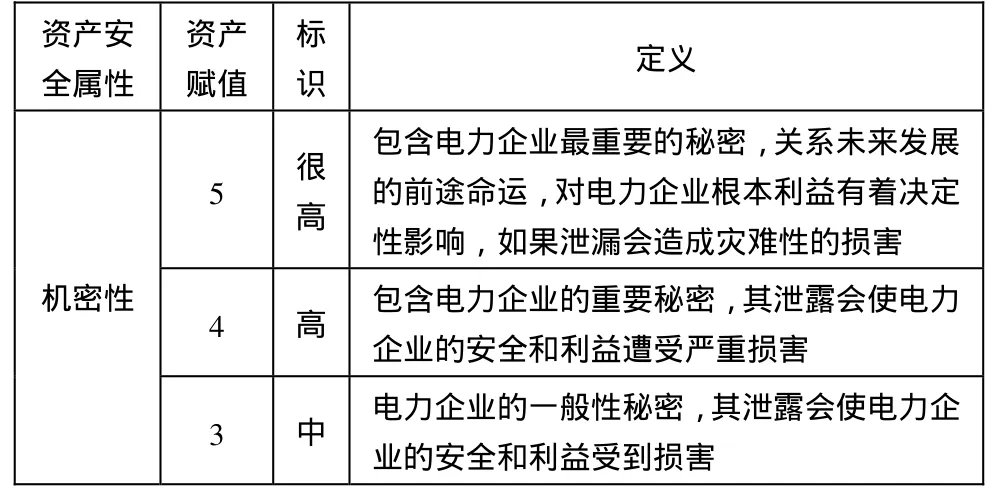

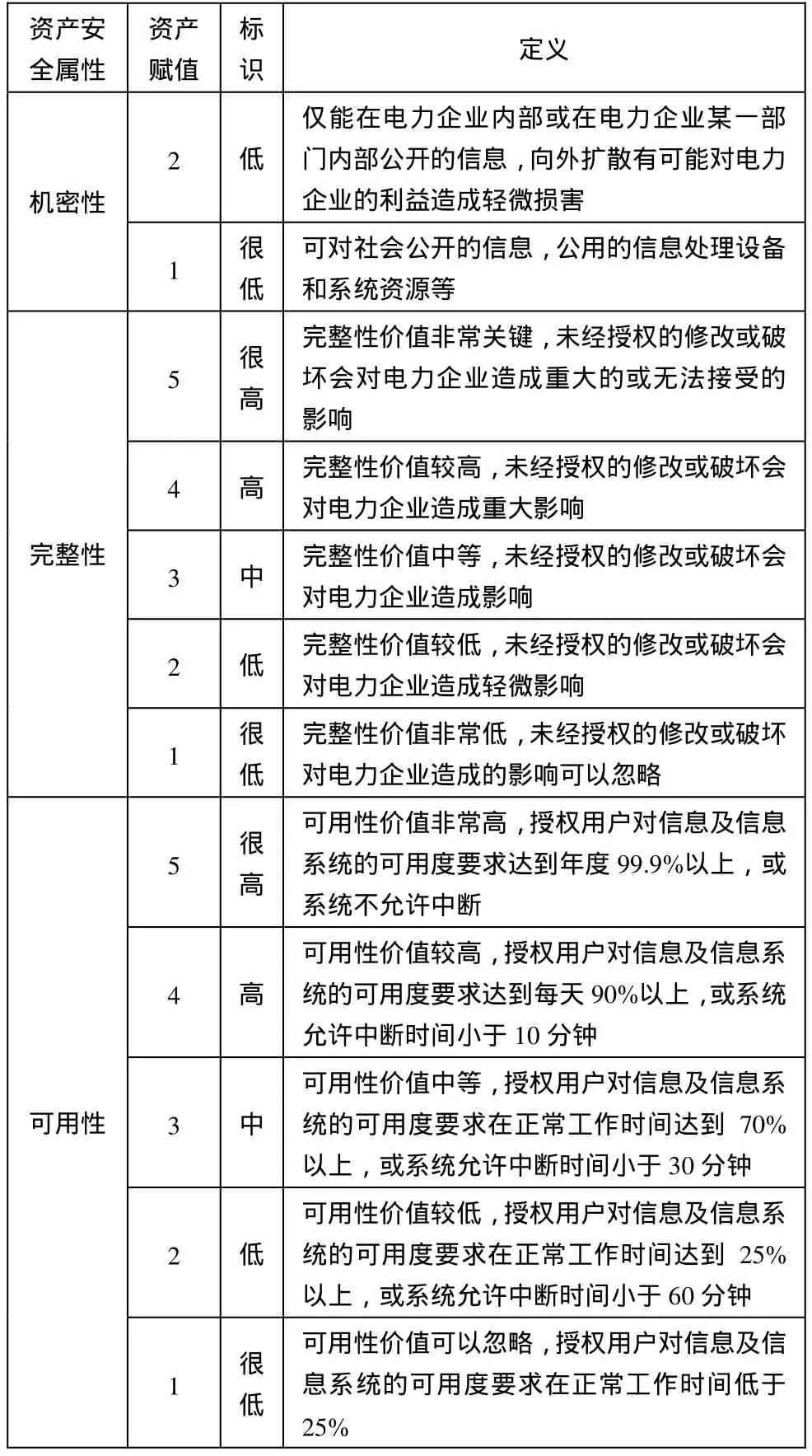

资产评估是对资产在机密性、完整性和可用性三个安全属性的要求进行评估的过程,对资产各属性赋值按如下规定进行(表 1)。

表1 资产赋值表

续表

资产价值由资产的机密性、可用性和完整性的最大值决定,因此

资产价值A=MAX{(机密性(C),可用性(I),完整性(A)}

1.2 威胁评估

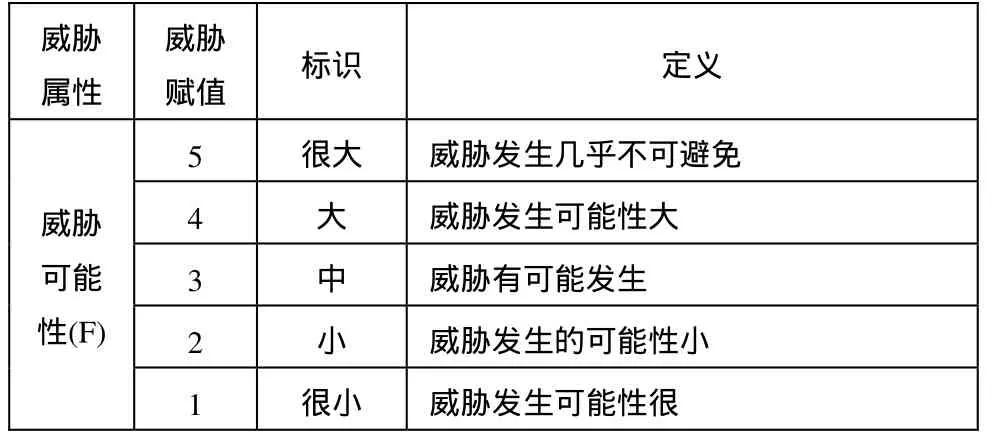

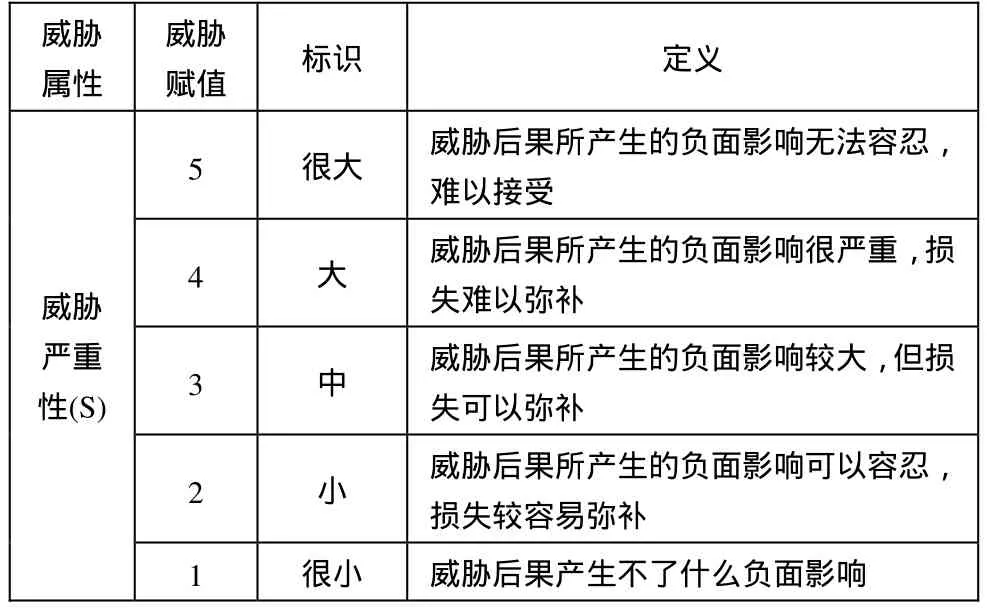

威胁评估的重要内容是对威胁进行赋值,为风险分析提供确定的等级数据,确保风险分析结果的科学性(表2)。

表2 威胁赋值表

续表

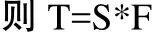

S代表威胁的严重程度,F代表威胁的可能性赋值,T代表资产面临某一种威胁值

TC代表涉及机密性的威胁,TI完整性的威胁,TA代表涉及可用性的威胁,

资产最终威胁T=MAX{TC,TI,TA}

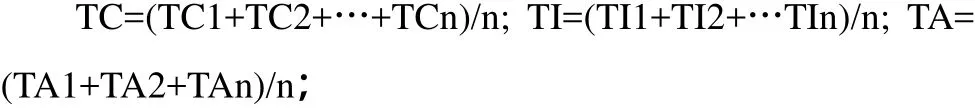

1.3 脆弱性评估

脆弱性是资产本身存在的,如果没有被相应的威胁利用,单纯的脆弱性本身不会对资产造成损害。而且如果系统足够强健,严重的威胁也不会导致安全事件发生,并造成损失。

脆弱性严重程度可以进行等级化处理,不同的等级分别代表资产脆弱性严重程度的高低。等级数值越大,脆弱性严重程度越高。脆弱性严重程度赋值表(表3)。

表3 脆弱性赋值表

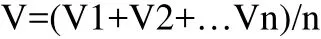

用V代表资产脆弱性,

对于网络与安全设备资产,V等于资产所有脆弱性赋值的平均值:

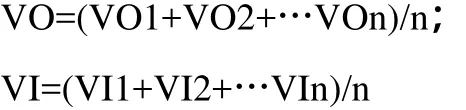

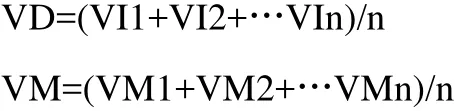

对于应用系统,VO代表操作系统脆弱性,VI代表中间件脆弱性,VD代表数据库脆弱性,VM 代表应用系统本身的脆弱性,则V=VO+VI+VD+VM,其中:

1.4 风险计算

根据以上赋值和计算结果可得分别得到每个资产的资产值(A)、威胁值(T)、脆弱性值(V),根据GB/T 20984-2007信息安全风险评估规范A2.1节所说相乘法计算,则:

风险值=资产重要性(A)×资产面临的威胁(T)×资产脆弱性(V)

2 新疆电力公司信息安全风险评估开展情况

根据国家电网公司信息技术[2007]16号“关于印发2007年信息安全风险评估工作部署会议纪要的通知”,新疆电力公司从 2007年起开始开展信息安全评估工作。在 2007和2008两年中通过和中国电科院密切合作,完成了新疆电力公司第一轮信息安全风险评估工作。

在第一轮的工作开展过程中,在圆满完成评估工作的同时,新疆电科院也同时培养了自己的评估队伍,也体会到评估工作需要常态化,从2009年起,将公司本部及所属20家单位按照三年一个周期编排了每年完整评估计划,目前已完成2009至2011年第一个周期的所有单位的评估,2012年开始进行第二个周期的评估工作,新疆电力公司严格按照计划持续开展评估和整改工作,将评估作为信息安全的一个抓手,强化信息安全各个环节工作(图2)。

图2 新疆电力公司信息安全风险评估计划表

为了保证评估工作的水平和质量,新疆电科院在 2010年建设了信息安全实验室,配备了包括便携式漏洞扫描器、数据库弱点扫描器、Web脆弱性扫描工具等评估工具。评估范围涉及包括各单位所有信息资产评估、资产面临的威胁分析与评估以及资产本身的脆弱性评估,除了对网络构架脆弱性、设备配置脆弱性、主机、数据库、中间件,对于新疆电力公司各单位自建业务系统,新疆电科院通过各种评估工具以及手工等方式进行,进行专业的渗透测试,并发现了大量的SQL注入及XXS等安全漏洞。

风险评估工作是一项费时、需要人力支持以及相关专业或业务知识支持的工作,随着工作的持续进行积累了大量信息、数据和报告,为加强管理、减轻报告编制的压力,我们编写了一键式采集脚本工具,自主开发了一套信息安全风险评估管理平台,用于管理目标信息系统的资产信息,分析面临的威胁及存在的脆弱性,通过可能性和影响程度来自动计算系统风险,同时可以自动生成评估报告,为风险评估工作的规范化、流程化、自动化实施提供全面的技术支撑,并大大的缩短了整体评估工作时间,以下为开发使用风险评估管理平台前后平均工作时间对比。

3 持续开展评估的工作体会

3.1 公司重视与大力支持是持续开展的必要条件

新疆电力公司科信部门充分认识到持续开展评估工作的重要性,认为持续性的评估和整改可以不断降低各单位信息安全风险,要求电科院严格按照每三年一个周期持续开展评估工作,切实将信息安全风险评估落到实处,同时加强评估过程管理和质量管理,周密安排,精心组织,每年将评估报告报公司科信部备案。并要求严格按照相关保密管理要求,加强对信息安全风险评估过程和结果的保密管理。电科院要有效指导各单位持续低、系统地开展信息安全防护体系建设和安全整改加固工作。

这几年来,我们的评估工作达到了很好的效果,各单位都把评估和整改工作作为常规性的日常工作来进行,风险值不断得到下降。

3.2 队伍建设达到满意效果

评估工作对刚步入工作岗位的年轻员工是很好的锻炼和提高机会,可以迅速的将学校学到的理论知识与实际系统、设备联系起来,通过评估工作,新疆电科院目前培养了一支优秀的信息安全服务队伍,对评估所涉及软硬件在安全检查、安全配置、安全加固等方面的技能得到质的提高。

3.3 评估工作与等保测评的紧密结合

等级保护是指导我国信息安全保障体系总体建设的基础管理原则,是围绕信息安全保障全过程的一项基础性管理制度,其核心内容是对信息安全分等级、按标准进行建设、管理和监督。

在开展评估过程中对检查表的内容设计充分考虑了等级保护的要求,甚至从充分挖掘风险的出发点,很多检查项的要求都高于等级保护测评的要求。这样就会保证了对风险评估发现的问题进行充分整改后,同时可以达到等级保护的相关要求,从而达到同步完成等保测评的目的。

3.4 评估工作与信息安全督查共同保障信息安全

新疆电力公司在日常的评估工作中,全面地分析了信息系统的安全现状和面临的主要安全风险,在分析风险原因的基础上为信息系统的建设、运行、维护、使用和改进提供了安全性建议,同时将评估工作中发现的信息安全风险及安全隐患纳入信息安全督查整改计划,督促问题单位及时整改,按照“发现-评估-报告-治理-验收-销号”的流程进行问题进行闭环管理,各类风险及安全隐患按整改要求实行“一患一档”,确定整改完成时间和责任人,同时每月将各单位安全问题整改情况进行通报,建立风险隐患监督考核机制,督促问题完成整改。既以评估工作为出发点,以安全整改为落脚点,一手紧抓评估工作,一手督促问题整改,来保障信息系统安全。

4 结束语

风险评估是一项需要持续开展,并且要长期坚持的工作,是当前电力公司信息化工作的迫切需要和客观的需求,是风险理论和方法在信息系统中的运用,只有通过对信息系统安全的潜在威胁、薄弱环节、防护措施等进行全面分析评估,并实施有效的整改工作,才能确保信息系统安全稳定运行。

[1]王涛,陈金仕.信息安全风险评估策略研究[J].现在电子技术.2012.

[2]Wang-Tao,Chen Jin-shi.Fechnique Research on strategy of information security risk assessment[J].Modern Electronics.2012.

[3]张闻,孙歆.信息安全风险评估在浙江省电力公司的应用[J].浙江电力.2011.

[4]Zhang-Wen,Sun-Xin.Application of Information Security Risk Assessment in Zhejiang Electric Power Corporation [J].Zhejiang Electric Power.2011.

[5]王芙艳.信息安全风险评估在核电企业的有效应用[J].电力信息化.2011.

[6]Wang Fu-yan,Effective Application of Information Security Risk Assessment to Nuclear Enterprises[J]. Electric Power It.2011.

[7]汪兆成.基于.云计算模式的信息安全风险评估研究[J].信息网络安全.2011.

[8]Wang Zhang-cheng. Research on Information Security Risk Assessment Based on Cloud Computing Model[J].Netinfo Security.2011.

[9]赵英杰,李鹏辉.信息化建设中的信息安全风险评估[J].信息安全与通信保密.2011.

[10]Zhao Yingjie,Li Peng-hui.Information Security Risk Assessment in Building Information System [J].China information security.2011.