ARP攻击与免疫防范

唐坤剑

郑州轻工业学院易斯顿美术学院 河南 451450

0 引言

随着各企事业单位信息化程度的提高,类似OA、ERP、以及服务器等各种网络应用也越来越普及。与此同时,掉线、卡滞等网络问题也层出不穷,这些问题对网络化办公已成为常态的人们带来了各种不便。究其原因,主要是网络中协议存在漏洞和技术人员不擅长网络管理,导致内网存在攻击造成的,诸多攻击中尤以ARP攻击最为严重。因此,ARP攻击问题已成为企事业单位网络安全的罪魁祸首。下文将对当前较常见的四种ARP攻击的防范措施进行行分析,并探讨在免疫网模式下怎样对ARP攻击等问题进行彻底解决。

1 常见的防范ARP攻击的措施

ARP即地址解析协议,其功能是将OSI协议栈中网络层的IP地址解析为数据连接层的MAC地址。ARP攻击就是通过伪造IP地址和MAC地址实现ARP欺骗,致使被感染的电脑自动截取所在网络中其它终端的通信信息,并进行转发,近而产生大量的无用信息使网络阻塞。当前常见的ARP防范措施有如下四种。

1.1 双绑

双绑即双向绑定,是指在网络两端的路由器和电脑上进行IP-MAC绑定的措施,从ARP欺骗原理来看,它对数据被截取和伪造网关都具有约束作用,但该措施只能应对最普通的ARP欺骗,且存在如下不足:1)在终端上进行的静态绑定,很容易被新的ARP攻击所捣毁,使静态绑定失效;2)IP-MAC的绑定在路由器管理上是非常繁琐的,若终端上有网卡或IP地址的更换都需要重新配置路由。这会造成巨大的网络维护负担,且对移动使用的电脑不适用;3)双绑只是让网络两端的终端不接收相关ARP信息,但是大量的ARP攻击数据仍能发出,且还在网内传输,这样将大幅降低内网传输效率。因此,双绑应对ARP攻击的防范能力有限,且管理烦琐。

1.2 ARP个人防火墙

目前很多杀毒软件中都带有ARP个人防火墙的功能,其主要是通过在电脑上对网关进行绑定,使其不受假网关的影响,虽能保护自身数据不被窃取,但也存在如下不足:1)不能确保绑定的网关的正确性;2)只在终端做ARP防范,而不顾及另一端的网关,这种措施并不完整。因此,ARP个人防火墙并不能保证可靠性,是与网络稳定无关的措施。

1.3 进行VLAN划分和交换机端口绑定

VLAN(虚拟局域网)划分和交换机端口绑定,可以使ARP的攻击只在小范围内起作用。如果借助网管交换机的MAC地址学习功能,并把对应的MAC和端口进行绑定,这样能避免ARP攻击篡改自身地址,从而减少数据被截获的风险,但也存在如下不足:1)未对网关进行保护。无论如何细分VLAN,网关一旦被攻击,同样会造成网络的不稳定;2)把终端MAC和交换机端口进行绑定的管理方式太死板,不适宜于移动性终端在无线网络状态下的动态应用。因此,这种措施也不能从根本上起到防范ARP攻击的作用。

1.4 PPPOE

PPPOE即基于以太网的点对点协议,上网时用户需要通过输入相应的账号和密码进行认证的网络管理方式。上网时PPPOE需要对数据包进行二次封装,使其不受ARP欺骗的影响,从某种意义上来讲,该措施对防范ARP攻击确实起到了一定的作用,但其效率较低且不实用,体现如下:在接入端解封 PPPOE二次封装过的数据包必然会降低网络传输效率,造成网络带宽的浪费。PPPOE方式阻断了局域网之间的互访,使内网丧失了局域网的优势。

尽管 PPPOE在技术上避开了底层协议的连接,但是以丧失局域网优势为代价通过牺牲网络效率来换取了网络的稳定,得不偿失。

因此,要根除ARP的欺骗和攻击,需要有以下三个技术支撑:1) 终端与网关的绑定要可靠、唯一,且能够抵制被病毒捣毁;2) 接入的设备(路由器或网关)对终端IP-MAC的识别要保证始终唯一、准确;3)要有一个可靠的机制,能保护IP-MAC,且能分发正确的网关信息和封杀出现的假网关信息。

2 免疫防范

免疫防范是指针对网络内部因协议漏洞、不擅长管理等因素造成的经常遭受病毒、木马、黑客等攻击的网络问题,而采取的加强网络自身免疫,主动防御攻击的技术。采用免疫防范技术后的网络就像人体因接种了疫苗而对所接触的某些病毒产生抗体一样,力保网络中的各种攻击无法发作。免疫防范能突破边界防护和终端防护的局限,从局域网的交互网络整体进行联动防护,群防群控。在免疫防范中起关键作用的则是免疫墙技术。

2.1 免疫墙

免疫墙不同于传统的防火墙,传统防火墙主要是在内网和外网之间、专网与公网之间的边界上构造一个保护屏障,保护内部网免受非法用户的入侵。而免疫墙是由网关、服务器、电脑终端和免疫协议等一整套的硬软件组成,通过对内网中包括全部终端和底层协议的策略控制,堵上以太网协议漏洞并强化带宽管理,从而彻底解决网络掉线、卡滞等难管理的棘手问题。

2.2 免疫墙的结构部署和控制方式

要实现对ARP攻击等的防范,免疫墙需要在结构上进行如下部署:

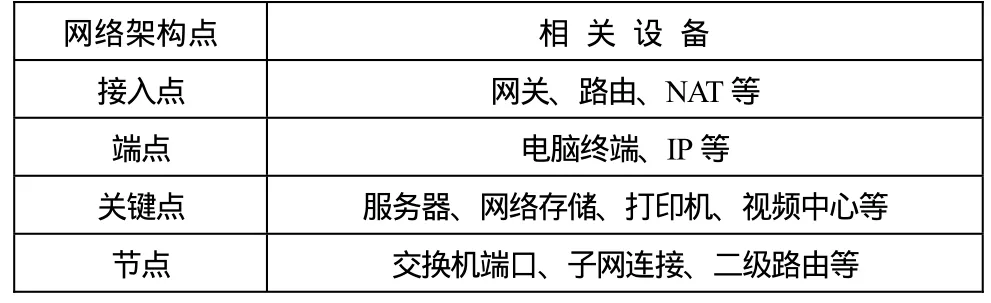

(1) 多点布控在网络接点上布控,并在设备中安装免疫机制,承载免疫功能,如表1所示。

表1 网络架构点上的相关设备

(2) 深入协议底层并核实身份,使通信过程和安全机制相融合。

(3) 设置网络内的公信和调度机构——免疫运行服务器

免疫运行服务器可以对用户的免疫身份进行审查并记录;对免疫策略进行分发和执行;并运作免疫安全管理协议,监控服务器的接口等。

(4) 制定免疫墙管理策略:免疫墙管理策略能对OSI协议栈中数据链路层和网络层进行监控、免疫身份审查、数据流量流向等进行管理,并与分组策略、时间策略等共同作用,使网络安全管理的内容变得规范。

(5) 提供开放式的管理操作平台:免疫墙通过软件实现了开放式的管理平台,通过该平台可以对网络进行的参数和策略的配置,并实时显示网络状况。

因此,可见免疫墙通过实效的结构部署和控制方式,实现了通信过程和安全机制与身份管理的紧密结合,使整个网络成为了在安全管理上具有自主防御、自主管理能力的免疫网络。

2.3 免疫墙的功能

免疫墙的功能可分为核心功能和辅助功能两大类,核心功能主要包括:

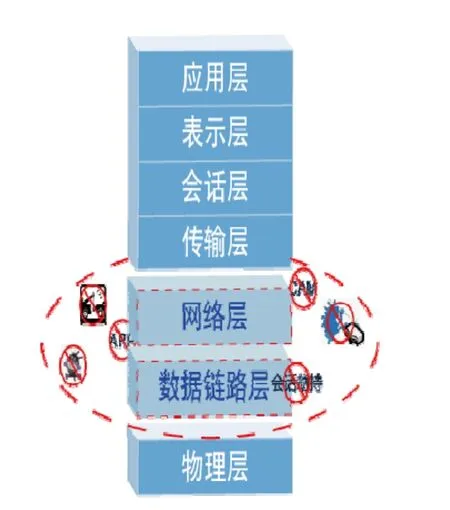

(1) 通过安全机制,对网络底层协议进行深入管理

免疫墙技术针对网络底层的据链路层和网络层协议,在网络架构的各关键节点都部署了相应的免疫安全策略,进而实现对网络中每次通信握手及通信协议和数据交换的进行全面监控,从而达到及时制止、主动防御底层网络攻击的目的,如图1所示。

图1 免疫墙在底层协议中防御体现

(2) 通过部署免疫策略,对网络身份进行认证

免疫墙技术改变了以传统的IP地址和MAC地址为基础的网络身份,通过对终端的物理身份进行提取、确认和绑定,在网络的各节点进行核查和控制,从而实现了对网络身份的基因式管理。把普通网络成员改造成了可管控的免疫成员,进而保障了网络的稳定。

(3) 对网络中数据的流量和流向进行管理

目前的带宽管理设备大多是基于以太网共享网络中 IP的管理,并且部署在靠近接入点的位置,很难实现对网络中节点与节点之间的细致管理。所以导致网络中依然充斥大量无效数据,以致网络的通信效能大幅下降。而免疫墙则通过对网络中每一个终端、节点、端口进行带宽的管理,设定它们之间的数据流量和流向,从而实现对全网的智能化、细致化管理。

辅助功能主要包括:

(1) 实时的全网监控:免疫墙通过开放的可操作性管理平台,使管理过程图形化显示,能对全网实时监控,并及时准确地定位故障点。

(2) 编制和分发免疫策略:免疫策略作为免疫网络的核心在免疫墙中的体现非常突出。在免疫墙中诸如对终端流量和流向的设定、干预条件、执行方式等都可以根据需要进行免疫策略的设定和组合,因此根据不同的需求可设置不同的免疫策略,如图2所示。

图2 丰富的免疫安全策略

(3) 实时全面的网络审计、统计和分析:通过管理平台,免疫墙能对网络的访问记录、流量、带宽使用率、故障事件等实时进行全面完善的统计记录,以便管理人员对网络进行合理的调整规划。

3 免疫网络的组建

免疫网络的组建方式与传统网络完全一致,组建时只需用免疫墙路由器或免疫网关替换传统的宽带接入设备,并添加一台自带网关且能全天候运行免疫中心的服务器即可。这些设备的成本并不比传统通信设备贵很多,因此整个网络的组建成本不会有大幅度增加。通过免疫设备可以根据需要设置好相应的免疫策略和IP规划,从管理角度来说,管理员的所从事工作与传统网络管理相比并没有太大区别。

4 结束语

免疫网技术的范围拓展到了网络的最末端,深入到了协议的最底层、检测到了外网的出入口、总览到了内网的全貌,提高了网络的免疫力,实现了对网络病毒的全面自主抵御,同时完善了对网络的管理,使网络可控、可管、可防、可观。因此可见,免疫网络在技术上是严谨的,应用上是可行的。与传统网络相比,免疫网络的安全性能有了大幅提高,而管理成本却大幅降低。

[1]常俊.浅谈免疫墙技术.科技创新导报.2011.

[2]刘家卿.浅谈局域网内ARP攻击的防范策略.计算机光盘软件与应用.2011.

[3]北京欣全向技术有限公司巡路免疫网.http://www.nuqx.com/immwall/index.asp.