无线网络存在的安全问题及应对策略

周付安 刘咏梅

北京工商大学 北京 102488

无线网络存在的安全问题及应对策略

周付安 刘咏梅

北京工商大学 北京 102488

无线网络相对于有线网络系统更容易遭遇非法攻击和入侵。无线网络遭遇盗用、无线用户信息被窃听、遭遇无线钓鱼攻击是最为常见的安全问题。无线网络存在的安全问题是由多种原因造成的,无线网络工作方式的特点、破解无线带来的直接经济价值、用户的安全意识淡薄是其中最重要的原因。采取一定的策略能够增强无线网络的安全性。

无线网络;安全;策略

相对于有线网络,无线网络的客户端接入网络不受网线接头的物理位置限制,更加方便快捷。随着笔记本电脑、3G手持设备等客户端的发展,无线网络的应用越来越广泛。但是,无线网络中存在的安全问题一直没有得到有效解决,这些安全问题导致了许多安全隐患并成为威胁网络安全的一大源头。

1 无线网络存在的安全问题

无线网络存在的安全问题突出表现在四个方面,即无线网络被盗用、网络通信被窃听、遭遇无线钓鱼攻击和无线AP遭遇控制。

1.1 无线网络被盗用

无线网络被盗用是指用户的无线网络被非授权的计算机接入,这种行为被人们形象地称为“蹭网”。无线网络被盗用会对正常用户造成很恶劣的影响。一是会影响到正常用户的网络访问速度;二是对于按照网络流量缴纳上网服务费用的用户会造成直接经济损失;三是无线网络被盗用会增加正常用户遭遇攻击和入侵的几率;四是如果黑客利用盗用的无线网络进行黑客行为造成安全事件,正常用户可能受到牵连。

1.2 网络通信被窃听

网络通信被窃听是指用户在使用网络过程中产生的通信信息为局域网中的其他计算机所捕获。由于大部分网络通信都是以明文(非加密)的方式在网络上进行传输的,因此通过观察、监听、分析数据流和数据流模式,就能够得到用户的网络通信信息。例如,A计算机用户输入百度的网址就可能为处于同一局域网的B计算机使用监视网络数据包的软件所捕获,并且在捕获软件中能够显示出来,同样可以捕获的还有MSN聊天记录等(如图1所示)。

1.3 遭遇无线钓鱼攻击

遭遇无线钓鱼攻击是指用户接入到“钓鱼”无线网络接入点而遭到攻击的安全问题。无线钓鱼攻击者首先会建立一个无线网络接入点,“欢迎”用户接入其无线接入点。但是,一旦用户接入了其所建立的无线网络,用户使用的系统就会遭遇扫描、入侵和攻击,部分用户的计算机会被其控制,被控计算机可能遭遇机密文件被盗取、感染木马等安全威胁。

图1 捕获的MSN聊天信息

1.4 无线AP为他人控制

无线AP是指无线网络接入点,例如家庭中常用的无线路由器就是无线AP。无线AP为他人所控制就是无线路由器的管理权限为非授权的人员所获得。当无线网络盗取者盗取无线网络并接入后,就可以连接访问无线AP的管理界面,如果恰好用户使用的无线AP验证密码非常简单,比如使用的是默认密码,那么非授权用户即可登录进入无线AP的管理界面随意进行设置。

无线AP为他人所控制可能造成的后果很严重:一是盗用者在控制无线AP后,可以任意修改用户AP的参数,包括断开客户端连接;二是在无线路由器管理界面中,存放着用户ADSL的上网账号和口令(如图2所示),通过密码查看软件可以很轻松地查看以星号或者点号显示的口令。

图2 路由器中存放的上网账号和上网口令

2 无线网络安全的薄弱环节

无线网络之所以存在上述的安全问题,是由多种原因造成的。其中,无线网络的工作方式、无线网络所涉及的直接经济利益、用户的安全意识淡薄是无线网络安全最薄弱的几个环节。

2.1 无线网络工作方式

无线网络的信号传输方式、SSID广播和加密方式,都是无线网络安全问题的薄弱环节。

2.1.1 无线网络的信号传输方式

无线网络通过电磁波传输信息,电磁波属于向四周发散的、不可视的网络介质,与有线网络传输介质的固定性、可视性和可监控性截然相反。电磁波的发散范围和区域是不受人为控制的,一些“不应当”接收到无线网络信号的区域也同样可以接收到信号。

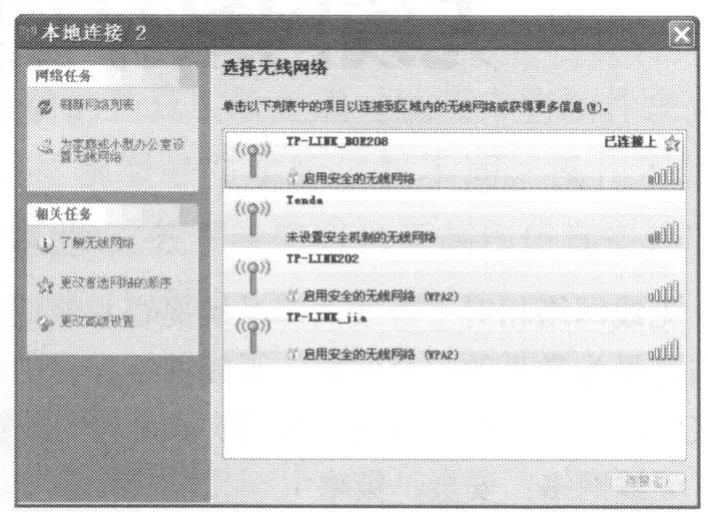

2.1.2 无线网络使用的SSID广播

SSID广播是指无线接入点向外界告知自身存在所发出的广播信息。无线网络终端进入一个新的环境中,无线网卡之所以能够“查看”到周围的无线网络信息,是因为SSID在将自身进行广播,将其“存在”的信息告知周围的无线网卡。无线网卡根据SSID广播查看到无线网络信息,如图3所示,连接到相应的SSID并通过身份验证后即可接入无线网络。

2.1.3 无线网络的加密方式

按照无线网络加密技术的发展历程,大致可以将无线网络的加密方式分为三种,即WEP加密方式、WPA加密方式、WPA2加密方式。实践证明,三种加密方式都存在被破解的可能。特别是WEP加密方式,被破解的可能性几乎达到了100%,并且破解耗时非常之少。WPA和WPA2虽然安全程度提高了很多,但是也存在被破解的可能。

2.2 无线网络被攻击的方式多样

由于无线网络服务直接关系到用户的经济利益,因此针对攻击无线网络的研究越来越深入,攻击无线网络的方式越来越多,攻击无线网络的工具软件技术门槛也越来越低(见表1)。在这种情况下,针对无线安全威胁的防范工作难以有针对性地开展。

图3 查看到的无线网络信息

表1 常见的用于无线网络破解的软件

2.3 无线网络用户安全意识淡薄

根据对无线安全进行的安全调查报告,2008年和2009年,无任何加密的无线网络信号的比例分别是42%和27%,38%的无线路由器登录密码为默认密码。也就是说,近1/3的无线网络信号是门户大开的,允许任何无线终端设备接入;在1/3多的无线网络中,只要连接到无线网络就可以访问管理端并修改设置。

3 入侵者破解无线网络的方法

当前对无线网络加密破解的技术日趋成熟,无论是对于WEP密码还是WPA密码,都衍生出了比较系统的破解方法和破解流程。

3.1 破解WEP加密的无线网络

破解原理:使用工具软件对无线网络进行嗅探,抓取WEP通信数据包;在收集足够的数据包之后,针对通信包中的密码碎片,进行统计分析计算;对密码进行重新排列组合,得出正确的密码顺序(如图4所示)。

图4 破解WEP密码流程图

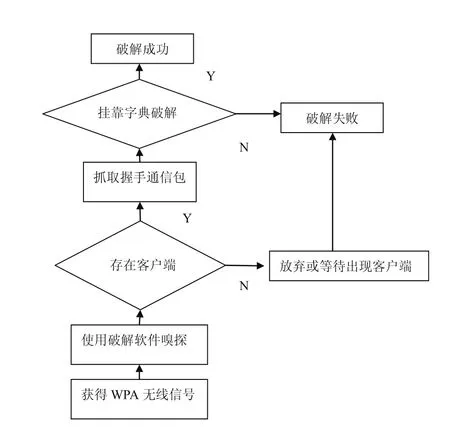

3.2 破解WPA加密的无线网络

WPA密码的破解难度比WEP加大了很多,而且对于WPA的破解必须在有合法的客户端存在的情况下才能进行。

破解原理:攻击合法客户端令其断开与无线AP的连接,然后开始捕获客户端与无线AP重新连接的数据包,这些数据包中就包含了WPA加密的密码,这些数据包也称为“握手包”。握手包中虽然包含WPA加密密码信息,但是无法通过运算直接获得,只能使用密码字典逐一试误得到(如图5所示)。

图5 破解WPA密码流程图

4 无线网络安全防范策略

对于无线网络面临的安全问题和面临的安全威胁,只要采取适当的措施,就能够在很大程度上提高无线网络的安全强度,减少遭遇攻击和威胁的可能性。以下列出了常用的提高无线网络安全的策略,需要注意的是,有些安全措施只适应于特定的无线网络环境。

4.1 接入限制策略

接入限制是指通过设置一定的准许条件来阻止非授权计算机访问的方法。该方法适宜于网络环境中客户端的计算机数量较少并且较为固定的情境。接入限制通过设置无线路由器的MAC地址过滤来实现,只要设置准许接入计算机的MAC地址即可(如图6所示)。

图6 设置MAC限制策略

4.2 隐藏SSID广播策略

隐藏SSID广播策略是指通过关闭SSID的广播功能,如图7所示,使得其发射的无线网络信号“隐身”,阻断非授权计算机通过SSID查看到该无线信号的可能。这种策略同样只适用于客户端计算机较为固定的情况。

图7 关闭SSID广播功能

4.3 安全标准策略

WEP标准已经被证明是极为不安全的,特别容易受到安全攻击,WPA虽然也存在被破解的可能,但是其安全程度比WEP高了很多,因此建议采用WPA加密方式。

4.4 修改路由器密码策略

为了无线路由器的安全,应当修改路由器所使用的用户名和密码,不要使用默认的用户名和密码。例如很多路由器的默认用户名和密码都是“admin”,几乎成为众所周知的密码,也就毫无安全保障可言。

4.5 降低无线AP功率策略

在无线网络中,无线AP(接入点)的发射功率越高,其辐射的距离和范围越大。当设备覆盖范围远远超出其正常使用范围时,用户的无线网络就有可能遭遇盗用。在能够满足用户对无线网速需要的前提下,应当尽量减少无线AP的功率,降低被他人非法访问的可能性。

4.6 强壮密码策略

对于使用WPA加密的无线网络密码,攻击者破解密码最为关键的一步就是使用字典工具暴力破解。使用强壮的密码,可以降低被暴力破解的可能,这种方法适用于所有的无线网络环境。

表2 使用EWSA软件破解不同密码需要

4.7 其他安全策略

除了上述各个安全措施之外,还有其他的一些安全措施。

4.7.1 漏洞扫描

许多攻击者利用网络扫描器不断地发送探查邻近接入点的消息,如探查其SSID、MAC等信息。为了无线网络的安全,可以使用同样的方法寻找网络中可能被利用的漏洞,主动检查并加固无线网络的安全。例如,使用该方法能够找出无线网络中不安全的接入点等。

4.7.2 防火墙

对于企业用户,可以通过建立防火墙来提升无线网络的安全性,防火墙能够有效阻止入侵者通过无线设备进入网络。

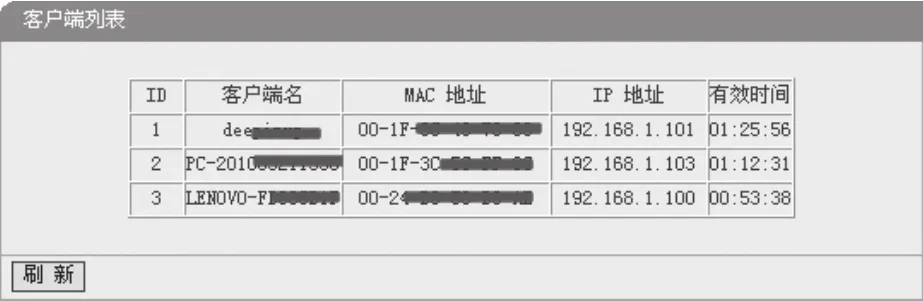

4.7.3 定期安全检查

登录无线AP管理端,即可查看客户端列表,客户端列表中显示了接入的无线网络的计算机信息,包括计算机名称、MAC地址等。对于客户端数量较少的无线网络,能够排查出是否存在非授权访问的计算机(如图8所示)。

图8 无线网络客户端列表

4.7.4 定期修改密码

用户可以通过在不进行网络连接时关闭无线路由器、经常更换无线信号的加密密码等手段消磨攻击者的耐心、加大攻击者攻击的时间消耗,达到提高无线网络安全性的目的。

4.7.5 不接入陌生无线AP

用户原则上不应当接入陌生无线AP,当必须接入到陌生无线AP时,一定要开启防火墙,减少被攻击和入侵的可能。

[1] 王玮.保护您的无线网络安全[J].计算机教育,2005,5.

[2] 杨哲.城市无线网络安全技术与威胁浅析[J].信息安全与技术,2011,1.

[3] 杨哲.无线网络安全攻防实战进阶[M].北京:电子工业出版社,2011,1.

[4] 张云.无线网络安全技术分析[J].科技信息(科学教研),2008,23.

[5] 林晓.网络与信息让网络畅通无阻,确保无线网络安全[J].网络与信息,2010,11.

[6] 雷赫.保护无线网络安全[J].中国计算机用户,2010,3.

The existing security problems and coping strategies in WIFI

Zhou Fuan, Liu Yongmei

Beijing technology and business university, Beijing, 102488, China

Wireless network relative to the wired network system easier to encounter illegally attack and intrusion. Wireless network encounter theft, wireless user information been wiretapped and encounter wireless fi shing attack is the most common security. Wireless network safety problem exist is by a variety of causes, wireless network way of working characteristics, warez wireless brings direct economic value, the safety of users consciousness is one of the most important reasons. Take some tactics can enhance the security of wireless network.

wireless network; security; strategies

2011-05-26

周付安,硕士,讲师。

北京市属高等学校人才强教计划资助项目(编号:PHR201007208)。