无线传感器网络密钥管理方案的研究

梁本来 金志平 梁志标

中山职业技术学院计算机工程系 广东 528404

0 引言

密钥管理是网络安全的重要环节,由于传感器节点在计算能力、存储能力以及能量等方面的限制,传统网络的密钥管理及认证机制并不能直接应用于WSN。本文在研究WSN面临的安全问题基础上,对具有代表性的密钥管理方案进行了深入研究,全面分析其利弊以及适应性问题,最后提出了进一步的研究设想。

1 WSN安全问题

1.1 WSN的安全威胁

由于WSN自身条件的限制,再加上网络的运行多在敌手区域内(主要是军事应用),使得网络很容易受到各种安全威胁,本文将主要的安全威胁总结如下。

(1)窃听:一个攻击者能够窃听网络节点传送的部分或全部信息。

(2)哄骗:节点能够伪装其真实身份。

(3)模仿:一个节点能够表现出另一节点的身份。

(4)危及传感器节点安全:若一个传感器以及它的密匙被捕获,储存在该传感器中的信息便会被敌手读出。

(5)注入:攻击者把破坏性数据加入到网络传输的信息中或加入到广播流中。

(6)重放:敌手会使节点误认为加入了一个新的会议,再对旧的信息进行重新发送。重放通常与窃听和模仿混合使用。

(7)拒绝服务(DoS):通过耗尽传感器节点资源来使节点丧失运行能力。

1.2 WSN的安全需求

基于WSN的特殊要求,在该领域形成了WSN的安全特性,并能直接应用到实际的网络中。归纳为以下几个方面:

(1)机密性

在军事监测环境下传感器节点之间传递的通常是高度敏感的数据,这些数据一旦被攻击者获取,可能会造成严重的后果,因此通过密钥管理协议建立的共享密钥及其它传感器网络中的机密信息,必须保证仅对授权用户公开。同时,因密钥泄露造成的影响应当尽可能控制在一个小的范围内,从而使得一个密钥的泄露不至于影响整个网络的安全。

(2)数据认证

信息认证对WSN的许多应用都非常重要。网络建立的同时,网络管理任务的实现中数据认证也是必须的。同时,由于敌手能够很容易地侵入信息,所以接收方需要确定数据的正确来源。数据认证可以分为两种情况,即两部分单一通信和广播通信。两部分单一通信是指一个发送者和一个接收者通信,其数据认证使用的是完全对称机制,即发送者和接收者共用一个密匙来计算所有通信数据的消息认证码(MAC);对于广播通信,完全对称机理并不安全,因为网络中的所有接收者都可以模仿发送者来伪造发送信息。

(3)数据完整性

在网络通信中,数据的完整性确保数据在传输过程中不被敌手改变,可以检查接收数据是否被篡改。根据数据种类的不同,数据完整性可分为三种类型:连接完整性、无连接完整性和选域完整性业务。

(4)数据更新

表示数据是最新的,而不是被敌手侵入过的旧信息。网络中有弱更新和强更新两种类型的更新。弱更新提供局部信息排序,但不支持延时消息;强更新要求相应提供完整的次序,并且允许延时估计。

2 密钥管理方案的评估指标

WSN一般会受限于计算、通信和存储能力,缺乏节点部署的先验知识,以及网络拓扑结构的动态变化,从而使得传感器网络比传统的网络更难抵抗各种攻击。在传统网络中,往往通过分析密钥管理方案所能够提供的安全性来评估一个密钥管理方案的优劣。但是,这在WSN中都是远远不够的。所以,结合自身的特点和限制,WSN的密钥管理方案需要具备以下特性:

(1)安全性

不管对于传统的网络,还是WSN,密钥管理的安全性是首先要考虑的因素,包括保密性、完整性、可用性等。

(2)负载

无线传感器的负载一般包括三种:通讯负载、计算负载和内存负载。由于节点电源能力的限制,要求密钥管理方案的耗电量要尽可能小。而通过实际比较发现,节点之间通讯操作消耗的电能远远大于计算操作所消耗的电能,因此,要求密钥管理方案中的通讯负载要尽可能小。传感器节点的物理特性决定了其有限的计算能力,一个需要复杂计算的密钥管理方案不会是一个好方案。同样,传感器节点的物理特性还决定了其内存容量的限制,一个符合实际应用的密钥管理方案需要使每个节点预先分配的信息尽可能少。

(3)抗攻击性

传感器节点的脆弱性,使其很容易受到恶意的物理攻击,例如直接被物理窃取等等。攻击者攻击一个节点之后,便能够读取节点中存储的所有秘密信息。所以,评估密钥管理方案优劣的一个重要指标,就是当网络中的部分节点被攻击之后,对其它正常节点之间安全通讯的影响有多大。一个理想的密钥管理方案应该在部分节点被攻击之后,几乎不影响其它正常节点之间的安全通讯。

(4)网络的动态变化

网络的动态变化包括节点的动态加入和离开两种情况。因为节点的脆弱性等因素,节点会经常加入或离开,这会使网络拓扑结构变化增大。密钥管理方案必须考虑其网络拓扑变化的适应性。应能根据节点的加入或离开,保证节点间的认证、以及网络的后向安全或前向安全。

(5)可扩展性

在多数实际应用情况下,成千上万的传感器节点需要互相合作。所以,密钥管理方案将以支持大规模网络、易升级和兼容其它通信协议为设计目标,因此,扩展性也是密钥管理的一个重要的评估指标。

(6)认证

由于在无线传感器网络的密钥管理中不能采用公钥技术,所以一般来说很难实现节点之间的认证。但是认证是无线传感器网络安全要求的一个重要因素,通过节点之间的认证,可以抵御多种攻击,例如复制节点、假冒节点等攻击方式。所以,是否能够实现节点之间的认证也是无线传感器网络对密钥管理方案的一个重要的评估指标。

3 WSN密钥管理方案

密钥管理是网络安全技术中的重要一环,其目的在于确保密钥的真实性和有效性,贯穿着密钥产生、存储、分配、使用、废除、归档、销毁的整个过程。考虑到WSN的成本、通信方式、组织结构以及分布环境等特定因素,密钥分配无疑成为密钥管理中的核心问题。

根据网络的结构,WSN密钥管理可分为分布式密钥管理和层次式密钥管理两类。分布式密钥管理中,节点具有相同的通信能力和计算能力。节点密钥的协商、更新主要通过使用节点预分配的密钥和相互协作来完成。而在层次WSN密钥管理里,节点则被划分为若干簇,每一簇有一个能力较强的簇头。普通节点的密钥分配、协商、更新等都是通过簇头来完成的。分布式密钥管理的特点是密钥协商通过相邻节点的相互协作来实现,具有较好的分布特性。而层次式密钥管理的特点是对普通节点的计算、存储能力要求低,但簇头的受损将导致严重的安全威胁。

3.1 分布式密钥管理

目前业界主要的分布式密钥管理方案有节点共享密钥方案,随机密钥分配方案,多路径密钥加强法等,本文将典型的密钥管理方案总结如下。

3.1.1 共享密钥管理方案

共享密钥管理方案主要分为全部节点共享单一密钥及任意两节点共享单一密钥法,方案实现简单,容易部署,总结共享密钥管理方案的优缺点列入表1。

表1 典型共享密钥方案

3.1.2 随机密钥管理方案

随机密钥管理采用节点预先分配密钥,然后节点随机部署的方式。该方案主要研究的问题为如何使得节点存储较少的密钥能够获得较高的连通率以及增强节点的抗破坏性。

典型的随机密钥方案主要有Eschenauer和Gligor提出的E-G随机密钥管理方案、OKS(overlap key sharing)方案、Chan Haowen和Perrig A提出的Q-composite方案、Liu和Ning提出的对称多项式随机密钥预分配方案、多路径增强密钥管理方案等,总结以上随机密钥管理方案的原理及优缺点如表2。

表2 典型的随机密钥管理方案

3.2 层次式密钥管理方案

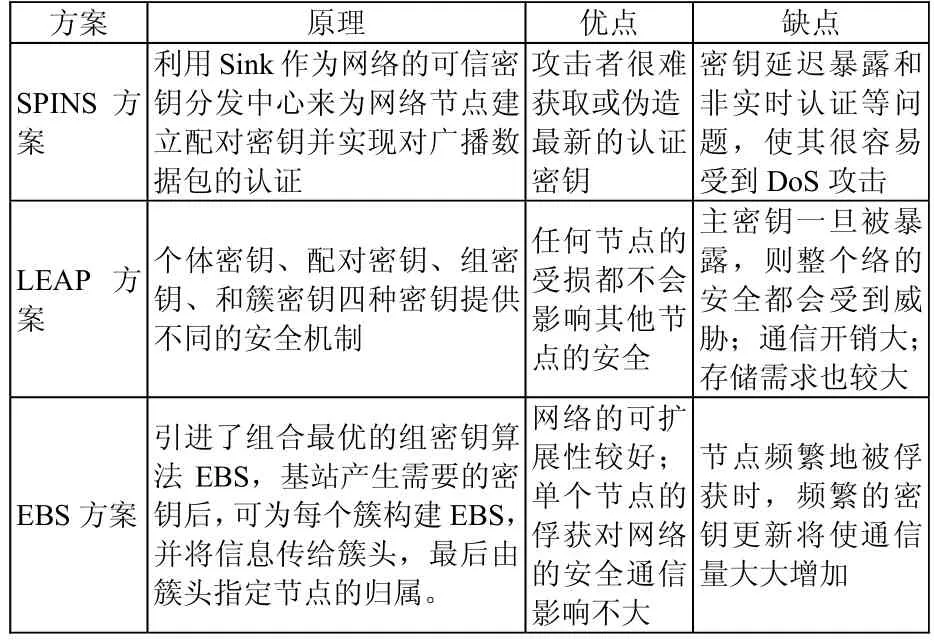

目前业界主要的层次式密钥管理方案有Perrig A提出的SPINS方案,Sencun Zhu等人提出的LEAP方案,Morales提出的EBS动态密钥管理方案等。总结以上层次式密钥管理方案的原理及优缺点如表3。

表3 典型的层次式密钥管理方案

4 总结与展望

随着信息时代的到来,传感器技术作为信息获取的新型技术也得到了飞速的发展。同时,具有动态自组织性、资源受限性、开放性特征的WSN对通信过程中的安全机制提出了更高的要求。

本文对几种典型的密钥管理方案进行了分析。作为一项最基本的安全服务,密钥管理的研究将会引起更大的关注和重视。密钥管理的方案和协议必须符合和满足WSN特点,如能量有限、易受攻击、拓扑结构动态变化、可扩展性等。

WSN的安全威胁主要归因于安全性和开放性,致使传统的许多安全方法都无法使用。针对现有方案存在的问题,以下几点将是重点研究的方向:

(1)目前,关于WSN公共密钥方案的研究还较少,公钥是否不适合于WSN还有待研究。虽然对称密钥体制具有速度快、计算负荷小等特点,但它的使用远不如公钥方法灵活和安全。已有研究表明,经过优化的公钥密码算法在WSN中仍具有很高的实用价值。与RSA公钥加密算法相比,椭圆曲线加密具有更高的计算速度,更短的密钥且使用更小的内存和更低的带宽。而利用中国剩余定理(Chinese Remainder Theorem)则可以加快RSA的运行速度。基于类似的思想,我们有可能设出适用于WSN的公钥体制,并通过实验证明其可行性;

(2)在基站方面,我们可以把节点间的随机提前配置密匙方案应用到基站以及基站和聚合节点之间。预想的是既能减少计算负担,又能防止网络通信堵塞;

(3)随着时间的推移,WSN可用的资源可能会逐步减少。为适应这种变化,我们可能需要不断降低安全服务等级来满足资源限制。为此,设计一种能够不断变换安全等级的密钥管理体制是有价值的。

[1]李善仓,张克旺著.无线传感器网络原理与应用[M].北京:机械工业出版社.2008.

[2]邹洲,胡向东.无线传感器网络的安全问题及研究现状[J].中南大学学报(自然科学版).2007.