数字交易通信网络DDoS攻击安全防护方法

摘要:针对通信网络分布式拒绝服务(Distributed Denial of Service,DDoS)攻击,文章提出一种针对数字交易通信网络的高效安全防护方法。该方法通过特征提取、流量清洗和多点位负载均衡,构建DDoS攻击安全防护模型并借助CDN辅助提升防护效果。测试显示,该方法防护拦截次数高达25次以上,显著提升了防护效率和稳定性,为数字交易通信网络提供了更加安全可靠的防护方案。

关键词:数字交易;通信网络;DDoS攻击;安全防护;防护方法;通信控制

中图分类号:TP311""文献标志码:A

0"引言

在数字化时代,数字交易通信网络的核心地位日益凸显。网络的普及和技术的迭代更新虽然极大地便利了人们的生产生活,但存在的网络安全问题也愈发严重。其中,DDoS攻击已成为网络安全的重大威胁。DDoS攻击通过操纵大量计算机或网络节点,向目标系统发送海量无效或高流量的网络请求,致使目标系统资源耗尽,无法正常提供服务。对于数字交易通信网络而言,DDoS攻击不仅可能造成交易延迟、数据丢失,还可能引发信任危机,对整个网络生态造成深远影响。

为应对这一挑战,研究人员设计了多种防护策略。舒豪等[1]提出的基于双向长短期记忆(Bidirectional Long Short-Term Memory, BiLSTM)与自注意力机制的通信网络攻击防护方法,利用BiLSTM和注意力机制,构建了一种全面的防护结构,针对点位攻击实施独立防护,以强化数字交易通信网络的运行环境。谭嗣勇[2]则利用隐马尔可夫模型设计了通信网络DDoS攻击防护方法,通过模型训练,建立多层级的防护机制,以满足不同环境下的防护需求。

上述方法尽管取得了一定的成效,但仍有改进空间。为此,本文提出了针对数字交易通信网络DDoS攻击的新安全防护方法并进行了实践验证。在真实测试环境下,本文提取了相关攻击特征,设计了更为灵活多变的防护结构。通过流量清洗技术,本文识别并过滤掉恶意流量,有效减轻了目标系统的压力。同时,该方法将攻击流量引入“黑洞”,阻断其对目标系统的侵害,显著提升了安全防护的效率和准确性,为构筑坚实的网络安全防线提供了重要支撑。

1"通信网络DDoS攻击安全防护方法设计

1.1"DDoS攻击特征提取

鉴于DDoS攻击的随机性较高,传统的网络防护方法难以实现全面控制,导致防护效果不佳。因此,在通信网络出现异常情况时,须要专门进行DDoS特征的提取[4]。DDoS攻击通常会导致目标系统的流量急剧增加,远超正常流量水平[5],因此,这一过程应以流量异常特征为导向,对流量数据进行统计分析,准确识别并标定攻击流量在数量、速率和分布上的异常区域和位置,以更有效地应对DDoS攻击,提高网络安全防护的效率和准确性。流量特征异常数据采集分析如表1所示。

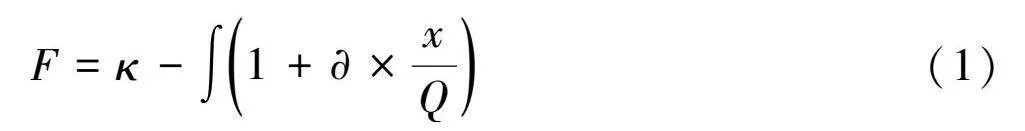

为了识别DDoS攻击,本文首先须要提取流量包中的协议类型和端口号,以辨识与DDoS攻击相关的流量模式。然后,通过分析流量包的行为特征,如连接尝试的频率和连接建立的成功率等,可以进一步确定DDoS攻击的存在并据此计算出DDoS攻击的特征值。该分析过程有助于本文精确识别并应对DDoS攻击,提升网络安全防护的精准性和效率,如公式(1)所示。

F=κ-∫1+×xQ(1)

公式(1)中:F表示DDoS攻击特征值,κ表示攻击区域,表示端口攻击异常流量,Q表示防御范围,x表示特征范围。结合当前测定,本文将DDoS攻击特征值设置为防护引导的标准条件,完成对基础测试环境的设定。

1.2"多点位负载均衡处理

在DDoS攻击中,攻击者通常会针对某个特定节点或服务器发起攻击,导致其过载或崩溃。多点位负载均衡处理可以将网络流量分散到多个节点或服务器上,从而减轻单个节点或服务器的压力,单点负载值的计算公式如式(2)所示。

W=μ2+∑V=1ζV-δ(2)

公式(2)中:W表示单点负载值,μ表示动态运行频率,ζ表示DDoS攻击次数,V表示正交基值,δ表示重复识别区域。结合计算得出的单点负载值,本文深入分析当前数字交易网络的运行状态。随后,实施多点位负载均衡处理,根据网络流量的实时动态变化,灵活调整流量分配策略,以确保各节点或服务器之间实现均衡的负载,从而提升网络的稳定性和响应能力。多点位负载均衡处理矩阵结构如图1所示。

结合图1所示的设计,本文按照多点位负载均衡处理结构进行实践。这一处理过程不仅是安全防护的有效过渡,更是实践性的控制策略。在不同的网络环境下,多点位负载均衡处理结构能够扩展实际的防护范围并显著提升安全等级,从而确保数字交易网络的稳定运行。

1.3"数字交易通信网络DDoS攻击安全防护模型的构建

模型的核心在于流量清洗与过滤机制。本文在网络入口处部署专业的流量清洗设备,这些设备能够实时分析网络流量,精确识别并过滤掉恶意流量。利用深度学习技术,本文准确判断流量是否属于DDoS攻击,从而有效阻止攻击流量侵入网络内部。

随后,通过设置多个负载均衡节点,本文将网络流量均匀分散至各个节点,确保单一节点不会因过载而影响整体性能。在当前的模型中,本文基于DDoS攻击的特征建立了相应的防护机制,根据网络吞吐量和负载值的实时变化,自适应调整防护参数,以优化防护效果。

最终,本文输出完整的防护结构,完成安全防护模型的构建,为数字交易通信网络提供全面、高效的安全保障,如图2所示。

根据网络流量的实时变化进行自适应调整,测定攻击范围,攻击防护输出表达式如式(3)所示。

L=ε-(1+)(3)

公式(3)中:L表示攻击防护输出结果,ε表示流量波动均值,表示异常捕捉范围。

结合当前测定结果,本文进行了对比分析并在模型中增设了安全审计和应急响应机制。本文定期执行网络安全审计,以识别并修复潜在的安全漏洞和弱点,从而加固网络安全性。同时,本文建立了快速响应机制,一旦检测到DDoS攻击,便立即启动应急预案,迅速采取相应措施进行处置,以最大程度地降低攻击对业务的影响。这些改进举措将显著提升数字交易通信网络的安全防护能力,确保业务的稳定运行和数据的安全。

1.4"CDN辅助抵御实现安全防护

CDN通过部署多个缓存节点,将内容分发到离用户最近的节点上,从而降低了用户访问内容的延迟。分布式架构的应用使得CDN有效地分散DDoS攻击流量,减轻了源服务器的压力。当攻击发生时,攻击流量会被分散到CDN的各个节点上,而不会全部集中到源服务器上,从而保证了源服务器的稳定性和可用性。根据网络流量和攻击态势的实时变化,动态调整流量分配策略。

当检测到DDoS攻击时,CDN可以自动将攻击流量引导到特定的清洗设备上,进行过滤和清洗,从而确保正常流量通过。这种智能流量调度能力使得CDN能够迅速响应DDoS攻击,降低攻击对业务的影响,构建出一个多层次、综合性的安全防护体系,为数字交易通信网络提供全面的安全保障,确保更快地访问到所需内容,缩短了等待时间和延迟。

2"方法测试

结合数字交易的网络运行需求以及标准,本文对通信网络DDoS攻击安全防护方法的实际应用效果进行分析和验证,考虑到最终测试结果的真实与可靠,选定对比的方式展开分析。测试对象设定为BiLSTM与自注意力机制通信网络攻击防护方法、隐马尔可夫模型通信网络DDoS攻击防护方法以及此次设计的数字化通信网络DDoS攻击防护方法。结合测试平台以及标准,本文进行实际应用数据以及信息的采集,汇总之后以待后续使用。

针对数字交易的日常需求,本文对通信网络DDoS攻击安全防护方法测试环境进行设定与实践验证。首先,明确当前通信网络的覆盖范围,将防护区域划分为多个,搭建20个边缘节点,确保每个边缘节点下辖2个物联网设备,节点与测试设备之间须要建立实际的应用联系,在测试的过程中进行多维控制,形成循环式的控制结构。此时测试网络设备中提前植入4组Mirai的恶意代码,转化为指令的形式,导入内部控制程序。为进一步强化测试结果的真实性与可靠性,本文在边缘节点上增加关联ubuntu16.04系统,将所有边缘节点组成区块链网络,形成基础的识别防护环境。此外,核定测试网络处于稳定的运行状态并指定一台主机作为DDoS的攻击目标。这台主机的控制参数和应对标准如表2所示。

在攻击发生时,监测节点会迅速识别攻击位置并触发预警系统。通过计算安全预警响应时间,评估网络的稳定性和安全性。在预设的4个防护测试周期内,对DDoS攻击进行标定并采取相应的防护措施。测试完成后,统计每个周期内防护系统成功拦截DDoS攻击的次数,结果如表2所示。

如表3所示,相对于其他方法,本文方法最终得出的防护拦截次数较高,均可以达到25次以上,这说明此次设计的攻击防护方法针对性更强,更加安全、稳定,防护效果得到明显提升。

3"结语

针对DDoS攻击的特性,本文精心设计了更为灵活、多变的防护结构,旨在从网络运行速率、防护范围、安全程度等多个维度出发,持续对防护程序和控制方式进行优化与完善。本研究强化了日常攻击识别与检测的管控力度,以扩大防护措施的覆盖范围,确保数字交易通信网络的安全稳定运行。

参考文献

[1]舒豪,王晨,史崯.基于BiLSTM和注意力机制的入侵检测[J].计算机工程与设计,2020(11):3042-3046.

[2]谭嗣勇.基于隐马尔可夫模型的医院通信网络DDoS攻击检测方法[J].长江信息通信,2024(2):105-107.

[3]叶彩瑞,徐华,邓在辉.基于轻量级卷积神经网络的DDoS攻击检测研究[J].软件导刊,2024(3):8-14.

[4]谢丽霞,袁冰迪,杨宏宇,等.基于流量特征重构与映射的物联网DDoS攻击单流检测方法[J].电信科学,2024(1):92-105.

[5]田小芳.基于人工蜂群算法的计算机网络DDoS攻击检测方法[J].计算机测量与控制,2023(12):28-33,41.

(编辑"王雪芬)

Digital transaction communication network DDoS attack security protection method

LIN "Tao

(Hezhou Public Resource Trading Center, Hezhou 542899, China)

Abstract: "This article proposes an efficient security protection method for digital transaction communication networks against DDoS attacks in communication networks. This method constructs a DDoS attack security protection model through feature extraction, traffic cleaning, and multi-point load balancing, and uses CDN to assist in improving the protection effect. Tests have shown that this method protects and intercepts more than 25 times, significantly improving protection efficiency and stability, and providing a more secure and reliable protection solution for digital transaction communication networks.

Key words: digital transaction; communication network; DDoS attack; security protection; protection method; communication control