基于随机森林的无线通信网络HTTP洪泛攻击检测方法

摘要:HTTP洪泛攻击的作用位置以及方式具有不唯一性,导致对其检测的可靠性较低,检测结果并不理想。为解决这一问题,文章提出基于随机森林的无线通信网络HTTP洪泛攻击检测方法。该方法使用梯度提升决策树提取无线通信网络中HTTP洪泛攻击的特征,通过特征匹配机制识别满足单一攻击特征的数据并输出,完成无线通信网络HTTP洪泛攻击检测。实验结果表明,应用文章方法得到检测结果的F1值始终稳定在0.96以上,应用效果较好。

关键词:随机森林;无线通信网络;HTTP洪泛攻击;梯度提升决策树

中图分类号:TP393 文献标志码:A

0 引言

超文本传输协议(HyperText Transfer Protocol,HTTP)洪泛攻击是一种针对万维网(World Wide Web,Web)服务器或应用程序的攻击方式[1]。当HTTP洪泛攻击的量级达到一定程度时,可能导致整个请求接入层网络的瘫痪[2]。近年来,众多学者针对该领域开展研究,如鲁顶芝[3]提出了一种以信息熵与机器学习为基础的攻击检测模型,该模型的计算复杂度较高,可能会存在一定延迟,应用效果不佳;再如方正刚[4]提出了一种以通道融合Res-CNN-LSTM为基础的虚假数据注入攻击检测方法,其同样存在计算复杂度较高、实时性难以满足要求的问题。在该背景下,针对上述方法存在的不足,本文提出基于随机森林的无线通信网络HTTP洪泛攻击检测方法。

1 无线通信网络HTTP洪泛攻击检测方法设计

1.1 基于随机森林无线通信网络HTTP洪泛攻击特征提取

为实现对无线通信网络HTTP洪泛攻击的有效检测[5],本文采用随机森林算法中的梯度提升决策树(Gradient Boosting Decision Trees,GBDT)提取无线通信网络HTTP洪泛攻击特征。特征提取的基础数据构成可表示为:

X={xt,xi,xu,xq,xz,xc}(1)

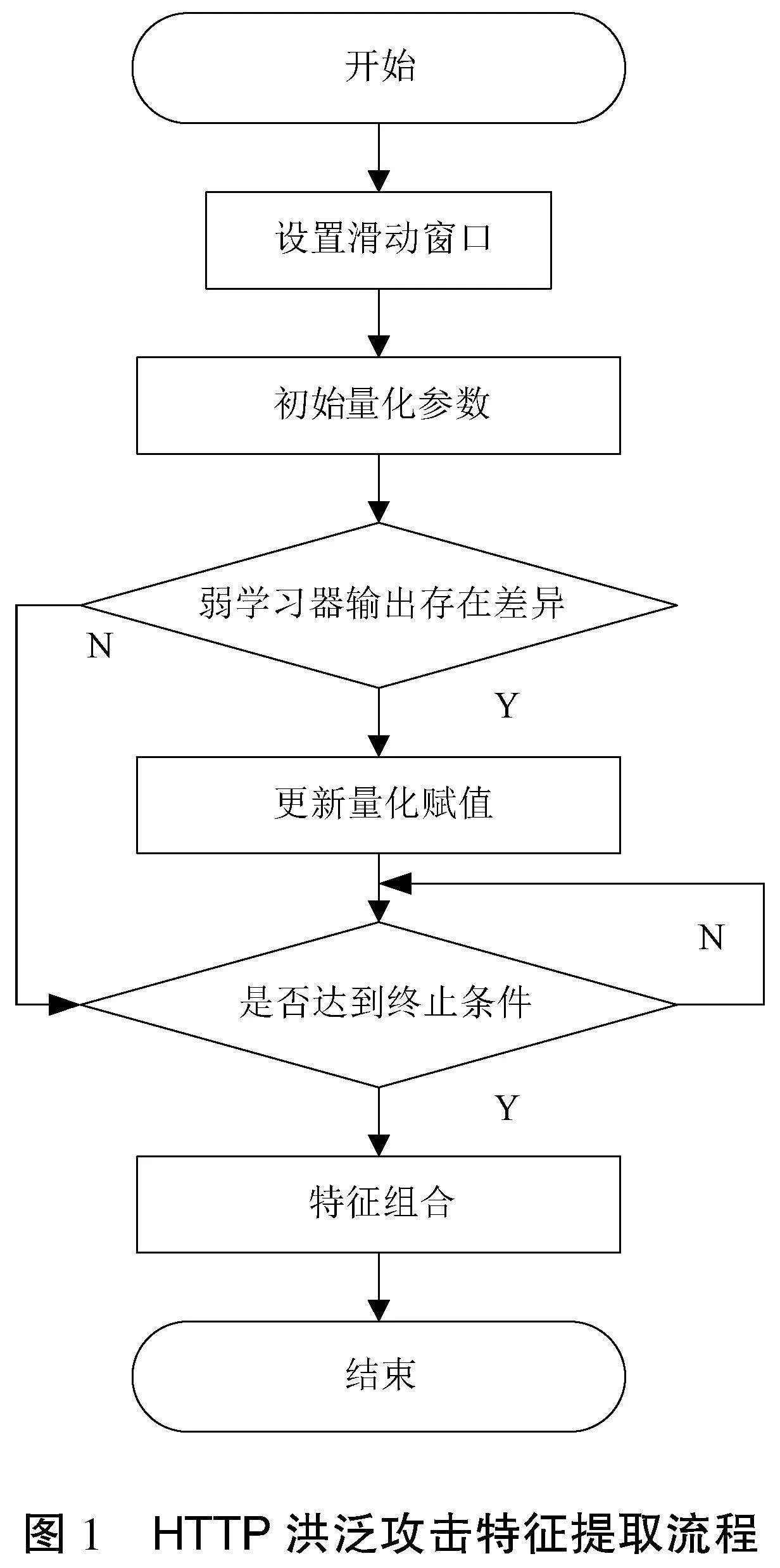

其中,X表示特征提取的基础数据构成;xt表示HTTP洪泛攻击下无线通信网络数据的时间戳;xi表示HTTP洪泛攻击下无线通信网络数据中的源互联网协议(Internet Protocol,IP)地址;xu表示HTTP洪泛攻击下无线通信网络数据中的目标统一资源定位符(Universal Resource Locator,URL);xq表示HTTP洪泛攻击下无线通信网络的数据请求方法;xz表示HTTP洪泛攻击下无线通信网络的数据请求大小;xc表示HTTP洪泛攻击下无线通信网络数据的响应状态码。在上述基础上,分别以请求频率、请求大小分布、特定URL请求频率、用户代理(User-Agent,UA)的异常性以及响应状态码的分布为目标特征,利用梯度提升决策树进行特征提取,其流程如图1所示。

如图1所示,本次设置大小固定的滑动窗口,并且在初始化阶段,为每个进行特征提取的基础无线通信网络HTTP洪泛攻击数据分配一个量化参数。在迭代过程中,使用当前特征提取样本的量化值训练一个决策树,将其作为弱学习器,计算其在训练集上的误差。将当前弱学习器的输出结果与其余输出结果相结合,得到包含多个特征参量的联合特征值。

1.2 HTTP洪泛攻击检测

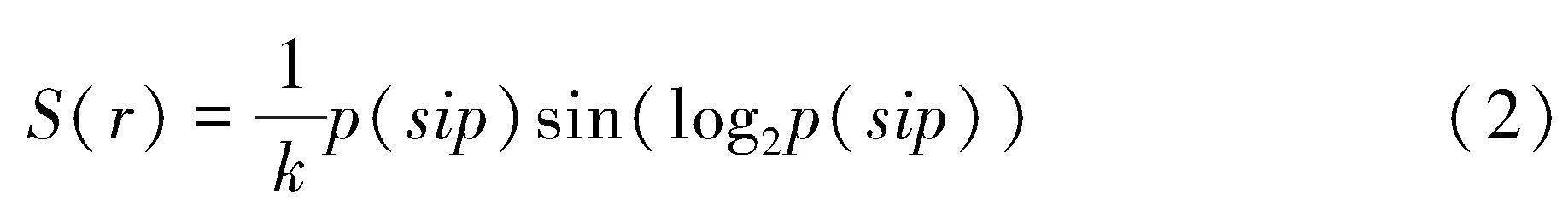

结合1.1部分提取到的无线通信网络HTTP洪泛攻击特征,本文引入了特征匹配机制开展HTTP洪泛攻击检测,对于目标HTTP洪泛攻击的特征匹配方式可表示为:

其中,S(r)表示目标HTTP洪泛攻击的特征匹配结果;r表示待检测目标HTTP洪泛攻击数据;k表示大量伪造源IP地址恶意流量发送至目标主机的信息熵参数;p(sip)表示量化后的HTTP洪泛攻击特征参量。综上实现无线通信网络HTTP洪泛攻击检测设计。

2 测试分析

2.1 测试准备

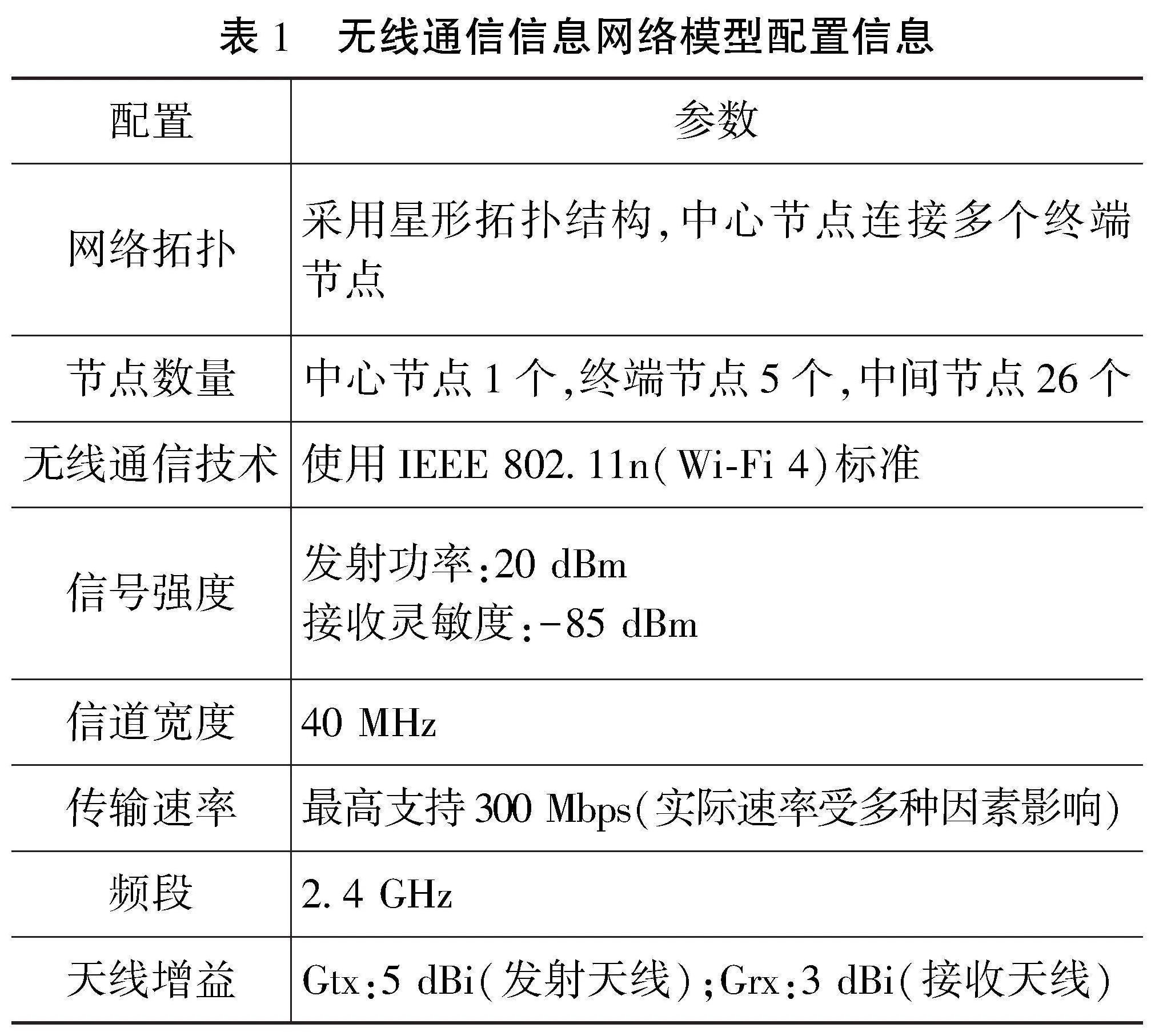

为验证所提方法的先进性,先搭建实验平台。本文以ndnsim仿真平台为基础开展测试,先构建一个无线通信信息网络模型,将其作为具体测试环境。该无线通信信息网络模型配置情况如表1所示。

在自由空间下,对路径损耗进行设置,其可表示为:

Fsp=20×lg d+20×lg f+20×lg(4×π/c)(3)

其中,Fsp表示自由空间下的路径损耗参数;d表示路径传输距离;f表示路径传输频率;c表示光速,具体按照3×108 m/s计算。以此为基础开展后续测试。

2.2 测试方案

本次分别设置鲁顶芝[3]提出的以信息熵与机器学习为基础的攻击检测模型以及方正刚[4]提出的以通道融合Res-CNN-LSTM为基础的虚假数据注入攻击检测方法作为测试对照组。通过搭建的平台,模拟兴趣包洪泛攻击(Interest Flooding Attack,IFA)状态,以收集训练集和测试集。

具体的执行方式如下:

(1)在ndnsim仿真平台上配置网络拓扑结构中,差异化设置正常节点和潜在的攻击节点。

(2)在没有IFA攻击的情况下运行网络,发送正常的兴趣包(Interest Packets)。

(3)在网络中引入IFA攻击节点,利用这些节点发送大量的、不存在的内容名称兴趣包。

(4)按照1∶1的比例收集正负样本,其均为10000条。

(5)采集额外的2000条正负样本作为测试集,同时分别采用3种方法进行检测。

2.3 测试结果与分析

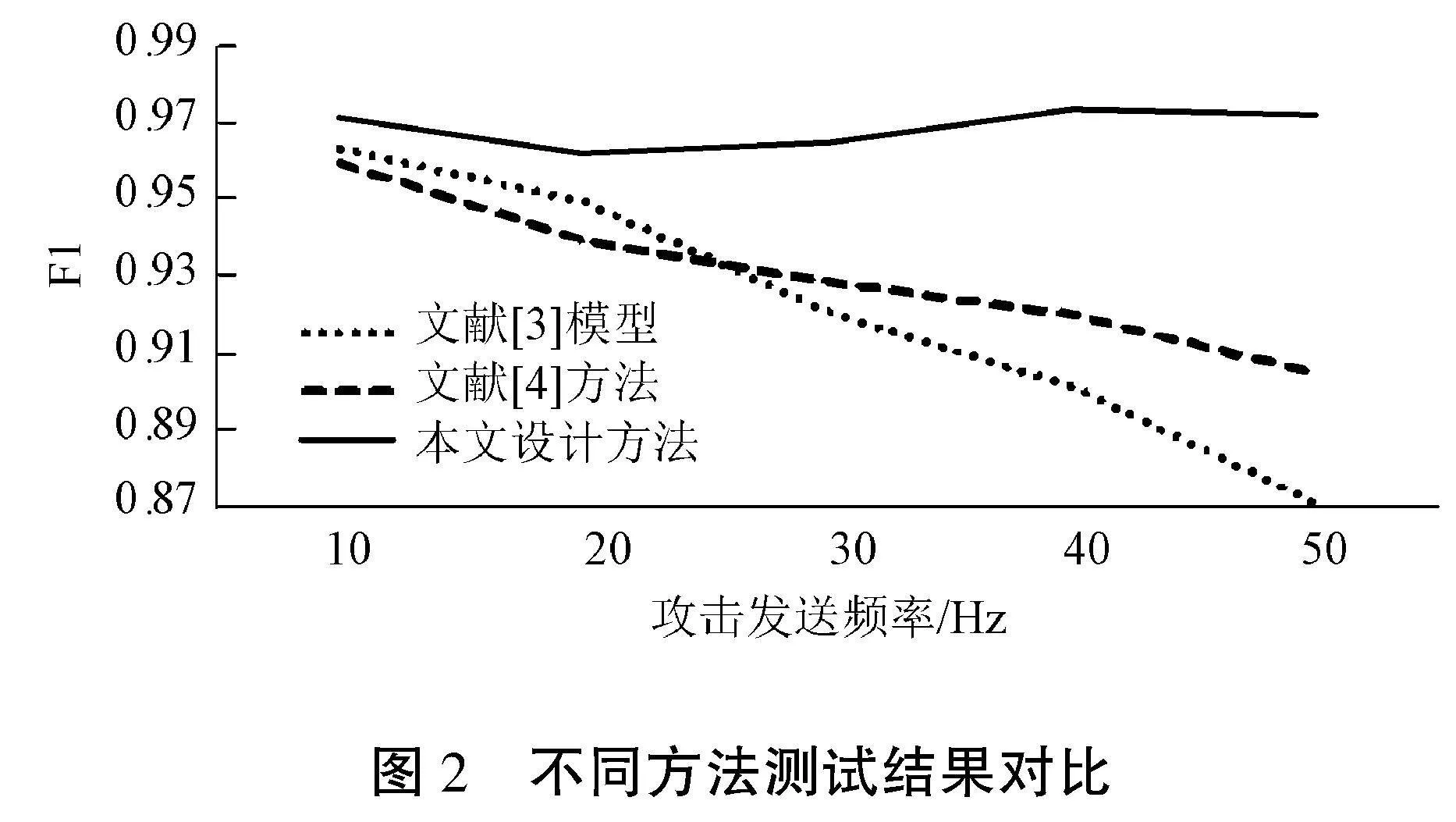

在对不同模型与方法的检测效果进行分析时,本文将F1值作为具体的评价指标,得到的测试结果如图2所示。

如图2所示,应用鲁顶芝[3]提出的以信息熵与机器学习为基础的攻击检测模型,随着洪泛攻击数据发送频率的增加,F1值呈现明显的下降趋势,当洪泛攻击数据的发送频率由10.0 Hz增加至50.0 Hz时,F1值由0.9633降低至0.8706,降幅达到了0.0927;应用方正刚[4]提出的以通道融合Res-CNN-LSTM为基础的虚假数据注入攻击检测方法,受洪泛攻击数据发送频率增加的影响较小,整体F1值在0.90~0.95范围内;应用本文设计检测方法,洪泛攻击数据发送频率并未对检测结果的F1值造成明显影响,其F1值始终稳定在0.96以上,与对照组相比,应用效果较好。

3 结语

HTTP洪泛攻击是一种具有严重危害的攻击方式。为提升HTTP洪泛攻击检测效果,本文提出了一种基于随机森林的无线通信网络HTTP洪泛攻击检测方法。该方法切实实现了对HTTP洪泛攻击的有效检测,可为提高无线通信网络的安全性和可靠性提供技术参考。

参考文献

[1]李颖之,李曼,董平,等.基于集成学习的多类型应用层DDoS攻击检测方法[J].计算机应用,2022(12):3775-3784.

[2]常颢,徐俊俊,王晓兵,等.基于对抗性自动编码器的城市配电网虚假数据注入攻击检测[J].山东电力技术,2024(3):18-26.

[3]鲁顶芝.SDN中基于信息熵与机器学习的DDoS攻击检测模型构建[J].无线互联科技,2024(6):23-25.

[4]方正刚.基于通道融合的Res-CNN-LSTM电网虚假数据注入攻击检测[J].电气技术,2024(3):11-17,62.

[5]徐姝琪.基于隐马尔科夫的受攻击光纤网络活跃节点检测方法[J].长江信息通信,2024(3):174-176.

HTTP flood attack detection method based on random forest

Abstract: Due to the unique position and mode of HTTP flooding attack, the reliability of its detection is low, and the detection results are not ideal. To solve this problem, the HTTP flood attack detection method based on random forest is proposed. This method uses the gradient promotion decision tree to extract the features of HTTP flooding attack in the wireless communication network, identifies and outputs the data that satisfy the single attack feature through the feature matching mechanism to complete the HTTP flooding attack detection in the wireless communication network. The experimental results show that the F1 value of the test results is always stable above 0.96, and the application effect is good.

Key words: random forest; wireless communication network; HTTP flood attack; gradient promotion decision tree