《服务器机密计算参考架构及通用要求》标准研究

李阳 钟伟军

摘 要:本文针对中国电子工业标准化技术协会发布的T/CESA 1229—2022《服务器机密计算参考架构及通用要求》标准,从主要内容和使用范围、行业内现阶段的情况及发展态势、标准实施意义和发展等方面作了研究。详细阐述了服务器机密计算参考架构、基本功能、基本接口类型、关键活动流程四个方面内容,用于指导机密计算产品、服务或解决方案的设计、研发、测试和评价,也适用于指导运营者对机密计算的应用,第三方测评机构也可参照使用。

关键词:机密计算,可信执行环境,机密性,使用中的数据

DOI編码:10.3969/j.issn.1002-5944.2023.02.028

Research on the Standard T/CESA 1229—2022, Reference architecture and general requirements of confi dential computing for server

LI Yang ZHONG Wei-jun

(China Electronics Standardization Institute)

Abstract: For the T/CESA 1229—2022, Reference architecture and general requirements of confidential computing for server, published by China Electronics Standardization Institute, this paper studies the main content and scope of the standard, the current situation and development trend of the industry, the significance and development of the implementation of the standard and so on. It introduces the four aspects of server confidential calculation in detail including reference architecture, basic function, basic interface type, and key activities process. The standard is used to guide the design, development, testing and evaluation of classifi ed calculating product, service or solution, which can also be applied to guide the operators on the calculation of confi dential applications, and used for reference by third-party assessment agencies.

Keywords: confi dential computing, trusted execution environment, confi dentiality, data in use

1 引 言

新世纪以来,数字化、信息化突飞猛进,网络技术已深刻地融合到行政、科研、金融和社会生活各领域中,数据为商业扩张、价值提升奠定了坚实基础,尤其是互联网平台凝聚了海量信息,形成了产业运转的底层逻辑。大数据更是驱动数字经济模式的关键要素,已成为国家、行业和企业之间的核心竞争资源和深化发展的核心引擎,在促进全球化发展进程的同时,数据安全问题从逐步凸显到逐年攀升,现已是全球共同关注的重大议题。从国内来看,针对数据安全和个人信息保护方面,我国自2017年以来相继施行《中华人民共和国网络安全法》《中华人民共和国数据安全法》《中华人民共和国个人信息保护法》等法律法规,《数据安全法》更是我国第一部数据安全领域的专门法律,明确了数据核心、数据处理、数据安全等管理细则,以确保数据处于有效保护和合法利用的状态,切实维护好数据信息主体的合法权益。

越来越多的关键性服务和和高价值数据被迁移到了云端和边缘,网络和物理边界的安全保护能力越来越有限,来自管理程序和容器爆发、固件泄露和内部威胁的攻击模式更针对基于云的应用程序,每种攻击都依赖于不同的技术来锁定代码或数据。虽然传统的本地数据保护仍然是良好的纵深防御策略的重要组成部分,新的攻击手段对数据保护提出更高的要求,它们不再足以用于敏感数据保护。当前的数据保护通常作用于静态存储或网络传输状态的数据,在传输和存储阶段都有着成熟的加密保护措施,存储的数据是通过在存储数据之前加密或加密设备本身来保护,使用端到端加密或使用加密连接保护网络之间传输的数据,而数据在RAM或处理器中用于计算时的状态下安全保障能力依然不足,甚至面临更大的挑战,导致无法实现数据全生命周期的安全保护,机密计算是解决该问题的一项关键技术,特别是在云服务领域,常见的应用基于Enclave的加密数据分析、版权保护、基因数据处理、密钥保护、密钥管理系统、隐私保护机器学习等。

2 主要内容和使用范围

T/CESA 1229—2022《服务器机密计算参考架构及通用要求》规定了机密计算的参考架构、基本功能、基本接口类型以及机密计算关键活动流程,适用于指导机密计算产品、服务或解决方案的设计、研发、测试和评价,也是指导运营者对机密计算的应用,第三方测评机构的基本依据。

产业界从多个方面对机密计算提出需求,从行业和用户的互信任需求来看,要求在未获得信任的状态下保护用户的数据安全;从行业自身防御侧来看,在非信任的环境中通过有效的措施来保护数据安全;从数据共享层面来看,机密计算保护可以有效保障在未建立信任机制的环境中数据交互。当前,机密计算相关的框架、产品、服务、系统和技术路线众多,应用场景繁杂、可实现的原理和接口差异化较大,能力水平参差不齐。T/CESA 1229-2022《服务器机密计算参考架构及通用要求》提出一种通用的机密计算参考架构,给出机密计算组成的核心组件,定义机密计算应具备的基本功能、通用接口类型以及关键活动流程,规范了技术架构、功能特性、安全机制等,填补业内标准空白,促进机密计算的应用和发展。

从前期调研情况看,产业组织、学术界、企业等对机密计算的概念有所差异。

机密计算联盟(Confidential Computing Consortium)定义为:机密计算是通过在基于硬件的可信执行环境(Trusted Execution Environment,简称:TEE)中执行计算来保护正在使用的数据。

Gartner:机密计算是基于CPU的硬件技术和基础设施作为一种服务的结合(IaaS)云提供商虚拟机(VM)映像和软件工具,使云使用组织能够创建完全隔离的可信执行环境(TEE),也称为enclaves(飞地)。因为它们提供了一种使用中的数据加密形式,这些飞地使得主机操作系统和云提供商看不到敏感信息。

IEEE Spectrum:机密计算使用基于硬件的技术将数据、特定功能或整个应用程序与操作系统、管理程序或虚拟机管理器以及其他特权进程隔离开来。

IBM:机密计算通过在基于硬件的可信执行环境 (TEE) 中执行计算来保护敏感数据。

Google Cloud :机密计算产品通过在硬件隔离环境中执行计算来保护正在使用的数据,该环境使用由处理器管理的密钥进行加密,操作员无法使用。

T/CESA 1229—2022《服务器机密计算参考架构及通用要求》将机密计算定义为:一种在受信任的硬件基础上配套固件和软件,构建加密、隔离、可证明的计算环境,保证环境内数据机密性、完整性,代码完整性以及运算过程机密性的计算模式(注:运算过程是指程序运行过程中,所产生的进程程序段、数据段、进程控制块以及进程通信涉及的所有数据)。

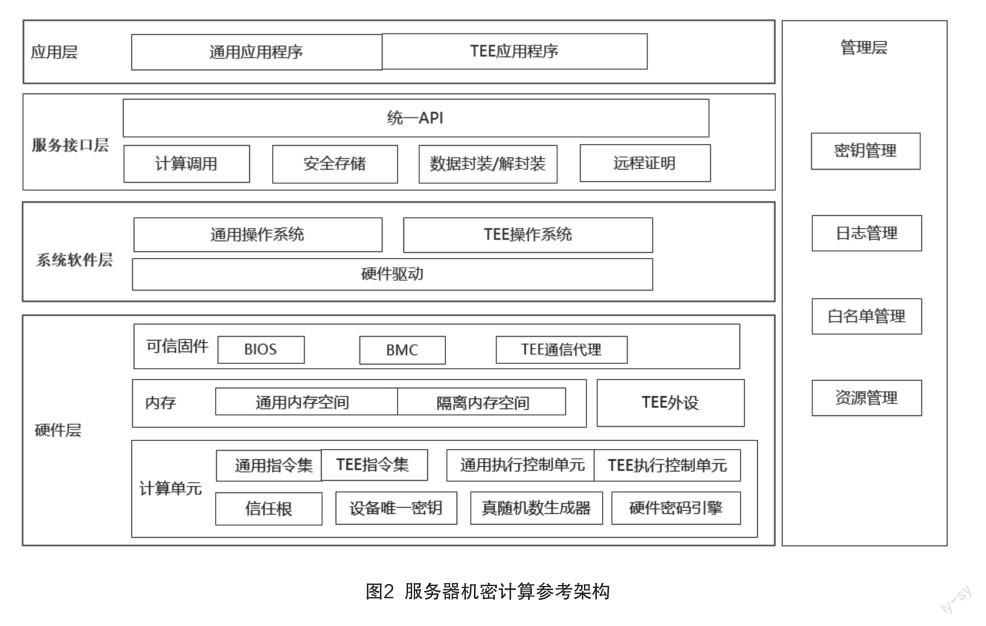

从不同的概念中可以分析出机密计算的共同特征:硬件、可信执行环境、保护使用中的数据。任何通过物理方式访问的实体(包括应用程序、主机操作系统、系统管理员等)在没有经过授权的前提下,无法访问、调取、篡改或者替换TEE环境中正在使用的数据,从而保证数据机密性、数据完整性和代码的完整性。在机密计算全周期交互活动中,参与的角色包括计算程序提供方、机密计算服务提供方、机密计算平台提供方、数据提供方、结果需求方。参考架构包括了硬件层、系统软件层、服务接口层、应用层及管理层,设计兼容主流技术路线的机密计算参考架构,屏蔽差异性。基本功能从隔离性、易用性、可信校验、代码和数据安全、通信安全及管理功能几个维度定义机密计算框架应具备的基本功能。定义基本接口类型以应对上层应用,同时满足框架易用性、灵活性,不限制具体细节。关键活动流程抽象化基于机密计算框架可以实现的机密计算活动描述和交流流程,包括交互协议、交互数据等,提高不同机密计算平台之间的互联互通。

3 标准要点解析

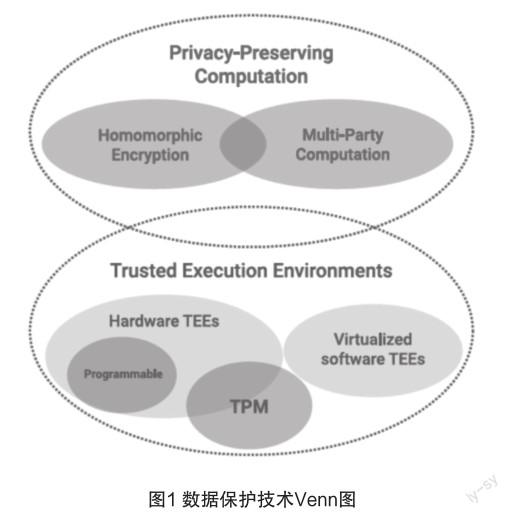

为了保护使用中数据安全,除了基于硬件的机密计算之外,还有基于密码学算法的隐私计算(Privacy-Preserving Computing),如圖1所示[3]。从技术路线来看,隐私计算以密码学算法为信任根,包括同态加密、多方计算等,在数据处理过程中保持密态,对数据进行分析计算的一系列信息技术的集合,更加侧重保护用户隐私。同样强调基于硬件实现的可信计算,通过构建信任链,对计算环境启动过程中的关键组件和程序调用进行主动或被动度量。

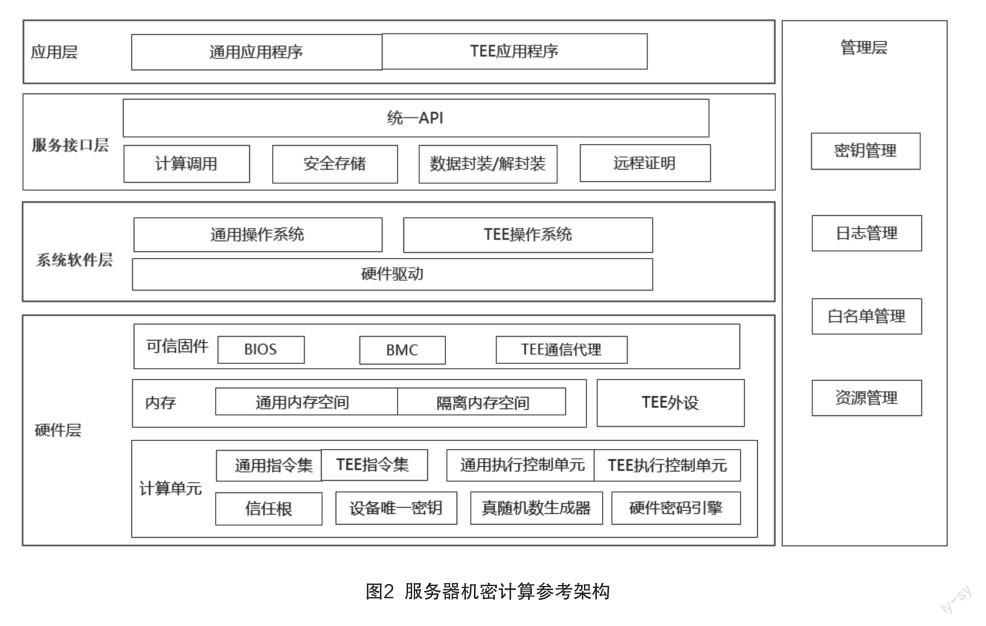

机密计算参考架构(如图2所示)主要包括硬件层、系统软件层、服务接口层、应用层和管理层五个层次。其中,硬件层基于隔离机制实现受保护的资源不被开放系统访问,并提供基于硬件的安全功能,为机密计算提供受信任的硬件基础。系统软件层为机密计算提供必要的硬件资源能力和基础服务。接口服务层为上层应用程序提供统一的编程接口及机密计算原子服务接口,以屏蔽底层硬件架构和软件的开发接口差异,为用户调用机密计算服务提供易用性。应用层直接面向用户的应用程序,用户通过应用程序执行计算操作。管理层通过跨层交互为机密计算服务提供必要的管理模块。

机密计算通过软件和硬件相结合构建保护能力,因为计算堆栈的任意一层的安全性都可能被底层漏洞绕过,下一层安全强度决定了计算栈整体安全性的强度,这就需要为最底层的安全提供更加彻底的解决方案,甚至直接在硬件层面上。搭建基于硬件TEE与不可信环境隔离,同时也降低了机密计算环境对专有软件的依赖,常见的基于硬件能力实现的如:Arm TrustZone、CCA;Intel SGX、TDX;AMD SEV;HYGON CSV;RISC-V Keystone。通过最底层硬件提供的安全性,在依赖程度最低的情况下,将操作系统和设备驱动程序供应商、平台和外围设备供应商、服务供应商及其管理员这些未取得信任的实体从可信方列表中删除,从而降低潜在的风险。

机密计算的基本功能应具备隔离性、易用性、可信校验、代码和数据安全、通信安全及管理功能等。保证未授权的实体无法访问机密计算环境的信息资源,控制安全调配,以满足不用业务景下实现安全隔离,兼容不同的可信架构,实现跨平台支持。通过给出机密计算关键活动流程包括计算调用、安全存储、数据封装/解封装、远程证明及接口参考设计,指导不同厂商之间的兼容适配,同时配套测评认证,为行业客户对机密计算相关产品选型提供参考。帮助参与方、用户等各类角色明确自己的位置,协同产业链上下游打造安全系数更高的机密计算解决方案。

4 标准实施意义及发展分析

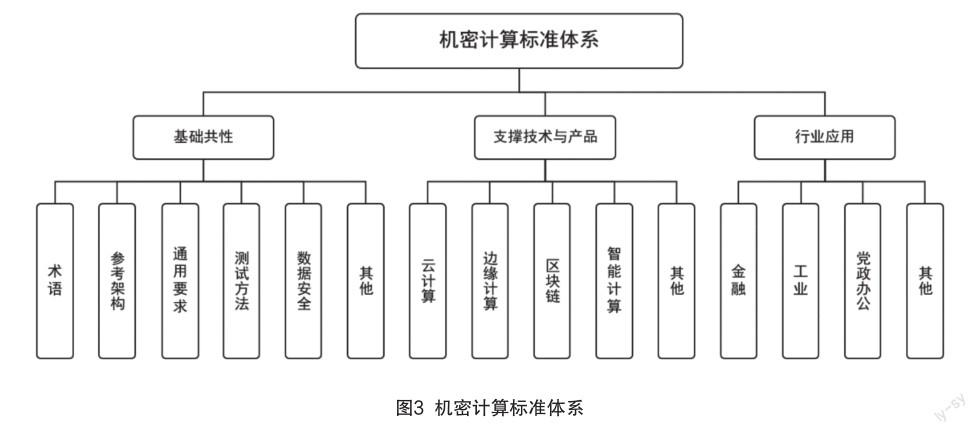

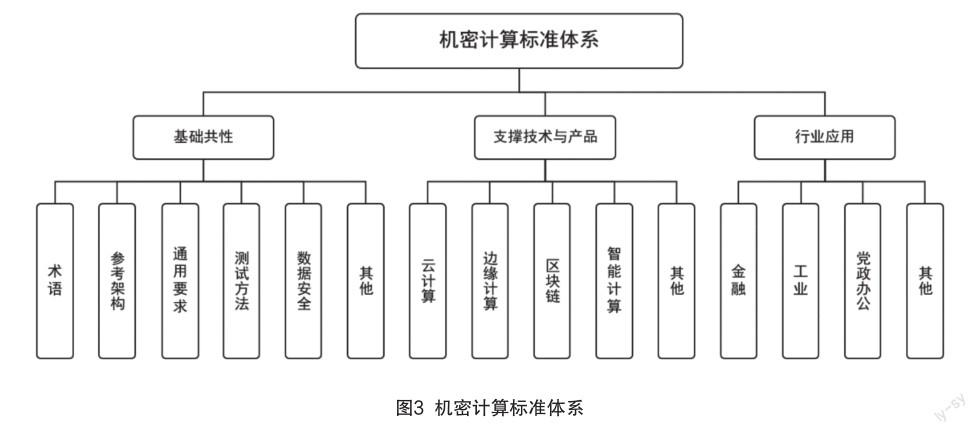

近年来,在政策驱动和市场需求共同作用下,保护数据安全流通的技术和应用发展迅速,产业现状百花齐放,各家推出的安全类产品能力和技术路线参差不齐,数据安全流通面临着诸多挑战。因此急需协同计算产业链,以机密计算为根技术,做好机密计算技术研究和标准体系的顶层设计(见图3),构建安全、开放、可持续演进的机密计算标准体系,指导产业健康发展。虽然国内有相关产业组织已经积极开展数据流通安全相关的标准制定和发布,不过技术路线碎片化,技术概念不统一,缺乏自主可控的硬件底座。为了支持国内机密计算标准化工作的创新发展,前期的研究中,我们联合行业用户、主流厂商、高校以及研究机构等,共同开展我国面向机密计算体系及标准化工作,助力数据可信流通,为构建新一代计算产业生态和数据安全发展节奏提供参考。

保护数据安全是一场旷日持久的战斗,数据泄露让企业和机构不仅在金钱和信誉付出惨重的代价,同时也关系到每个人的切身利益。据IBM和Ponemon联合发布的《2020年数据泄露成本报告》显示:2020年,全球数据泄露平均总成本为386万美元,成本最高的国家是美国,成本最高的行业是医疗保健行业,发现和控制所需要的平均时间是280天;客户的个人可识别信息(PII) 是最常受到破坏的记录类型,其成本也最高,恶意攻击引发的数据泄露中,客户 PII 每条记录的成本会增加至175美元。新冠疫情期间的远程工作会增加数据泄露成本和事件响应时间,远程工作会使386万美元的数据泄露平均总成本增加近137,000 美元,增加后的平均总成本为400万美元;云端的错误配置是泄露的主要原因,错误配置的云服务器也是恶意攻击引起的数据泄露中最常见的初始威胁向量占19%。云错误配置导致的泄露平均成本增加了50多万美元,达到441万美元[4]。

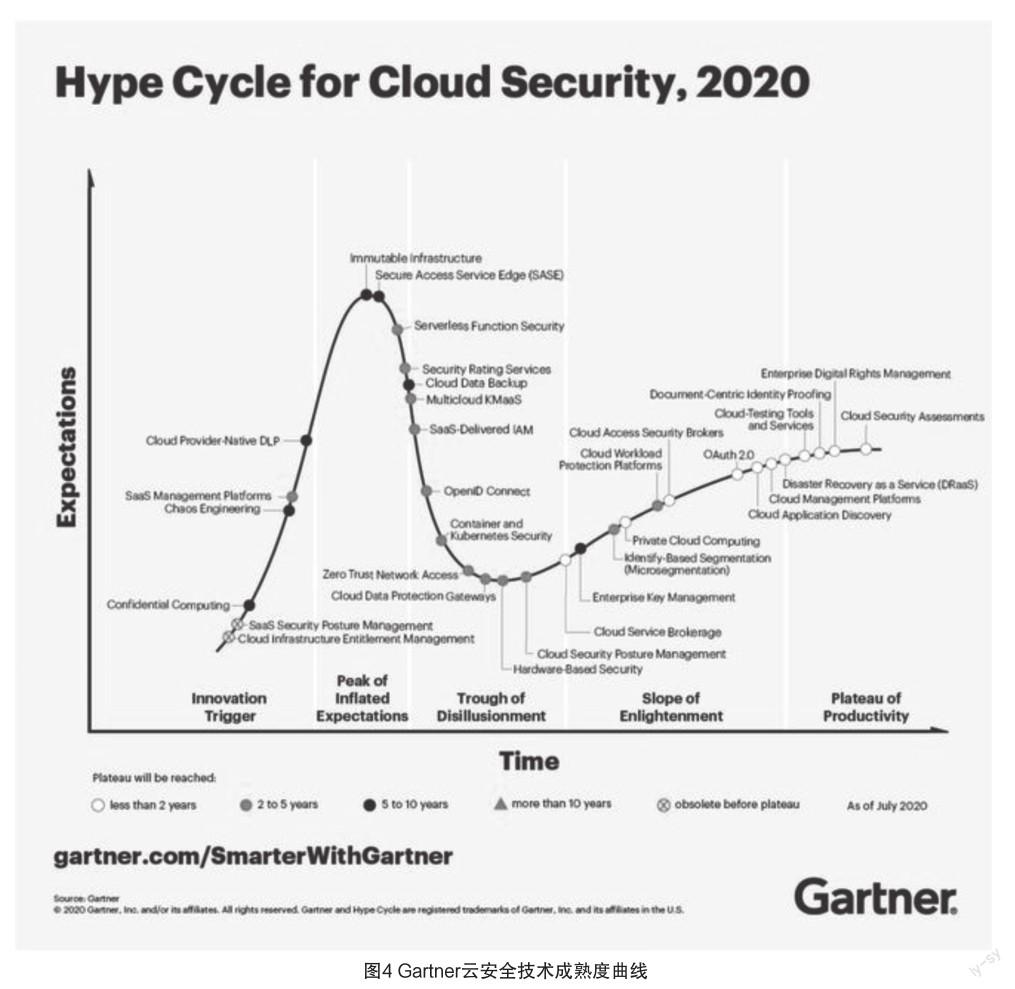

数据安全问题的后果触目惊心,世界上没有任何一种技术能绝对的保护数据安全,但与其他保护使用中数据的技术相比,机密计算仍然是不错的选择,除了能够提供机密性和完整性,TEE还能通过多种方式提高安全水平。Gartner 发布的2020年云安全技术成熟度曲线(Hype Cycle for Cloud Security,2020)总结了33项关键技术,预测机密计算在5年至10年将普遍使用,如图4所示[5]。

机密计算应用场景广泛,诸如区块链、AI、党政办公、金融、医疗、交通等各行业潜力巨大,后续将联合跨行业的企业开发特定于其企业环境典型场景下解决方案研究,聚焦应用程序开发、测试认证、典型应用场景评测等,同时培养专业技术人才,打造“技术+应用+人才+服务”的机密计算体系。

5 结 语

希望本标准能够为业内研究提供参考,与机密計算领域的产学研用各方形成产业共识,深化对机密计算技术的理解和研究,依据技术标准,制定配套的测试规范,开展机密计算测试评价工作,并将测评结果在金融、医疗、政务等重点行业进行宣传和推广,推动本标准的应用落地。同时深度参与国际相关领域标准化研究,贡献我国技术力量,强化我国标准在国际标准组织的话语权,共同牵引机密计算技术发展。

参考文献

[1]绿色计算产业联盟.绿色计算服务器机密计算安全白皮书[R].2021.

[2]Confidential Computing Consortium.Confidential Computing: Hardware-Based Trusted Execution for Applications and Data V1.2[R].2021.

[3]Confidential Computing Consortium. A Technical Analysis of Confidential Computing v1.1[R].2021.

[4]Ponemon Institute,IBM Security.2020年数据泄露成本报告[R].2020.

[5]Gartner,Inc.How to Make Cloud More Secure Than Your Own Data Center, Neil MacDonald and Tom Croll[EB/OL].(2019-10-09)[2022-09-16]. https://www.gartner.com/en/ documents/3970177.

作者简介

李阳,本科,助理工程师,主要从事集成电路芯片测评技术与标准化研究工作。

钟伟军,通信作者,博士,高级工程师,主要从事集成电路芯片测评技术与标准化研究工作。

(责任编辑:张瑞洋)