Web应用防火墙及其在多媒体资源管理系统中的应用分析

王晓霞

摘 要: Web数据的快速发展令其应用服务功能越来越强大,但由于其自身特性,也存在较高的安全隐患,需要合理部署Web应用防火墙,满足实际业务需求。本文首先对Web应用防火墙的工作原理和总体设计思路进行分析,进而探讨Web应用防火墙的功能设计与实现,包括访问控制机制、用户管理、日志分析模型的构建等。在此基础上,以多媒体资源管理系统为例,探讨Web应用防火墙技术的具体应用。

关键词: Web应用防火墙;多媒体;资源管理系统

【Abstract】: With rapid development of Web data, it has more powerful function of application services, but because of characteristics, it also has high security risks. It is necessary to deploy Web application firewall reasonably to meet actual business needs. Firstly, the article analyzes working principle and general design thought of Web application firewall, then discusses its function design and implementation, including access control mechanism, user management, construction of log analysis model, etc. On the basis, taking multimedia resource management system as an example, the article discusses specific application of Web application firewall technology.

【Key words】: Web application firewall; Multimedia; Resource management system

0 引言

防火墻技术是计算机网络安全防护的重要手段,通过隔绝内网与外网,并采取一定的过滤机制,保证内网的安全性。Web应用防火墙是采用Web应用网关代理服务器,接收外部连接请求,经过安全检查后,与应用服务器建立连接,实现对外部网络访问的有效控制。同时,Web应用网关代理服务器也具有日志记录和分析功能,能够自动收集安全漏洞信息,促进安全防护水平的逐步提升。相比于传统防火墙技术,Web应用防火墙的安全保护功能更加可靠。

1 Web应用防火墙工作原理及总体设计

1.1 工作原理

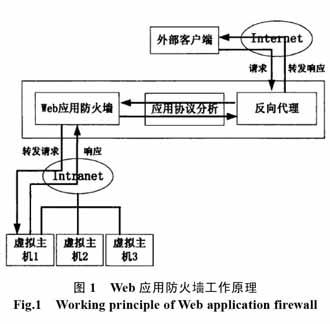

Web应用防火墙是基于反向代理机制和虚拟主机技术实现的一种网络安全防护手段,其运行原理如图1所示。在该运行模式下,每个Web服务其可以看作独立存在的一个虚拟主机,通过在受保护Web服务器端建立虚拟主机,为每个虚拟主机提供安全策略,实现有效保护目的。由于Web应用防火墙采取反向代理服务器,在出现外网连接请求时,代理服务器对外相当于目标Web服务器,对内则负责请求转发,并将内部反馈数据传递给外网。由于代理服务器中没有存储任何真实数据,即使受到外部攻击或感染病毒,也不会对内网安全性造成威胁。在此情况下,可以有效增强真实Web服务器的应用安全性,利用代理服务器实现攻击屏蔽,保证内部系统的正常运行[1]。

1.2 总体设计

Web应用防火墙设计总体可分为后台管理系统设计、内部资源访问设计两大部分。这两大功能模块的实现,可以较为全面的包含Web应用防火墙的各项功能。在其运行过程中,用户登录后,首先由系统判断用户类型,如果用户为系统管理员,则进入后台管理系统操作。其主要功能包括用户管理、安全策略设置、查看日志及日志分析等。如果用户为保护服务器用户,则根据其具体设定,赋予相应的访问权限,使用系统功能。如果用户未通过验证,则判定为非法用户,系统会拒绝其访问内网,并将其攻击行为自动记录到日志中,方便后续的分析和处理。在后台管理系统与内部资源访问控制机制的相互配合下,可以实现对系统访问者的有效控制,从而保证系统使用的安全性,并对用户使用操作权限加以区分[2]。

2 Web应用防火墙的功能设计与实现

2.1 访问控制机制

传统防火墙技术主要采用BLP模型实现访问控制,具体是将主体定义为行为发起实体,比如进程,将客体定义为行为承担实体,比如文件和数据。通过设置主体对客体的访问方式,包括只读、读写、执行等,划分主体访问权限。Web应用防火墙的访问控制机制对BLP权限划分进行了改进,使其能够满足Web应用层的安全权限划分需求。具体是根据HTTP请求方式进行划分,包括GET命令、POST命令、PUT命令、DELETE命令、OPTIONS命令、HEAD命令、TRACE命令等。比如GET命令是获取文件的命令,在Web服务器中获取文件,需要向服务器发送统一资源标识符URI,通过制定端口进行通信,返回所需文档。PUT指令是允许用户传输简单文件,利用HTML编辑器实现,也带有一个目的参数URI,将数据存放在URI制定位置。通过采用这些HTTP协议中的控制指令,可以实现对Web应用层访问请求的细粒度划分,从而满足不同安全级别的控制需求。这种控制方式自身也符合Web应用层的运行特点,是一种适用的访问控制机制[3]。

2.2 用户管理

在用户管理设计方面,主要由Web应用防火墙用户管理模块实现,具体负责分配用户角色,进行用户身份认证,控制用户访问权限。在设计过程中,还需要建立用户角色、权限之间的对应关系。其中,用户代表访问主体,其实体属性主要包括用户名、密码等,用户要获得某种内网资源的访问权限,需要通过角色关联。角色就是权限的基本使用单位,每个角色拥有数量不等的权限,在赋权过程中加以确定。权限具体指的是用户具备的某方面程序操作功能,比如增删改查等。除此之外,Web应用防火墙还需要对用户认证方式进行定义,在各种项属性中,角色决定安全级别,安全级别决定使用功能,具体如图2所示。用户认证字段则是用户登录方式的划分,主要分为基本认证和摘要认证两种方式,以满足Web应用层的实际运行需求。一切来自外网的访问,都需要先通过用户认证,得到系统赋予权限后,才能调用内网的系统功能和数据资源[4]。

2.3 日志分析模型构建

Web应用防火墙有自动记录日志的功能,这是为了通过进行日志分析,识别新的黑客攻击手段,为完善Web防火墙功能奠定基础。日志分析,具体是在每天产生的大量日志文件中,挖掘有用信息,采用一定的分析处理算法,对原始数据进行转换,使其成为能够被系统管理员容易识别的信息。目前Web日志分析功能已经成为解决Web应用层安全需求的重要手段,除了现有的安全防护措施外,还要不断寻找潜在攻击行为。Web日志分析是基于关联规则实现的,从给定事务数据库中,采用数据挖掘算法,找到满足预订设置最小可信度阈值的强关联规则。其挖掘过程分为两个步骤,一是在事务数据库中寻找所有频繁项集,二是由频繁项集得出强关联规则。其中,第一步找到所有频繁项集十分重要,对关联规则适用性有直接影响,用支持度、可信度衡量关联规则的可靠性。这些指标同时也是衡量用户的关联规则感兴趣程度指标,对帮助用户发现数据潜在规律有重要帮助[5]。

在关联规则基础上,可采用Apriori算法构建日志分析模型,这是关联规则中的经典算法,也分为两个步骤,一是迭代计算,用来检索事务数据库的频繁项集,即支持度大于等于用户设定阈值的所有项集。二是根据频繁项集,构造用户最小信任度规则。首先找出频繁项集1,记为L1,利用L1产生候选项集C2,在根据一定的判定规则,挖掘出频繁项集L2,通过迭代计算,找到所有的频繁项集,在对任意一层Lk进行挖掘时,需要扫描一遍事务数据库。在迭代计算过程中,输入项为事务数据库D和最小阈值min-sup,输出项为事务数据库D中的频繁项集L。通过采取这种算法,可以从海量的日志数据中,筛选出对攻击行为分析有用的数据,以此为基础对Web应用防火墙功能加以完善。

3 Web应用防火墙在多媒体资源管理中的具体应用

3.1 安全策略设置

下面以Web应用防火墙技术在多媒体资源管理中的应用为例,研究其具体功能和应用价值。多媒体资源管理系统主要通过Web浏览器获得系统资源,资源类型包括文本、图像、音频、视频等。这种基于B/S架构实现的管理系统,对多媒体资源进行操作,也是通过浏览器实现的,主要具备用户管理、媒体资源下载管理、网上交易首付款等功能。无论是从数据安全性还是财产安全性考虑,都需要制定较为完善的安全防护策略,为其运行安全提供保障。选择Web应用防火墙这种面向Web的安全防护措施,可以满足其安全部署需求。在Web应用防火墙部署过程中,可以结合Apache、Tomcat平衡負载,改善系统的管理性能。其中,Apache可以作为负载平衡器,并采用多个Tomcat服务器以对称方式组成一个服务器集合。在此情况下,每个服务器都处于均等地位,存有一个多媒体资源管理系统副本,可单独向外提供服务。当用户登入管理系统并通过验证后,可在管理后台添加多媒体资源管理系统保护站点,具体为系统名称、IP地址、访问端口。然后根据实际需求启动相应的安全防护策略,包括SQL注入、IP黑名单、URL拦截和SSL加密保护等。管理员用户可随时对这些内容进行修改,通过点击WAF按钮,执行新的安全防护策略[6]。

3.2 多媒体资源浏览认证

多媒体资源管理系统为用户提供了一般资源浏览模式,但要执行一些特殊操作,则必须通过用户身份认证,获取相应的操作权限。首先简单了解一下多媒体资源管理平台的配置情况,在其后台由三个Tomcat服务器存放着三个系统副本,分别与后台数据库相连。Web应用防火墙服务器、Tomcat服务器、数据库服务器的配置均能够满足实际应用需求,并通过采用平衡负载技术提升系统响应效率。这为多媒体资源浏览认证管理奠定了基础,在实现安全保护功能的同时,不会过多的对用户正常使用产生影响。Web防火墙中设定了不同的用户访问级别,对应着服务器目录下存储的不同多媒体资源,通过将两者联系起来,可以保证非授权用户无法访问更高等级的多媒体资源。在进行用户认证时,则通过采用上述的访问控制机制,将访问细化为HTTP请求,根据用户请求和用户角色权限,判定是否通过请求[7-8]。

3.3 多媒体资源防护措施

在多媒体资源管理中,后台管理页面不对普通用户展示,管理员登录需要经过单独的页面认证。采取HTTP摘要认证方式,其输入的密码也是经过加密后传输到后台验证的,可以避免在网络传输过程中出现身份验证信息泄露。此外,多媒体资源防护措施还包括非法下载防护和数据库防破坏措施。在Web服务器上存储着大量多媒体资源,非法访问者或黑客,不按常规方式进行多媒体资源下载,比如直接在浏览器地址中输入嵌有目录遍历供给编码的URL,读取Web服务器目录上的文件,并进行下载,这种方式成为目录遍历攻击。还有一种攻击行为是在URL中嵌入SQL输入语句,在服务器端执行SQL命令时,达到操作数据库内容的目的,有可能造成数据被恶意篡改或删除。针对这些攻击手段,Web应用防火墙通过采用Web防护引擎的定义规则,对多媒体资源管理系统后台文件和数据库进行保护,系统管理员在布置防护措施时,可根据不同攻击方式特点,定义不同的防护规则,避免因上述情况出现资源损失[9]。

3.4 数据传输管理

数据传输管理是多媒体资源管理系统安全防护的一个重要环节,系统的用户注册、交易功能等,都会涉及到大量保密数据,在用户浏览这些数据并进行操作时,Web应用防火墙可以提供保护,确保敏感数据不被盗取。这主要是通过采用SSL数据加密传输技术实现的,Web应用防火墙利用Apache中的URL重定向技术,转到SSL,对数据实施加密,从而在保密状态下完成相关功能操作。比如在多媒体资源管理系统的交易模块中,采用数字签名技术,为客户端发放数字证书,以此来保证用户交易的合法性。当然,也不是所有数据的传输过程都需要进行加密,这样做会大幅度增加网络资源开销,进而导致网络超负荷。因此,在Web应用防火墙系统的设置过程中,需要根据不同目录下存储的数据重要性,分类设计数据加密等级,按照不同等级的加密规则进行加密。此外,Web应用防火墙技术还提供了HTTP压缩传输功能,可提高数据传输速度,解决加密传输中的资源占用问题[10]。

3.5 日志记录及分析

在整个Web应用防火墙的运行过程中,会自动对多媒体资源管理系統受到的外部攻击进行检测和记录,然后对其实施分类管理。日志记录的过程中,会根据预处理设置,筛选出管理员所需的数据,然后以图表等形式,显示用户攻击行为,方便系统管理员查询日志,获得有用信息。在日志分析过程中,还可以对攻击IP地址进行解读,得到实际地理位置。并对攻击者的攻击行为方式进行分析,判断Web应用防火墙系统是否存在漏洞,然后根据攻击行为分析结果,对系统漏洞进行修补,使其能够不断应对新的攻击方式,保证系统的安全性。

4 结论

综上所述,Web应用防火墙系统在多媒体资源管理系统中的应用,能够满足系统资源安全防护的需要,有效识别非法访问和攻击行为,采取相应的防护措施,避免系统资源被盗取或受到破坏。通过合理部署Web应用防火墙的安全规则,可以为目标系统提供全面、可靠的安全防护。

参考文献

张华英. 计算机网络信息安全中防火墙技术的有效应用分析[J]. 计算机产品与流通, 2018(10): 4.

王准, 田松沅, 袁智超. 计算机网络安全中的防火墙技术应用探讨[J]. 计算机产品与流通, 2018(09): 48.

康玉虎. 传统硬件Web应用防火墙在虚拟化环境下的部署[J]. 数字通信世界, 2018(09): 124+109.

张玮. 飞塔防火墙的SSL VPN技术在企业远程办公中的应用[J]. 油气藏评价与开发, 2018, 8(04): 77-80.

金莉. 新环境下的计算机网络信息安全及其防火墙技术应用[J]. 电子技术与软件工程, 2018(15): 193.

段忠祥. 一种“互联网+”背景下“线上”课程资源的改进数据加密算法[J]. 软件, 2018, 39(10): 6-9.

刘迷迷, 蔡永铭. 基于多层感知神经网络的糖尿病并发症预测研究[J]. 软件, 2018, 39(10): 30-35.

韩婷, 刘畅, 赵若晗, 等. 基于C语言和MATLAB的混合编程在医学图像处理课程中的应用[J]. 软件, 2018, 39(10): 26-29.

毕连旭. 基于流媒体技术实现广播新媒体收听互动的研究[D]. 天津大学, 2017.

张远安. 企业级数据分布式拓展系统设计及实现[D]. 华中科技大学, 2016.