企业IT外包风险评估研究综述

丁冰洁

摘要:IT外包在过去这些年里得到了迅速的发展,但同时也隐藏着巨大的风险。为了更精准地对风险进行评估,对现有与IT外包风险评估相关的研究成果进行了全面的梳理、归纳和提炼,选出此类别的典型代表性文章,使用两种分类方法,将评估方法分为评估模型与分析算法或框架,或定性评估与定量评估,并对相关的风险评估案例文献进行了介绍。

关键词:IT外包;风险评估;评估模型;风险分析

一、 引言

企业信息化的趋势目前已愈演愈烈,IT的重要性逐渐提升。目前IT在企业中的作用已经不仅仅是帮助处理一些基础的提高效率的事务,而是具有重大的战略价值。对于一些企业而言,由于资金、人力等资源以及时间的限制,可能企业自身没有能力独立完成IT项目,此时IT外包便应运而生,企业通过与服务商的合作得以完成自身的IT项目。

IT外包(IT Outsourcing,以下简称ITO)是指公司将计算机或互联网相关工作(包括实物、人力资源、基础设施等)外包给外部服务商。IT外包对于控制和减少企业成本、使用新的技术与经验、增强灵活性、提高工作效率、减少不确定性、消除累赘业务及提高可信度等方面有利。然而,IT外包在带来利益的同时也隐藏着巨大的风险,较大的规模、较多的投入资金会带来大量的不确定因素,导致复杂的多种风险产生。

很多学者对ITO风险进行研究时,选择继续使用IT风险的定义。在IT风险中,除了IT项目本身的固有风险外,还有一些IT外包独有的风险,如信息不对称条件下供应商的机会主义行为难以监控等等。故本文采用Bahli(2002)的定义来描述ITO风险,他延续了Kaplan和Garrick(1981)的理念,使用风险因素、意外后果、风险作用目标与机制的四元关系来定义风险。

在对外包风险进行管控前,首先要对风险进行评估。如果在管理外包风险时没有着重对风险进行评估,只在风险发生后才采取行动,这种被动的方式会导致IT外包项目质量不高、项目的成本收益分析不理想等不良后果。对IT外包进行风险评估,有助于了解风险的内容及程度,便于在IT外包的之前、之中和之后对风险进行有的放矢的控制,更好地完成IT外包項目。随着IT外包风险评估重要性的逐渐揭示,如何评估这些风险也就成为了许多研究者研究的重点。

本文对现有的IT外包风险评估类研究成果做了全面的梳理、归纳和提炼,进一步分类为评估模型与分析算法或框架,并从定性和定量的角度做了另一种分类。

本文旨在为建立IT外包风险研究的方法论提供良好的基础,丰富IT外包风险管理相关理论和指导IT外包风险管理实践。

二、 研究历史

ITO风险方面的早期经典论文,来自Lacity与Hirsc-hheim(1993)。他们表示,在柯达和IBM案例成功后,ITO已经变得十分普遍。许多从业者、学者和顾问在建议高管将他们的IS外包,并从他们的IS支出中节省10%到50%。两位作者在文中简要讨论了外包风险,但表明这并不意味着外包是坏的,他们只是在探讨如何防止外包失败和定义风险的一些想法。

1996年,Earl发表文章表示,许多从业者和学者主张选择性或“智能”外包,这可能是在提供IT服务的效率和有效性之间能取得平衡的合理方法。但同时,公司应首先讨论他们为何不自己提供IT服务。Earl对十一种他识别出的外包风险进行了分析,这十一种风险是基于他于IT外包市场的供应商和购买者的讨论得出的。Earl认为,在IT外包开始前,一个公司必须能够成功地管理IT服务。

但需要注意的是,早期的文献并没有对IT外包中的“风险”进行严格的界定,只是给出了风险的常见形式与出现情况。

有以上两位学者对风险的早期研究做铺垫,在此之后,研究者们对IT外包的风险进行了更深入的研究,也由此引入了对IT外包风险的评估。其中最为权威的是BA Aubert等人发表于1998年的Assessing the Risk of IT Outsourcing,在文中,作者对IT外包的风险评估进行了基础概念的定义,给出了较为普适性的对风险评估步骤和类型的概括,对后人的研究产生了深远的影响。

1999年,Willcocks与Lacity认为ITO风险没有得到学术界的足够关注,尽管有越来越多的证据表明存在广泛的失望和困难伴随着外包ITO方面的些许进步。他们对案例进行了深入的探讨,详细介绍了从过往研究中提取的ITO的十个主要风险领域。

在此之后,ITO风险得到了学术界更多的重视,研究者们进一步拓展了ITO风险的研究范围,并尝试使用不同的方法对ITO风险进行评估。

当前,对于ITO风险的研究仍在持续进行着,学者们不断尝试使用新的方法对ITO风险进行进一步评估,这些方法有些来自于通用评估风险的方法,如模糊评价法、混合评价法,有些来自于与其他学科的结合。这些尝试的目的,都是为了更精确全面地分析、评价风险,从而更好地管理风险、应对风险。

三、 文献分析

现有的文献使用不同的方法对IT外包的风险进行了评估,有些研究了普适性的ITO风险评估(e.g.Earl,M.J, 1996),有些对特定问题如银行业的相关情况(如张成虎,张峰,2007;钟园园,2007等)、离岸外包(Tsuji et al.,2007)等进行了研究。

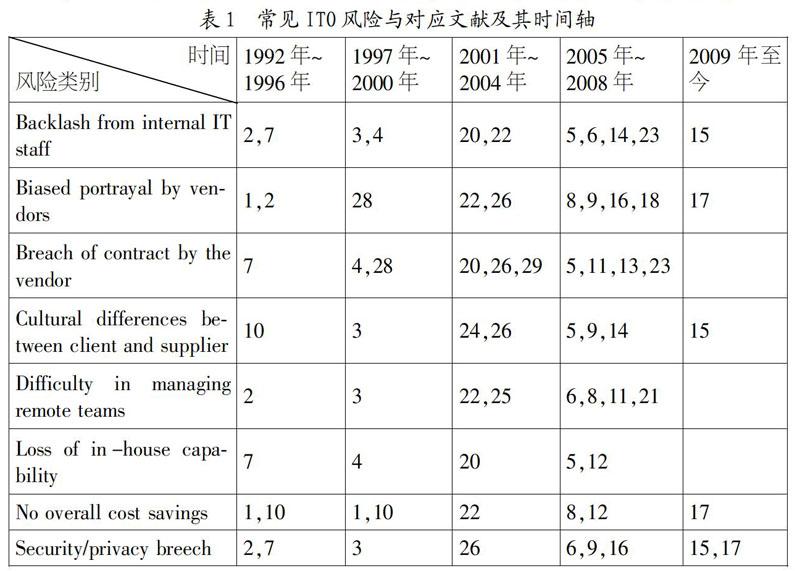

在对文献主体进行回顾时,本文发现ITO风险的类型非常之多。现将最常见的风险与对应的文献,结合时间分布归总于表1中。

基于表1这些风险类别,学者们对IT外包的风险归类进行评估。

本文选用两种角度将风险评估方法进行分类。第一种角度将其分为2类,分别为评估模型和分析算法或框架,这两种类型将分别在“1”和“2”节中介绍;第二种角度将其分为定量评估与定性评估,具体介绍在“3”节。此外,一些学者把IT外包的风险评估方法应用于案例中进行实践,本文将此类文献汇总在“4”节中进行介绍。

1. 评估模型。评估模型是对IT外包风险进行评估时较为常用的方法,它的好处在于方便理解与应用,分析便捷。

风险矩阵分析法是评估模型的一种,这种方法需要的定量数据较少,可操作性高。钟园园(2007)对银行IT外包使用了风险矩阵法,包含波尔达值排序,结合了定性与定量两种分析方式的优点。这种方法同时将项目需求与技术可能考虑入内,引入风险暴露的概念,风险矩阵的横轴和纵轴分别为风险发生的概率和风险发生后对ITO的影响程度。此研究采用了三大类的模型结构,提出针对银行外包评估的三大类、七维度的评价量表,该量表包含了战略、技术和业务等方面。此外,张学峰(2009)也是用风险矩阵法对银行IT外包的风险进行了评估。Lu等人于2014年分析了ITO的风险因素,并对风险矩阵进行了评估,对Borda价格进行计算以确认风险的重要性。Hongbo与Xiaoguo(2010)将外包风险分为四个等级,使用风险矩阵法对外包风险进行定量评价,且证实了风险矩阵是评估企业外包风险的一种可行且有效的方法。

风险解释结构模型是另一种评估模型,它在IT外包中的应用由Wan, J等人(2008)首先提出,步骤是先识别风险因素,然后构造概念模型和可达性矩阵,在等级划分后建立重新排序的可达性矩阵,最后建立结构模型。其中文章把风险因素划分为五个原生因素,分别合同风险,需求定义和变化的风险,缺乏沟通,政策和法律环境的不同,以及汇率波动的影响。

此外,张强林和邵丽萍(2010)结合COBIT(信息及相关技术的控制目标)理论,建立了风险分析模型,以独特的视角对IT外包的风险进行评估。

2. 分析算法或框架。为了与评估模型进行区分,此部分主要介绍使用算法或框架对ITO风险进行概念性的识别及评估的方法。

评估算法方面,Aubert等人(1998)给出了风险评估的步骤:(1)由不良后果评估损失:①评估给定项目的潜在不良后果;②由每一个不良后果评估潜在损失的大小。(2)评估风险概率:①确定可能导致不良后果的风险因素;②识别危险因素和不良后果之间的联系;③评估在项目中每一个风险因素的程度。Aubert还在文章中提及了风险的动态变化,指出对风险进行評估时要以动态的眼光看待具体案例,不能固化分析结果。

风险分析框架的分析法较为简单易上手,只需在识别风险后按照框架进行归类分析即可。Willcocks等人(1999)结合LISA的案例给出了一个ITO风险分析框架,Bahli, B.和Rivard, S.(2003)同样建立了一套风险分析框架,提出了基于场景的IT外包风险概念化,其中风险被定义为四元组。Currie,W. L.(2003)建立了以隐形知识和显性知识为基础的风险分析框架,创新性地提出了五类关键绩效指标:交付和启用,集成,管理和运营,业务转型,以及和客户/供应商的关系。

3. 定量评估与定性评估。定量评估的好处在于较为精确,但数据不太容易取得,计算中的误差也是导致评估失误的一个重要原因。刘继承(2005)使用风险值测定法进行定量化的风险评估,其计算方式是:风险度=风险造成的损失*风险发生的概率,计算公式为V=C*P,其中V是风险大小的变量,C指风险带来的损失,P指风险发生的概率。其中,C从“非常严重”到“可忽略”,被划分为五个等级,而P会在实际操作中由量化调查结合加权平均得到。朱玥 (2008)建立了风险评价指标体系来度量企业IT外包的风险,在问卷收集数据后,使用SPSS对数据进行因子分析,建立因子得分模型,得出分析结果。

定性分析比定量分析更容易进行,但可能偏差更大,对结果的人为影响更多。Bahli,B.,和Rivard,S.(2003),Currie,W.L.(2003),张强林和邵丽萍(2010)等都使用了定性分析的方法进行研究,对风险评估的概念性界定作出了贡献。

还有一些作者将定量评估与定性评估进行了结合,综合其二者的好处,如Tsuji(2007)使用调查问卷的方式,既有定性的分析,也进行了定量的计算,得到了综合的结果。

4. 案例研究。目前基于IT外包中风险的案例研究较少,研究主要着眼于IT外包中如何避免风险,而非风险评估。本文从文献中找出了以下少数几篇对风险进行评估的文章。

Willcocks等人(1999)将修订后的风险分析框架应用于LISA,分阶段对外包开始前、选择供应商、开始外包等阶段分别进行风险分析,并针对分析结果采取了减轻风险的措施。

钟园园(2006)使用风险矩阵分析法和波尔达值排序作为主要方法对两个商业银行的信息技术外包项目进行了风险评估,并对不同银行、银行与其他行业的风险评估方法进行了比较。

张成虎,张峰(2007)对国内外银行业IT外包的典型实例进行了介绍,并总结了银行IT外包的国际经验与启示,对风险的评估作了大概的描述。

四、 未来研究方向

目前IT外包的风险评估方法很多,但普遍不能同时做到定量分析与全面因素权衡分析,未来的研究可着重平衡这两点,提出新的评估方法。下面给出一些具体的研究方向:

结合中国本土案例对国外成型的风险评估理论作出修正;结合COBIT的风险分析模型还可以进一步深化,可从发包方和承包方的角度分别对风险进行评估;对ITO风险评估的定量分析仍较为粗糙,未来可对刘继承(2005)的风险值测定法进行进一步的优化,考虑多重变量的影响。

第三节中总结到,目前着眼于IT外包中风险控制的文章较多,但对风险评估的文章较少,建议以后的研究者在考虑风险控制时可将风险评估的设计纳入研究范围之内,丰富自身的研究内容。

当前蓬勃发展的软件即服务(Software-as-a-Service,即SAAS)是对内部部署软件的极好补充,可以解决以前的按需软件解决方案的缺点。SAAS会继承部分ITO的风险,同时对部分ITO的风险点予以弥补。未来的研究者可以结合对ITO风险的研究,进一步对SAAS的风险进行评估,比较两者的异同,帮助企业更好地利用信息技术取得进一步发展。