浅析企业网络的安全审计

徐琛

摘 要: 安全审计是涉密网络安全管理工作的重要环节。本文就如何开展涉密网络的安全审计工作进行了讨论,并提出了涉密网络安全审计的工作流程。

关键词: 信息安全;涉密网络;安全审计

1、引言

随着涉密网络的建成并在科研生产、科研管理、科研服务等方面的广泛应用,作为涉密网络安全管理重要环节之一的安全审计,其重要性已经被普遍认识。但是,面对一个运行中的涉密网络,应该如何按照有关安全管理要求来开展安全审计工作(包括如何划定审计范围、确定审计重点、制订审计策略、选择审计手段及实施安全审计等)这个问题越来越受到人们关注。本文将就这个话题进行如下探讨。

2、目的及意义

涉密网络的安全目标是信息保护和系统保护。其中:信息保护是指保护网络中的涉密信息的机密性、完整性、可用性和可控性;系统保护是指实现网络系统运行的可靠性、完整性和可用性。对涉密网络进行安全审计,一方面可辅助辨别分析网络上未经授权的活动或攻击,及时发现和防止网络上非法行为,有效地保障系统运行安全可靠,从而达到信息保护和系统保护的目标;另一方面,通过安全审计可对网络上相关设备的运行状态进行了解,报告系统控制层面的相关信息,从而及时发现系统运行过程中存在的问题,为运行策略的维护提供依据。

3、相关要素分析

涉密网络的安全审计并不是简单地查看各种系统的审计日志也不仅仅是在网络上配置入侵检测系统或网络审计系统。网络安全审计已经从过去单一的查看系统日志记录、配置检测设备或审计设备,发展到全方位和多层次。因此,涉密网络的安全审计应该考虑下面几点:

3.1 安全审计力度应该符合国家的有关政策,规定涉密网络系统的安全防护必须按最高密级进行防护,国家有关部门对不同防护级别的系统的安全审计,也相应做出了不同程度的规定。因此,涉密网络的安全审计力度应该符合国家的有关政策规定。

3.2 安全审计制度应该与本单位的安全管理制度配套,安全审计是技术管理措施之一,安全审计制度的建立与执行,与本单位的安全管理制度的建立与执行力度密不可分。因此,在制订审计制度的时候,一方面要考虑审计制度与安全管理制度的一致性,另一方面还应该充分考虑安全审计制度本身的可操作。

3.3 安全审计的范围及重点确定应该符合安全策略,涉密网络应分层次确定安全审计重点,审计策略的制订要符合网络的安全策略。网络层面的审计要重视对网络流量中典型协议分析、识别、判断和记录,特别是对异常流量的识别和报警、网络设备运行的监测;对网络上的非授权扫描及各种攻击要进行及时的判别和行为跟踪。

操作系统层面的审计重点应放在重要服务器主机操作系统和应用平台软件上。对操作系统的审计包括:系统启动、运行情况、管理员登录、系统配置更改(如注册表、配置文件、用户系统等)、用户授权、操作系统安全日志、对重要文件的访问以及感染病毒等情况;对应用平台软件如:重要應用平台进程的运行、服务端口、数据库系统及中间件系统等的审计。

应用系统层面的审计应包括办公自动化系统、关键业务系统等的运行情况、用户管理及系统授权、关键业务数据的备份情况等内容。

另外,对于重要网络区域的客户机的审计,包括通过网络进行的文件发送操作、文件拷贝/打印操作、是否连接外网情况、非业务软件或敏感软件的安装和运行、计算机病毒感染情况等内容。

3.4 安全审计工具的功能应该满足审计的要求,涉密网络安全审计的工具在选择上首先应考虑审计工具的功能与网络系统的防护级别所规定的审计强度相适应。另外,在不同层面,充分利用操作系统软件、应用平台软件以及业务系统软件本身所提供的审计功能和日志记录等,可全方位、多层次地对网络的安全状况提出有效证据。

3.5 与安全审计相关的基础信息的建立与维护,对网络作安全审计首先应清楚网络上存在的安全威胁、需要进行保护的对象、网络划分、IP规划及分配、系统提供的正常服务及应用等情况。如果将与这些情况相关的信息定义为网络的基础信息,那么对于每一次安全审计来说,网络基础信息可作为对一些检测信息或日志记录中被定义为异常信息进行判断的依据。因此,准确建立并维护涉密网络的基础信息非常重要。关键基础信息如下:

3.5.1 网络的拓扑结构图;

3.5.2 网络服务器及客户机的地址分配表;

3.5.3 网络服务器提供的服务;

3.5.4 业务系统需要开启的服务、端口;

3.5.5 网络服务器管理人员列表;

3.5.6 业务系统的管理员及用户列表;

3.5.7 重要服务器面向的服务对象(客户机或用户)列表;

3.5.8 常见异常信息统计表等。

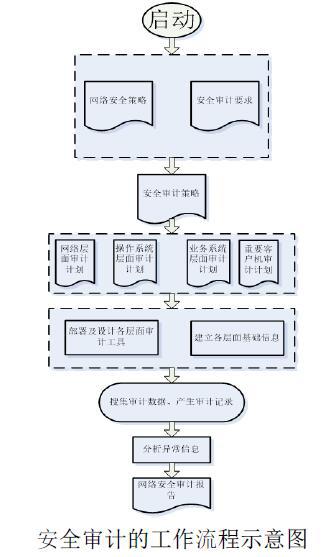

3.6 涉密网络安全审计的工作流程

3.6.1 根据安全策略,明确审计要求;

3.6.2 根据审计要求制订审计策略,部署及配置审计系统;

3.6.3 收集审计事件,产生审记记录;

3.6.4 针对表现为异常情况的记录进行运行安全分析,包括安全事件定性与定位、安全事件的原因分析及影响分析等;

3.6.5 产生网络安全审计报告、提出问题的处理意见或改进建议。

上述步骤叙述了一次安全审计流程,其示意图如下。

由于涉密网络的安全审计是一项长期的和有计划的工作,每一次审计的完成,就有可能对现有的审计策略、审计计划部署、以及网络各层面的基础信息等提出更新和维护要求。而这种更新和维护对下一次安全审计工作的进行具有重要的意义。

3.7 安全审计人员的相关要求,由于涉密网络安全审计与网络的规模、网络服务的提供、通过网络处理关键业务的需求量等有直接的关系,因此审计人员队伍的建立与稳定具有必要性。承担涉密网络安全审计的人员还应具有必要的专业技术知识与技能;而且还应通过相应的职业继续教育来保证保持安全审计人员的技术胜任能力。此外,安全审计人员的岗位设置,须按照关键岗位职责分离原则,安全审计员应保持与系统管理员岗位职责的距离,从而保证安全审计的独立性。

4、结语

涉密网络的安全审计,主要是通过审查管理人员和用户对网络、服务器及关键应用等的使用和操作的记录,从中寻找和发现网络设备存在的异常、网络服务存在的异常、网络应用存在的异常以及网络用户的异常操作行为等,进而为网络安全问题的确定、安全事件的调查和处理即应急响应提供重要证据和支持。因此,安全审计对于实施网络的安全管理、提高网络的安全性、逐步实现涉密网络的安全目标等,具有重要的作用和意义。

参考文献

[1]《国家信息安全报告》张春江倪健民主编人民出版社.

[2]《信息安全工程与管理》中国信息安全产品测评认证中心编著人民邮电出版社.

[3]《企业信息系统安全— 威胁与对策》林东岱曹天杰等编著电子工业出版社.

[4] XX单位《计算机信息安全策略》(内部文件).