云计算环境下信息安全体系架构研究

陈鄂湘,裴俊豪,项晖

(湖南省邮电规划设计院,长沙 410126)

云计算环境下信息安全体系架构研究

陈鄂湘,裴俊豪,项晖

(湖南省邮电规划设计院,长沙 410126)

随着云计算应用逐步深化和云计算技术在成本节省、效率提升等方面的优势,云计算已成为信息系统建设的新阶段。但在信息安全设计方面,存在安全建设标准滞后问题,现有标准在制定时主要面向的是静态具有固定边界的系统环境。本文结合项目经验,从成熟度、可行性角度出发,研究云计算环境下信息安全建设所面临的新安全风险,并对比现有等级保护技术要求,探索研究出了一种新的云计算信息安全体系架构,并在现有安全技术标准基础上提出针对云安全的补充建设方案,为云计算信息安全设计提供参考。

云计算;信息安全;等级保护

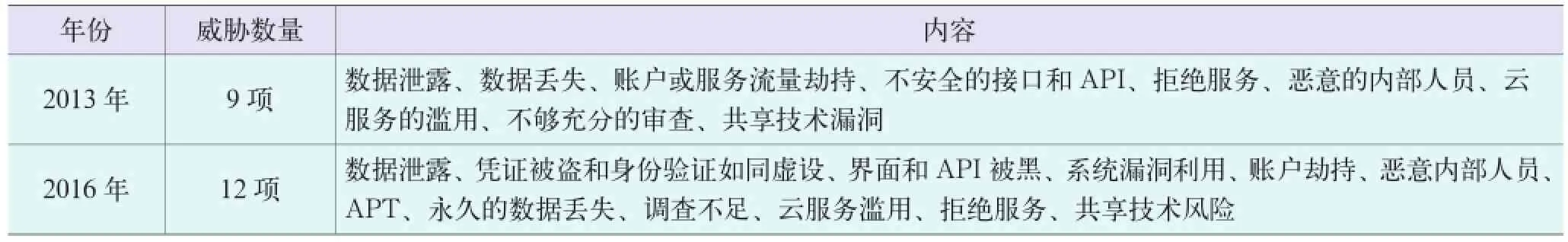

随着云计算的出现,极大地改变了人们对基础设施架构,软件交付和开发模型的看法。其基本原理是将分散的资源聚集起来,再以服务的形式提供给受众,实现集团化运作、集约化发展、精益化管理、标准化建设。云计算快速发展的同时其安全性问题也越发引人关注,CSA(Cloud Security Alliance,云安全联盟)在 2013年的报告中列出了9大云安全威胁,而在2016年报告中列出了12大云安全威胁,如表1所示。

值得关注的是,在信息安全设计方面目前国内信息安全设计和合规要求主要有GB/T 22239-2008《信息系统安全等级保护基本要求》、GB/T 28448-2012《信息安全等级保护测评要求》、GBT 22080-2008《信息安全管理体系要求》等相关标准,这些标准在编制之初主要面向的是静态的具有固定边界的系统环境,尚未考虑虚拟化环境下资源共享所带来的安全问题,如虚拟机跳跃攻击、边信道攻击和虚拟机之间流量不可控等,在实际项目建设中,这些问题是无法回避的。

1 基于现有等级保护安全架构分析

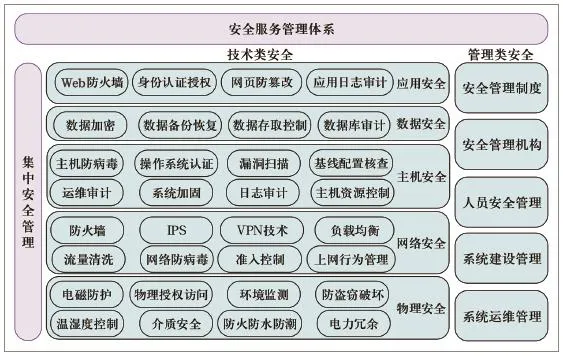

信息系统等级保护制度是国内对信息系统实施安全保障的主要依据,是一套完整的信息系统安全评估机制,自发布以来在国内信息系统安全建设中起到重要作用。具体到信息平台安全建设,本文依据GB/T 22239-2008所要求的第三级等保标准进行说明,由于在面向等级保护四级及以上的信息系统建设时,业务不宜采用社会化云计算服务,故在此不做分析。根据三级等保要求,系统的技术类安全部署须划分为物理安全、网络安全、主机安全、数据安全和应用安全5个层级,本文根据各层次具体安全要求构建出每层需建设内容,如图1所示。

表1 CAS年度云安全威胁

图1 基于等级保护三级安全建设模型

1.1 物理安全

建设须严格遵循国标中对物理安全要求规范实施,通过门禁系统、视频监控、环境监控等实现数据中心环境、物理访问控制、设施层面的安全。

1.2 网络安全

通过双机部署、链路冗余、虚拟化等网络设计保障网络可靠性和健壮性,从抗DDoS、防火墙、IPS、VPN技术、VLAN划分、网络防病毒、边界接入控制等技术手段保障网络安全,分割不同网络区域并进行网络访问控制,确保各个网络区域有序访问;通过流控设备部署对网络流量监测以及对异常流量识别和报警,并监测上网行为。通过运维平台采集分析设备信息,形成报表,并在一定情况下发出报警、阻断等动作;通过终端准入系统部署达到对终端行为的可控、可管,及时报警和阻断非法连接。

1.3 主机安全

主机操作系统结合认证技术,对用户授权规定操作权限;通过补丁管理、操作系统加固(含安全操作系统)、病毒与木马查杀软件、漏洞扫描、基线配置核查等方式保障系统在规定的性能、时间和成本范围内达到最佳的安全程度。并部署运维审计、日志审计等系统以应对来自内部的安全威胁。

1.4 数据安全

通过数据加解密、数据备份与恢复、数据存取控制等方式保障数据信息的可用性、保密性和完整性。部署数据库审计系统对数据库操作进行细粒度审计的合规性管理,对数据库遭受到的风险行为进行告警,对攻击行为进行阻断,以保障数据资产安全。在数据备份与恢复方面,可搭建本地数据双活架构或建设异地灾备系统,从而实现不同级别的数据容灾备份体系。

1.5 应用安全

从身份认证授权、Web应用防火墙和Web网页防篡改等技术手段对应用层面的数据进行保护,保障用户的应用数据能够不受破坏、更改、泄漏。

1.6 集中安全管理

根据要求建立安全管理中心,如SOC系统,对全网的设备状态、恶意代码、补丁升级、安全审计等方面进行安全事件集中监测、预警和配置,以便于安全管理员及时掌握安全运行情况,并及时处理。

以上设计部署是在第三级等级保护要求下的最低保护要求,具体项目还需结合安全风险评估结果和实际建设需求补充或调整。但不难发现以上实施内容上并未考虑云计算环境下新的安全风险,基于云计算的安全建设还需在现有标准上进行扩充。

2 云计算环境下安全风险

云平台与传统平台最主要的区别就是将各类硬件资源虚拟化成统一的资源池,简化了资源配置和管理,具备高可靠性、高弹性并提高了硬件的利用率,从而实现按需服务。综合云资源池系统结构和业务模式进行分析,当前云资源池安全所面临的核心问题主要包括以下方面。

2.1 虚机流量交换安全风险

这里区分两种流量,一种是南北向流量安全,另一种是东西向流量安全。所谓南北向流量安全指云资源池内外部流量安全,可采用现有等保制度所要求的安全防护手段,其主要目的是防护来自云资源池外部的攻击和破坏。而东西向流量安全,指云资源池内部流量之间的安全,在虚拟化环境中,虚拟机作为网元的最小单元,传统防火墙以及IPS等安全设备,是无法感知到同一物理机上各VM之间通信流量的,管理员无法判断VM虚拟机之间的访问是否符合预定的安全策略,从而无法实现对VM之间流量的访问控制。

2.2 虚拟化软件引入安全风险

虚拟化软件本身可能存在的安全漏洞将影响到整个物理主机的安全,加之虚拟化软件更新慢或不更新。攻击者可利用该漏洞入侵到主机系统,而后对整个主机上的虚拟机进行任意的配置破坏,从而导致系统不可用,或者窃取相关数据。

2.3 资源分配安全风险

除了由虚机蔓延导致的资源浪费和增加运作复杂度外,还存在多台虚机共享同一物理资源造成资源竞争风险,当物理内存数据存储被一台虚拟机使用,后重新分配给另一台虚机时,还会引发数据泄露风险。当不再需要的虚拟机被删除,释放的资源被分配给其它虚拟机时,同样可能发生数据泄露。当新的虚拟机获得更多的资源,它可以使用取证调查技术来获取整个物理内存以及数据存储的镜像。该镜像随后可用于分析,并获取从前一台虚拟机遗留下的重要信息。

2.4 多租户引发安全风险

主要表现在如何保障不同租户间应用程序环境的隔离以及数据的隔离,以维持不同租户间应用程序不会相互干扰,同时保障数据在数据存储上的保密性,各租户应用开发者在数据库的访问中未使用权限控制会引发数据泄露;不仅如此租户和服务提供商间存在着非信任关系,服务商内部人员可通过监听、逆向工程手段获取数据,而与此同时相应防护技术尚不成熟。

3 云计算环境下安全体系架构

云计算环境下信息安全保障技术体系不同于传统系统,它须实现和提供资源弹性、按需分配、全程自动化的能力,除了为云平台提供安全服务,还须为租户提供安全服务。本安全体系架构从7个层面来保障信息安全,分别为物理安全、虚拟化安全、云计算服务安全、运维平台保障、云管理平台保障、安全管理平台保障和数据安全。在云平台工程中,由于数据库服务器负载通常高于应用服务器,存在数据库服务器不进行虚拟化应用场景,会与云计算平台体系架构稍有不同,故独立说明,具体架构如图2所示。

3.1 物理安全

与传统数据中心基本相同,基础设施通过合规建设使云平台具备抵抗自然或人为灾害事故的能力,再通过门禁系统、视频监控、环境监控、冗余设计、安全设计,并制定严格管理制度等措施保障云平台物理设备安全、稳定的运行。

3.2 虚拟化安全

虚拟化安全主要涉及虚拟化组件及其管理的安全,包括HyperVisor自身软件、虚拟化操作系统、硬盘镜像、虚拟平台网络、虚拟主机、虚拟存储及虚拟化管理系统的安全。可通过虚拟层加固、虚拟机镜像加固、不同虚拟机的内存/存储隔离、虚拟机安全/完整性检测、虚拟化管理安全等措施实现虚拟化层的安全。管理手段方面,须严格划分访问用户权限,对于有访问权限用户,还须具备访问记录留存审计扩展功能。

图2 云安全体系架构图

3.3 云计算服务安全

IaaS主要负责将基础设施进行虚拟化,并为每个租户提供相对独立的计算资源、存储资源和安全防护服务能力等,以及在承载网上设定专有的数据转发通道。IaaS层的安全部署需要遵循与实体系统同样的安全规范,只在部署形态上存在部分区别。这包括管理区域与业务区域网络隔离设计,运维平台、安全管理平台、云管理平台仅允许通过管理区域内的管理终端本地访问,避免远程管理可能引入的系统风险。业务区在南北向上部署DDoS、防火墙、IPS、Web安全防护、流量管控、负载均衡、防病毒等安全防护设备为基于IaaS应用提供面向互联网的安全防护功能,业务区在东西向部署虚拟防火墙等安全模块以解决不同虚机间流量交换导致的安全问题。还需及时漏洞发现,通过补丁或软件升级的方式提升系统整体安全性。在角色分配和授权要加以严格控制,确保仅授权用户允许访问相应系统,部署如PKI/CA技术、权限管理技术等,对关键访问行为进行审计记录,部署如审计系统、采集机等,并具备向集中安全管理平台提供第三方接口功能。

PaaS层可授权开发者在平台之上开发应用,并提供支持开发的编程语言和工具,其安全性主要包括接口安全和运行安全。接口安全可采用基于开发者的身份认证,针对平台、数据库使用权限控制等手段来避免利用接口对内、对外的攻击和进行云服务的滥用等;运行安全可采用不同开发者数据的安全隔离及操作行为审计等手段来保障。

SaaS层可提供独立的运行环境,用以交付完整的用户体验,包括内容、展现、应用和管理能力。针对SaaS安全性架构EasySaaS方案分为运行态和部署态两种情况。其安全性主要是指提供给租户的应用程序自身安全,除采用用户身份认证、权限控制和多租户数据库安全隔离手段外,还需采用针对应用环境的代码级安全审计来保障安全性。

3.4 数据安全

在云计算应用中,云数据库通常会基于高性能服务器、高性能存储和网络设备构建。其资源层会负责将数据库资源池化,形成各种类型的数据库资源池,如Oracle资源池、MySQL资源池等,然后向租户提供数据库资源自动化交付、数据库生命周期管理、账号管理、表空间管理、报警管理、自定义备份恢复管理等功能。针对其安全性须从数据隔离、数据加密、数据防泄露、剩余数据防护、文档权限管理、数据审计方面加强数据保护,以及离线、备份数据的安全。

3.5 安全管理平台保障

作为安全管理制度化、流程化、规范化的技术支撑平台,该平台上主要实现监控和审计管理,一般会集中部署管理服务器,通过数据采集、抽取、关联分析等技术手段实现对安全事件的管理、响应和处理。可采用基于大数据技术实现的安全管理平台,通过海量数据分析来实现系统安全性评估和安全态势感知功能,使云平台安全不仅可做到事前告警、事中安全运维、事后审计追溯外,还具备安全事件预警功能。

3.6 运维平台保障

运维平台帮助云平台运维管理员在关键业务点上对业务系统可用性和业务连续性进行合理布控和监测,以关键绩效指标指导和考核信息系统运行质量和运维管理工作的实施和执行,包括资产管理、配置管理、镜像管理、备份管理、故障管理、监控与报表等,可对各类事件做出快速、准确的定位和展现。实现对信息系统运行动态的快速掌握,以及运行维护管理过程中的事前预警、事发时快速定位。

3.7 云管理平台保障

云计算最终的目标是达到系统的按需运营,云管理平台主要为云服务管理员提供服务交付的管理,能够根据用户请求执行服务的开通。云管理平台是从用户和业务的角度出发来优化云平台并保障其安全性和开放性,包括目录管理、服务开通、资源管理、租户管理、计费策略定义等。

表2 云环境下信息安全扩展方案

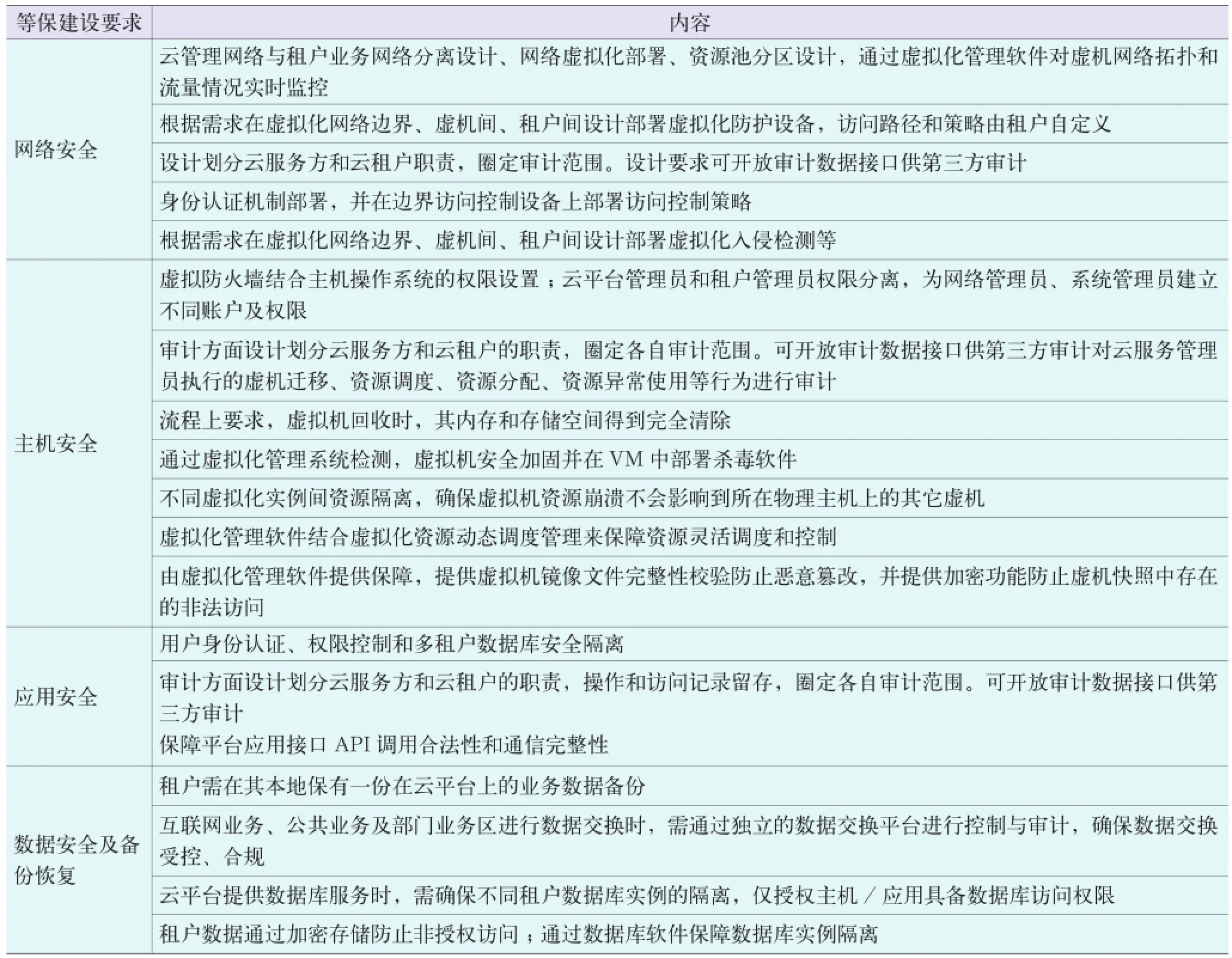

4 基于等保的云安全扩展方案

云计算安全项目建设中除需满足现有等级保护基本要求外,还需关注云环境下信息安全建设所面临的新的安全需求,作为对现有等保要求的扩充,下面将分别从网络安全、主机安全、应用安全和数据安全及备份恢复4个层面进行说明,如表2所示。

5 结束语

在云平台项目建设中云安全问题一直备受关注,各厂商解决方案也各有侧重,如何在现有等级保护合规基础上,充分保障云化平台安全,是本文研究的主要方向。本文结合云平台信息安全项目经验,从成熟度、关注度出发,研究云计算虚拟化环境下信息安全建设所面临的新的安全风险,给出一种新的云计算平台安全体系架构,并对比现有等级保护技术性基本要求提出补充方案建议,为云平台信息安全建设提供参考。

[1]王星. 云计算环境下跨虚拟机的边信道攻击技术研究[D]. 西安:西安电子科技大学,2013.

[2]GB/T 22239-2008. 信息系统安全等级保护基本要求[S].

[3]顾平莉. SaaS应用中多租户若干关键技术研究[D]. 北京:北京邮电大学, 2012.

[4]陈兵,邹翔,沈寒辉,等. 基于PKI/PMI的应用安全支撑体系研究[J]. 信息网络安全, 2010(7):71-73.

[5]Zissis D, Lekkas D. Addressing cloud computing security issues[J].Future Generation Computer Systems, 2012,28(3):583-592.

[6]M Sourour, B Adel, A Tarek. Ensuring security in depth based on heterogeneous network security technologies[J]. International Journal of Information Security: 2009, 8(4):233-246.

[7]孙磊, 沈苏彬. 一种基于OpenStack的云管理平台[J]. 计算机技术与发展, 2016(1):185-189.

Research on the architecture of information security system in cloud computing environment

CHEN E-xiang, PEI Jun-hao, XIANG Hui

(Hunan Posts and Telecommunications Planning and Designing Institute Co., Ltd., Changsha 410126, China)

Cloud computing has become a new stage in the construction of information systems with the advantages of cost saving and effi ciency improvement.But in the aspect of information security design,the safety standards are incomplete, because of existing standards are mainly oriented to the system environment with fi xed boundary. According to the project experience, from the point of maturity, the feasibility, this paper introduces new security risks in cloud computing information security construction, and compare the existing information security classifi ed protection stand, explored a new cloud computing architecture of information security system, and puts forward the supplementary construction scheme for cloud security on the basis of the existing security technology standards, that provides reference for the design of information security of cloud computing.

cloud computing; information security; classifi ed protection

TP309

A

1008-5599(2016)12-0072-06

2016-08-08