基于DCT系数值排序预测的加密域JPEG图像可逆信息隐藏方案

季晓勇 柏森 闫兵

摘 要:文章提出一种基于DCT系数值排序预测的加密域JPEG图像可逆信息隐藏方案,该方案能够抵抗针对JPEG图像加密的轮廓攻击方法。区别于现有加密域JPEG图像信息隐藏方法,文章利用混沌加密方法置乱JPEG图像标识符,掩盖了加密域JPEG图像中的分块信息,利用基于DCT系数值排序预测的方法将秘密信息可逆嵌入加密JPEG图像中。在进行信息嵌入和提取的过程中,基于DCT系数值排序预测的可逆信息隐藏方法无需利用JPEG图像的分块信息,且信息嵌入的效率高,提取准确。实验结果显示,文章方案的安全性和嵌入容量都得到很大程度的提升,含密图像的图像质量也有一定程度的提高。

关键词:密文图像;信息隐藏;JPEG;可逆信息隐藏

可逆信息隐藏是一种能够将秘密信息嵌入载体,在提取秘密信息的同时可无损恢复载体数据的一种技术。它是信息隐藏领域的一个重要分支,被广泛应用于军事、医学、法律等对原始载体数据保真度要求较高的领域,具有重要的学术意义和研究价值。学界对可逆信息隐藏进行了深入广泛的研究,涌现出较多的研究成果。Kalker和Willems提出可逆信息隐藏模型,并基于信息论推算出了信息嵌入量的上界[ 1 ]。Fridrich等人提出将载体数据进行无损压缩预留水印空间的可逆信息隐藏方案[ 2 ],该方法成为可逆信息隐藏的主要方法之一。Tian将差值扩展的方法应用到可逆信息隐藏上来,取得了较好的效果[3]。与Fridrich的方法相比较,Tian的方法直接在像素值上进行操作,在嵌入容量上有了较大的提升且无需做额外的压缩操作。Ni等人提出基于直方图平移的可逆信息隐藏方法[4],该方法同样基于像素值操作,利用直方图峰值邻近值像素进行数据嵌入,嵌入容量相比无损压缩预留水印空间的方案有所提高。

随着技术的发展,在加密域下的可逆信息隐藏逐渐成为学界研究的热点。加密域下的可逆信息隐藏是指载体数据在经过加密以后,再进行可逆信息隐藏[5]。在某些应用场合下,载体数据拥有者并不希望载体数据内容被信息嵌入方知道。例如军事图像通过第三方服务器传输,图像拥有者并不希望服务器方知道图像内容,因此拥有者将军事图像通过安全的加密方案进行加密,然后传输给服务器。但出于管理或者版权确认的需要,服务器方要对该图像嵌入水印。此时,就需要用加密域下的可逆信息隐藏方法来解决这类问题。加密域下的可逆信息隐藏方法是在可逆信息隐藏方法的基础上发展起来的,按载体的不同分为加密域BMP可逆信息隐藏方法和加密域JPEG可逆信息隐藏方法。在[5 - 6]中,Zhang分别提出一种加密域BMP图像可逆信息隐藏和另一种加密域BMP图像可分离的可逆信息隐藏方案。Qian提出一种加密域JPEG图像可逆信息隐藏方案[7]。在[7]中,Qian通过改变JPEG码流中每段附加比特的方式进行秘密信息的嵌入,利用JPEG图像的方块效应进行信息的提取。但Qian在方案中仅对JPEG图像的量化矩阵和附加比特进行了加密,被加密的JPEG图像在用错误的密钥解密后会出现明文图像的轮廓,即不能抵抗轮廓攻击[ 8 ],方案的安全性能受到极大挑战。

由此,本文对Qian的方案进行改进,利用抗轮廓攻击JPEG加密方法替代原有加密策略,使方案在整体安全性上得到提升。再结合基于DCT系数值排序预测的可逆信息隐藏方法进行加密域JPEG图像的信息嵌入和提取,扩大信息嵌入容量并提升含密图像质量,同时改进了Qian方案中存在的信息提取准确率不高的问题。

1 相关工作

1.1 Qian的方法

Qian的方法中先对JPEG码流中的量化矩阵数据和附加比特位数据进行异或加密,得到加密后的JPEG文件。进行秘密信息嵌入时,在待嵌入块所有附加比特的最后一位异或一位秘密信息完成嵌入。接收方在收到含密的加密域JPEG文件时,将JPEG图像解密,在空域利用方块效应提取秘密信息。

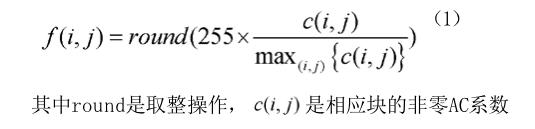

在这个方案中存在2点缺陷:(1)Qian的方法中并没有对JPEG文件结构做任何加密,该方法不能抵抗针对JPEG图像加密的轮廓攻击,方法的安全性能受到挑战。轮廓攻击[ 8 ]是指利用JPEG图像中每个88块的AC系数即可显示原图像的低分辨率轮廓,公式为:

(2)JPEG图像自身存在一定的方块效应,在秘密信息的提取过程中会对提取信息的准确度造成很大影响。Qian在提取秘密信息的时候定义了方块效应方程,利用嵌入信息JPEG图像DCT系数值改变,方块效应程度增加的原理来判断图像中是否含有秘密信息。但JPEG图像由于存在量化失真,本身就有与压缩质量相关不同程度的方块效应。因此,Qian的方法在秘密信息的提取方面,还存在准确度不够的缺陷。

本文中用置乱JPEG文件标识符的加密方式改进Qian的方法。JPEG文件标识符是区分JPEG图像分块的标志位,应用新的加密方法可抵抗轮廓攻击。但在Qian的方法中提取秘密信息必须要用到JPEG图像的分块信息,所以改进后的加密方式显然不适应Qian方法中的可逆信息隐藏方法。本文利用基于DCT系数值排序预测的方法来进行加密域JPEG图像的可逆信息隐藏。

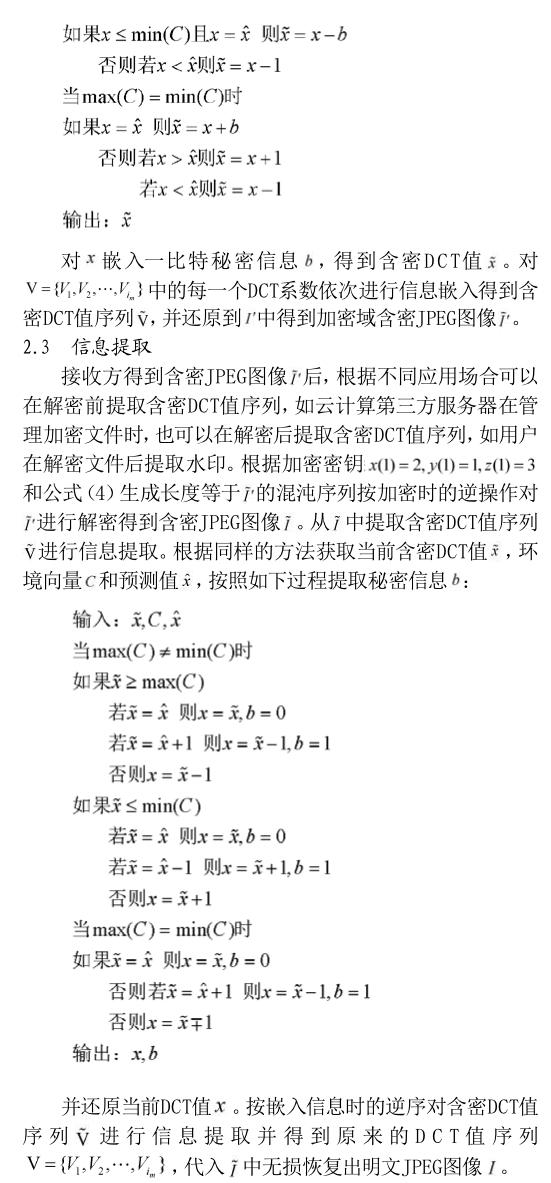

1.2 基于DCT系数值排序预测可逆信息隐藏方法

2 具体方案

本文方案分为JPEG图像加密,信息嵌入和信息提取3个部分。JPEG图像加密采用置乱JPEG标识符的加密方式,能够抵抗轮廓攻击。可逆信息隐藏采用基于DCT系数值排序预测的方式,适用于前面的加密方式,完成信息的嵌入和提取。

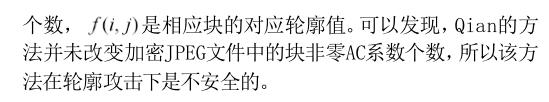

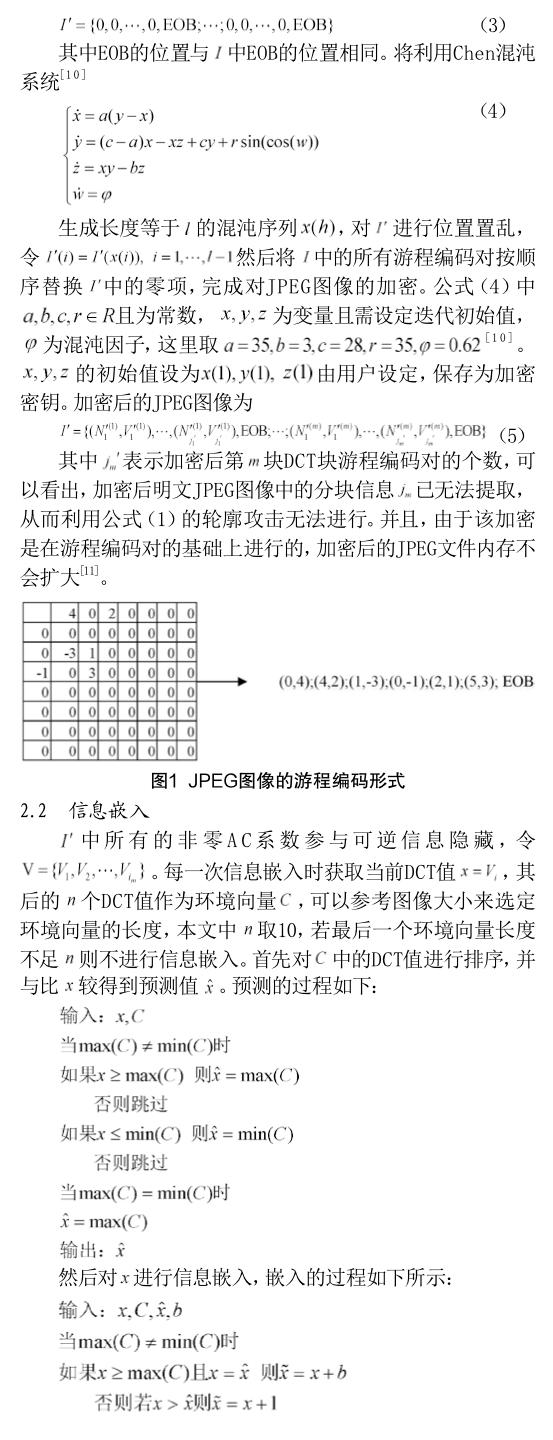

2.1 JPEG图像加密

3 实验结果及评价

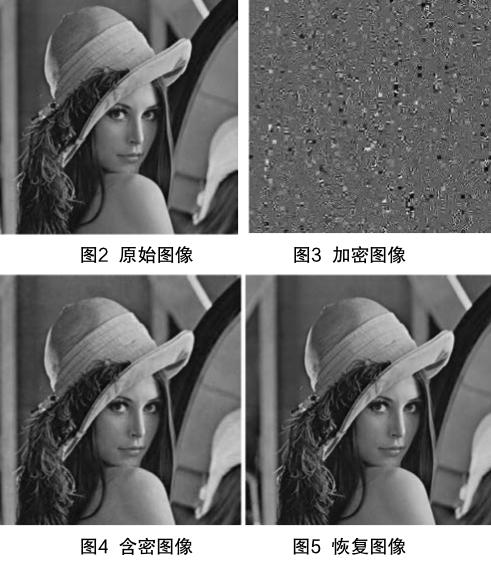

本文实验采用大小为512512的黑白JPEG图像,依次为Lena,Baboon,Man,Sailboat,Barbara和Pepper。实验平台为MATLAB 2013(b)。图2是明文JPEG图像的内容,图3是加密域JPEG图像,可以看出,本文的加密方案很好的抵抗了轮廓攻击。图4是解密后的含密JPEG图像,图5是无损恢复后的JPEG图像。对比图2,图4和图5可以看出,本文的可逆信息隐藏方法得到的含密图像在主观视觉上具有较好图像质量,无损恢复的效果也很好。

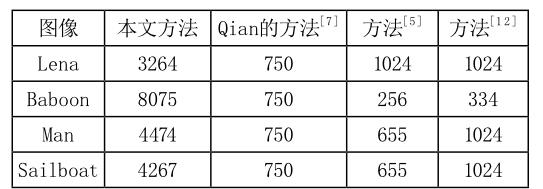

本节主要从3个方面将本文方法与Qian的方法及其他方法进行对比,分别为嵌入容量,含密图像质量和提取信息准确率。在比较嵌入容量时,由于同类方法极少,故将Zhang的加密域BMP图像可逆信息隐藏方法及Hong的加密域BMP图像可逆信息隐藏方法[ 1 2 ]加入比较中。

表1为各方法嵌入容量对比。从表中可以看出,本文方法在嵌入容量上具有明显优势,Qian的方法因为是在加密JPEG码流的结构数据部分进行信息嵌入,因此其嵌入容量一定,与载体内容无关。从表中可以发现Qian方法的嵌入容量明显较小。本文根据载体图像的内容进行数据嵌入,嵌入容量跟载体图像内容相关,嵌入容量随着图像细节增加而增加。

图6是Lena,Baboon和Barbara分别用本文方法和Qian的方法得到的含密JPEG图像质量的比较图。图中横轴Q为JPEG图像压缩质量因子,纵轴PSNR为含密图像与明文图像的峰值信噪比。从图中可以看出,在同等压缩质量下,本文方法的含密JPEG图像质量优于由Qian的方法得到的含密图像。

由于JPEG图像自身存在方块效应,对Qian方法的秘密信息提取造成了一定影响,Qian方法的信息提取准确率在85%~95%之间,提取的秘密信息不是100%的准确。在本文方法中,基于DCT值排序预测的可逆信息隐藏方法在提取信息的过程中基于的是整数值的比较,不存在干扰项,所以本文方法的信息提取准确率为100%,准确度要优于Qian的方法。

4 结语

本文提出一种基于DCT系数值排序预测的加密域JPEG图像可逆信息隐藏方案,该方案改进了Qian加密域JPEG图像可逆信息隐藏方法[7]中存在的不能抵抗轮廓攻击的缺陷,并提升了信息隐藏的嵌入容量和提取准确度,含密图像的图像质量也优于Qian的方法。本文从分析Qian方法中的缺陷原因出发,通过混沌加密方法置乱JPEG图像标识符的加密方式使加密域JPEG图像能够抵抗轮廓攻击。通过基于DCT系数值排序预测的可逆信息隐藏方法对加密域JPEG图像进行信息嵌入和提取。实验结果显示,本文方法在安全性能和嵌入性能方面均有很大程度的提高。

[参考文献]

[1]Willems F M, Kalker T. Capacity bounds and code constructions for reversible data-hiding[J]. IS&T/SPIE Proceedings,Security and Watermarking of Multimedia Contents,2012(1237):71-76.

[2]J.Fridrich,M.Goljan,“Lossless data embedding for all image formats[J].Proc. SPIE Proc. Photonics West, Electronic Imaging, Security and Watermarking of Multimedia Contents,2002(4675):572-583.

[3]J.Tian.Reversible data embedding using a difference expansion[J].IEEE Trans. Circuits Syst. Video Techno,2003(8):890-896.

[4]Z.Ni,Y.-Q. Shi, N. Ansari, and W. Su.Reversible data hiding[J].IEEETrans. Circuits Syst. Video Technol,2006(3):354-362.[5]X.Zhang.Reversible data hiding in encrypted images[J].IEEE SignalProcess. Lett.,2011(4):255-258.

[6]X.Zhang.Separable reversible data hiding in encrypted image[J].IEEETrans.Inf. Forensics Security,2012(2):826-832.[7]Qian Z,Zhang X, Wang S.Reversible Data Hiding in Encrypted JPEG Bitstream[J].IEEE Transactions on Multimedia,2014(5):1486-1491.

[8]K.Minemura,Z. Moayed,K. Wong,X. Qi,K. Tanaka.Jpeg imagescrambling without expansion in bitstream size[C]//Image Processing (ICIP),2012 19th IEEE International Conference on Orlando,2012.

[9]Qu X,Kim H J. Pixel-based pixel value ordering predictor for high-fidelity reversible data hiding[J].Signal Processing,2015(111):249-260.

[10]Zhu ZL,Zhang Q,Yu H,Gao J.A new hyper-chaos generated from Chens system via an external periodic perturbation[C]//Chaos-Fractals Theories and Applications,International Workshop,2009.

[11]Ong S Y,Wong K S,Tanaka K.Scrambling-embedding for JPEG compressed image[J].Signal Processing,2015(109):38-53.[12]W. Hong,T. Chen,H. Wu.An improved reversible data hiding inencrypted images using side Match[J].IEEE Signal Process. Lett,2012(4): 199-202.

Reversible Data Hiding Scheme for Encrypted JPEG Image Based on DCT Coefficient-Value-Ordering Predictor

Ji Xiaoyong, Bai Sen, Yan Bing

(Chongqing Communication Institute of the Chinese Peoples Liberation Army, Chongqing 400035, China)

Abstract: A DCT coefficient-value-ordering (DVO) predictor based reversible data hiding (RDH) scheme for encrypted JPEG images is proposed in this work and it is able to resist sketch attack. Unlike the existing RDH method for JPEG images in encrypted domain, the information of dividing encrypted JPEG image into 88 blocks is masked in the proposed scheme and then, a secret message is embedding into the JPEG image in encrypted domain by DVO predictor based method. The DVO predictor based RDH method is processed with DCT coefficients so that the block information of encrypted JPEG is not used in data hiding and data extracting. Simulation results show that the safety performance of the proposed scheme is improved and the embedding capacity of the proposed scheme is enlarged. The PSNR of the stego-image is also higher than the existing encrypted JPEG RDH method.

Key words: encrypted image; information hiding; JPEG; reversible data hiding