属性加密及其在社交网络隐私保护中的应用

范海博 王英杰 罗冰

摘 要:属性加密是一种一对多的加密模式,能够对存储和共享在互联网第三方站点上加密后的敏感信息进行细粒度的访问控制,作为近年来密码学研究的一个热门方向,得到了快速发展。文章介绍了属性加密的基本原理及基于密文策略的属性加密经典算法。最后,论述了密文策略的属性加密在社交网络隐私保护中的应用。

关键词:属性加密;访问控制;社交网络; 隐私保护

1 属性加密简介

与传统的加密技术相比,通常需要至少一个已知的接收者对收到的密文消息进行解密。而属性加密(ABE,attribute-based encryption)不需要用户关心具体的接收者有哪些,只要接收者满足一定的条件或访问策略,就能够解密各自收到的密文消息且允许用户不需要使用公钥证书就可以加密敏感信息。

属性加密是一种一对多的加密模式,能够对存储和共享在互联网第三方站点上加密后的敏感信息进行细粒度的访问控制。它具有2个基本类型[ 1 ]:密钥策略ABE(KP-ABE)和密文策略ABE(CP-ABE)。前者要求加密的密文与属性集合相关联,用户的私钥与访问结构相关联;而后者要求加密的密文与访问结构相关联,用户的私钥与属性集合相关联。这2种基本策略都要求当且仅当属性集合满足访问结构时,用户才能对加密后的信息正确地解密。另外,冯登国、陈成[2]等人指出属性加密还具有4个特点:(1)高效性:用户密文的加解密代价和密文长度仅与属性个数有关,而与用户的数量无关。(2)灵活性:访问结构的复杂性可由加密策略来解决。(3)动态性:用户能否解密一个密文仅取决于自身的属性是否满足密文的访问策略,而与在密文生成前,自身加入系统的先后顺序无关。(4)隐私性:加密者不需要关心具体的解密者有哪些,只要解密者满足某些条件或符合访问策略就可以进行解密。

由上述属性加密的特点可知,属性加密机制可以有效地实现非交互的访问控制。在一个系统中,用户的每一个权限可表示一个属性,权威机构首先对用户的权限进行认证,通过认证后,再将密钥颁发给用户,系统中的资源以加密形式存储在服务器中,由资源发布者按照一定的条件来制定加密的访问策略,任何用户都可以公开访问加密后的资源,但只有满足访问策略的用户才可以通过解密来访问该资源。基于属性加密的非交互访问控制过程如图1所示。

该系统的访问控制能够防止非法的用户访问加密的网络资源而允许合法用户访问,并且能够防止合法的用户对加密的网络资源进行非授权访问,这保证了用户数据的安全性和隐私性,提高了系统的效率。

2 基础知识介绍

2.3 秘密共享

Shamir[ 3 ]提出了秘密共享的概念并设计了实现算法。秘密共享的主要思想是用适当的方式把秘密拆分成若干份,使得不同的参与者管理拆分后的每一个份额,只有特定的几个参与者共同合作才可以恢复秘密,任何一个参与者都无法独自恢复秘密。称某些组合起来可以重构恢复出秘密的份额是授权集合,某些组合起来不能重构恢复出秘密的份额为非授权集合。秘密共享可以解决秘密安全保存和管理的问题。首先,秘密被分成若干个份额由多个人保管,避免了单人保管造成的单点失败的情况。其次,授权集合中的若干个信息的泄露并不会引起秘密的泄露。最后,存在多个授权集合能够恢复出被拆分的秘密,而个别分享份额的丢失并不会造成秘密的无法挽回。

2.4 属性加密的有关定义

2.4.1 访问结构的定义

2.4.2 访问结构树的定义

访问结构常用的描述方法是使用访问结构树。访问树的每一个内部节点可表示一个门限值,如“与”、“或”等。其中,属性值可以用叶子节点表示。由秘密共享的思想可知,访问树中的每一个节点都可表示一个秘密,其權限越大,越靠近根节点。

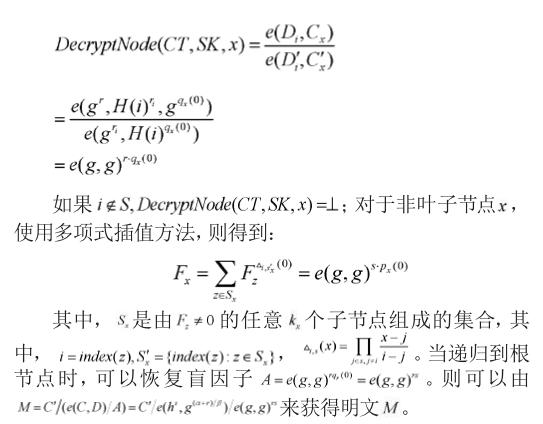

3 CP-ABE经典算法[4]

在属性加密中,可以用访问控制策略来实现对加密数据进行访问控制,其中,用户的私钥和加密的密文都与属性集合相关。本文仅介绍了一种CP-ABE的经典算法,而关于KPABE的经典算法,读者可参考文献[6]。

4 基于CP-ABE在社交网络隐私保护中的应用

社交网络就是人们所熟知的社交网络服务(SNS,social network service)。近几年,SNS网站迅猛发展并吸引了大量的用户,其中,主要以Facebook和Twitter网站为代表。但社交网络中存在的隐私安全问题已成为了阻碍其发展的重要因素。在社交网络中,用户的个人信息、发布的敏感数据及其他隐私信息很容易受到攻击。数据属主(DO,data owner)与社交网络服务提供者(SNSP,SNS provider)不在同一个可信域中,存储于社交网络中的隐私数据完全脱离了DO的直接物理控制,这导致了社交网络中的隐私安全问题[7]。

为解决上述问题,NOYB[8]采用了秘密字典的方式来进行加密,该方案的缺点是泄露了用户的私有信息,如联系信息、身份信息等。Flybynight[9]采用了对网络客户端进行JavaScript加密方法,但因为密钥是由SNSP进行管理,故这种加密方式易受到SNSP发起的网络攻击。基于社交网络的应用,Facecloak[10]设计了一种用于实现用户隐私保护的架构。该方案将他人编造的虚假的信息发给SNSP,而在第三方上进行真实的加密信息的存储。方案的优点是能够抵抗来自SNSP的攻击,而其安全性依赖于第三方且方案的效率较低。之后,人们又提出了一种新型加密技术,它是基于密文策略的属性加密(CP-ABE)。该加密技术支持对属性进行细粒度地访问控制,因此,它被广泛地应用在隐私保护方案中[ 1 1 - 1 3 ]。Persona[ 1 1 ]和EASIER[1 2]提出的方案是以DO为中心的。在该方案中,私钥的计算代价与其相关联的属性集合成线性相关,故易造成DO端的瓶颈问题。而在社交网络中,用户的私钥可以从一个、两个及以上DO端获得,则会造成用户私钥的管理与存储等过程的复杂和繁琐。Liang[ 1 3 ]提出的方案在一定程度上减轻了这些过程的复杂性和困难性,但不能防止即使不是DO的社交网络用户也有可能对DO的数据进行访问,且该方案是以属性权威机构(AA,attribute authoritu)为中心的。文献[ 1 1 - 1 3 ]方案仅支持用户级别的撤销,却不支持属性撤销。这造成用户私钥需要反复更换,提高了私钥管理和存储的代价。在文献[14 ,15]中,提出了关于属性撤销的几种方法,但泄露了用户的属性信息且可能会遭到合谋攻击。高训兵,马春光等人[16]提出了一种社交网络中具有可传递性的细粒度访问控制方案。该方案将对数据的加密保护和访问控制相结合,在实现对数据加密保护的同时,提供细粒度的访问控制,基于社交网络的特点实现了访问权限的传递性。吕志泉、洪澄等人[7]提出的方案中,设计了一种带馅门的基于密文策略的属性加密(CP-ABE)算法,由AA和DO分别负责用户的私钥和属主主私钥的生成与分发,有效降低了密钥管理的代价。该方案可以允许用户获得属性陷门,利用令牌树机制来控制用户进行操作,提高了属性撤销的高效性,并有效降低了密文的重加密代价。同时,避免了非授权用户的合谋攻击,且不泄露用户的任何属性信息。

5 结语

基于属性加密机制是一种复杂的加密机制,被广泛地应用于云存储、付费电视、日志审计等领域。利用属性加密机制可以很好地保证用户数据的安全性和隐私性,但仍存在访问模型设计复杂、密钥撤销难、计算代价大等问题。后来,针对不同的问题,又出现了属性签名和属性撤销等方法。在不久的将来,相信通过不断深入地研究,基于属性加密机制会取得很大的突破。

[参考文献]

[1]余敏达.基于属性的加密体制研究与发现[D].济南:山东大学,2013.

[2]冯登国,陈成.属性密码学研究[J].密码学报,2014(1):1-12.

[3]A.Shamir.How to share a secret[J].Communications of the ACM,1979(11):612-613.

[4]郭利君.基于属性加密的云计算安全研究[D].西安:西安电子科技大学,2014.

[5]Bethencourt J,Sahai A,Waters B.Ciphertext-policy attribute-based encryption[C]//Proceedings of the 2007 IEEE Symposium on Security and Privacy,Oakland,California,USA,2007.

[6]V. Goyal,O. Pandey,A. Sahai,and B.Waters.Attribute Based Encryption for Fine-Grained Access Conrol of Encrypted Data[C]//In ACM conference on Computer and Communications Security(ACM CCS),2006.

[7]吕志泉,洪澄,张敏,等.面形社交网络的隐私保护方案[J].通信学报,2014(8):23-33.

[8]GUHA S,TANG K,FRANCIS P.NOYB:privacy in online social nerworks[C]//Proceeding of the Frist Wotkship on Online Sosial Networks.Seattle,WA.USA,2008.

[9]LUCAS M,BORISOV N.Flybynight:mitigating the privacy ricks of social networking[C]//Proceeding of the 7th ACM Workshop on Privacy in the Electronic Society.Alexandria,VA,USA,2008.

[10]LUO W,XIE Q,HENGARTNER U.Facecloak:an architecture for user privacy on social networking sites[C]//Proceeding of the 12th International Conference on Computational Science and Engineering(CSE 2009).Vancouver,BS,Canada,2009.

[11]BADEN R,BENDER A,SPRING N,et al.Persona:an online social network with user-defined privacy[C]//Proceeding of the ACM SIGCOMM 2009 Conference on Dats Communication (SIGCOMM 2009).Barcelona,2009.

[12]JAHID S,MITTAL P,BORISOV N.EASIER:encryption-based access control in social networks with efficient revocation[C]//Proceeding of the 6th ACM Symposium on Information,Computer and Communications Security(ASIACCS 2011). HongKong,2011.

[13]LIANG X,LI X,LU R,et al.An efficient andsecureuserrevocation cheme in mobile social networks[C]//Proceeding of International Conference on Global Telecommunications Conference(GLOBECOM 2011).Houston,TX,USA,2011.

[14]HUR J,NOH D.Attribute-based access control with efficient revocation in data outsourcing systems[J].IEEE Transactions on Parallel and Distributed Systems,2011(7):1214-1221.

[15]YU S,WANG C,REN K,et al.Attribute based data sharing with attribute revocation[C]// Proceeding of the 5th ACM Symposium on Information.Computer and Communications Security(ASIACCS 2010).Beijing,2010.

[16]高訓兵,马春光,赵平,等.社交网络中具有可传递性的细粒度访问控制方案[J].计算机应用,2013(1):8-11.

Attribute-based Encryption and Privacy-preserving Application in Social Networks

Fan Haibo, Wang Yingjie, Luo Bing

(College of Computer and Information Engineering, Henan Normal University, Xinxiang 453007, China)

Abstract: ABE is a encryption mode for one-to-multiple and can enable an fine-grained access control mechanism over encrypted data,which can be stored and shared on the Internet third websites and has been a hot research direction in recent years and developed rapidly. This paper introduces the basic principle of ABE and the classical algorithm about ciphertext-policy attribute-based encryption. At last, the paper discusses the application of ciphertext-policy attribute-based encryption in the of social networks.

Key words: attribute-based encryption; access control; social networks; privacy-preserving