从多阶段动态博弈探讨信息安全技术

郭琪瑶

摘要:本篇研究目的在于从多阶段动态博弈探讨信息安全技术。对于当前信息技术的发展,对信息安全技术研究提出更高需求,从多阶段动态博弈,分析信息安全技术,设计应用多阶段动态博弈策略选择算法,以便可以提高网络系统在面对攻击、故障及意外事件时的主动防御能力。结果中,信息安全技术配置将会直接的影响网络信息攻防双方的行为变化, 优化设计多阶段动态博弈策略选择算法,有助于积极积极记录、分析、量化攻击方式、目标、数量及类型,优化配置信息网络,将有效提高信息安全技术应用性能,提升达8.0%。结论证实,基于多阶段动态博弈,设计多阶段动态博弈策略选择算法,有助于提升信息安全技术应用性能。

关键词:多阶段;技术;动态博弈;信息安全

中图分类号:TP393 文献标识码:A 文章编号:1009-3044(2015)34-0025-04

在当前信息化技术研究中,提升信息安全技术性能已成为一大热点。本文基于从多阶段动态博弈,探讨信息安全中的防火墙、入侵检测、安全防御等信息技术体系,优化设计多阶段动态博弈策略选择算法,以确保提升信息安全,发挥积极影响。以下本篇对此做具体分析。

1概述

1.1研究背景

网络可生存性起源于军事领域,是继可靠性、可用性安全性可依赖性之后对网络性能进行评价的又一新指标【1】。生存概念融合了传统的安全理念,又经进一步延伸而包含了新内容,强调网络业务的持续性,即系统在遭受攻击、故障及意外事件时依然能及时完成关键任务的能力【2-5】。网络入侵行为的简单化和智能化使得信息所有方和信息使用方的所有权关系发生了改变,而且这一转变似乎具有不可逆转的趋势,由此产生的信息安全问题成为了当前的关注焦点。

1.2国内外研究不足

在处理不完全信息要素时,通过将某些参与人“类型”的不确定性作为信息不完全性的一种表征,这种方法将继续得以采用,即博弈中参与人面临的信息不完全性(无论它是指何种信息)将完全由某些参与人的“类型”的不确定性加以刻画【6-8】。同时,作为动态博弈,“序贯理性”的思想将一直得到贯彻。在不完全信息动态博弈中将信息不完全程度削减到零,则不完全信息动态博弈就自然应退化成一种完全信息动态博弈,其相应的精炼均衡概念就由精炼贝叶斯回到子博弈精炼均衡【9】。传统的信息安全技术中,运用战略式表述动态博弈,其缺陷表现在:看不出行动的先后顺序;对于描述2人以上的博弈较不方便。在本次研究中将会针对不足做出算法改进,确保信息安全。

1.3研究意义

本文研究中,提出一种基于多阶段动态博弈的信息安全技术,对提升信息安全性发挥积极影响。在现阶段,很少有研究注重实证分析。本次研究中,优化信息安全技术模型,建立主动的防御安全体系,通过态势感知、风险评估、安全检测等手段来实施主动防御成为了本次信息安全技术的研究战略目标;并通过设计实现,分析该信息安全技术应用效益,使得本研究具有实用价值。

2多阶段动态博弈技术

2.1需求分析

对于当前信息安全技术中,其对于信息的安全需求,以及实际安全是有相对性的。只有在某种信息安全的水平条件下,以及在某种特定情况下,信息安全技术才可被认为是最安全的,超出这个情况,不一定是安全的【10】。对于信息安全技术中,进行多阶段动态博弈,可以针对每一个阶段情况进行分析,确保提升信息安全技术水平【11】。信息网络节点越多信息网络越脆弱【12】。随着当前我国信息化水平技术的提高,以及国家互联网技术的发展,信息网络结点越多,对于信息安全技术的需求也会越大。

2.2多阶段动态博弈的原理

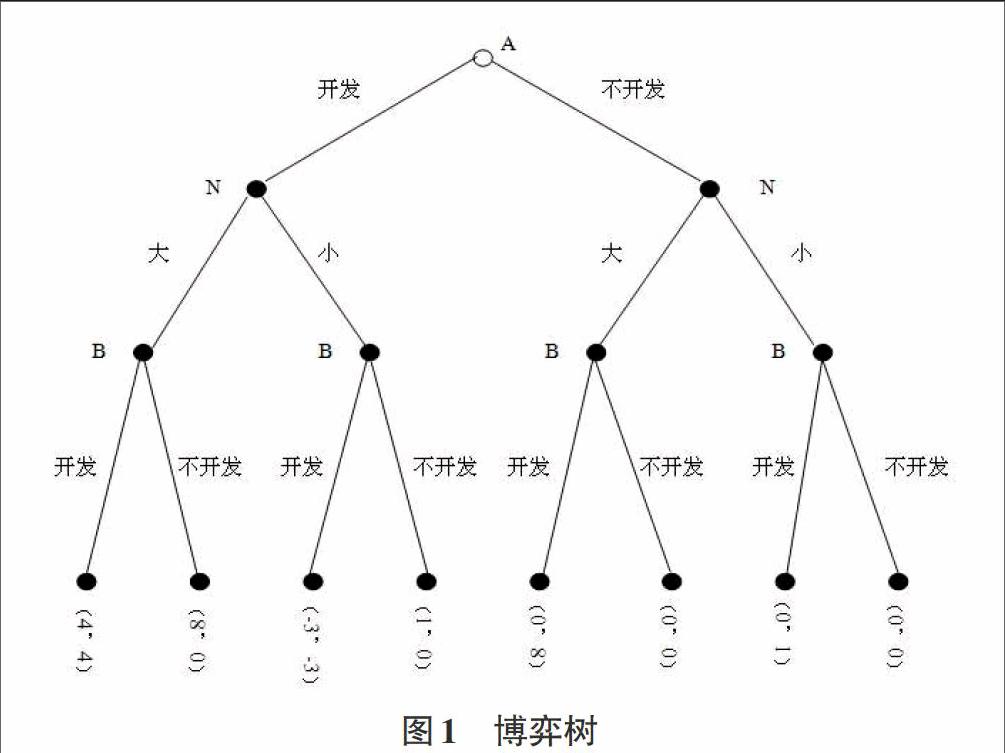

对于多阶段动态博弈之中,其参与人进行的安全行动,也有先后的顺序,对于后行动参与人,可以观测先行动人的行动,特别是能根据先行动的参与人的行动调整或做出自己的战略选择。多阶段动态博弈树的基本材料如图1所示:

对于网络信息安全技术中,基于多阶段动态博弈,当信息安全技术提升,那么该技术下层面客户以及合作伙伴就会越安全。

2.2避免信息混淆

某参与一个战略的表述是,将其在每一个信息集选择的行动依次排列;为了避免表述的混乱,不同信息集,同样行动应应采用不一样的标识【13-15】。例如,在上例中,“坦白,抵赖”,和“抵赖,坦白”容易产生混淆,因此,最好将决策点c的行动表述为“也坦白”和“也抵赖”。这时,参与人2的四个战略就分别为:“坦白,也坦白”,“坦白,也抵赖”,“抵赖,也坦白”,“抵赖,也抵赖”。

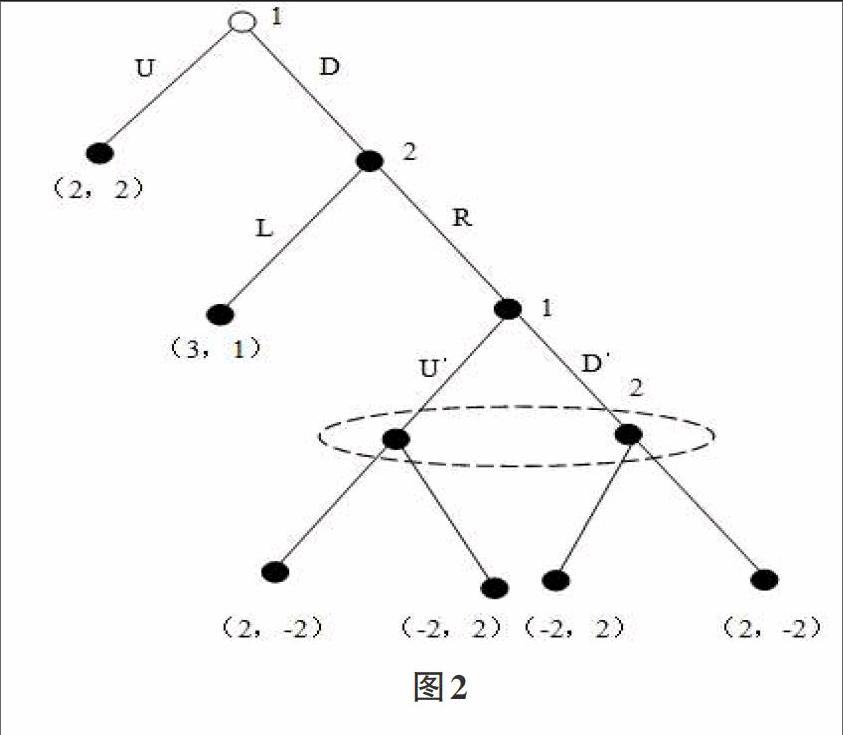

2.3逆向归纳法重复剔出劣战略

运用逆行归纳法,可以多阶段的在扩展式博弈上重复剔出劣战略:从最后一个决策结开始,依次剔除掉每个子博弈的劣战略,最后保留下来的战略构成精炼纳什均衡【16】。两个参与人都是理性的,如果参与人1不认为参与人2是理性的,参与人1在第一阶段可能会选择D,期望在第二阶段参与人2可能选择R,从而自己(参与人1)在第三阶段有选择U的机会。或者,即使参与人2知道参与人1是理性的,但如果参与人1不认为参与人2知道参与人1是理性的,参与人1在第一阶段选择D,期待参与人2认为自己(参与人1)不理性,因而在第二阶段选择选择R,期待自己(参与人1)在第三阶段选择D'。

例如,图2。

可以应用纳什均衡支付向量,以此来代替子博弈,一旦参与1的第二个信息集开始的子博弈被它的纳什均衡结果取代,就可提升信息安全。

3基于多阶段动态博弈的信息安全技术

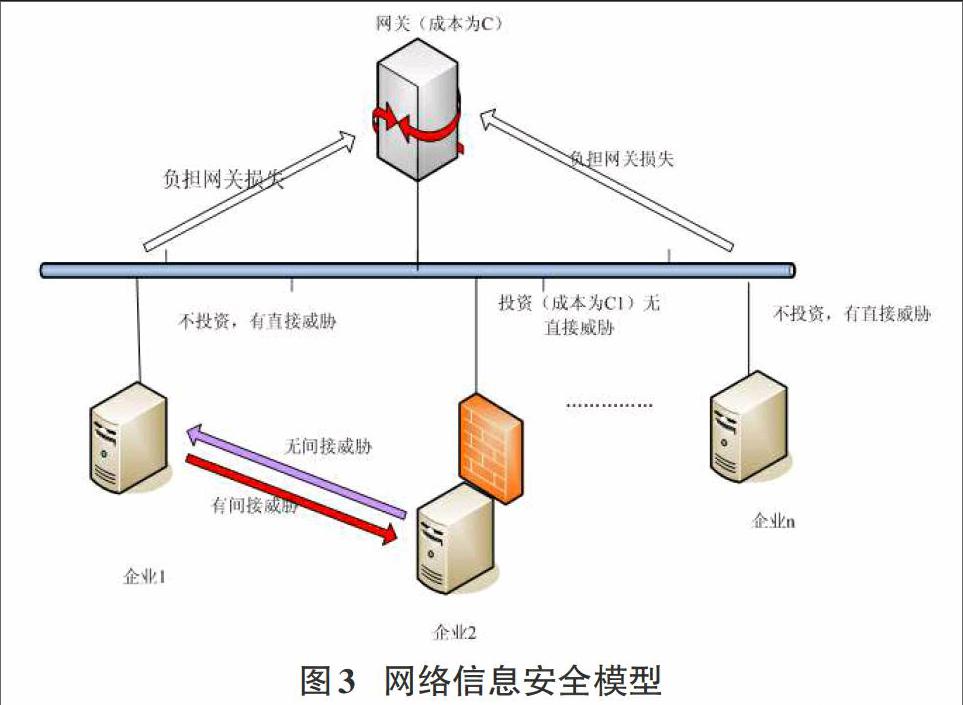

对于某网络企业发展中,设网关遭受病毒侵害时,其损坏概率为p,且p>O;网关成本是c,且c>0[8]。如下图3中描述的就是该网络信息安全技术的模型。

在网络中,有A1企业和A2企业,且每个企业目标都为实现利润的最大化,在其设计实现信息安全技术决策中。实验网络的攻防博弈粗糙图可以用弧目录形式来表示。通过对攻防博弈下近似粗糙图的分析可以得到 Eve 的攻击路径有 3 条。第 1 条攻击路径序列为( a1或 a2,a5,a4) ,即 Eve 通过管理员用户或者正常用户登录后,假冒 USER2 使用 ApacheChunk 进行攻击进而控制 Apache,再通过 Ftp. rhost漏洞的专用工具取得 File 的访问权限; 第 2 条攻击路径序列为( a1,a5,a4) ,即 Eve 通过正常用户登录后,假冒 USER1 使用 Apache Chunk 进行攻击控制 Apache,再通过 Ftp. rhost 漏洞的专用工具取得File 的访问权限; 第 3 条攻击路径序列为( a1,a3,a4)即 Eve 通过正常用户登录后,假冒 USER1 使用溢出攻击来对 DB 服务器的攻击。

1)当2个A1企业和A2企业在同时投资,都不会感染到信息病毒,也不需要负担信息安全中的网关损失,企业受益是Yi-ci(见图4中所述)。

比较能够得出,在A2不投资时,A1可能会传染A2,并且有A2、A1共同去负担网关安全技术损失,这样就会使得 A1企业投资过程中的约束条件变紧,降低其投资信息安全技术方面的动机。

4应用效益分析

在信息安全技术中,运用多阶段动态博弈,应用信息安全标准,基于访问控制以及入侵检测方面,计算其效益,公式为:

( B为收益,C为成本,K则为折现率,t是时间周期,n表示思考所用时间周期的数量),根据这个净现值模型,评估多阶段动态博弈中信息安全技术的应用效益。同时,优化设计多阶段动态博弈策略选择算法,有助于积极积极记录、分析、量化攻击方式、目标、数量及类型,优化配置信息网络,将有效提高信息安全技术应用性能,提升达8.0%。基于多阶段动态博弈的信息安全算法,最终可使网络上各个用户的利益最大化,发挥应用效能。

4 结论

综上所述,在实际信息安全技术中,可以基于多阶段动态博弈,设计多阶段动态博弈策略选择算法,有助于提升信息安全技术应用性能,发挥积极应用价值。

参考文献:

[1] 王秀利,朱建明,李洋,等.基于多阶段动态博弈的信息安全技术评价[J].小型微型计算机系统,2013,34(10):2335-2339.

[2] 黄启发,朱建明,宋彪,等.社交网络用户隐私保护的博弈模型[J].计算机科学,2014,41(10):184-190.

[3] 王勇超,周庆山.政府信息公开的经济效益分析[J].现代情报,2015,35(1):7-10.

[4] 石乐义,姜蓝蓝,刘昕,等.拟态式蜜罐诱骗特性的博弈理论分析[J].电子与信息学报,2013(5):1063-1068.

[5] 王刊良,王嵩.非对称信息下讨价还价的动态博弈:以三阶段讨价还价为例[J].系统工程理论与实践,2010,30(9):1636-1642.

[6] 黄彬彬,王先甲,桂发亮,等.不完备信息下生态补偿中主客体的两阶段动态博弈[J].系统工程理论与实践,2011,31(12):2419-2424.

[7] 王志伟,乔晗,李自然,等.基于不完全信息动态博弈模型的科技定密策略研究[J].系统工程理论与实践,2013,33(12):3182-3189.

[8] 刘舒拉. 基于博弈论的无线传感器网络路由算法研究[J]. 现代电子技术, 2011, 9(9):45-47.

[9] 易永锡.信息外溢视角下集群供应链企业创新动态博弈[J].商业研究,2011(2):117-121.

[10] 范思遐,周奇才,熊肖磊,等.一种动态博弈的多agent合作机制模型[J].东北大学学报(自然科学版),2015,36(1):114-118,147.

[11] 伍文,孟相如,马志强,等.模块化动态博弈的网络可生存性态势跟踪方法[J].西安交通大学学报,2012,46(12):18-23.

[12] 林旺群,王慧,刘家红,等.基于非合作动态博弈的网络安全主动防御技术研究[J].计算机研究与发展,2011,48(2):306-316.

[13] 伍文,孟相如,马志强,等.三方动态博弈网络可生存性策略选择[J].应用科学学报,2014,32(4):365-371.

[14] 张春燕,徐恪,钟宜峰,等.多接口移动主机用户与网络服务提供商间的动态博弈过程分析与求解[J].计算机学报,2013,36(7):1413-1423.

[15] 王纯子,黄光球.基于不完全信息动态博弈的网络攻防态势感知[J].计算机工程,2010,36(20):125-127.

[16] 张晶,李艳.基于动态博弈的粗糙网络安全分析模型[J].计算机工程,2015(4):129-134.